Selles artiklis paneme Linuxi seadistama ja hõivama HTTPS-i (Hüperteksti edastamise protokoll on turvaline) pakette Wiresharkis. Seejärel proovime dekodeerida SSL (Secure Socket Layer) krüpte.

Pange tähele, et: SSL / TLS-i dekrüpteerimine ei pruugi Wiresharki kaudu korralikult töötada. See on lihtsalt katsumus, et näha, mis on võimalik ja mis mitte.

Mis on SSL, HTTPS ja TLS?

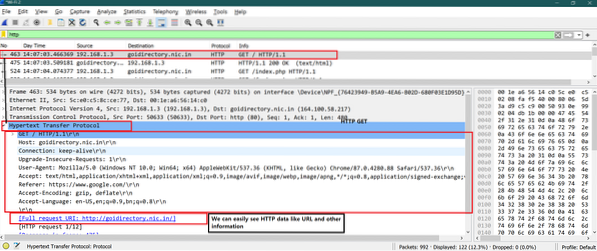

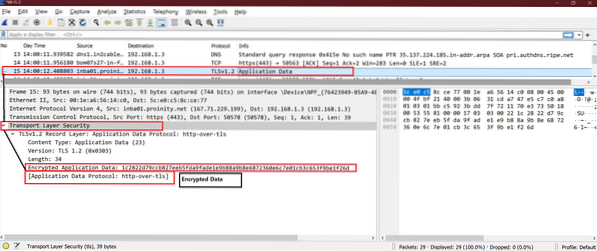

Tegelikult on kõik need kolm tehnilist terminit omavahel seotud. Kui kasutame ainult HTTP-d (Hüperteksti edastamise protokoll), siis ei kasutata transpordikihi turvalisust ja näeme hõlpsasti mis tahes paketi sisu. Kuid kui kasutatakse HTTPS-i, näeme TLS-i (Transpordikihi turvalisus) kasutatakse andmete krüptimiseks.

Lihtsalt võime öelda.

HTTP + (üle) TLS / SSL = HTTPS

Märkus. HTTP saadab andmeid pordi 80 kaudu, kuid HTTPS kasutab pordi 443.

HTTP-andmete ekraanipilt:

HTTPS-i andmete ekraanipilt:

Pange Linux seadistama SSL-i pakettide kirjelduse jaoks

Samm 1

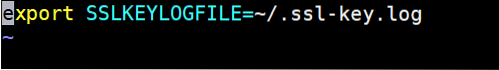

Lisage keskkonnamuutuja allpool .bashrc fail. Ava .bashrc fail ja lisage faili lõppu järgmine rida. Salvestage ja sulgege fail.

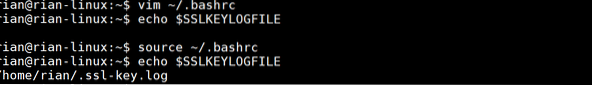

Selle efekti saamiseks käivitage nüüd järgmine käsk.

allikas ~ /.bashrcNüüd proovige väärtuse “SSLKEYLOGFILE ”

echo $ SSLKEYLOGFILESiin on kõigi ülaltoodud toimingute ekraanipilt

2. samm

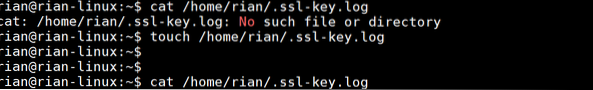

Ülaltoodud logifaili Linuxis pole. Looge ülaltoodud logifail Linuxis. Logifaili loomiseks kasutage allolevat käsku.

3. samm

Käivitage vaikimisi installitud Firefox ja avage mis tahes https-i sait Linuxhint või Upwork.

Siinkohal olen võtnud esimese näite kui ülesastumist.com.

Pärast seda, kui täiendav veebisait on Firefoxis avatud, kontrollige selle logifaili sisu.

Käsk:

kass ~ /.ssl-klahv.logiKui see fail on tühi, siis Firefox seda logifaili ei kasuta. Sulgege Firefox.

Firefoxi installimiseks järgige alltoodud käske.

Käsud:

sudo add-apt-hoidla ppa: ubuntu-mozilla-daily / firefox-aurorasudo apt-get värskendus

sudo apt-get install Firefox

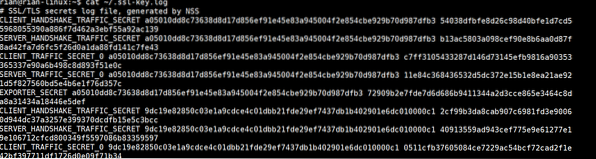

Nüüd käivitage Firefox ja kontrollige selle logifaili sisu

Käsk:

kass ~ /.ssl-klahv.logiNüüd näeme tohutut teavet, nagu allpool olev ekraanipilt. Meil on hea minna.

4. samm

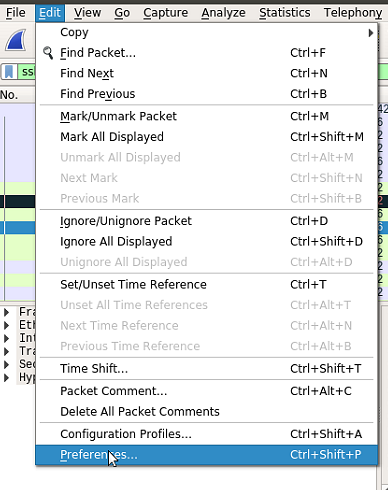

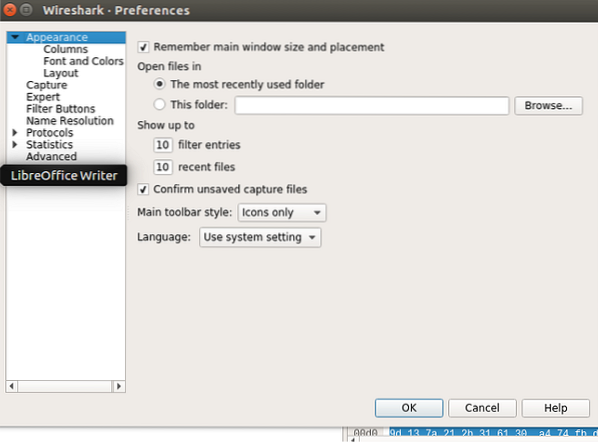

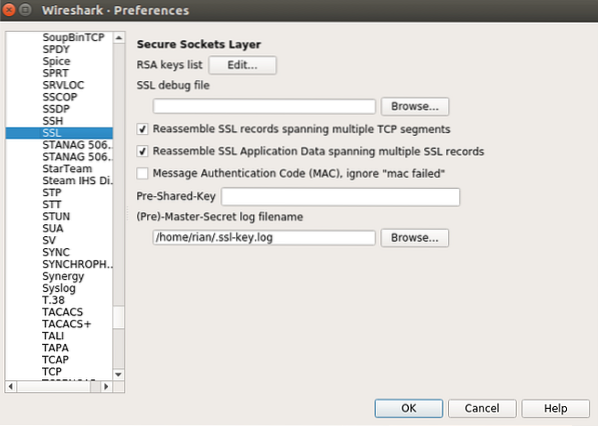

Nüüd peame selle logifaili lisama Wiresharki. Järgige allpool olevat rada:

Wireshark-> Muuda-> Eelistused-> Protokoll-> SSL -> "Siin saate anda oma salajase logifaili tee".

Visuaalse mõistmise huvides järgige allolevaid ekraanipilte.

Pärast kõigi nende sätete tegemist tehke OK ja käivitage Wireshark vajalikel liidestel.

Nüüd on seadistus valmis SSL-i dekrüpteerimise kontrollimiseks.

Traatharki analüüs

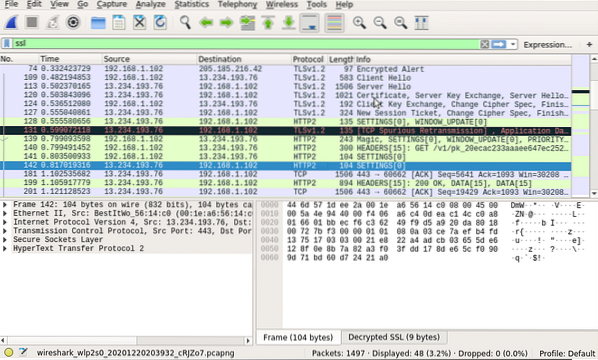

Kui Wireshark hakkab jäädvustama, pange filterssl”, Nii et Wiresharkis filtreeritakse ainult SSL-pakette.

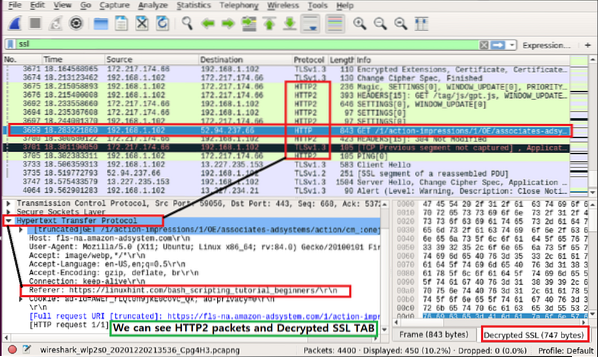

Vaadake allolevat ekraanipilti, siin näeme, et HTTP2 (HTTPS) on avatud mõnele paketile, mis olid varem SSL / TLS krüptitud.

Nüüd näeme Wiresharki vahekaarti Dekrüptitud SSL ja HTTP2-protokollid on nähtaval avatud. Näpunäiteid leiate allolevast ekraanipildist.

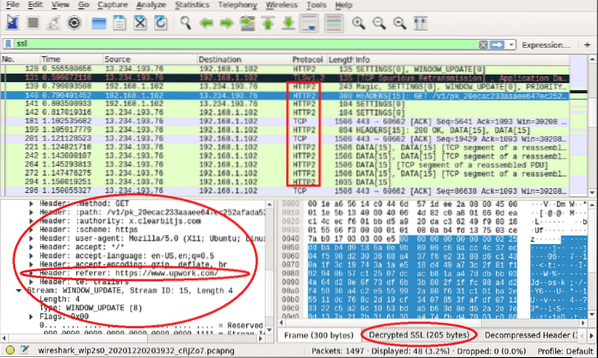

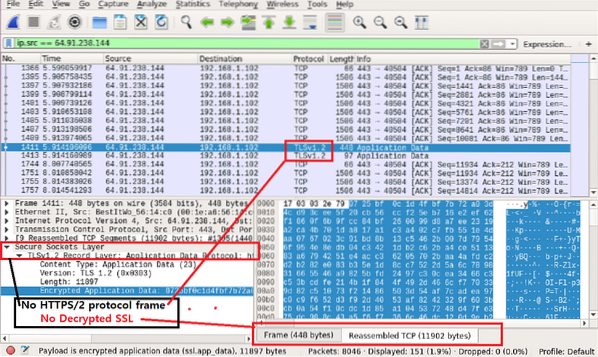

Vaatame https: // linuxhint erinevusi enne SSL-i logifaili lubamist ja pärast SSL-i logifaili lubamist.com

Siin on ekraanipilt Linuxhinti pakettide jaoks, kui „SSL-i logi ei lubatud”

Siin on ekraanipilt Linuxhinti pakettide jaoks, kui SSL-i logi oli lubatud

Me näeme erinevusi lihtsalt. Teises ekraanipildis näeme selgelt kasutaja taotletud URL-i.

https: // linuxhint.com / bash_scripting_tutorial_beginners / \ r \ n

Nüüd saame proovida teisi veebisaite ja jälgida, kas need meetodid toimivad või mitte.

Järeldus

Ülaltoodud sammud näitavad, kuidas panna Linux seadistama SSL / TLS-krüptimise dekrüptimiseks. Näeme, et see töötas hästi, kuid mõned paketid on endiselt SSL / TLS-krüptitud. Nagu ma varem mainisin, ei pruugi see töötada kõigi pakettide või täielikult. Siiski on hea õppida SSL / TLS-i dekrüpteerimist.

Phenquestions

Phenquestions