SSH tähistab Secure Shell, ja nagu nimigi ütleb, kasutatakse seda turvalise ühenduse loomiseks kliendi ja selle serveri vahel. Vaikimisi toetab iga Linux-põhine operatsioonisüsteem SSH-d. SSH-protokolli kasutatakse tavaliselt failidele kaugjuurdepääsu, nende käsutamise ja edastamise jaoks. Nii et selles postituses demonstreerite SSH-võtmete genereerimist ning kasutate neid serveri ja väärtusliku teabe kaitsmiseks.

SSH-võtmete genereerimine

Kui genereerime SSH-võtmepaari, genereeritakse see kahes etapis. Üks on SSH-võtme loomine kliendipoolel ja teine on selle kopeerimine serverisse või mis tahes kaughosti. Võtmepaar koosneb privaatvõtme ja avaliku võtme failidest id_rsa ja id_rsa.pubis vastavalt ~ /.ssh kataloog.

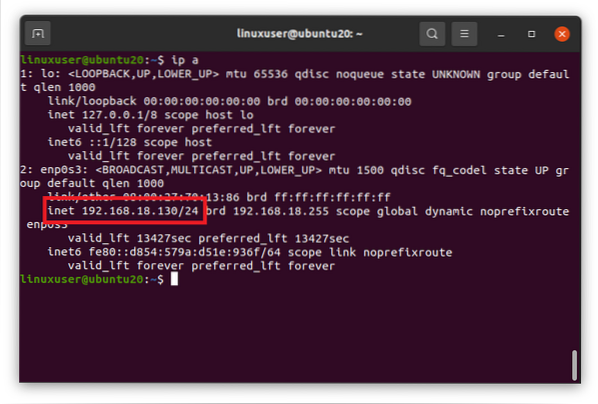

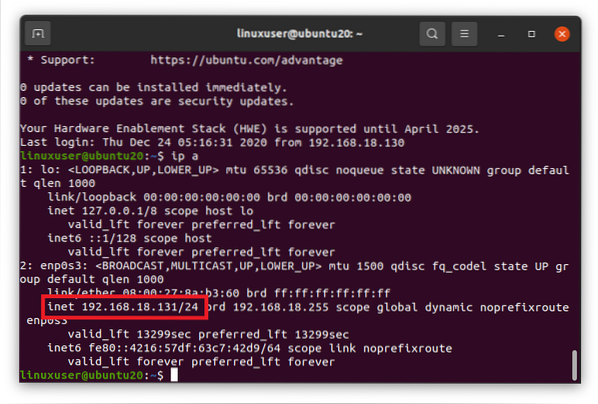

Minu kliendisüsteemi IP-aadress on

$ ip a

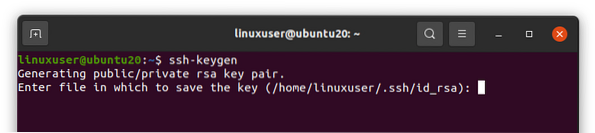

SSH-võtme saab genereerida terminalis käsu “ssh-keygen” käivitamisega.

$ ssh-keygen

See palub teil sisestada failinime, kuhu soovite salvestada privaatse ja avaliku võtme, või võite minna vaikimisi valitud failidega "id_rsa" ja "id_rsa".pubi ”.ssh ”kataloog (/ home / kasutaja /.ssh / id_rsa). Vaikimisi pakutava faili valimiseks vajutage sisestusklahvi.

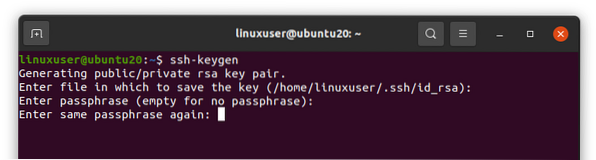

Järgmisena küsib ta parooli. Parool on tegelikult omamoodi täiendav turvakiht hosti ja kliendi vahelise ühenduse kindlustamiseks. Kui logite hostile sisse, küsib see uuesti parooli. Nii sisestage parool või jätke see tühjaks ja vajutage sisestusparooli andmata Enter.

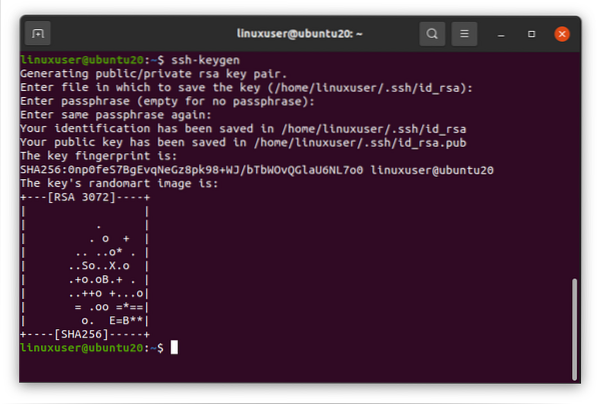

Kui olete parooliga lõpetanud, peaks SSH-võti olema loodud.

Ekraanipildil võite märgata, et loodud võti on „RSA 3072”. Mida see tähendab?

SSH-võtme algoritmi tüüp ja suurus

Vaikimisi on genereeritud võtme algoritmi tüüp RSA ja selle bitisuurus on 3072 bitti. Kuid saate seda soovi korral muuta.

SSH-võtmete genereerimiseks on kolm peamist tüüpi algoritme.

RSA - Rivest Shamir Adleman. See on võti, mille minimaalne suurus on 2048, ja see põhineb suurte arvude faktoriseerimise raskustel.

DSA - digitaalse allkirja algoritm. Seda võtit kasutatakse enamasti suurusega 1024.

ECDSA - elliptiliste kõverate digitaalse allkirja algoritm. See toetab 256, 384 ja 521 bitti.

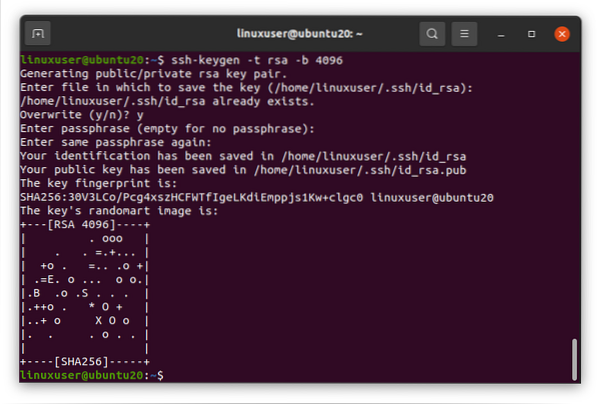

Nüüd, kui soovite sisestada soovitud algoritmi tüübi ja biti suuruse, saate algoritmi tüübi, millele järgneb käsk ssh-keygen pärast -t -fraas, ja lisaks saate anda ka biti suuruse, millele järgneb -b fraas. Näide on järgmine,

$ ssh-keygen -t rsa -b 4096

Nagu näete ekraanipildilt, on võtme algoritmi tüüp RSA ja biti suurus 4096. See on suurepärane.

SSH-võtme kopeerimine hostile

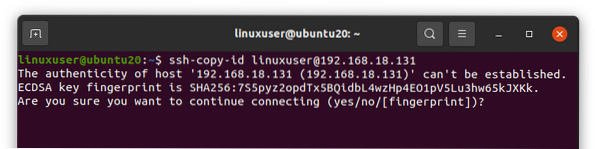

Saate SSH-võtme lihtsalt hostile kopeerida, käivitades allpool antud käsu kliendi terminalis.

$ ssh-copy-id kasutajanimi @ host-ip-aadressAsendage kindlasti kasutajanimi ja host-ip-aadress oma kasutajanime ja hosti IP-aadressiga. Minu hosti kasutajanimi ja IP-aadress on

Kasutajanimi: linuxuserIP-aadress: 192.168.18.131

Selles etapis võib ilmneda ühenduse viga, mille port 22 keeldus. Vea korral külastage sellise tõrke käsitlemiseks meie spetsiaalset artiklit (Kuidas parandada: ühendus keeldus porti 22 Debian / Ubuntu - Linuxi vihje).

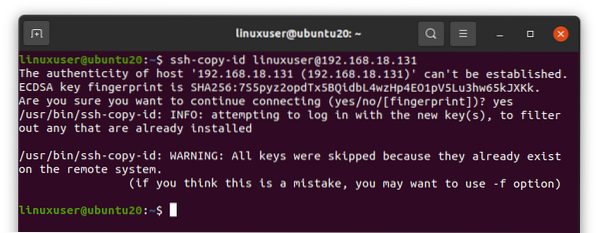

Pärast ülaltoodud käsu käivitamist kinnitab ta ühenduse jätkamist; sisestage jätkamiseks "jah".

Kui see on edukalt kopeeritud, olete valmis SSH-võtme abil serveri masinasse sisse logima.

Logige serverisse sisse

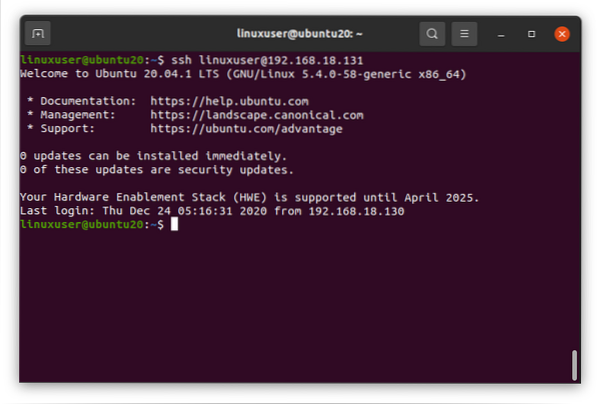

Pärast SSH-võtme edukat kopeerimist hostile saame sisselogimiseks hostile kasutada käsku ssh ning pakkudes hostis kasutajanime ja IP-aadressi järgmise süntaksiga.

$ ssh kasutajanimi @ host-ip-aadressÄrge unustage kasutajanime ja IP-aadressi oma hosti kasutajanime ja IP-aadressiga asendada.

Ja siin olete sisseloginud hosti masinasse, kui sisestate terminalis käsu "ip a".

$ ip a

See näitab hostimasina IP-aadressi, kuna olete praegu serveris.

Pakkima

Nii saate luua SSH-võtmeid, kopeerida need hostimasinasse ja pääseda SSH-võtmete abil hostile juurde. Tänan sind väga!

Phenquestions

Phenquestions