Kiire sissejuhatus Fierce'i

Täna tutvustame fantastilist võrgu kaardistamise ja sadamate skannimise tööriista Fierce. Sageli kasutatakse mittekõrvalise IP-ruumi ja hostinimede leidmiseks võrkudes, Fierce on palju enamat kui lihtsalt lihtne IP-skanner või DDoS-i tööriist. See on suurepärane luurevahend, mida kasutavad whitehat-kogukonnad üle kogu maailma.

Fierce on spetsiaalselt loodud ettevõtete võrkudele ja seda kasutatakse tõenäoliste sihtmärkide avastamiseks nende süsteemide võrkudes. Fierce, mis suudab mõne minuti jooksul domeene skannida, on eelistatud tööriist haavatavuse kontrollimiseks suurtes võrkudes.

Atribuudid

Mõned selle määratlevad funktsioonid hõlmavad järgmist:

- teostab määratud vahemiku pöördotsinguid

- Sisemise ja välise IP-vahemike skannimine

- Võimeline teostama tervet C-klassi skannimist

- loendab sihtmärkide DNS-kirjed

- Suurepärased toorjõudude võimalused koos pöördotsingutega peaksid toore jõu korral mitut hosti leidma

- Nimeserverite avastamine ja tsooniedastuse rünnak

Selle tarkvaratehnika imetlusfunktsioonide ja utiliitide kohta lisateabe saamiseks käivitage sellel lipp -h.

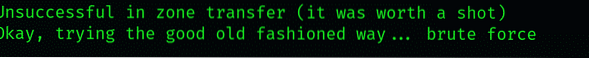

Kuidas Fierce skaneerib

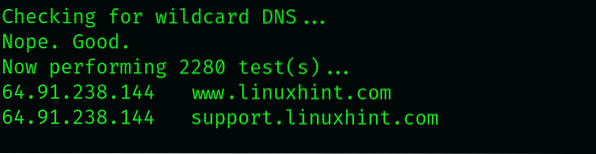

Hoolimata sellest, et see on nii leidlik ja tõhus taastamisvahend, on see toimimine suhteliselt lihtne. See alustab skaneerimisprotsessi toore jõu rünnakutega, kui tal pole võimalik hõlpsalt sihtdomeeni tsooniülekannet teostada. Fierce kasutab etteantud sõnaloendit, mis sisaldab võimalikke alamdomeene, mida ta suudab tuvastada. Kui alamdomeeni pole loendis, ei tuvastata seda.

Põhilise skannimise teostamine rakendusega Fierce

Demonstreerime, kuidas Fierce töötab, vaikeseadetega lihtsa skannimisega. Siin teostame põhiskannimist veebisaidil.com). Skannimise alustamiseks tippige:

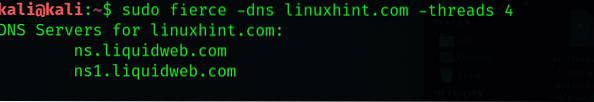

$ äge -dns linuxhint.com-niidid 4

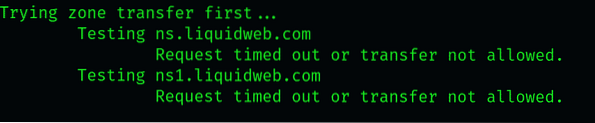

Skannimine küsib nende serverite nimesid, kus sihtveeb on hostitud. Järgmisena proovib ta nende serverite vastu tsooniedastust, mis tõenäoliselt ebaõnnestub, kuid harvadel juhtudel võib see toimida. Seda peamiselt seetõttu, et skannimisega tehtud DNS-päringud lõpevad kolmanda osapoole serverite vastu.

Kui tsooni edastamine ebaõnnestub, proovib skannimine leida metamärgi A kirje, mis on asjakohane, kuna loetleb kõik alamdomeenid, mis on automaatselt IP-aadressile määratud. DNS A kirjed näevad välja umbes sellised:

Need kirjed võivad konkreetse veebisaidi kohta olemas olla või mitte, kuid kui need on olemas (ütleme näiteks, et meie veebisaidi nimega veebisait), näevad need välja umbes sellised:

Pange tähele, kuidas see näitab temperatuuri lahenemist a-ni.b.c.d. See on osaliselt tingitud asjaolust, et DNS-is lahutab * väärtus alamdomeeni selle IP-aadressile. Alamdomeenide julma sundimise katsed taluvad ja neutraliseerivad seda tüüpi kirjed tavaliselt. Siiski võime hankida mõned asjakohased andmed lisaväärtusi otsides.

Näiteks saate teada, kas alamdomeen on seaduslik, vaadates IP-d, millele see on lahendatud. Kui mitu URL-i lahendab konkreetse IP-i, kaotatakse need tõenäoliselt serveri kaitsmiseks selliste skannimiste eest, nagu siin teostame. Tavaliselt on ainulaadsete IP-väärtustega veebisaidid tõelised.

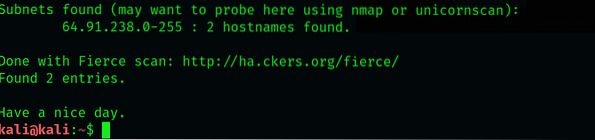

Muudele skannimistulemustele liikudes näete, et kontrollitud 1594 sõnast tuvastati 11 kirjet. Meie puhul leidsime ühe sissekande (c.xkcd.com), mis sisaldas olulist teavet pärast põhjalikku kontrollimist. Vaatame, mida see kirje meile pakub.

Vaadates mõnda siinset teavet, võib öelda, et mõned neist võivad olla alamdomeenid, mida Fierce ei suutnud tuvastada. Siit saab kasutada juppe, et parandada oma sõnaloendit, mida skaneering kasutab alamdomeenide tuvastamiseks.

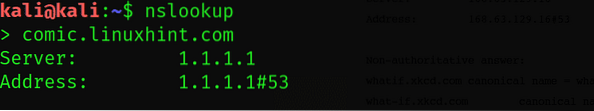

Juhatagem Fiercet käsu nslookup abil fwd- ja DNS-otsinguid tegema.

$ nslookup

Utiliit nslookup on koomiksit kontrollinud.linuxhint.com alamdomeen ja tulemusi ei õnnestunud saada. Kuid see on uurimine mis kontrollitakse.linuxhint.com alamdomeen on andnud mõningaid olulisi tulemusi: nimelt CN ja A rekordiline vastus.

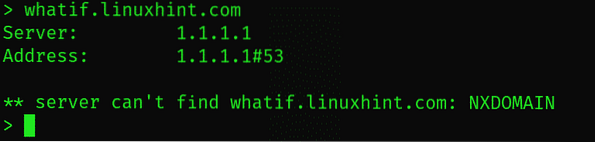

$ nslookup> whatif.linuxhint.com

Vaatame hästi läbi „whatif.linuxhint.com ”alamdomeeni tulemused

Pöörake tähelepanu CNAME-kirjele, mis on sisuliselt ümbersuunamine. Näiteks kui CNAME saab whatif-i päringu.xkcd.com, suunab see taotluse ümber sarnasele näivale alamdomeenile. Seejärel on veel kaks CNAME-kirjet, mis viivad taotluse lõpuks prod.i.ssl.globaalne.kiiresti.net, mis asub IP-aadressil, nagu näitab viimane A-kirje.

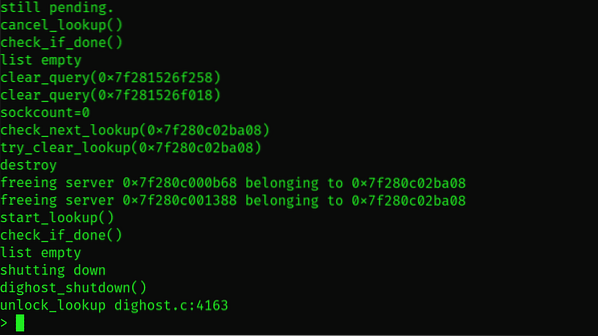

Tulemuste palju üksikasjalikumaks nägemiseks võite sisestada nslookupi üksikasjaliku režiimi, tippides nslookupi tüübikomplekti d2.

$ nslookup> komplekt d2$ nslookup> whatif.linuxhint.com

Soovitame tungivalt tutvuda käsuga nslookup. See on saadaval kõikides populaarsetes opsüsteemides ja säästab teie serveri alamdomeenide uurimisel palju aega.

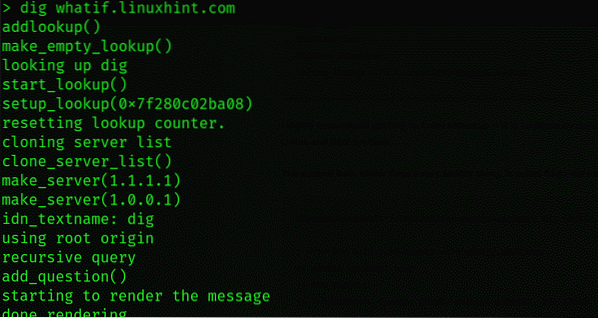

Seal on veel üks suurepärane tööriist nimega dig, millel on sarnane funktsioon. Aktiveerige dig ja teile kuvatakse järgmine:

$ nslookup> dig whatif.linuxhint.com

Kui IP-d tagastatakse, saame oma käe külge veel kasulikke asju võrkude kohta, mida oleme skanninud. Kui me korraldaksime ettevõtte jaoks penti, oleksime võinud saada aimu nende avalikust IP-ruumist ja anda põhjust uurida seotud IP-sid uurimiseks.

Kokkuvõtteks:

Nagu me juba varem mainisime, on Fierce palju enamat kui lihtne võrguskanner. Allpool on loetletud mõned käsud ja nende kasutusalad; Soovitan järgmisena proovida.

- Sõnaloend - saate määrata sõnaloendi faili, mille abil serverist alamdomeene otsida.

- ühenda - see funktsioon loob ühenduse tuvastatud alamdomeenidega skannimise ajal

- viivitus - määrab serveris päringute vahelise viivituse sekundites

- dnsserver - dnsserveri taotluste saatmine

- fail - laadib skannimistulemused alla määratud kataloogi

Phenquestions

Phenquestions