Telneti programm, mis pole Telneti protokoll, võib olla kasulik pordi olekute testimiseks, mis on selle õpetuse funktsioonid. Põhjus, miks see protokoll on kasulik ühendamiseks erinevate protokollidega, näiteks POP-ga, on see, et mõlemad protokollid toetavad lihtsat teksti (mis on nende peamine probleem ja miks selliseid teenuseid ei tohiks kasutada).

Pordide kontrollimine enne alustamist:

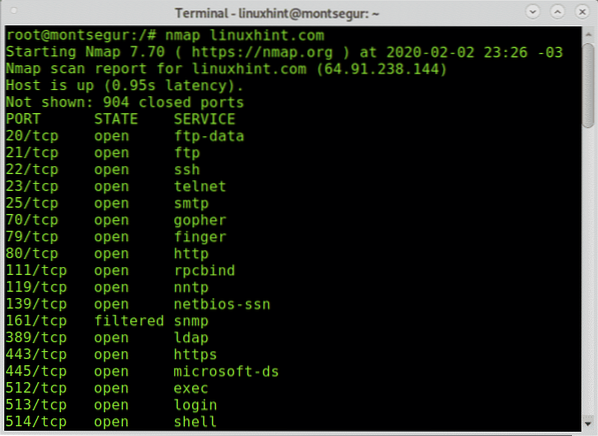

Enne telnetiga alustamist kontrollime Nmapiga mõnda näidissihtmärgi porti (linuxhint.com).

# nmap linuxhint.com

Telnetiga alustamine testimiseks konkreetsetes pordides:

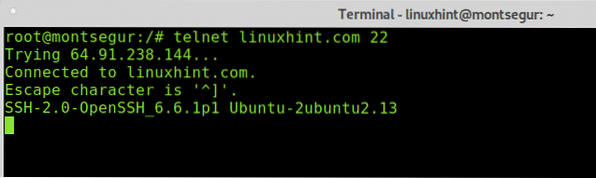

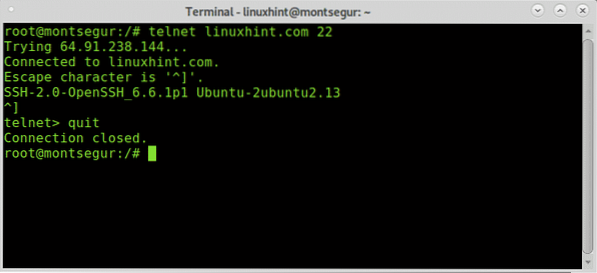

Kui oleme avatud pordide kohta teada saanud, saame alustada testide käivitamist, proovime pordi 22 (ssh), konsoolile kirjutades “telnet

Nagu näete allpool toodud näites, ütleb väljund, et olen ühendatud linuxhintiga.com, seetõttu on sadam avatud.

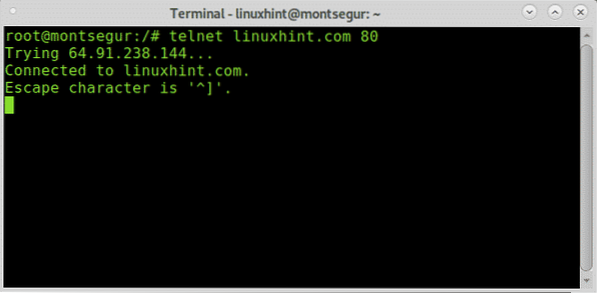

Proovime sama pordil 80 (http):

# telnet linuxhint.com 80

Väljund on sarnane porti 80, proovime nüüd porti 161, mis vastavalt Nmapile on filtreeritud:

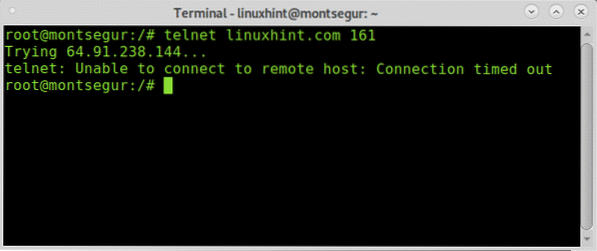

# telnet linuxhint.com 161

Nagu näete, ei võimaldanud filtreeritud port ühenduse loomist, tagastades ajalõpu tõrke.

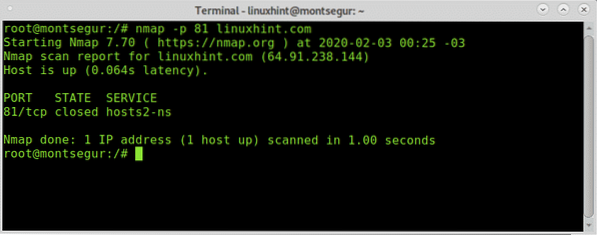

Proovime nüüd Telnetit suletud (mitte filtreeritud) pordi vastu, selle näite jaoks kasutan pordi 81. Kuna Nmap ei esitanud enne jätkamist suletud sadamate kohta aru, kinnitan, et see on suletud, skannides konkreetset porti -p-lipu abil:

# nmap -p 81 linuxhint.com

Kui port on kinnitatud, proovime seda Telnetiga:

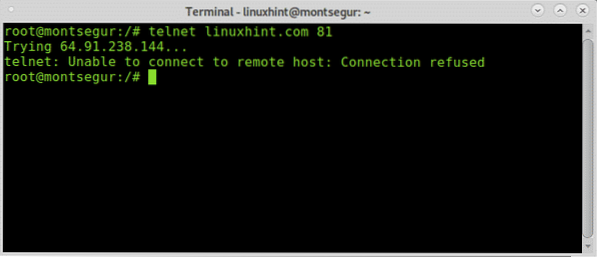

# telnet linuxhint.com 81

Nagu näete, ei olnud ühendust loodud ja viga on teistsugune kui filtreeritud pordil, kus kuvatakse teade „Ühendus keeldus”.

Loodud ühenduse sulgemiseks võite vajutada CTRL+] ja näete viipa:

telnet>Seejärel tippigelõpetage“Ja vajutage SISENEMA.

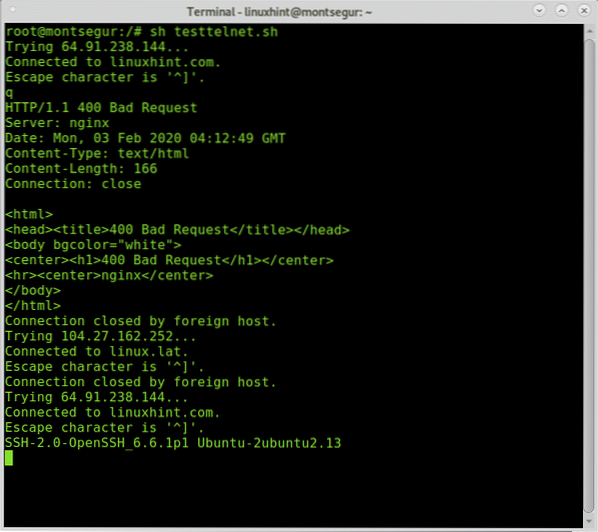

Linuxi abil saate hõlpsalt kirjutada väikese shelliskripti, et luua ühendus erinevate sihtmärkide ja pordidega telneti kaudu.

Avage nano ja looge fail nimega multipletelnet.sh sisuga järgmine sisu:

#! / bin / bash # Esimene kommenteerimata rida ühendub linuxhintiga.com läbi pordi $ telnet linuxhint.com 80 # Teine kommenteerimata rida ühendub linuxiga.lat läbi ssh. telnet linux.lat 22 # Kolmas kommenteerimata rida ühendub linuxhintiga.com kaudu ssh telnet linuxhint.com 22

Ühendused algavad alles pärast eelmise sulgemist, saate ühenduse sulgeda mis tahes märgi edastamisega. Ülaltoodud näites läbisin "q".

Siiski, kui soovite testida paljusid porte ja sihtmärke samaaegselt, pole Telnet parim valik, mille jaoks on teil olemas Nmap ja muud sarnased tööriistad

Telneti kohta:

Nagu varem öeldud, on Telnet krüpteerimata protokoll, mis on haavatav nuusutajate jaoks, iga ründaja saab kliendi ja serveri vahelise suhtluse pealtkujundada lihtsas tekstis, kasutades juurdepääsu mõistlikule teabele, näiteks paroolidele.

Autentimismeetodite puudumine võimaldab ka võimalikel ründajatel muuta kahe sõlme vahel saadetud pakette.

Seetõttu asendati Telnet kiiresti SSH-ga (Secure Shell), mis pakub mitmesuguseid autentimismeetodeid ja krüpteerib kogu sõlmedevahelise suhtluse.

Boonus: konkreetsete portide testimine võimalike haavatavuste suhtes Nmapiga:

Nmapi abil saame minna palju rohkem kui Telnetiga, õppida programmi versiooni, mis töötab pordi taga, ja võime seda isegi haavatavuste osas testida.

Kindla pordi skannimine teenuse haavatavuste leidmiseks:

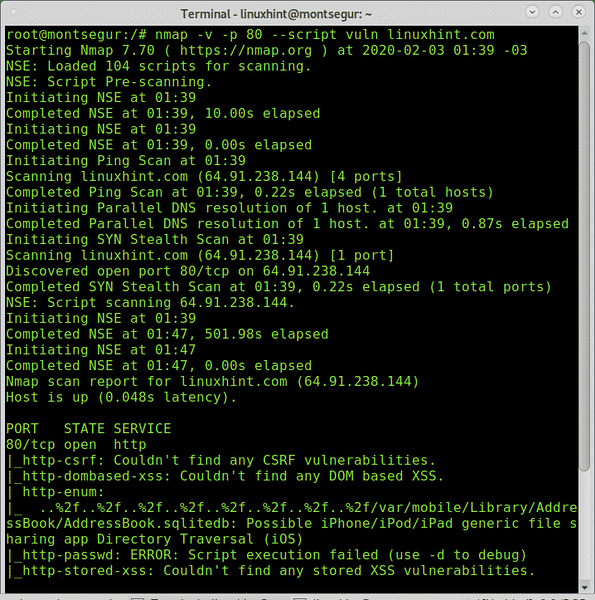

Järgmine näide näitab skannimist linuxhinti pordi 80 suhtes.com kutsus testimiseks Nmapi NSE-skripti solvav haavatavusi otsivad skriptid:

# nmap -v -p 80 - skripti häbeme linuxhint.com

Nagu näete, kuna see on LinuxHint.com server ei leidnud haavatavusi.

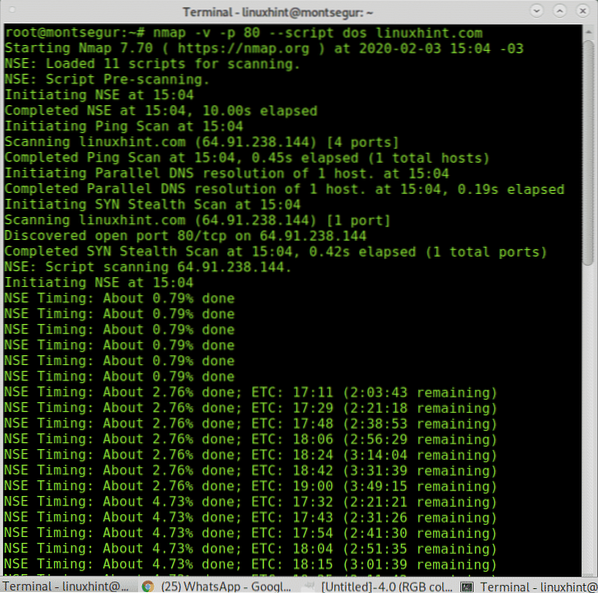

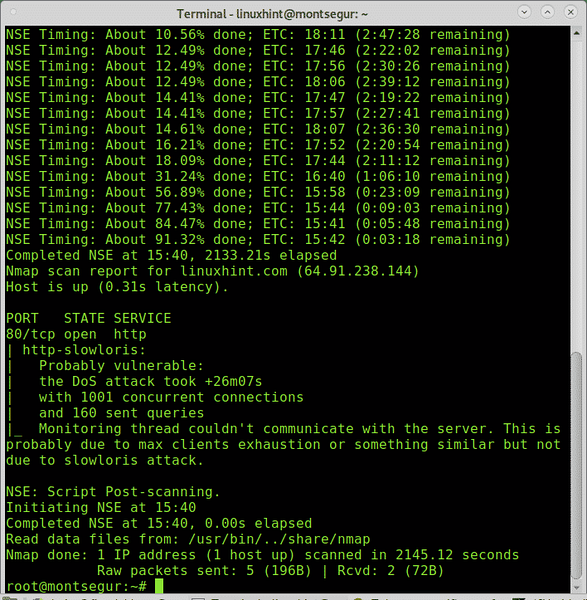

Kindlat porti on võimalik skannida konkreetse haavatavuse suhtes; järgmine näide näitab, kuidas DOS-i haavatavuste leidmiseks Nmapi abil sadamat skannida:

# nmap -v -p 80 - script dos linuxhint.com

Nagu näete, leidis Nmap võimaliku haavatavuse (antud juhul oli see valepositiivne).

Siit leiate palju kvaliteetseid õpetusi, millel on erinevad sadamate skaneerimise tehnikad https: // linuxhint.com /?s = skannimine + pordid.

Loodan, et leidsite selle õpetuse kohta Telnet testimiseks konkreetsesse porti kasulik. Järgige LinuxHinti, et saada rohkem näpunäiteid ja värskendusi Linuxi ja võrgu kohta

Phenquestions

Phenquestions