SCP ja SSH seadistamine:

SCP- ja SSH-toimingute tegemiseks kohalikust hostist kaugpilve varani peate täitma järgmised konfiguratsioonijuhised:

AWS-i süsteemihalduri agendi installimine EC2-eksemplaridele:

Mis on SSM-i agent?

Amazoni tarkvara SSM Agent saab installida ja konfigureerida EC2 eksemplaris, virtuaalses masinas või kohapealses serveris. SSM Agent võimaldab süsteemihalduril neid tööriistu värskendada, juhtida ja kohandada. Agent käsitleb AWS Cloud System Manageri teenuse taotlusi, täidab need päringus määratletud viisil ja edastab oleku- ja täitmisteabe Amazoni sõnumite kättetoimetamise teenuse abil tagasi seadmehalduri teenusele. Liikluse jälgimisel näete oma Amazon EC2 eksemplare ja kõiki hübriidsüsteemis olevaid servereid või virtuaalmasinaid, mis suhtlevad ec2 sõnumite lõpp-punktidega.

SSM-agendi installimine:

SSM Agent on vaikimisi installitud mõnele EC2 ja Amazon System Images (AMI) eksemplarile, nagu Amazon Linux, Amazon Linux 2, Ubuntu 16, Ubuntu 18 ja 20 ning Amazon 2 ECS optimeeritud AMI. Lisaks saate SSM-i käsitsi installida igast AWS-i piirkonnast.

Amazon Linuxi installimiseks laadige kõigepealt alla SSM-i agendi installer ja käivitage see järgmise käsu abil:

[meiliga kaitstud]: ~ $ sudo yum install -y https: // s3.piirkonnas.amazonaws.com / amazon-ssm-region / latest / linux_amd64 / amazon-ssm-agent.p / minÜlaltoodud käsus "piirkond ” kajastab süsteemihalduri antud AWS-i piirkonna identifikaatorit. Kui te ei saa seda piirkonnast alla laadida, määrasite, kasutage üldist URL-i i.e

[meiliga kaitstud]: ~ $ sudo yum install -y https: // s3.amazonaws.com / ec2-downloads-windows / SSMAgent / latest / linux_amd64 / amazon-ssm-agent.p / minPärast installimist veenduge järgmise käsu abil, kas agent töötab või mitte

[meiliga kaitstud]: ~ $ sudo staatus amazon-ssm-agentKui ülaltoodud käsk näitab, et amazon-ssm-agent on peatatud, proovige neid käske:

[meiliga kaitstud]: ~ $ sudo start amazon-ssm-agent[meiliga kaitstud]: ~ $ sudo staatus amazon-ssm-agent

IAM-i eksemplari profiili loomine:

Vaikimisi puudub AWS-i süsteemihalduril luba teie eksemplaridel toimingute sooritamiseks. Peate lubama juurdepääsu AWS-i identiteedi ja juurdepääsu haldamise kiirprofiili (IAM) abil. Käivitamisel kannab konteiner IAM-i asukohaandmed üle Amazon EC2 eksemplarile, mida nimetatakse eksemplariprofiiliks. See tingimus laieneb kõigi AWS-i süsteemihalduri võimaluste kinnitustele. Kui kasutate süsteemihalduri võimalusi, näiteks käsk Run, saab teie eksemplaridele juba lisada seansihalduri jaoks vajalike põhilubadega eksemplariprofiili. Kui teie eksemplarid on juba ühendatud eksemplariprofiiliga, mis sisaldab AmazonSSMManagedInstanceCore AWS-i hallatud poliitikat, on vastavad seansihalduri load juba välja antud. Kuid konkreetsetel juhtudel võib seansihalduri lubade lisamiseks eksemplari profiilile õigusi muuta. Kõigepealt avage IAM-i konsool, logides sisse AWS-i halduskonsooli. Nüüd klõpsake nuppuRollid”Valikut navigeerimisribal. Valige siin eeskirjadesse lisatava positsiooni nimi. Valige vahekaardil Permissions lehe allservas oleva tekstisisese reegli lisamine. Klõpsake vahekaarti JSON ja asendage juba tempo sisu järgmisega:

"Versioon": "2012-10-17",

"Avaldus": [

"Mõju": "Luba",

"Toiming": [

"ssmmessages: CreateControlChannel",

"ssmmessages: CreateDataChannel",

"ssmmessages: OpenControlChannel",

"ssmmessages: OpenDataChannel"

],

"Ressurss": "*"

,

"Mõju": "Luba",

"Toiming": [

"s3: GetEncryptionConfiguration"

],

"Ressurss": "*"

,

"Mõju": "Luba",

"Toiming": [

"kms: dekrüpteerimine"

],

"Ressurss": "võtme nimi"

]

Pärast sisu asendamist klõpsake ülevaatamispoliitikat. Sellel lehel sisestage suvandi Nimi alla tekstisisese poliitika nimi, näiteks SessionManagerPermissions. Pärast selle tegemist valige suvand Loo poliitika.

Käsurea liidese värskendamine:

AWS CLI versiooni 2 allalaadimiseks Linuxi käsurealt laadige kõigepealt alla installifail käsu curl abil:

[meiliga kaitstud]: ~ $ curl "https: // awscli.amazonaws.com / awscli-exe-linux-x86_64.zip "-o" awscliv2.tõmblukk "Pakkige installer lahti selle käsu abil:

[meiliga kaitstud]: ~ $ unzip awscliv2.tõmblukkVeendumaks, et uuendamine on lubatud juba installitud AWS CLI versiooniga 2, leidke olemasolev sümboli, kasutades käsku, ja installikataloogi, kasutades käsku ls:

[meiliga kaitstud]: ~ $ mis aws[meiliga kaitstud]: ~ $ ls -l / usr / local / bin / aws

Ehitage selle sümboli ja kataloogiteabe abil käsk install install ja seejärel kinnitage install allolevate käskude abil:

[meiliga kaitstud]: ~ $ sudo ./ aws / install --bin-dir / usr / local / bin --install-dir / usr / local / aws-cli --uuendus[meiliga kaitstud]: ~ $ aws --versioon

Sessioonihalduri pistikprogrammi installimine:

Installige Session Manageri pistikprogramm kohalikku arvutisse, kui soovite seansside alustamiseks ja lõpetamiseks kasutada AWS-i CLI-d. Selle pistikprogrammi Linuxi installimiseks laadige kõigepealt alla RPM-i pakett ja installige see järgmise käskude jada abil:

[meiliga kaitstud]: ~ $ curl "https: // s3.amazonaws.com / session-manager-downloads / plugin / latest / linux_64bit / session-manager-plugin.rpm "-o" session-manager-plugin.p / min "[meiliga kaitstud]: ~ $ sudo yum install -y session-manager-plugin. p / min

Pärast paketi installimist saate järgmise käsu abil kontrollida, kas pistikprogramm on edukalt installitud või mitte

[meiliga kaitstud]: ~ $ session-manager-pluginVÕI

[meiliga kaitstud]: ~ $ aws ssm stardiseanss - sihtmärgi-eksemplari-teil on juurdepääsuloadKohaliku hosti SSH konfiguratsioonifaili värskendamine:

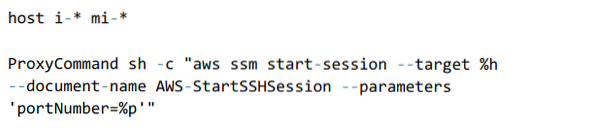

Muutke SSH-i konfiguratsioonifaili, et puhverservel saaks käsk Session Manageri seanssi alustada ja kõik andmed ühenduse kaudu edastada. Lisage see kood SSH-i konfiguratsioonifaili, mille tempo on “~ /.ssh / config ”:

SCP ja SSH kasutamine:

Nüüd olete valmis pärast eespool nimetatud toimingute lõpetamist otse oma arvutist SSH- ja SCP-ühendusi oma pilveomadustega saatma.

Hankige pilvevaru eksemplari ID. Selle saab saavutada AWS-i halduskonsooli või järgmise käsu kaudu:

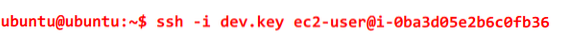

[meiliga kaitstud]: ~ $ aws ec2 kirjeldavad eksemplareSSH-d saab käivitada tavapäraselt, kasutades hostinimena eksemplari-ID-d ja SSH-i käsurida lülitub järgmiselt:

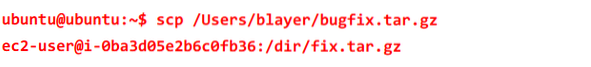

Nüüd saab faile SCP abil hõlpsasti kaugseadmesse edastada, ilma et oleks vaja vaheetappi.

Järeldus:

Kasutajad on aastaid usaldanud pilvesisaldusele turvalist juurdepääsu tulemüüridele, kuid neil suvanditel on probleeme krüpteerimise ja haldamise üldkuludega. Ehkki muutmatu infrastruktuur on erinevatel põhjustel ideaalne eesmärk, vajab teatud juhtudel reaalajas süsteemi loomine või hooldamine plaastrite või muude andmete kopeerimist reaalajas esinevatesse eksemplaridesse ning paljude jaoks on vaja jõuda reaalajas töötavate süsteemide juurde või neid kohandada. AWS-i süsteemihalduri seansihaldur lubab seda võimalust ilma täiendava tulemüüri sissepääsuta ja vajaduseta väliste lahenduste järele, näiteks S3 vahepealne kasutamine.

Phenquestions

Phenquestions