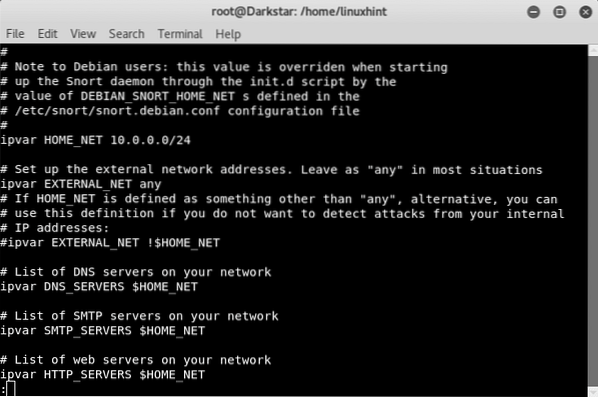

Selle õpetuse jaoks on võrk, mida kasutame: 10.0.0.0/24. Muutke oma / etc / snort / snort.conf-fail ja asendage märklaua $ HOME_NET kõrval olevad tähed võrguteabega, nagu on näidatud allolevas ekraanipildis:

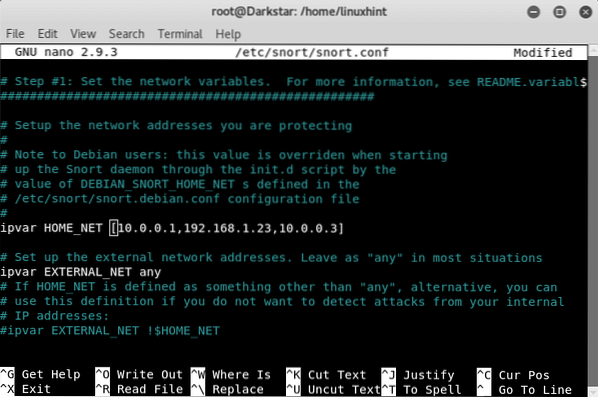

Teise võimalusena saate määratleda ka konkreetsed IP-aadressid, mida jälgida komaga eraldatuna komaga [], nagu on näidatud selles ekraanipildis:

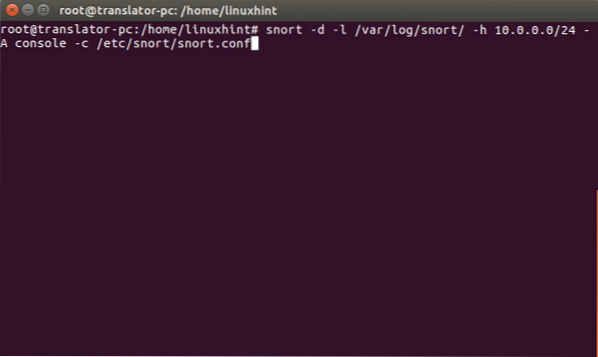

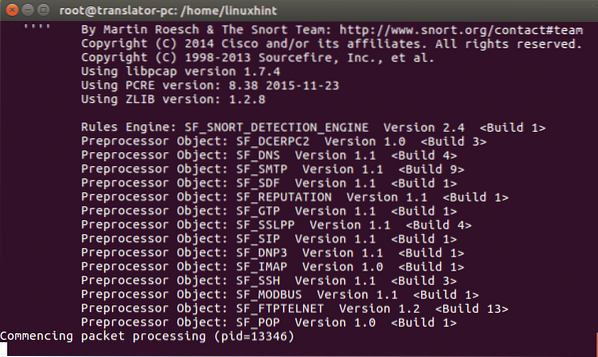

Alustame ja käivitame selle käsu käsureal:

# snort -d -l / var / log / snort / -h 10.0.0.0/24 -Konsool -c / etc / snort / snort.konfKus:

d = käsib snortil andmeid näidata

l = määrab logide kataloogi

h = määrab jälgitava võrgu

A = juhendab nurrumist konsoolis märguannete printimiseks

c = määrab konfiguratsioonifaili nurrumise

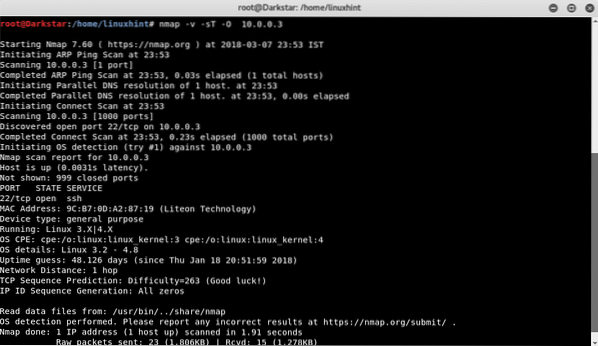

Võimaldab käivitada kiire skannimise teisest seadmest, kasutades nmap:

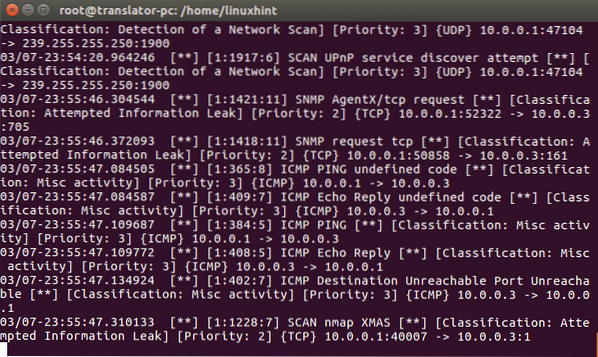

Ja saab vaadata, mis juhtub konsoolis:

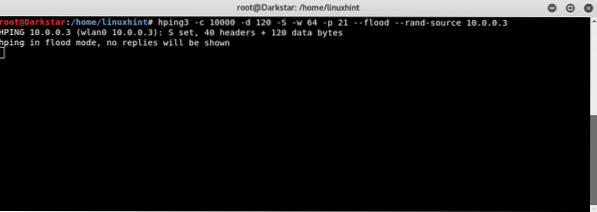

Snort tuvastas skannimise nüüd ka muust seadmest, mis võimaldab DoS-iga rünnata, kasutades hping3

# hping3 -c 10000-d 120 -S -w 64 -p 21 --uputus --rand-allikas 10.0.0.3

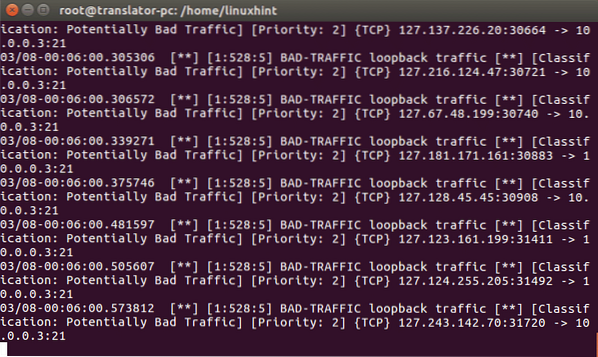

Snorti kuvav seade tuvastab halva liikluse, nagu siin näidatud:

Kuna me käskisime Snortil logisid salvestada, saame neid lugeda käivitades:

# nurruma -rSissejuhatus snortimise reeglitesse

Nurrumise režiim NIDS töötab reeglite järgi, mis on määratud failis / etc / snort / snort.konf fail.

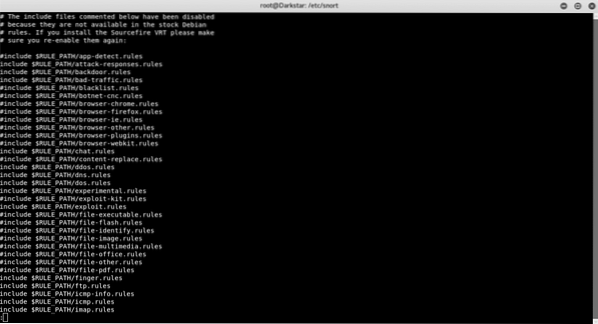

Nurrumise piires.conf-failist leiame kommenteeritud ja kommenteerimata reeglid, nagu näete allpool:

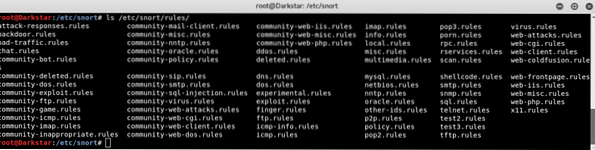

Reeglite tee on tavaliselt / etc / snort / rules, sealt leiame reeglifailid:

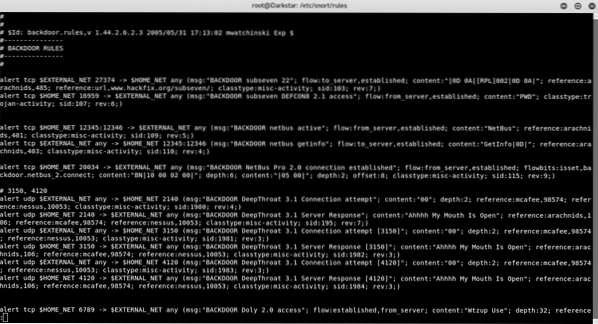

Vaatame tagaukste vastaseid reegleid:

Tagaukserünnakute vältimiseks on mitu reeglit, üllataval kombel on paarkümmend aastat tagasi populaarseks saanud Trooja hobuse NetBusi vastu reegel, mis vaatab seda ja ma selgitan selle osi ja kuidas see toimib:

alarm tcp $ HOME_NET 20034 -> $ EXTERNAL_NET tahes (msg: "BACKDOOR NetBus Pro 2.0 ühendustloodud "; voog: serverist, loodud;

vooluhulgad: sissepoole, tagauks.netbus_2.ühendama; sisu: "BN | 10 00 02 00 |"; sügavus: 6; sisu: "|

05 00 | "; sügavus: 2; nihe: 8; liigitüüp: muu tegevus; sid: 115; rev: 9;)

See reegel annab snortile märku hoiatada TCP-ühenduste kohta pordis 20034, mis edastab mis tahes välise võrgu allikat.

-> = määrab liikluse suuna, antud juhul meie kaitstud võrgust kuni väliseni

sõnum = Käsib hoiatusel lisada kuvamisel konkreetse teate

sisu = otsige paketist konkreetset sisu. See võib sisaldada teksti, kui see on ““, või binaarandmeid, kui | |

sügavus = Analüüsi intensiivsus, ülaltoodud reeglis näeme kahte erinevat parameetrit kahe erineva sisu jaoks

nihe = ütleb Snortile iga paketi algbaiti sisu otsimiseks

klassitüüp = ütleb, millist rünnakut Snort hoiatab

sid: 115 = reegli tunnus

Oma reegli loomine

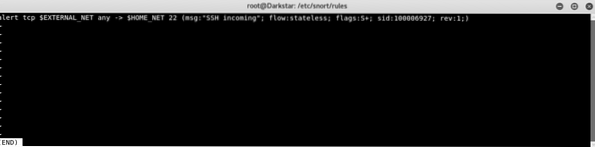

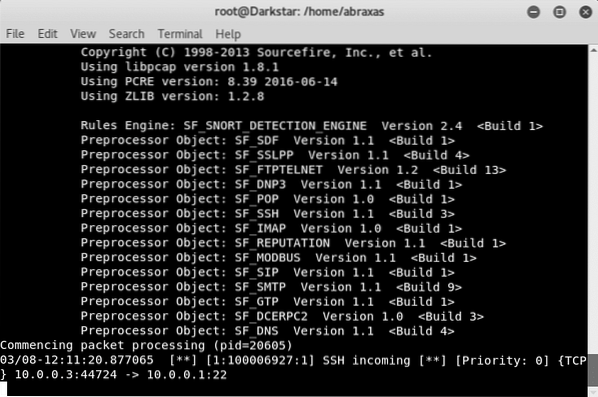

Nüüd loome uue reegli sissetulevate SSH-ühenduste teavitamiseks. Avatud / etc / snort / rules / yourrule.reegleid, ja sees kleepige järgmine tekst:

alarm tcp $ EXTERNAL_NET any -> $ HOME_NET 22 (msg: "SSH sissetulev";vool: kodakondsuseta; lipud: S +; sid: 100006927; rev: 1;)

Me käskime Snortil hoiatada mis tahes tcp-ühenduse eest mis tahes välisest allikast meie ssh-porti (antud juhul vaikepordi), sealhulgas tekstisõnumiga "SSH INCOMING", kus kodakondsuseta käsib Snort ühenduse olekut ignoreerida.

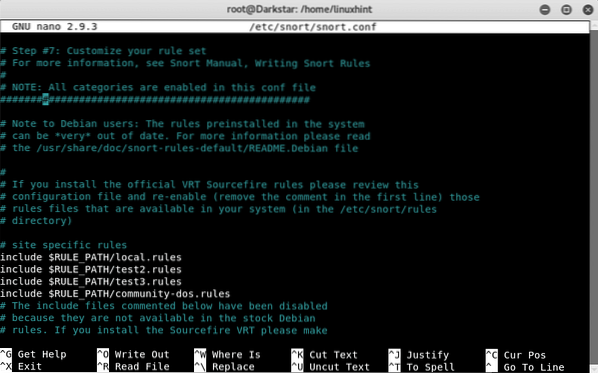

Nüüd peame enda loodud reegli lisama / etc / snort / snort.konf faili. Avage redaktoris konfiguratsioonifail ja otsige # 7, mis on reeglitega jaotis. Lisage kommenteerimata reegel nagu ülaltoodud pildil, lisades:

kaasake $ RULE_PATH / teie reegel.reegleidSelle asemel, et “sinu reegel.reeglid ”, määrake oma faili nimi, minu puhul see nii oli test3.reegleid.

Kui see on tehtud, käivitage Snort uuesti ja vaadake, mis juhtub.

#snort -d -l / var / log / snort / -h 10.0.0.0/24 -Konsool -c / etc / snort / snort.konfssh teisest seadmest teie seadmesse ja vaadake, mis juhtub:

Näete, et SSH sissetulek tuvastati.

Selle õppetunniga loodan, et teate, kuidas koostada põhireegleid ja kasutada neid süsteemis tegevuse tuvastamiseks. Vaadake ka õpetust selle kohta, kuidas häälestada ja seda kasutada, ning sama õpetust, mis on Linuxis saadaval hispaania keeles.lat.

Phenquestions

Phenquestions