Abimoodumeid kasutatakse tavaliselt ühekordsete toimingute tegemiseks pärast kasutamist, kuid selle põneva tööriistaga saate teha palju rohkem, näiteks luua oma haavatavuse skannerid ja pordiskannerid. Selles artiklis vaadeldakse üksikasjalikult eelkõige abimoodulit ja õpitakse, kuidas sellega fuzzerit luua.

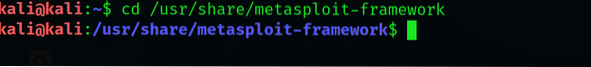

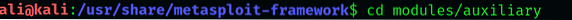

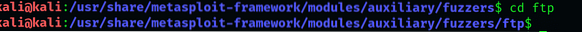

1. samm: navigeerige Metasploit kataloogi

Kõigepealt käivitage Kali Linux ja minge Metasploit Framework kataloogi. Sisestage Kali liidesesse järgmine:

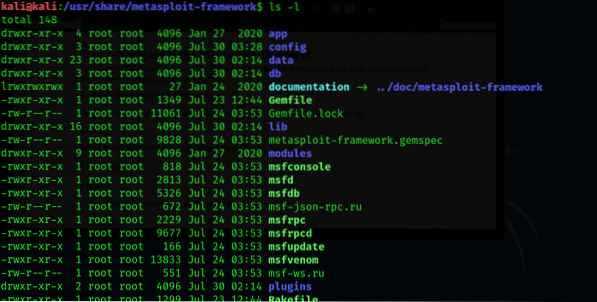

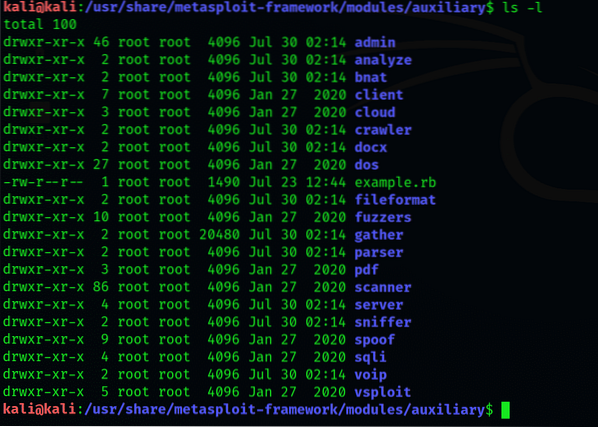

Siinse sisu paremaks vaatamiseks muutke kataloogi vaadet, sisestades järgmise:

$ ls -l

Kerige alamkataloogi moodulini ja tippige uuesti:

$ cd moodulid

See väljund näitab Metasploiti erinevat tüüpi mooduleid, sealhulgas:

- Kasutamine

- Kasulikud koormused

- Nod

- Postitus

- Kodeerijad

- Abiline

Nüüd uurime abimoodulit üksikasjalikumalt.

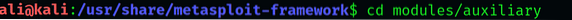

2. samm: laiendage abikataloogi

Sisestage abikataloog

$ cd moodulid / abimaterjalid

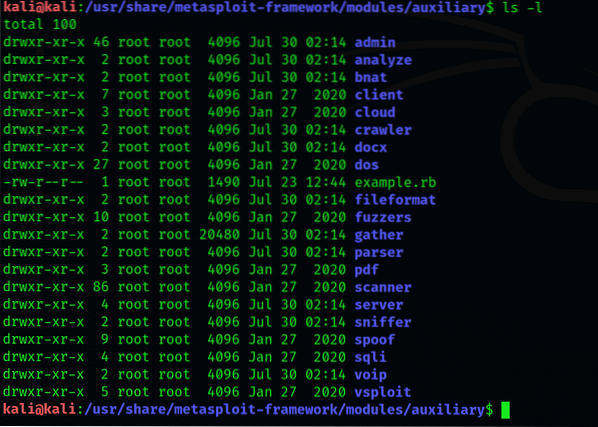

See jaotab abimooduli kataloogi mitmeks alamkataloogiks. Väljundis kuvatakse põhjalik alamkataloogide loend, alustades administraatori kataloogist.

Fuzzerite loomine

Enne jätkamist määratleme kõigepealt, mida fuzzing on.

Fuzzing: Lühitutvustus

Fuzzing on tarkvara testimise distsipliini tava, mis hõlmab pidevalt juhuslike, ootamatute sisendite sisestamist arvutiprogrammi, et teha kindlaks kõik võimalikud krahhid, millega süsteem võib kokku puutuda. Liiga suure hulga andmete või juhuslike sisendite paigutamine muutuvasse piirkonda põhjustab puhvri ülevoolu, kriitilise haavatavuse, mida Fuzzing kontrollitehnikana ootab.

Puhvri ülevool ei ole mitte ainult tõsine haavatavus, vaid on ka häkkerite jaoks sageli kasutatav meetod, kui nad üritavad süsteemi sisse murda.

Fuzzingi protsess

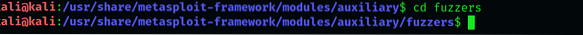

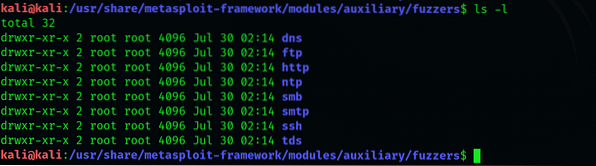

Minge fuzzeri kataloogi ja vaadake loendiga hästi:

$ cd fuzzers

Näidatud segurite tüübid hõlmavad järgmist: dns, ftp, http, smb, smtp, ssh ja tds.

Siin on meie jaoks eriti huvitav fuzzer ftp.

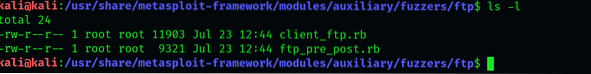

Järgmisena avage fuzzerite kataloog:

$ cd ftp

Kahest siin kuvatavast tüübist kasutame „klient_ft” asemel „tp_pre_post fuzzer”.rb.”

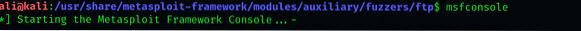

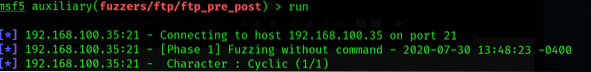

Avage msfconsole, leidke „tp_pre_post fuzzer“ ja käivitage see. Tippige msf-i käsku järgmine:

$ msfconsole

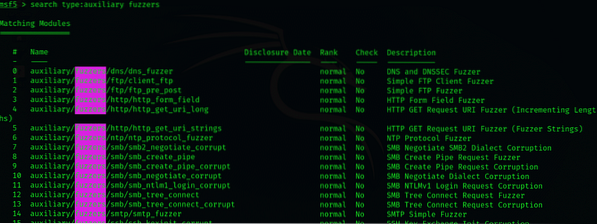

Msfconsole loetleb ainult need moodulid, mis on abistavad ja jätavad muud tüübid tähelepanuta. Pange tähele, et kõigil esitatud modifikatsioonidel on märksõna ftp, mis nõuab protsessi moodulite sorteerimist vastavalt käsu juhistele.

Otsingutulemustes kuvatakse mitu erinevat moodulit; kasutame ainult moodulit „abi- / fuzzers / ftp / ftp_pre_post”. Selle modi funktsioonide üksikasju saate uurida, tippides msf> info.

Nüüd laadige see moodul tippides:

$ msf> kasutage abi- / fuzzereid / ftp / ftp_pre_post

Nagu näete, võib moodul võtta mitu erinevat sisendit. Kasutame kindlat IP-aadressi. Selles näites kasutame oma fuzeri testimiseks süsteemi, mille Windows 2003 OS on määratud sihtmärk.

Määrake IP-aadress ja käivitage moodul:

$ msf> sea RHOSTS (sisesta IP siia)

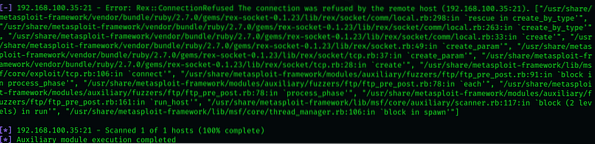

Fuzzer algab kergest 10-baidisest ja hakkab süsteemi aeglaselt suurema sisendiga üle käima, suurendades iga iteratsiooni korral 10-baidise suurusega. Maksimaalne suurus on vaikimisi 20000 baiti, mida saab muuta vastavalt süsteemi tüübile.

See on väga keerukas ja pikk protsess, nii et ole kannatlik. Fuzzer peatub määratud suuruse piiril või mõne veateate tuvastamisel.

Järeldus

Selles artiklis kirjeldati, mis on fuzzerid: abimoodulid, mis võimaldavad meil kontrollida süsteemi haavatavusi, sealhulgas puhvri ülevoolu, mis on kõige olulisem, kuna selle kasutamine sageli tühistab. Artiklis kirjeldati ka seda, kuidas fuzzerit süsteemis tp_pre_post fuzzeriga teostada. Hoolimata Metasploit raamistiku suhteliselt lihtsamatest komponentidest, võivad fuzzerid pliiatsi testimisel olla äärmiselt väärtuslikud.

Ilmselt pole see ainus asi, milleks abimoodulid on võimelised; teie süsteemi testimiseks on sadu erinevaid mooduleid, millel on palju erinevaid eesmärke.

Phenquestions

Phenquestions