- Kuidas keelata ssh-juurjuurdepääs Debian 10 Busteris

- Ssh-i juurdepääsu tagamise alternatiivid

- Ssh-pordi filtreerimine iptablesiga

- TCP ümbriste kasutamine ssh filtreerimiseks

- Ssh-teenuse keelamine

- Seotud artiklid

Kuidas keelata ssh-juurjuurdepääs Debian 10 Busteris

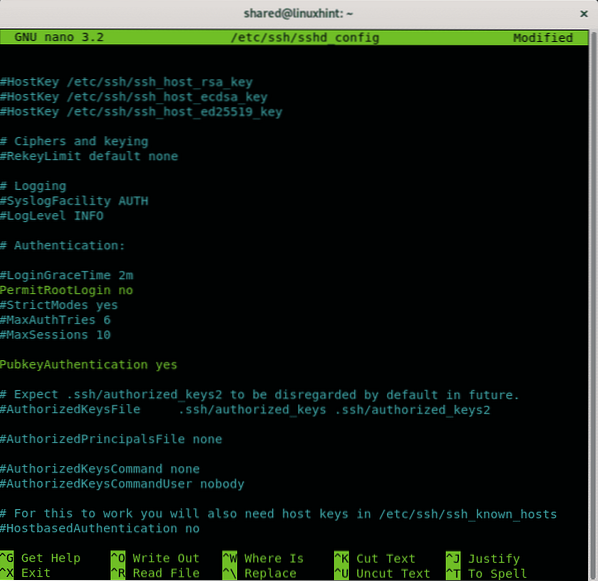

Ssh-juurjuurdepääsu keelamiseks peate muutma ssh-i konfiguratsioonifaili, Debianis see on / etc / ssh / sshd_config, selle redigeerimiseks nano-tekstiredaktori abil:

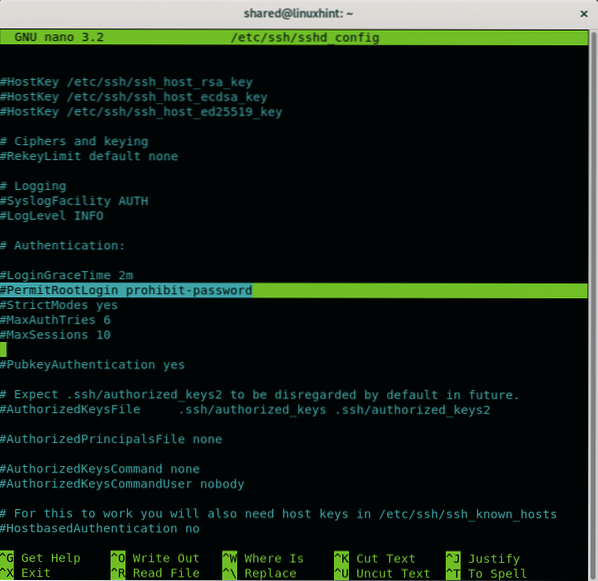

Nano abil saate vajutada CTRL + W (kus) ja tüüp PermitRoot järgmise rea leidmiseks:

#PermitRootLogin keelake parool

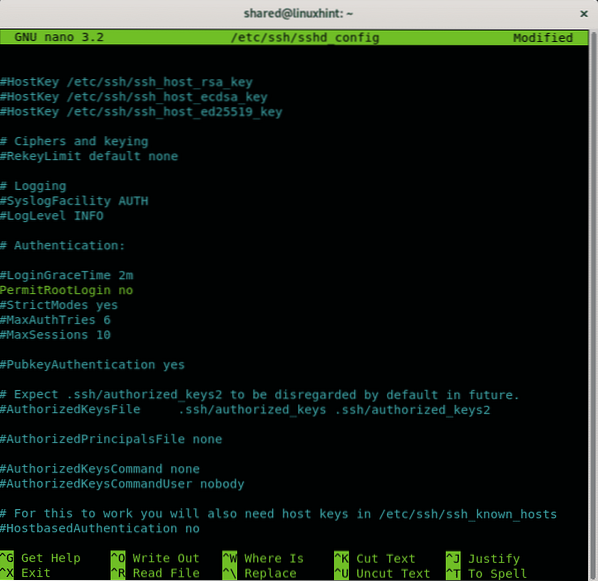

Juurdepääsu keelamiseks ssh kaudu tühjendage see rida ja asendage parooli keelamine eest ei nagu järgmisel pildil.

Pärast juurjuurdepääsu keelamist vajutage CTRL + X ja Y salvestamiseks ja väljumiseks.

The parooli keelamine suvand takistab parooliga sisselogimist, mis võimaldab sisselogimist ainult varumeetmete, näiteks avalike võtmete kaudu, vältides toore jõu rünnakuid.

Ssh-i juurdepääsu tagamise alternatiivid

Juurdepääsu piiramine avaliku võtme autentimisele:

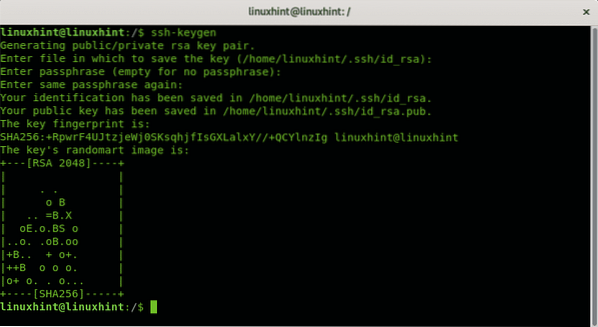

Parooliga sisselogimise keelamiseks, mis lubab ainult avaliku võtmega sisselogimist, avage / etc / ssh / ssh_config konfiguratsioonifail uuesti, käivitades:

Parooliga sisselogimise keelamiseks, mis lubab ainult avaliku võtmega sisselogimist, avage / etc / ssh / ssh_config konfiguratsioonifail uuesti, käivitades:

nano / etc / ssh / sshd_configLeidke rida, mis sisaldab PubkeyAuthentification ja veenduge, et see oleks öeldud jah nagu allpool toodud näites:

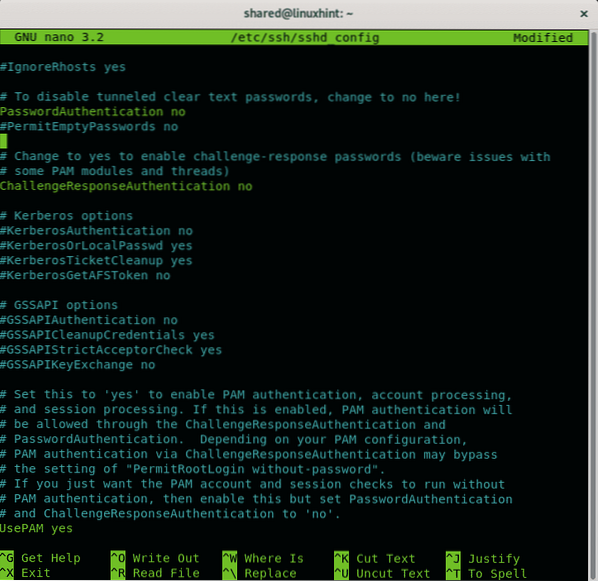

Veenduge, et parooli autentimine on keelatud, leides rida, mis sisaldab Parooli autentimine, kui kommenteeritakse, kommenteerige seda ja veenduge, et see oleks määratud ei nagu järgmisel pildil:

Seejärel vajutage CTRL + X ja Y nano tekstiredaktori salvestamiseks ja väljumiseks.

Nüüd peate kasutajana, kellele soovite lubada ssh-i juurdepääsu, luua privaatse ja avaliku võtme paarid. Käivita:

ssh-keygenVastake küsimuste järjestusele, jättes esimese vastuse vaikeseadeks, vajutades sisestusklahvi (ENTER), määrake parool, korrake seda ja klahvid salvestatakse aadressil ~ /.ssh / id_rsa

Sisestage fail, kuhu võti salvestada (/ root /.ssh / id_rsa):

Sisestage parool (tühi, kui parooli pole):

Teie identiteet on salvestatud kataloogi / root /.ssh / id_rsa.

Teie avalik võti on salvestatud kataloogi / root /.ssh / id_rsa.pubi.

Võtme sõrmejälg on:

SHA256: 34 + uXVI4d3ik6ryOAtDKT6RaIFclVLyZUdRlJwfbVGo juur @ linuxhint

Võtme juhuslik pilt on:

+---[RSA 2048]----+

Äsja loodud võtmepaaride ülekandmiseks võite kasutada klahvi ssh-copy-id käsk järgmise süntaksiga:

ssh-copy-idMuutke vaikimisi ssh-porti:

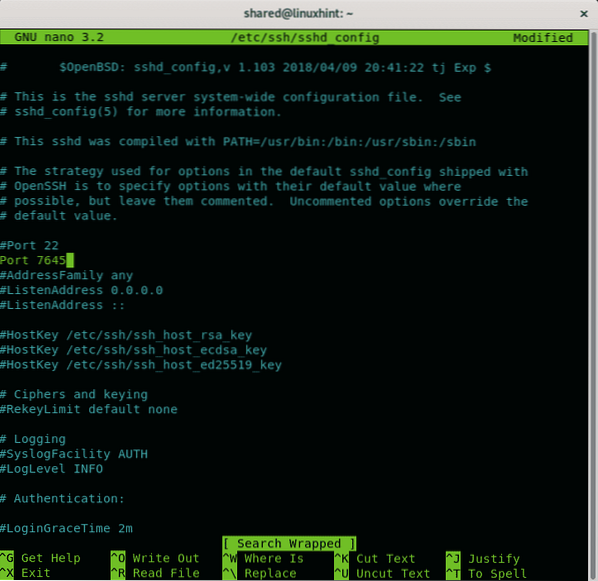

Ava / etc / ssh / ssh_config konfiguratsioonifail uuesti, käivitades:

nano / etc / ssh / sshd_config

Oletame, et soovite vaikepordi 22 asemel kasutada porti 7645. Lisage rida nagu allpool toodud näites:

Seejärel vajutage CTRL + X ja Y salvestamiseks ja väljumiseks.

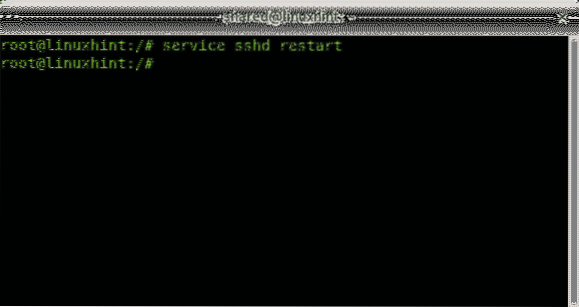

Taaskäivitage ssh-teenus, käivitades:

teenuse shd taaskäivitamine

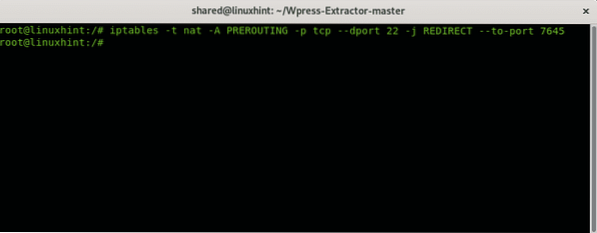

Seejärel peaksite iptablesi konfigureerima ühenduse kaudu porti 7645 lubama:

iptables -t nat -A PREROUTING -p tcp --dport 22 -j REDIRECT - sadamasse 7645

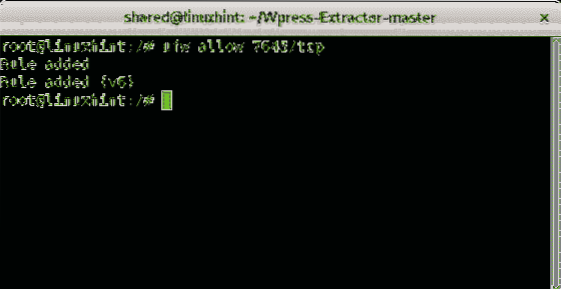

Selle asemel võite kasutada ka UFW-d (tüsistusteta tulemüür):

ufw luba 7645 / tp

Ssh-pordi filtreerimine

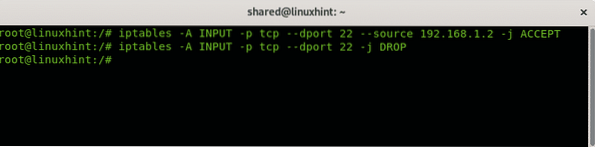

Samuti saate määratleda reeglid ssh-ühenduste aktsepteerimiseks või tagasilükkamiseks vastavalt konkreetsetele parameetritele. Järgmine süntaks näitab, kuidas aktsepteerida ssh-ühendusi konkreetselt IP-aadressilt iptablesi abil:

iptables -A SISEND -p tcp --port 22 - allikasiptables -A SISEND -p tcp --port 22 -j DROP

Ülaltoodud näite esimene rida annab iptablesile korralduse aktsepteerida sissetulevaid (INPUT) TCP päringuid porti 22 IP 192-st.168.1.2. Teine rida annab IP-tabelitele korralduse loobuda kõikidest ühendustest porti 22. Samuti saate allikat filtreerida mac-aadressi järgi, nagu allpool toodud näites:

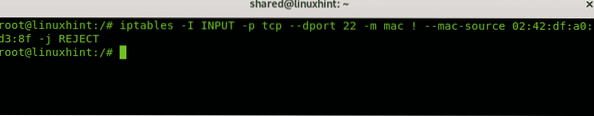

iptables -I SISEND -p tcp --port 22 -m mac ! --mac-source 02: 42: df: a0: d3: 8f-j KEELDA

Ülaltoodud näide lükkab tagasi kõik ühendused, välja arvatud seade, mille mac-aadress on 02: 42: df: a0: d3: 8f.

TCP ümbriste kasutamine ssh filtreerimiseks

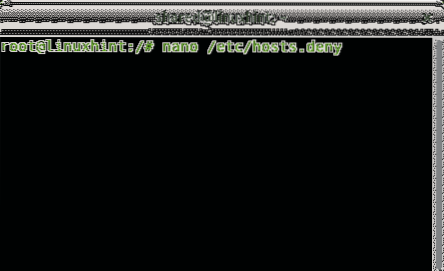

Teine võimalus lisada IP-aadressid ssh kaudu ühenduse loomiseks lubatud loendisse, ülejäänud osa tagasi lükates on kataloogide hostide redigeerimine.eitada ja võõrustada.luba asukohas / vms.

Kõigi hostide käitamise tagasilükkamiseks toimige järgmiselt

nano / etc / hosts.eitada

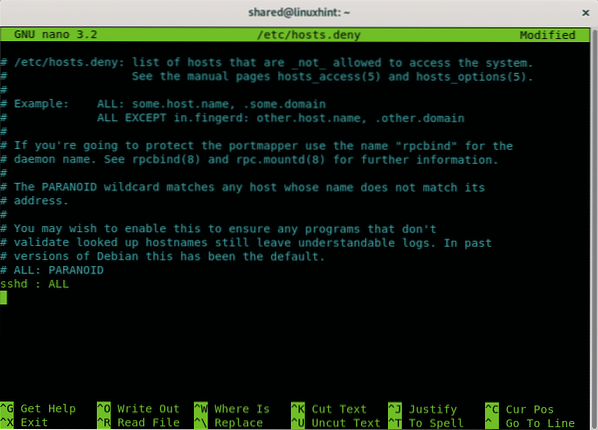

Lisage viimane rida:

sshd: KÕIK

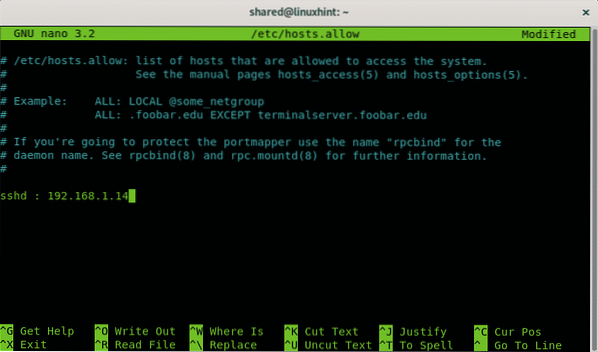

Salvestamiseks ja väljumiseks vajutage klahvikombinatsiooni CTRL + X ja Y. Nüüd, et võimaldada konkreetsetel hostidel ssh kaudu redigeerida faili / etc / hosts.luba, selle muutmiseks käivitage:

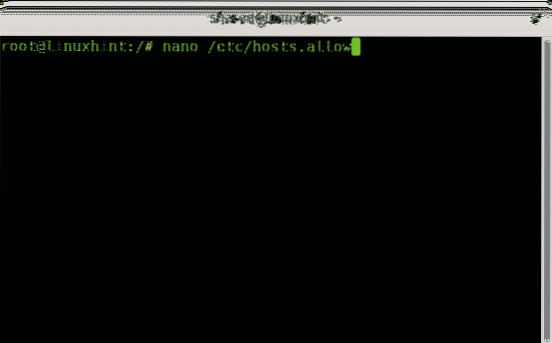

nano / etc / hosts.lubama

Lisage rida, mis sisaldab:

SSD:

Nano salvestamiseks ja väljumiseks vajutage klahvikombinatsiooni CTRL + X.

Ssh-teenuse keelamine

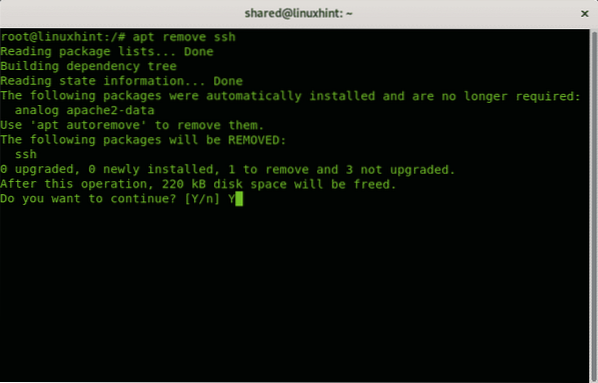

Paljud kodukasutajad peavad ssh-i kasutuks, kui te seda üldse ei kasuta, võite selle eemaldada või võite pordi blokeerida või filtreerida.

Debiani Linuxis või põhistes süsteemides, nagu Ubuntu, saate teenuseid apt-paketi halduri abil eemaldada.

SSH-teenuse käitamise eemaldamiseks toimige järgmiselt

Eemaldamise lõpetamiseks paluge Y.

Ja see on kõik siseriiklike meetmete kohta ssh ohutuse tagamiseks.

Loodetavasti leidsite, et see õpetus oli kasulik. Järgige LinuxHinti, et saada rohkem näpunäiteid ja õpetusi Linuxi ja võrgu loomise kohta.

Seotud artiklid:

- SSH-serveri lubamine Ubuntu 18-s.04 LTS

- Luba SSH Debian 10-s

- SSH pordi edastamine Linuxis

- Ühised SSH-i seadistamisvalikud Ubuntu

- Kuidas ja miks muuta SSH vaikeporti

- SSH X11 edastamise konfigureerimine Debian 10-s

- Arch Linuxi SSH-serveri seadistamine, kohandamine ja optimeerimine

- Iptables algajatele

- Töö Debiani tulemüüridega (UFW)

Phenquestions

Phenquestions