Sellisel juhul püüame pilte kinni, avastame, et kaameraseadmed on kasutajate poolt alla laaditud või üles laaditud pilte. Järgmises artiklis otsime mandaate.

Peamised tööriistad selle nuusutamise läbiviimiseks on Ettercap ja Driftnet. Esialgu pidi see õpetus sisaldama ka volitusi, kuid pärast seda, kui kõik Driftnetis Internetis olevad õpetused olid täielikud, eelistasin jätta selle piltide nuusutamisega raskustega kasutajatele, protsess on ilus lihtne, kuid kõik etapid tuleb läbi viia, tõenäoliselt on teised õpetused keskendunud Kalile, mis vaikimisi toob programmi toimimiseks õiged seaded, kuna see on käivitatud ja see pole paljude kasutajate puhul.

Sel juhul on mul juurdepääs traadiga võrgule, kuid kui vajate juurdepääsu kellegi teise võrgule juurdepääsu sundimiseks, saate vaadata varasemaid selle teema artikleid, mis on LinuxHintis avaldatud.

Korralike pakettide installimine

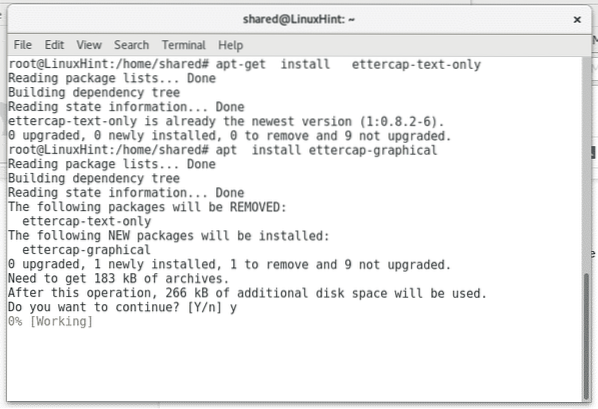

Ettercap: seda pakub see oma veebisait rünnakute komplektina "Inimene keskel". Selle installimiseks lihtsalt käivitage:

apt install ettercap-only-text -yapt install ettercap-graafiline -y

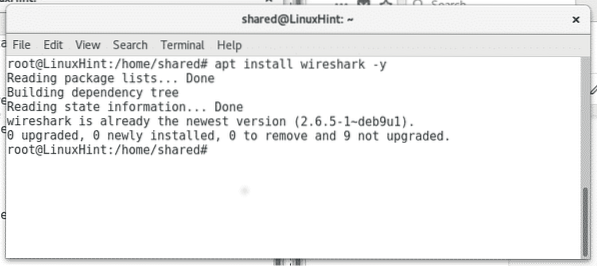

Traadihark: pakettanalüsaatorina. Selle installimiseks käivitage:

apt install wireshark -y

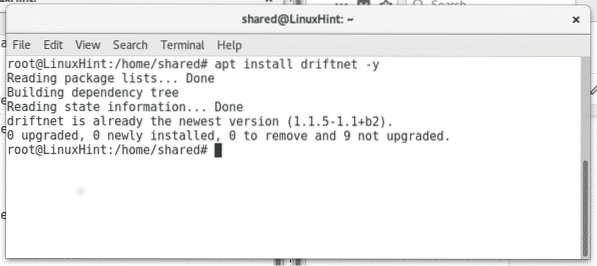

Minu puhul on mõned tööriistad juba installitud ja Linux teatab, et need on juba installitud ja värskendatud.

Triivvõrk: See on Kali Linuxis kuvatud piltide nuusutaja, et installida see Debianisse või Ubuntu lihtsalt käivitada:

apt install driftnet -y

Piltide hõivamine võrgust

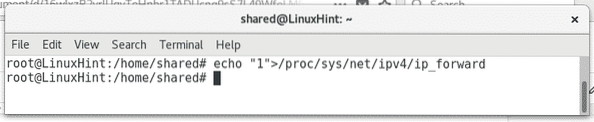

Kui olete installinud õige tarkvara, alustame piltide pealtkuulamist, et saaksime liiklust pealt kuulata ilma ohvriühendust blokeerimata, mida peame ip_forwardi lubama, et seda teha:

kaja "1"> / proc / sys / net / ipv4 / ip_forward

Seejärel võrgu käivitamise analüüsimiseks:

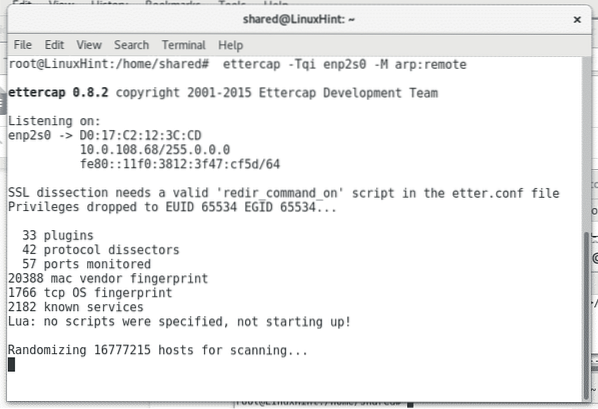

ettercap -Tqi enp2s0 -M arp: kaugjuhtimispult

Kus enp2s0 määrab teie võrguseadme.

Oodake, kuni skannimine lõpeb. Siis jookse triivvõrk uues terminalis, nagu allpool näidatud:

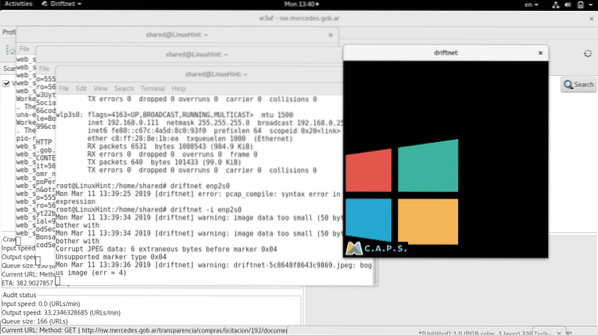

triivvõrk -i enp2s0 (pidage meeles, et asendage enp2s0 oma õige võrgukaardi jaoks, nt.g wlan0 või eth0)

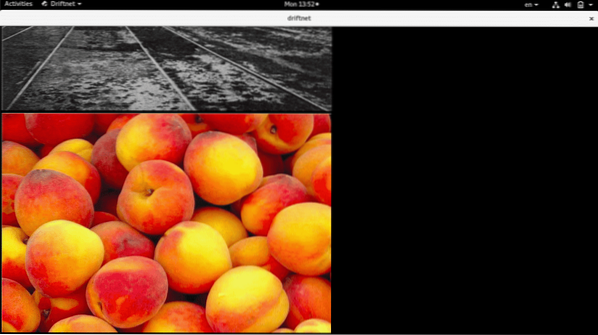

Nagu näete, must aken, kus küsitakse kaht pilti, mida kindlasti edastatakse ohtlike protokollide kaudu (http). Samuti näete musta akna kõrval terminalis mõningaid vigu, need vead viitavad nii rikutud piltidele (driftnetile) kui ka valepositiivsele liikluses.

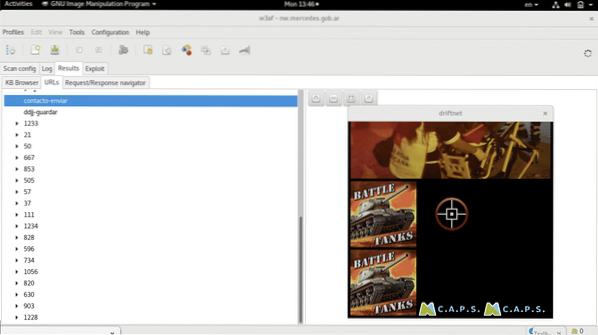

Las skannimine toimub ja triivvõrk saab uued pildid, kui need on võrgus saadaval.

Eirake taustaprogrammi ja keskenduge mustale ruudule, mille saate hiirega muuta, et pilte mugavamalt näha.

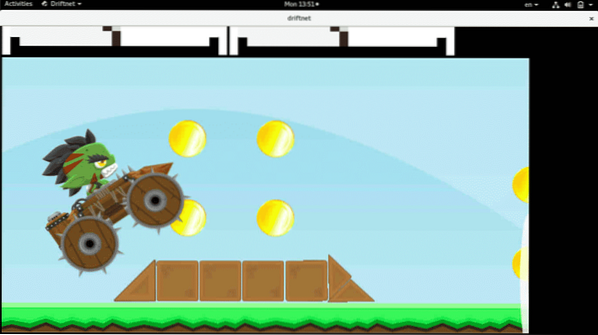

Nagu näete, on võrgu skannimisprotsessi jätkudes pildid erinevad.

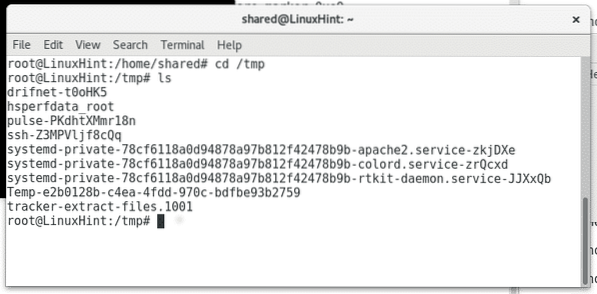

Lõpuks salvestab driftnet kõik pildid kataloogi või sektsiooni / tmp, driftnet'i alamkatalooge näete käivitades

ls / tmpvõi

cd / tmp

Teie võrgu kaitsmine selle rünnaku eest

Kõige elementaarsem viis nuuskimise vältimiseks ja privaatsuse kaitsmiseks võrgu kaudu on kasutada ainult turvalisi protokolle, proovige paari näite saamiseks suunata kogu liiklus ainult turvaliste protokollide kaudu, näiteks HTTPS või SFTP, mitte HTTP või FTP. IPseci kasutamine võrgus ning kohtvõrgu ja WAN-i lahus hoidmine on samuti head soovitused suhtlusega sisu peitmiseks ja väliste WiFi kaudu juurdepääsu katsete vältimiseks.

Meie järgmistes õpetustes näitan teile, kuidas nuusutada ka krüptimata protokollide kaudu saadetud mandaate, kasutajanimesid, paroole ja võib-olla muud kasulikku teavet, näiteks veebisaidi URL-e, mida võrku ühendatud seadmed külastavad.

Loodetavasti leiate sellest õpetusest abi. Pidage ühendust LinuxHintiga, et saada rohkem Linuxi näpunäiteid ja õpetusi.

Phenquestions

Phenquestions