Sissetungimise tuvastamise süsteem võib hoiatada meid DDOS-i, toore jõu, ekspluateerimise, andmelekke ja muu eest. See jälgib meie võrku reaalajas ning suhtleb meiega ja meie süsteemiga, kui otsustame.

LinuxHintis pühendasime Snortile varem kaks õpetust, Snort on üks juhtivaid sissetungimise tuvastamise süsteeme turul ja tõenäoliselt esimene. Artiklites käsitleti sissetungimise tuvastamise süsteemi installimist ja kasutamist serverite ja võrkude kaitsmiseks ning snorti IDS-i konfigureerimiseks ja reeglite loomiseks.

Seekord näitan, kuidas OSSEC-i häälestada. Server on tarkvara tuum, see sisaldab reegleid, sündmuskirjeid ja reegleid, kui agendid on seadmetesse jälgimiseks installitud. Agendid edastavad logisid ja teavitavad vahejuhtumitest serverisse. Selles õpetuses installime serveripoole ainult kasutatava seadme jälgimiseks. Server sisaldab juba agendi funktsioone seadmesse, kuhu see on installitud.

OSSECi installimine:

Kõigepealt jookse:

apt install libmariadb2Debiani ja Ubuntu pakettide jaoks saate OSSEC Serveri alla laadida aadressilt https: // updates.atomicorp.com / channels / ossec / debian / pool / main / o / ossec-hids-server /

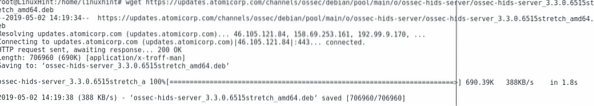

Selle õpetuse jaoks laadin praeguse versiooni alla konsooli sisestades:

wget https: // värskendused.atomicorp.com / channels / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.deb

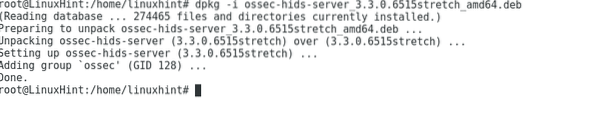

Seejärel käivitage:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.deb

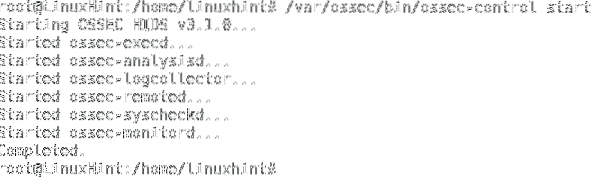

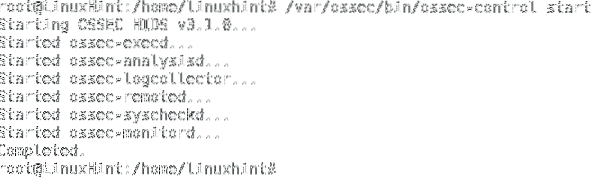

Käivitage OSSEC, käivitades:

/ var / ossec / bin / ossec-control start

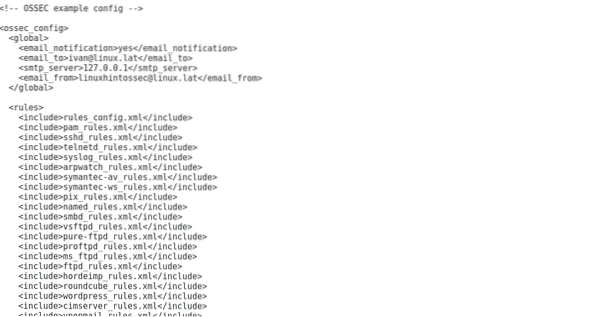

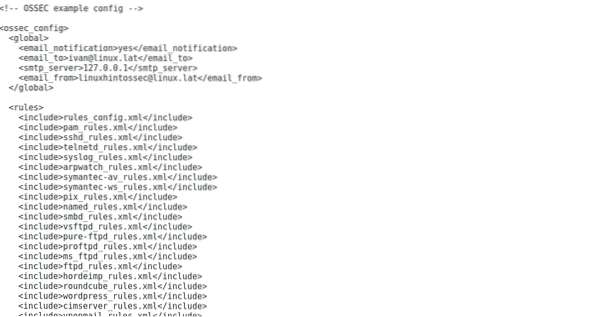

Vaikimisi ei lubanud meie install meilimärguandeid selle tüübi muutmiseks

nano / var / ossec / etc / ossec.konfMuuda

Sest

Ja lisage:

Vajutage ctrl + x ja Y salvestamiseks ja väljumiseks ning OSSECi uuesti käivitamiseks:

/ var / ossec / bin / ossec-control start

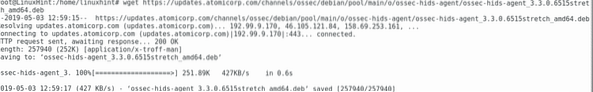

Märge: kui soovite OSSECi agendi installida erinevat tüüpi seadmesse:

wget https: // värskendused.atomicorp.com / channels / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.deb

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.deb

Jällegi saate kontrollida OSSEC-i konfiguratsioonifaili

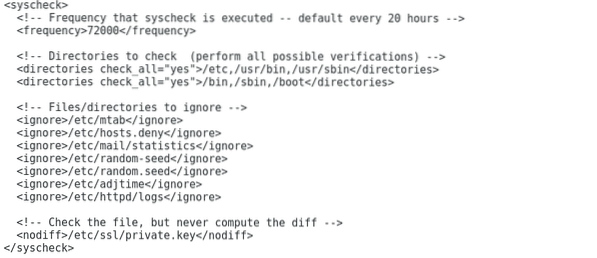

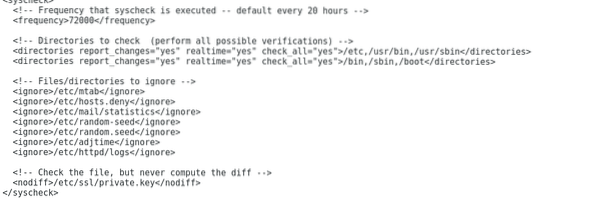

nano / var / ossec / etc / ossec.konf Kerige alla, et jõuda jaotiseni Syscheck

Kerige alla, et jõuda jaotiseni Syscheck

Siin saate määrata OSSECi kontrollitud kataloogid ja redigeerimise intervallid. Samuti saame määratleda eiratavad kataloogid ja failid.

Redigeerige ridu, et OSSEC saaks reaalajas sündmustest aru anda

To

/ usr / sbin

Uue kataloogi lisamiseks OSSEC-i kontrollimiseks lisage rida:

Sulgege nano vajutades CTRL + X ja Y ja tüüp:

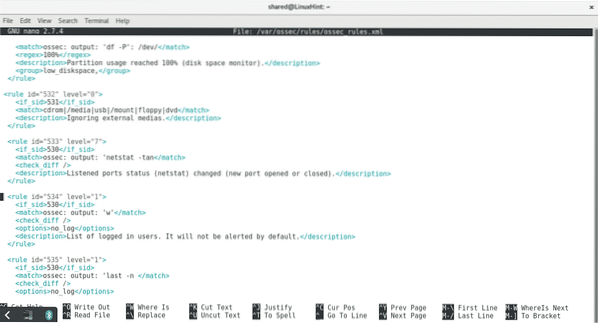

nano / var / ossec / rules / ossec_rules.xml

See fail sisaldab OSSEC-i reegleid, reegli tase määrab süsteemi vastuse. Näiteks teatab OSSEC vaikimisi ainult 7. taseme hoiatustest, kui on reegleid, mille tase on madalam kui 7, ja soovite saada teavet, kui OSSEC tuvastab juhtumi, muutke taseme numbrit 7 või kõrgemal. Näiteks kui soovite saada teavet, kui host saab OSSECi aktiivse vastuse blokeeringu, muutke järgmist reeglit:

Saaja:

Turvalisem alternatiiv võib olla uue reegli lisamine faili lõppu, kirjutades eelmise üle:

Nüüd on meil kohalikul tasandil installitud OSSEC, järgmises õpetuses õpime lisateavet OSSEC-i reeglite ja seadistamise kohta.

Loodan, et leidsite selle õpetuse OSSECiga alustamiseks kasulikuks, jätkake LinuxHinti järgimist.com, et saada rohkem nõuandeid ja värskendusi Linuxi kohta.

Phenquestions

Phenquestions