Social Engineering Attackid (häkkimise vaatenurgast) on üsna sarnased mustkunstietenduse läbiviimisega. Erinevus seisneb selles, et sotsiaaltehnika rünnakutes on see võluvits, kus tulemuseks on pangakonto, sotsiaalmeedia, e-post ja isegi juurdepääs sihtarvutile. Kes lõi süsteemi? INIMENE. Social Engineering Attacki tegemine on lihtne, usalda mind, see on tõesti lihtne. Ükski süsteem pole ohutu. Inimesed on kõigi aegade parim ressurss ja turvaaukude lõpp-punkt.

Viimases artiklis tegin Google'i konto sihtimise demo Kali Linux: Social Engineering Toolkit, see on teile veel üks õppetund.

Kas meil on sotsiaalse inseneri rünnaku tegemiseks vaja teatud sissetungimise testimise operatsioonisüsteemi? Tegelikult ei ole Social Engineering Attack paindlik, tööriistad, näiteks Kali Linux, on lihtsalt tööriistad. Social Engineering Attacki põhipunkt on rünnaku voo kujundamine.

Viimases Social Engineering Attacki artiklis õppisime Social Engineering Attacki, kasutades TRUST. Selles artiklis õpime teemat "TÄHELEPANU". Sain selle õppetunni varaste kuningalt Apollo Robbins. Tema taust on osav mustkunstnik, tänavamaag. Tema saadet võis näha YouTube'is. Kord selgitas ta TED-kõnes, kuidas asju varastada. Tema võime on peamiselt mängida ohvri tähelepanuga oma asju tasku taskusse ajada, näiteks kellad, rahakott, raha, kaart ja kõik ohvri taskus olev, tunnustamata. Ma näitan teile, kuidas korraldada Social Engineering Attack, et häkkida kellegi Facebooki kontot, kasutades “TRUST” ja “TÄHELEPANU”. „TÄHELEPANU“ võtmeks on kiire rääkimise jätkamine ja küsimuste esitamine. Olete vestluse piloot.

Sotsiaaltehnoloogia rünnaku stsenaarium

Selles stsenaariumis osaleb 2 näitlejat, John kui ründaja ja Bima kui ohver. John seab sihtmärgiks Bima. Social Engineering Attacki eesmärk on siin pääseda ohvri Facebooki kontole. Rünnakuvoog kasutab teistsugust lähenemist ja meetodit. John ja Bima on sõbrad, nad kohtuvad sageli kontoris puhkeajal lõunaajal sööklas. John ja Bima töötavad erinevates osakondades, ainus kord, kui nad kohtuvad, on sööklas lõunasöök. Nad kohtuvad sageli ja räägivad omavahel, seni on nad kaaslased.

Ühel päeval on John "paha poiss" otsustanud harjutada Social Engineering Attacki, kasutades mängu "TÄHELEPANU", mida ma varem mainisin. Ta sai inspiratsiooni "Varaste kuningast" Apollo Robbinsist. Ühes oma ettekandes ütles Robbins, et meil on kaks silma, kuid meie aju saab keskenduda ainult ühele asjale. Saame teha mitut ülesannet, kuid see ei tehta erinevaid ülesandeid samaaegselt, vaid lihtsalt suuname oma tähelepanu igale ülesandele.

Päeva alguses, esmaspäeval, kontoris, nagu tavaliselt, on John oma toas ja istub oma laua taga. Ta plaanib saada strateegia oma sõbra facebooki konto häkkimiseks. Enne lõunat peaks ta valmis olema. Ta mõtleb ja imestab oma laua taga istudes.

Siis võtab ta paberilehe, istub toolile, mis on tema arvuti poole suunatud. Ta külastab Facebooki lehte, et leida viis kellegi kontot häkkida.

1. SAMM: LEIA KÄIVITUSAKEN a.k.AUK

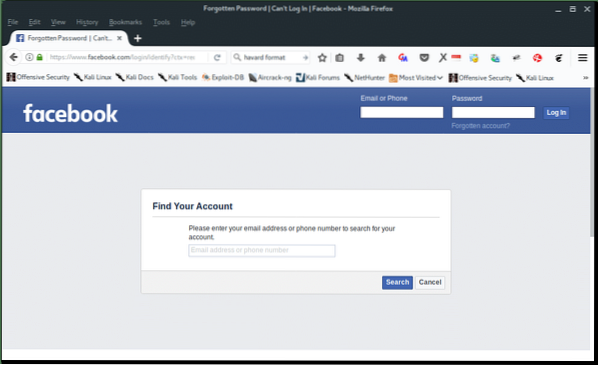

Ekraanil logib ta linki, mille nimi on "unustatud konto". Siin kasutab John "unustatud konto (parooli taastamine) ”funktsioon. Facebook on meie käivitusakna juba teeninud: „https: // www.facebook.com / login / tuvastama?ctx = taastamine ”.

Leht peaks välja nägema selline:

Valdkonnas "Leia oma kasutaja”Jaotises on lause, mis ütleb:Konto otsimiseks sisestage oma e-posti aadress või telefoninumber”. Siit saame veel ühe akende komplekti: e-posti aadress viitabE-maili konto" ja telefoninumber viitab jaotisele „Mobiil Telefon”. Niisiis, Johnil on hüpotees, et kui tal oleks ohvri e-posti konto või mobiiltelefon, siis on tal juurdepääs ohvri Facebooki kontole.

2. SAMM: KONTO TUNNUSTAMISEKS TÄITKE VORM

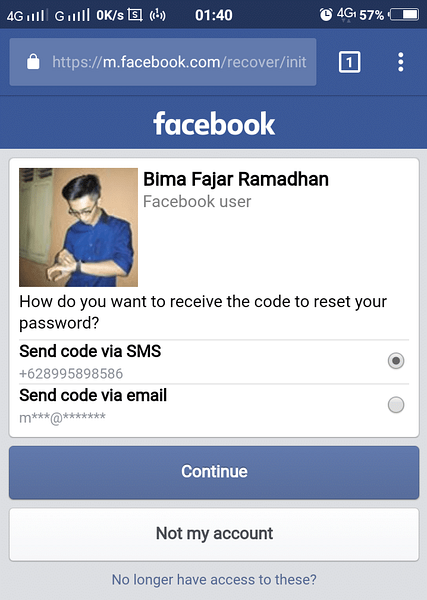

Okei, siit hakkab John sügavalt mõtlema. Ta ei tea, mis on Bima e-posti aadress, kuid salvestas Bima telefoninumbri oma mobiiltelefoni. Seejärel haarab ta telefoni ja otsib Bima telefoninumbrit. Ja seal ta läheb, ta leidis selle. Ta hakkab sinna välja tippima Bima telefoninumbrit. Pärast seda vajutab ta nuppu “Otsi”. Pilt peaks välja nägema selline:

Ta sai selle, leidis, et Bima telefoninumber on ühendatud tema Facebooki kontoga. Siit alates ta lihtsalt hoiab kinni ja ei vajuta nuppu Jätka nuppu. Praegu hoolitses ta lihtsalt selle eest, et see telefoninumber oleks ühendatud ohvri Facebooki kontoga, nii et see läheks tema hüpoteesile.

See, mida John tegelikult tegi, on luuretegevus või ohvri kohta teabe kogumine. Siit on Johnil piisavalt teavet ja ta on valmis hukkama. Kuid John kohtub Bimaga sööklas, Johnil on võimatu oma arvutit tuua, eks? Pole probleemi, tal on käepärane lahendus, milleks on tema enda mobiiltelefon. Niisiis, enne kui ta Bimaga kohtub, kordab ta SAMM 1 ja 2 Chrome'i brauseris oma Android-mobiiltelefonis. See näeks välja selline:

3. SAMM: kohtuge ohvriga

Hästi, nüüd on kõik valmis ja valmis. Johnil on vaja vaid haarata Bima telefon, klõpsata nuppu Jätka nuppu oma telefonis, loe Bima telefonist Facebooki saadetud SMS-i (lähtestuskood) SMS-i, mäleta seda ja kustuta sõnum ühe murdosa jooksul, kiiresti.

See plaan jääb talle pähe, kui ta nüüd sööklasse jalutab. John pistis oma telefoni taskusse. Ta sisenes söökla piirkonda, otsides Bima. Ta pööras pead vasakult paremale, mõistes, kus kurat on Bima. Nagu tavaliselt, on ta nurgaistmel ja vehib Johnile käega ning oli oma söögiga valmis.

Johannes võtab sel keskpäeval kohe väikese osa söögist ja tuleb koos Bimaga laua lähedale. Ta ütleb Bimale tere ja siis nad söövad koos. Söömise ajal vaatab John ringi, märkab, et Bima telefon on laual.

Pärast lõunasöögi lõpetamist räägivad nad üksteise päevast. Nagu tavaliselt, seni kuni John ühel hetkel telefonide kohta uue teema avas. John ütleb talle, et Johnil on vaja uut telefoni ja John vajab tema nõu, milline telefon Johnile sobib. Siis küsis ta Bima telefoni kohta, küsis kõike, mudelit, tehnilisi andmeid, kõike. Ja siis John palub tal oma telefoni proovida, John käitub nagu oleks klient, kes tegelikult telefoni otsib. Johni vasak käsi haarab tema loal telefoni, samal ajal kui parem käsi on laua all ja valmistub enda telefoni avama. John pöörab oma tähelepanu vasakule käele, telefonile, John rääkis nii palju oma telefonist, selle kaalust, kiirusest ja muust.

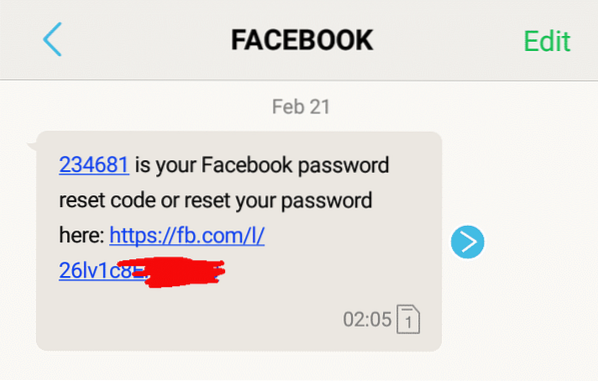

Nüüd alustab John Attacki Bima telefonihelina helitugevuse nullimisega, et takistada tal uue märguande tuvastamist. Johni vasakul käel on endiselt tema tähelepanu, samal ajal kui tema parem käsi tegelikult vajutab Jätka nuppu. Niipea kui John nuppu vajutas, tuleb teade sisse.

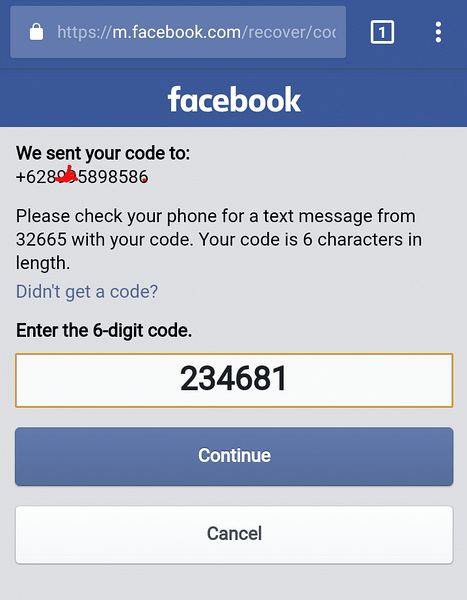

Ding ... Ei kõla. Bima pole sissetulevat sõnumit ära tundnud, sest monitor on Johni poole suunatud. John avab kohe sõnumi, loeb ja mäletab seda 6-kohaline tihvt SMS-is ja kustutab selle varsti. Nüüd on ta Bima telefoniga läbi, John annab Bima telefoni talle tagasi, samal ajal kui Johni parem käsi võtab tema enda telefoni välja ja hakkab kohe tippima 6-kohaline tihvt ta lihtsalt mäletas.

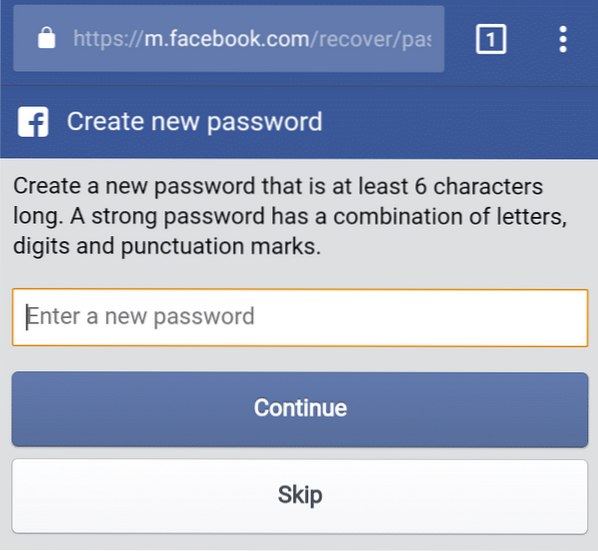

Siis John vajutab Jätka. Ilmub uus leht, kus küsiti, kas ta soovib uue parooli teha või mitte.

John ei muuda parooli, sest ta pole kuri. Kuid nüüd on tal Bima facebooki konto. Ja ta on oma missiooniga õnnestunud.

Nagu näete, näib stsenaarium nii lihtne, kuid hei, kui hõlpsalt saaksite oma sõprade telefoni haarata ja laenata? Kui korreleerite hüpoteesiga oma sõprade telefoniga, saate kõike, mida soovite, halvasti.

Phenquestions

Phenquestions