- Kuidas Nmapi abil kaugelt kontrollida Linuxi avatud porte

- Kuidas kohalikult Linuxis avatud porte kontrollida

- Teenuste eemaldamine Debian 10 Busterist

- Kuidas UFW abil Linuxi avatud sadamad sulgeda

- Kuidas sulgeda Linuxi avatud sadamad iptablesi abil

- Seotud artiklid

Kuidas kohalikult Linuxis avatud porte kontrollida

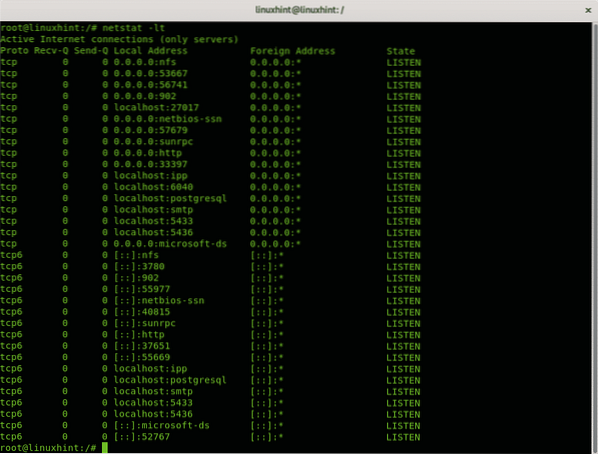

Võrguühenduste jälgimiseks on käsk netstat olemas kõigis arvutis (OS). Järgmine käsk kasutab netstat-i kõigi TCP-protokolli kasutavate kuulamisportide kuvamiseks:

netstat -lt

Kus:

netstat: kutsub programmi.

-l: loetleb kuulamisportid.

-t: määrab TCP-protokolli.

Väljund on inimsõbralik, hästi järjestatud veergudesse, kus on näidatud protokoll, vastuvõetud ja saadetud paketid, kohalikud ja kauged IP-aadressid ning pordi olek.

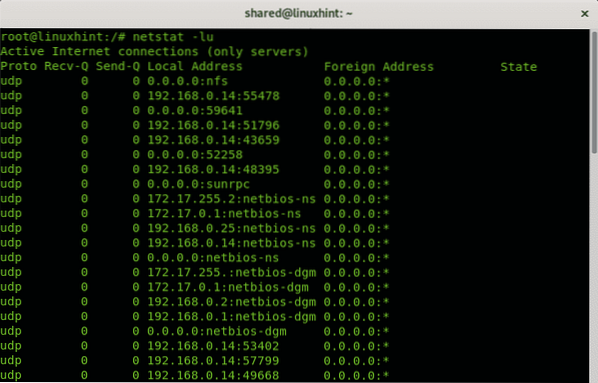

Kui muudate TCP protokolli UDP jaoks, kuvatakse tulemus vähemalt Linuxis ainult avatud pordid ilma olekut määramata, kuna vastupidiselt TCP protokollile on UDP protokoll kodakondsuseta.

netstat -lu

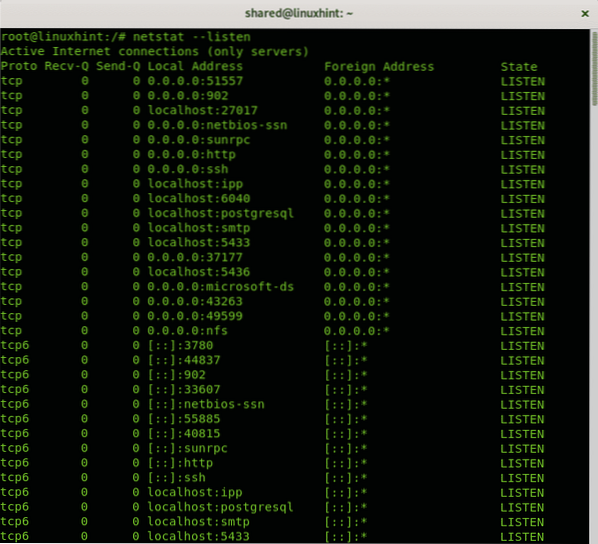

Protokollide täpsustamisest hoidute ja kõigi protokollidest sõltumatult kuulavate portide kohta teabe saamiseks saate kasutada ainult valikut -l või -listen:

netstat --kuula

Ülaltoodud suvand kuvab teavet TCP-, UDP- ja Unix-sokliprotokollide kohta.

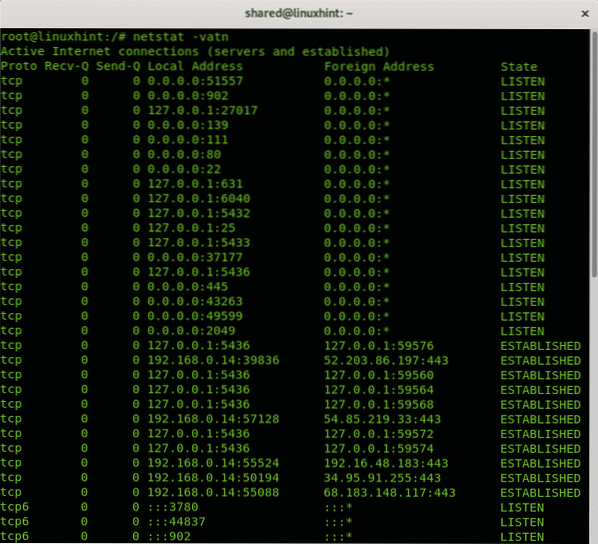

Kõik ülaltoodud näited näitavad, kuidas kuulamisportidesse teavet printida ilma loodud ühendusteta. Järgmine käsk näitab, kuidas kuvamisporte ja loodud ühendusi kuvada:

netstat -vatn

Kus:

netstat: kutsub programmi

-v: paljusus

-a: näitab aktiivseid ühendusi.

-t: näitab TCP ühendusi

-n: näitab sadamaid arvväärtusega

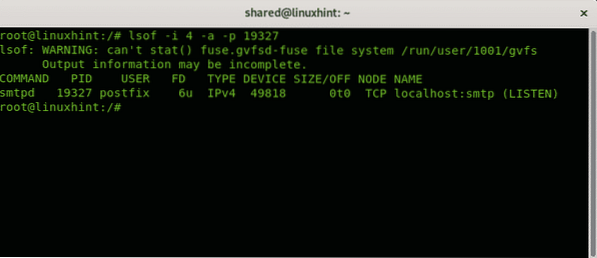

Oletame, et tuvastasite oma süsteemis kahtlase protsessi ja soovite kontrollida sellega seotud porte. Võite kasutada käsku lsof kasutatakse protsessidega seotud avatud failide loendis.

lsof -i 4 -a -pJärgmises näites kontrollin protsessi 19327:

lsof -i 4 -a -p 19327

Kus:

lsof: kutsub programmi

-i: loetleb Internetiga suhtlevad failid 4 käsib printida ainult suvandi IPv4 6 on saadaval IPv6 jaoks.

-a: käsib väljundi ANDida.

-p: määrab kontrollitava protsessi PID-numbri.

Nagu näete, on protsess seotud smtp kuulamise pordiga.

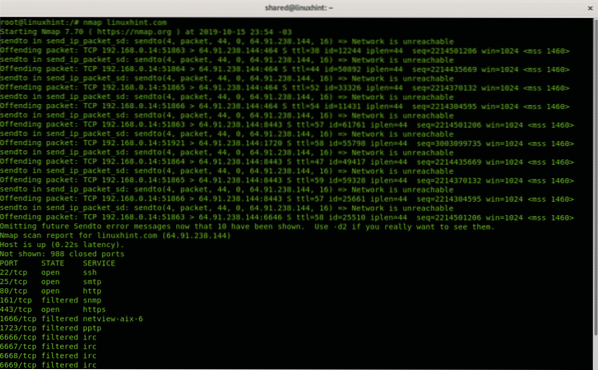

Kuidas kontrollida Linuxi avatud porte eemalt

Kui soovite kaugsüsteemi porte tuvastada, on kõige sagedamini kasutatav tööriist Nmap (Network Mapper). Järgmine näide näitab ühe pordi skannimist Linuxhinti vastu.com:

Väljund on järjestatud 3 veergu, mis näitavad sadamat, sadama olekut ja teenuse kuulamist sadama taga.

Pole näidatud: 988 suletud portiSADAMARIIGI TEENUS

22 / tcp avatud ssh

25 / tcp avatud smtp

80 / tcp avatud http

161 / tp filtreeritud snmp

443 / tcp avatud https

1666 / tcp filtreeritud netview-aix-6

1723 / tp filtreeritud pptp

6666 / tp filtreeritud irc

6667 / tp filtreeritud irc

6668 / tp filtreeritud irc

6669 / tp filtreeritud irc

9100 / tp filtreeritud jetdirect

Vaikimisi skannib nmap ainult kõige tavalisemaid 1000 porti. Kui soovite, et nmap skanniks kõiki käivitatavaid sadamaid:

nmap -p- linuxhint.comJuures seotud artiklid Selle õpetuse jaotisest leiate Nmapist täiendavaid õpetusi sadamate ja sihtmärkide skannimiseks koos paljude lisavõimalustega.

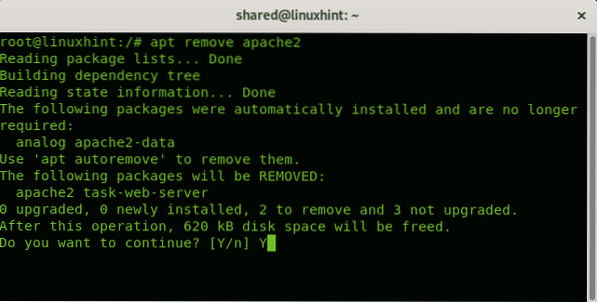

Teenuste eemaldamine Debian 10 busteril

Lisaks tulemüüri reeglitele on soovitatav oma pordid blokeerida ja eemaldada mittevajalikud teenused. Debiani 10 Busteri all saab seda saavutada apt-ga.

Järgmine näide näitab, kuidas Apache 2 teenust apt abil eemaldada:

Soovi korral vajutage Y eemaldamise lõpetamiseks.

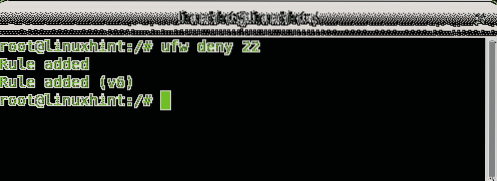

Kuidas UFW abil Linuxi avatud sadamad sulgeda

Kui leiate avatud porte, ei pea te olema avatud. Lihtsaim lahendus on see sulgeda UFW (tüsistusteta tulemüür) abil

Pordi blokeerimiseks on valikut kasutades kaks võimalust eitada ja koos võimalusega tagasi lükata, erinevus seisneb selles, et käsk tagasilükkamine teavitab teist poolt ühenduse tagasilükkamisest.

Pordi 22 blokeerimine reegli abil eitada lihtsalt jookse:

Pordi 22 blokeerimine reegli abil tagasi lükata lihtsalt jookse:

ufw lükka tagasi 22

On seotud artiklid Selle õpetuse lõpus olevast jaotisest leiate hea õpetuse tüsistusteta tulemüüri kohta.

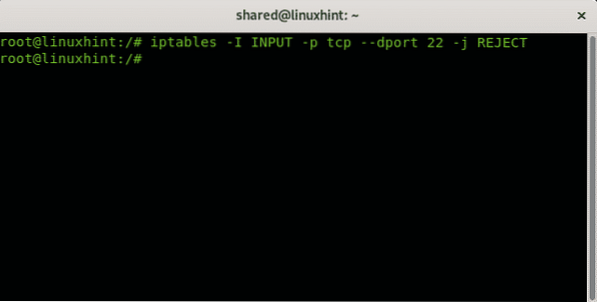

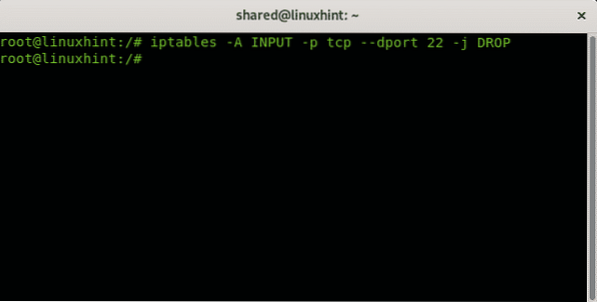

Kuidas sulgeda Linuxi avatud sadamad iptablesi abil

Kuigi UFW on lihtsaim viis sadamate haldamiseks, on see Iptable'i kasutajaliides.

Järgmine näide näitab, kuidas loobuda ühendustest porti 22 iptablesi abil:

Eespool toodud reegel annab korralduse lükata tagasi kõik TCP sissetulevad (INPUT) ühendused sihtkoha porti (dport) 22. Tagasilükkamisest teavitatakse allikat, et ühendus lükati tagasi.

Järgmine reegel loobub kõigist pakettidest, teavitamata allikat ühenduse tagasilükkamisest:

iptables -A SISEND -p tcp --port 22 -j DROP

Loodan, et see lühike õpetus oli teile kasulik. Järgige täiendavaid värskendusi ja näpunäiteid Linuxi ja võrgu kohta, järgides LinuxHinti.

Seotud artiklid:

- Töö UFW-ga (tüsistusteta tulemüür)

- NMAP-i põhitõed

- Kuidas loetleda tulemüüri avatud sadamaid

- Nmap võrgu skannimine

- Zenmapi (Nmap GUI) installimine ja kasutamine Ubuntu ja Debiani

- Nmap: skaneerib IP-vahemikke

- Nmap-skriptide kasutamine: haarake Nmapi ribariba

- 30 Nmap näiteid

Phenquestions

Phenquestions