Õigesti konfigureeritud tulemüür on süsteemi esialgse turvalisuse loomise oluline osa. Pidades seda meeles, läheme siin üle, kuidas konfigureerida tulemüüri oma Ubuntu arvutis.

Nüüd on Ubuntu vaikimisi varustatud spetsiaalse tulemüüri seadistustööriistaga, mis on tuntud kui UFW või tüsistusteta tulemüür. See on intuitiivne esiotsa süsteem, mis on loodud iptablesi tulemüüri reeglite haldamiseks. UFW abil saate kasutada peaaegu kõiki vajalikke tulemüüri ülesandeid, ilma et peaksite iptableid õppima.

Sellisena kasutame selle lugemise jaoks UFW-d, et aidata oma Ubuntu PC-le tulemüüri seadistada. Oleme kokku pannud ka üksikasjaliku samm-sammulise õpetuse, kuidas UFW-d kasutada.

Ubuntu tulemüüri (UFW) konfigureerimine

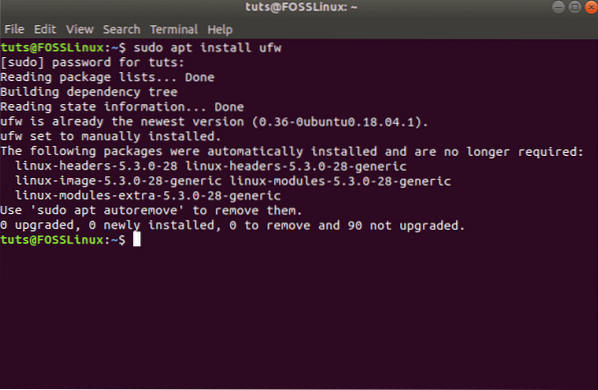

UFW on lihtne ja tõhus tulemüürirakendus, mis on vaikimisi installitud Ubuntu, kuid pole lubatud. Kuid kui arvate, et olete selle kogemata kustutanud, võite oma süsteemi uuesti installimiseks sisestada oma terminali järgmise käsu.

sudo apt install ufw

See installib teie süsteemi UFW. Ja kui see oli juba installitud, saate järgmise ekraani:

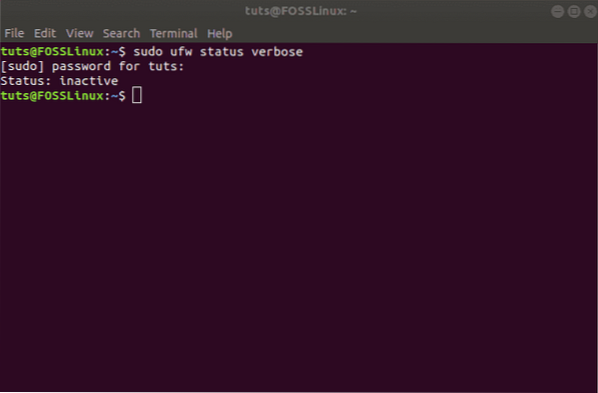

Pärast installimist peate veenduma, et see on lubatud ja töötab. Selleks kasutage seda käsku:

sudo ufw olek verbose

Nagu pildilt näha, näitab see meie süsteemis, et UFW on mitteaktiivne.

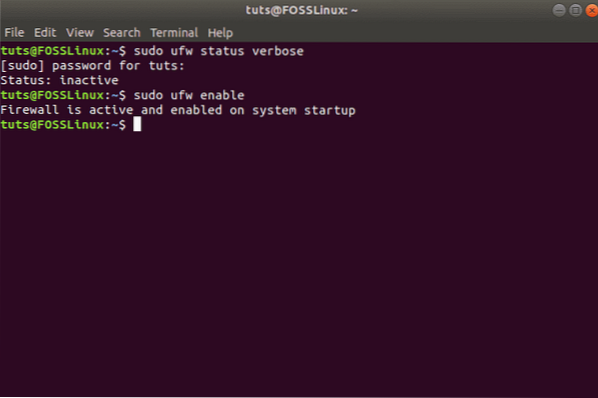

Sellisel juhul tippige UFW aktiveerimiseks järgmine käsk:

sudo ufw lubada

See peaks teie süsteemis aktiveerima UFW ja kuvama järgmise teate:

Vaikepoliitikate seadistamine

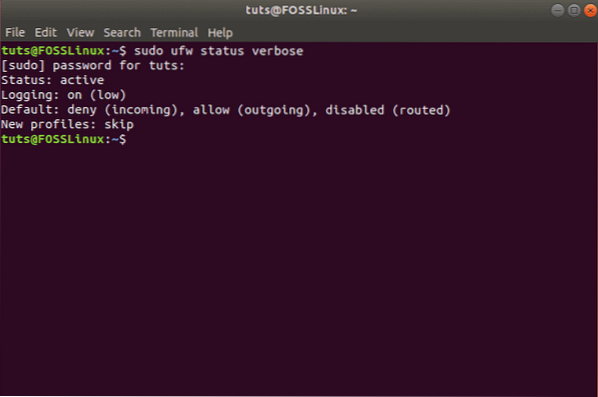

Kui UFW on aktiveeritud, saate minna ja kontrollida selle olekut eelmise käsu abil:

sudo ufw olek verbose

Nüüd peaksite nägema midagi sellist:

Nagu näete, keelab UFW vaikimisi kõik sissetulevad ühendused ja lubab kõik väljuvad ühendused. See takistab klientidel ühenduse loomist meie serveriga väljastpoolt, kuid võimaldab meie serveri rakendustel suhelda väliste serveritega.

Siiski saate neid reegleid täpsustada, et luua teie vajadustele ja nõuetele vastav kohandatud tulemüür.

Järgmistes jaotistes käsitleme erinevaid võimalusi tulemüüri sätete juhtimiseks.

Konfigureerige UFW käitumine erinevate sadamate sissetulevate ühenduste põhjal

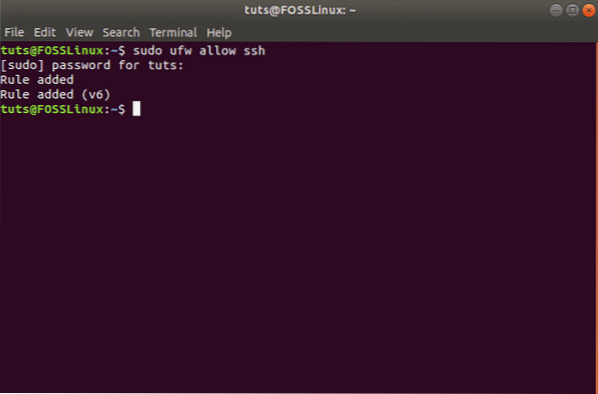

Kui soovite lubada ühendusi, mis kasutavad turvatud SSH-d, siis kasutage seda käsku:

sudo ufw lubab ssh-i

või

sudo ufw luba 22

Teile peaks tulema järgmine teade:

Port 22 on vaikeport, mida SSH Daemon kuulab. Sellisena saate UFW konfigureerida teenuse (SSH) või konkreetse pordi lubamiseks (22).

Seda silmas pidades, kui olete oma SSH-deemoni konfigureerinud kuulama mõnda muud pordi, näiteks porti 2222, siis võite lihtsalt käsus 22 asendada 2222-ga ja UFW tulemüür lubab ühendusi sellest pordist.

Oletame, et soovite, et teie server kuulaks HTTP-d pordil 80, seejärel võite sisestada ühe järgmistest käskudest ja reegel lisatakse UFW-le.

sudo ufw lubab http

või

sudo ufw luba 80

HTTPS-i lubamiseks pordil 443 saate kasutada järgmisi käske:

sudo ufw lubab https-i

või

sudo ufw luba 443

Kui soovite korraga lubada rohkem kui ühte porti, on see ka võimalik. Kuid sel juhul peate mainima mõlemat - nii pordinumbreid kui ka konkreetset protokolli, mille soovite aktiveerida.

Siin on käsk, mida saate kasutada nii TCP-lt kui ka UDP-st tulevate porti 6000-6003 ühenduste loomiseks.

sudo ufw lubab 6000: 6003 / tp

sudo ufw lubab 6000: 6003 / udp

Keela spetsiifilised ühendused

Juhul, kui olete huvitatud üksikute ühenduste vältimisest, peate lihtsalt vahetama “luba" koos “eita" mis tahes ülaltoodud käskudes.

Oletame näiteks, et olete näinud kahtlaseid tegevusi IP-aadressilt 1.10.184.53. Sellisel juhul saate selle käsu abil takistada selle IP-aadressi teie süsteemiga ühenduse loomist:

sudo ufw eitada alates 1.10.184.53

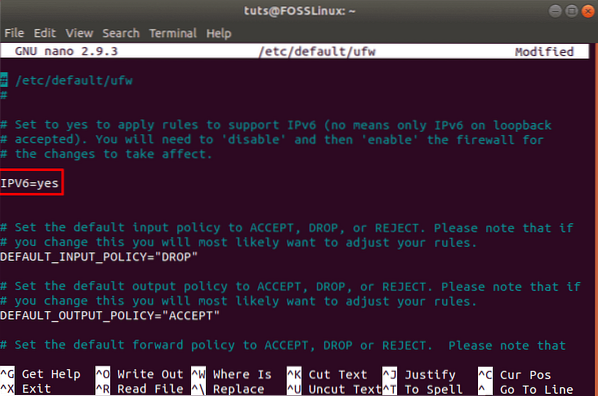

UFW seadistamine IPv6 jaoks

Kõik käsud, mida me eespool arutasime, eeldavad, et kasutate IPv4. Kui teie server on IPv6 jaoks konfigureeritud, peate konfigureerima ka UFW, et see toetaks IPv6-d. Selleks kasutatakse järgmist käsku:

sudo nano / etc / default / ufw

Kontrollige ja veenduge, et väärtus IPv6 on seatud väärtusele Jah. See peaks välja nägema järgmine:

Nüüd toetavad UFW ja kõik eelkonfigureeritud reeglid nii IPv4 kui ka IPv6.

Kustutage konkreetsed UFW-reeglid

Nüüd, kui teate, kuidas UFW-le uusi reegleid luua, on aeg õppida ka konkreetsete reeglite kustutamist, et anda teile täielik kontroll tulemüüri tööriistakomplekti üle.

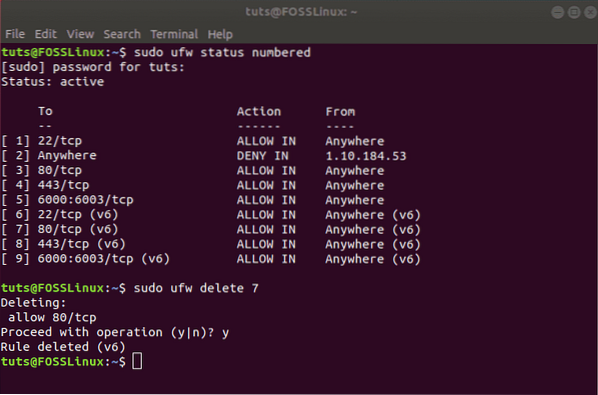

Kui olete määranud mitu reeglit ja kõiki neid ei mäleta, võite kõigi tulemüürireeglite loendi saamiseks kasutada järgmist käsku.

sudo ufw olek nummerdatud

See genereerib nummerdatud loendi kõigist teie seadistatud UFW-reeglitest. Oletame, et soovite kustutada reegli number 7. Seejärel saate järgida seda käsku:

sudo ufw kustuta 7

Teise võimalusena, kui te juba teate, millise reegli soovite kustutada, saate selle otse sellesse käsku sisestada:

sudo ufw kustutamine lubab http

Märge: Kui teil on UFW konfigureeritud nii IPv6 kui ka IPv4 jaoks, siis kustuta käsk eemaldab reegli mõlema eksemplari jaoks.

Juurdepääs tulemüüri logidele

Oluline on aeg-ajalt oma tulemüüri logisid kontrollida. See aitab teil tuvastada rünnakuid, märgata võrgus ebatavalist tegevust ja isegi tulemüüri reeglite tõrkeotsingut.

Nüüd öeldes peate kõigepealt lubama UFW-l logide loomiseks, mida saab teha järgmise käsu abil:

sudo ufw sisse logimine

Logid salvestatakse kataloogi / var / log / messages, / var / log / syslog, ja / var / log / kern.logi kust pääsete neile juurde.

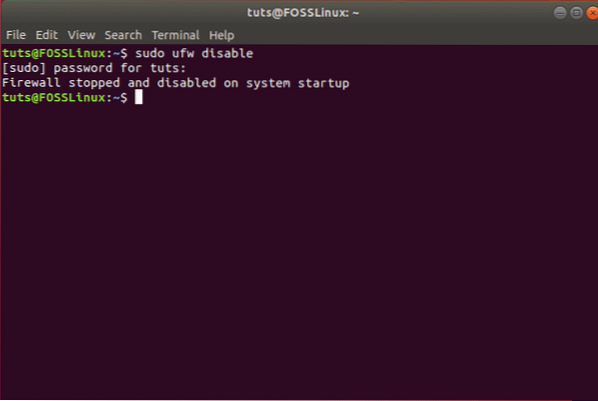

Keela / lähtesta UFW

Kui soovite UFW koos kõigi selle reeglitega deaktiveerida, võite kasutada seda käsku:

sudo ufw keelata

Saate sellise sõnumi:

Seejärel saate UFW uuesti aktiveerida, kasutades ühte eespool käsitletud käske:

sudo ufw lubada

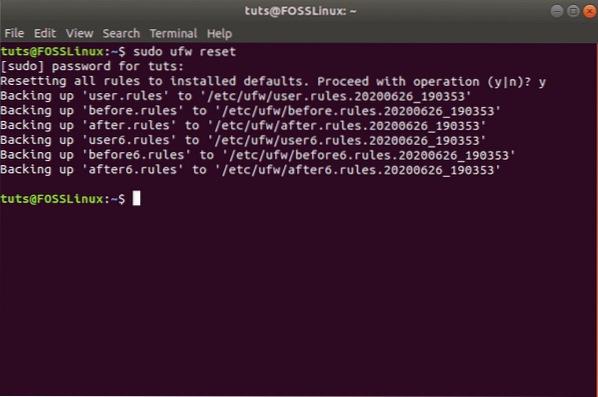

Kuid kui soovite alustada uuesti ja kustutada kõik aktiivsed reeglid, saate selle käsu abil lihtsalt UFW lähtestada:

sudo ufw lähtestamine

See peaks genereerima järgmise teate ja UFW lähtestatakse, eemaldades kõik olemasolevad reeglid.

Pakkimine

Nii et see oli meie põhjalik õpetus UFW lubamise ja konfigureerimise kohta teie Ubuntu. Loodame, et see juhend oli teile kasulik ja aitas teil oma Ubuntu süsteemile kohandatud tulemüüri seadistada. Oleme käsitlenud kõiki põhireegleid ja juhtimisvaldkondi, mida soovite oma tulemüürist. Sain Ubuntu tulemüüri kohta täiendavaid näpunäiteid? Andke meile sellest teada allpool toodud kommentaarides.

Phenquestions

Phenquestions