Nikto teeb saidi vastu üle 6700 testi. Nii turvanõrkuste kui ka valesti konfigureeritud veebiserverite testide suur arv muudab enamiku turvaekspertide ja pentestreerijate seadmeteks. Nikotot saab kasutada veebisaidi ja veebiserveri või virtuaalhosti testimiseks teadaolevate turvanõrkuste ning failide, programmide ja serverite valede seadistuste osas. See võib avastada tähelepanuta jäetud sisu või skripte ja muid raskesti tuvastatavaid probleeme väljastpoolt vaadatuna.

Paigaldamine

Paigaldamine Nikto Ubuntu süsteemis on põhimõtteliselt lihtne, kuna pakett on vaikehoidlatele juba juurdepääsetav.

Kõigepealt kasutame süsteemihoidlate värskendamiseks järgmist käsku:

[meiliga kaitstud]: ~ $ sudo apt-get update && sudo apt-get upgradePärast süsteemi värskendamist. Nüüd käivitage installimiseks järgmine käsk Nikto.

[meiliga kaitstud]: ~ $ sudo apt-get install nikto -yPärast installiprotsessi lõppu kontrollige, kas nikto on õigesti installitud, kasutage järgmist käsku:

[meiliga kaitstud]: ~ $ nikto- Nikto v2.1.6

------------------------------------------------------------

Kui käsk annab versiooni numbri Nikto see tähendab, et installimine on edukas.

Kasutamine

Nüüd vaatame, kuidas saaksime seda kasutada Nikto mitmesuguste käsurea suvanditega veebi skannimiseks.

Üldiselt nõuab Nikto skannimiseks ainult hosti, mida saab määrata -h või -peremees näiteks, kui peame skannima masinat, mille IP on 192.168.30.128 käivitame Nikto järgmiselt ja skannimine näeks välja umbes selline:

[meiliga kaitstud]: ~ $ nikto -h 192.168.30.128- Nikto v2.1.6

------------------------------------------------------------

+ Siht-IP: 192.168.30.128

+ Sihtmärgi hostinimi: 192.168.30.128

+ Sihtsadam: 80

+ Algusaeg: 2020-04-11 10:01:45 (GMT0)

------------------------------------------------------------

+ Server: nginx / 1.14.0 (Ubuntu)

... jupp ..

+ /: Leiti Wordpress-install.

+ / wp-login.php: Wordpressi sisselogimine leitud

+ Apache / 2.4.10 näib olevat aegunud

+ Päis X-XSS-Protection pole määratletud. See päis võib anda kasutajaagendile vihje

XSS-i teatud vormide eest kaitsmiseks

+ Server võib ETagide kaudu lekitada inode

------------------------------------------------------------

+ Testitud on 1 peremees (ed)

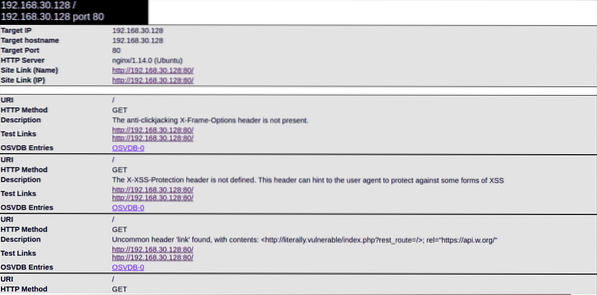

Selles väljundis on palju kasulikku teavet .Nikto on tuvastanud veebiserveri, XSS-i haavatavused, Php-teabe ja WordPressi installimise.

OSVDB

OSVDB eesliitega nikto-skannimisel olevad elemendid on haavatavused, millest teatatakse avatud lähtekoodiga haavatavuse andmebaasis (sarnaselt teistele haavatavuse andmebaasidele, nagu levinud haavatavused ja kokkupuuted, riiklik haavatavuste andmebaas jne).Need võivad nende raskusastme põhjal olla üsna kasulikud ,

Sadamate määramine

Nagu ülaltoodud tulemustest näete, skannib Nikto vaikimisi porti 80, kui porti pole määratud . Kui veebiserver töötab teises pordis, peate selle abil määrama pordi numbri -lk või -sadam valik.

[kaitstud meiliga]: ~ $ nikto -h 192.168.30.128 -p 65535- Nikto v2.1.6

------------------------------------------------------------

+ Siht-IP: 192.168.30.128

+ Sihtmärgi hostinimi: 192.168.30.128

+ Sihtsadam: 65535

+ Algusaeg: 2020-04-11 10:57:42 (GMT0)

------------------------------------------------------------

+ Server: Apache / 2.4.29 (Ubuntu)

+ Klõpsamisvastane päis X-Frame-Options puudub.

+ Apache / 2.4.29 näib olevat aegunud

+ OSVDB-3233: / icons / README: Apache vaikefail on leitud.

+ Lubatud HTTP-meetodid: OPTIONS, HEAD, GET, POST

1 hosti skannitud ..

Ülaltoodud teabe põhjal näeme, et on olemas mõned päised, mis aitavad näidata, kuidas veebisait on konfigureeritud. Mahlast teavet saate ka salajastest kataloogidest.

Koma abil saate määrata mitu pordi, näiteks:

[meiliga kaitstud]: ~ $ nikto -h 192.168.30.128 -p 65535 65536Või saate määrata portsude vahemiku, näiteks:

[meiliga kaitstud]: ~ $ nikto -h 192.168.30.128 -p 65535-65545URL-ide kasutamine sihthosti määramiseks

Sihi määramiseks selle URL-i järgi kasutame käsku:

[meiliga kaitstud]: ~ $ nikto -h http: // www.näide.comNikto skannimistulemusi saab eksportida erinevates vormingutes, näiteks CSV, HTML, XML jne. Tulemuste salvestamiseks kindlas väljundvormingus peate määrama -o (väljund) variant ja ka -f (formaat) valik.

Näide:

[kaitstud meiliga]: ~ $ nikto -h 192.168.30.128-o test.html -F htmlNüüd pääseme aruandele juurde brauseri kaudu

Parameetri häälestamine

Veel üks korralik komponent aastal Nikto on tõenäosus kirjeldada testi, kasutades - Häälestamine parameeter. See võimaldab teil käivitada vaid vajalikud testid, mis võivad teile palju aega säästa:

- Faili üleslaadimine

- Huvitavad failid / logid

- Vale konfiguratsioon

- Teabe avalikustamine

- Süstimine (XSS jne)

- Failide kaugotsing

- Teenuse keelamine (DOS)

- Failide kaugotsing

- Kaugkest - käsu täitmine

- SQL-i süstimine

- Autentimise ümbersõit

- Tarkvara identifitseerimine

- Kaugallika kaasamine

- Pöördhäälestus (kõik, välja arvatud täpsustatud)

Näiteks SQL-i sisestamise ja failide kaugtootmise testimiseks kirjutame järgmise käsu:

[kaitstud meiliga]: ~ $ nikto -h 192.168.30.128 -Häälestus 79 -o test.html -F htmlSkaneeringute sidumine Metasploitiga

Nikto üks lahedamaid asju on see, et saate skannimise väljundi siduda Metasploiti loetava vorminguga. Seda tehes saate konkreetse haavatavuse kasutamiseks kasutada Mettoploitis asuvat Nikto väljundit. Selleks kasutage lihtsalt ülaltoodud käske ja lisage -Vormindage msf+ lõpuni. See aitab hankitud andmed kiiresti siduda relvastatud ekspluateerimisega.

[meiliga kaitstud]: ~ $ nikto -hJÄRELDUS

Nikto on kuulus ja lihtne kasutada veebiserveri hindamise tööriista võimalike probleemide ja nõrkade kohtade kiireks avastamiseks. Nikto peaks olema teie esimene otsus veebiserverite ja veebirakenduste testimisel. Nikto filtreerib 6700 potentsiaalselt riskantset dokumenti / programmi, kontrollib enam kui 1250 serveri vananenud vorme ja kohandab selgesõnalisi probleeme enam kui 270 serveris, nagu Nikto sait on näidanud. Peaksite teadma, et nikto kasutamine ei ole varjatud protseduur, mis tähendab, et sissetungimise tuvastamise süsteem suudab selle hõlpsasti tuvastada. See tehti turvalisuse analüüsimiseks, nii et hiilimine ei olnud kunagi prioriteet.

Phenquestions

Phenquestions