WireGuard on üldotstarbeline VPN (Virtual Private Network), mis kasutab tipptasemel krüptograafiat. Võrreldes teiste populaarsete VPN-lahendustega, nagu IPsec ja OpenVPN, on WireGuard üldiselt kiirem, hõlpsam seadistada ja väiksema jalajäljega. See on platvormidevaheline ja võib töötada peaaegu kõikjal, sealhulgas Linux, Windows, Android ja macOS.

Wireguard on peer-to-peer VPN; see ei kasuta kliendi-serveri mudelit. Sõltuvalt konfiguratsioonist võib eakaaslane toimida traditsioonilise serveri või kliendina. See töötab, luues võrguliidese igale samalaadsele seadmele, mis toimib tunnelina. Kaaslased autentivad üksteist avalike võtmete vahetamise ja valideerimise teel, matkides SSH-mudelit. Avalikud võtmed on kaardistatud tunnelis lubatud IP-aadresside loendiga. VPN-liiklus on kapseldatud UDP-sse.

Selles artiklis selgitatakse, kuidas installida ja konfigureerida WireGuard Debian 10-s, mis toimib VPN-serverina. Samuti näitame teile, kuidas konfigureerida WireGuard kliendina Linuxis, Windowsis ja MacOS-is. Kliendi liiklus suunatakse läbi Debiani 10 serveri.

Seda seadistust saab kasutada kaitseks inimese rünnakute eest keskel, anonüümselt veebis surfamine, geograafiliselt piiratud sisust mööda hiilimine või teie kodus töötavatel kolleegidel turvaline ühenduse loomine ettevõtte võrguga.

Eeldused #

Selle juhendi järgimiseks vajate masinat, kuhu on installitud Debian 10. Samuti vajate juur- või [sudo-juurdepääsu] (https: // linuxize.com / post / how-to-create-a-sudo-user-on-debian / pakettide installimiseks ja süsteemi muutmiseks.

WireGuardi serveri seadistamine #

Alustame WireGuardi paketi installimisega Debiani masinasse ja seadistame selle toimima serverina. Samuti konfigureerime süsteemi klientide liikluse suunamiseks selle kaudu.

Installige WireGuard Debianile 10 #

WireGuard on saadaval Debiani tagasipordihoidlatest. Hoidla lisamiseks oma süsteemi käivitage:

kaja 'deb http: // ftp.debian.org / debian buster-backports main '| sudo tee / etc / apt / sources.nimekirja.d / buster-backports.nimekirjaKui hoidla on lubatud, värskendage apt-vahemälu ning installige moodul WireGuard ja tööriistad:

WireGuard töötab kernelmoodulina.sudo apt värskendussudo apt installige traadikaitse

WireGuardi seadistamine #

WireGuardi liideseid saate konfigureerida ja hallata wg ja wg-kiire käsurea tööriistad.

Igal WireGuard VPN-võrgu seadmel peab olema privaatne ja avalik võti. Võtmepaari loomiseks käivitage järgmine käsk:

wg genkey | sudo tee / etc / wireguard / privatekey | wg pubkey | sudo tee / etc / wireguard / publickeyFailid genereeritakse / etc / wireguard kataloogi. Kasuta kass või vähem failide sisu vaatamiseks. Privaatvõtit ei tohiks kunagi kellegagi jagada ja see peaks alati olema turvaline.

Wireguard toetab ka eeljagatud võtit, mis lisab täiendava kihi sümmeetrilise võtmega krüptograafiat. See võti on valikuline ja peab olema iga eakaaslaste paari jaoks ainulaadne.

Järgmine samm on VPN-liiklust suunava tunneliseadme konfigureerimine.

Seadet saab seadistada kas käsurealt, kasutades ip ja wg käsud või konfiguratsioonifail käsitsi luues. Loome konfiguratsiooni tekstiredaktoriga.

Avage redaktor ja looge uus nimega fail wg0.konf järgmise sisuga:

sudo nano / etc / wireguard / wg0.konf[Liides] Aadress = 10.0.0.1/24 SaveConfig = true ListenPort = 51820 PrivateKey = SERVER_PRIVATE_KEY PostUp = iptables -A EDASI -i% i -j ACCEPT; iptables -t nat -A POSTROUTING -o ens3 -j MASQUERADE PostDown = iptables -D FORWARD -i% i -j ACCEPT; iptables -t nat -D POSTROUTING -o ens3 -j MASQUERADE Liidese saate nimetada ükskõik milleks soovite. Siiski on soovitatav kasutada midagi sellist wg0 või wgvpn0.

Liidese jaotise sätetel on järgmine tähendus:

Aadress - komadega eraldatud loend v4 või v6 IP-aadressidest

wg0liides. Saate IP-aadressi vahemikust, mis on reserveeritud eravõrkudele (10.0.0.0/8, 172.16.0.0/12 või 192.168.0.0/16).ListenPort - kuulamisport.

PrivateKey - privaatne võti, mille genereerib

wg genkeykäsk. (Failitüübi sisu vaatamiseks toimige järgmiseltsudo kass / etc / wireguard / privatekey)SaveConfig - kui see on tõene, salvestatakse liidese praegune olek väljalülitamisel konfiguratsioonifaili.

PostUp - käsk või skript, mis käivitatakse enne liidese ülestoomist. Selles näites kasutame maskeerimise lubamiseks iptablesi. See võimaldab liiklusel serverist lahkuda, andes VPN-klientidele juurdepääsu Internetile.

Veenduge, et asendate

ens3pärast-JÄRELDUSteie avaliku võrguliidese nimega sobitamiseks. Liidese leiate hõlpsalt järgmiste võimalustega:ip -o -4 marsruudi näitamine vaikimisi | awk 'print $ 5'PostDown - käsk või skript, mis täidetakse enne liidese allapoole viimist. Reeglid iptables eemaldatakse, kui liides on maas.

The wg0.konf ja privatekey failid ei tohiks olla tavakasutajatele loetavad. Kasutage chmod failide õiguste määramiseks 600:

sudo chmod 600 / etc / wireguard / privatekey, wg0.confKui olete valmis, tooge wg0 liides üles konfiguratsioonifailis määratud atribuutide abil:

sudo wg-kiirelt üles wg0Väljund näeb välja umbes selline:

[#] ip link lisa wg0 tüüpi juhtmestik [#] wg setconf wg0 / dev / fd / 63 [#] ip -4 aadress lisa 10.0.0.1/24 dev wg0 [#] ip linkide komplekt mtu 1420 üles dev wg0 [#] iptables -A EDASI -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -o ens3 -j MASQUERADE Liidese oleku ja konfiguratsiooni kontrollimiseks käivitage:

sudo wg näita wg0liides: avalik võti wg0: + Vpyku + gjVJuXGR / OXXt6cmBKPdc06Qnm3hpRhMBtxs = privaatne võti: (varjatud) kuulamisport: 51820 Kasutajaliidese olekut saate kontrollida ka ip a show wg0:

ip a show wg04: wg0: mtu 1420 qdisc noqueue state Tundmatu grupi vaikimisi qlen 1000 link / none inet 10.0.0.1/24 ulatus globaalne wg0 valid_lft igavesti eelistatud_lft igavesti WireGuardi saab hallata Systemd-ga. WireGuardi liidese käivitamise ajal toomiseks käivitage järgmine käsk:

sudo systemctl lubab wg-quick @ wg0Serveri võrguühendus ja tulemüüri konfiguratsioon #

NAT-i toimimiseks peab olema lubatud IP-suunamine. Ava / etc / sysctl.konf fail ja lisage järgmine rida või eemaldage kommentaar:

sudo nano / etc / sysctl.konfvõrk.ipv4.ip_ edasi = 1Salvestage fail ja rakendage muudatus:

sudo sysctl -pvõrk.ipv4.ip_ edasi = 1 Kui kasutate oma tulemüüri haldamiseks UFW-d, peate porti avama UDP-liikluse 51820:

sudo ufw luba 51820 / udpSee selleks. Serverina toimiv Debiani partner on seadistatud.

Linuxi ja macOS-i klientide seadistamine #

Kõigi toetatud platvormide installimisjuhised on saadaval aadressil https: // wireguard.com / install / . Linuxi süsteemides saate paketi installida jaotuspaketi halduri abil ja MacOS-i koos pruulima.

Pärast installimist järgige kliendiseadme konfigureerimiseks järgmisi samme.

Linuxi ja macOS-i kliendi seadistamise protsess on peaaegu sama, mis teie serveri puhul. Esmalt genereerige avalik ja privaatne võti:

wg genkey | sudo tee / etc / wireguard / privatekey | wg pubkey | sudo tee / etc / wireguard / publickeyLooge fail wg0.konf ja lisage järgmine sisu:

sudo nano / etc / wireguard / wg0.konf[Liides] PrivateKey = CLIENT_PRIVATE_KEY aadress = 10.0.0.2/24 [Peer] PublicKey = SERVER_PUBLIC_KEY lõpp-punkt = SERVER_IP_ADDRESS: 51820 LubatudIPs = 0.0.0.0/0 Liidese jaotise sätetel on sama tähendus nagu serveri seadistamisel:

- Aadress - komadega eraldatud loend v4 või v6 IP-aadressidest

wg0liides. - PrivateKey - faili sisu nägemiseks kliendimasinas käivitage:

sudo kass / etc / wireguard / privatekey

Samalaadsed jaotised sisaldavad järgmisi välju:

- PublicKey - eakaaslase avalik võti, kellega soovite ühenduse luua. (Serveri sisu

/ etc / wireguard / publickeyfail). - Lõpp-punkt - selle partneri IP või hostinimi, kellega soovite ühenduse luua, millele järgneb koolon ja seejärel pordinumber, mida kaugpartner kuulab.

- AllowedIPs - komadega eraldatud loend v4 või v6 IP-aadressidest, kust on lubatud sissetulev liiklus eakaaslase jaoks ja kuhu suunatakse selle eakaaslase väljuv liiklus. Kasutame 0-d.0.0.0/0, kuna me suuname liiklust ja tahame, et serveripartner saadaks mis tahes lähte-IP-ga pakette.

Kui peate konfigureerima täiendavaid kliente, korrake lihtsalt samu toiminguid teise privaatse IP-aadressi abil.

Windowsi klientide häälestusnumber

Laadige alla ja installige Windowsi MSI-pakett WireGuardi veebisaidilt .

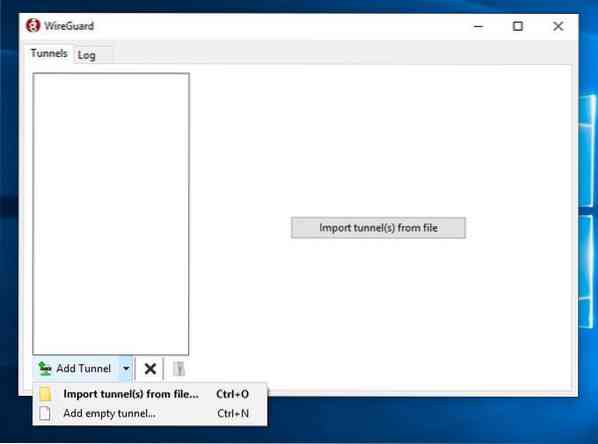

Kui see on installitud, avage rakendus WireGuard ja klõpsake nuppu „Lisa tunnel“ -> „Lisa tühi tunnel ...“, nagu on näidatud alloleval pildil:

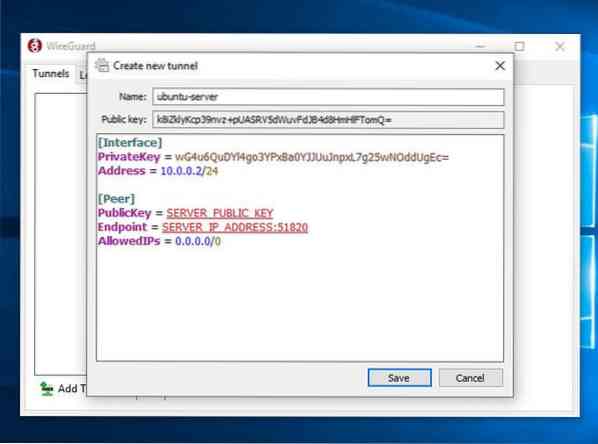

Publickey paar luuakse automaatselt ja kuvatakse ekraanil.

Sisestage tunneli nimi ja muutke konfiguratsiooni järgmiselt:

[Liides] PrivateKey = CLIENT_PRIVATE_KEY aadress = 10.0.0.2/24 [Peer] PublicKey = SERVER_PUBLIC_KEY lõpp-punkt = SERVER_IP_ADDRESS: 51820 LubatudIPs = 0.0.0.0/0 Liidese jaotises lisage uus rida, et määratleda kliendi tunneli aadress.

Lisage vastastikuse jaotises järgmised väljad:

- PublicKey - Debiani serveri avalik võti (

/ etc / wireguard / publickeyfail). - Lõpppunkt - Debiani serveri IP-aadress, millele järgneb koolon ja WireGuardi port (51820).

- Lubatud IP-d - 0.0.0.0/0

Kui olete valmis, klõpsake nuppu "Salvesta".

Lisage kliendikaaslane serverisse #

Viimane samm on kliendi avaliku võtme ja IP-aadressi lisamine serverisse. Selleks käivitage Debiani serveris järgmine käsk:

sudo wg seatud wg0 peer CLIENT_PUBLIC_KEY lubatud-ips 10.0.0.2Muutke kindlasti CLIENT_PUBLIC_KEY kliendi masinas loodud avaliku võtmega (sudo kass / etc / wireguard / publickey) ja kohandage kliendi IP-aadressi, kui see on erinev. Windowsi kasutajad saavad avaliku võtme kopeerida rakendusest WireGuard.

Kui see on tehtud, minge tagasi kliendimasina juurde ja avage tunnelite liides.

Linuxi ja macOS-i kliendid #

Liidese kuvamiseks käivitage järgmine käsk:

sudo wg-kiirelt üles wg0Nüüd peaksite olema ühendatud Debiani serveriga ja kliendimasina liiklus tuleks suunata selle kaudu. Ühendust saate kontrollida järgmisega:

sudo wgliides: avalik võti wg0: gFeK6A16ncnT1FG6fJhOCMPMeY4hZa97cZCNWis7cSo = privaatne võti: (varjatud) kuulamisport: 53527 fwmark: 0xca6c eakaaslane: r3imyh3MCYggaZACmkx + CxlD6uCuGg = QCGg = QCGg = QCGg = QCGg = QCGAg = QCGAg = QCGAg = QCGAg = QCgAg = QCGAg = QCGAg =.XXX.XXX.XXX: 51820 lubatud ips: 0.0.0.0/0 viimane käepigistus: 53 sekundit tagasi ülekanne: 3.23 KiB sai, 3.50 KiB saadetud Võite ka oma brauseri avada, tippida „what is my ip” ja peaksite nägema oma Debiani serveri IP-aadressi.

Tunnelite peatamiseks viige wg0 liides:

sudo wg-kiire alla wg0Windowsi kliendid #

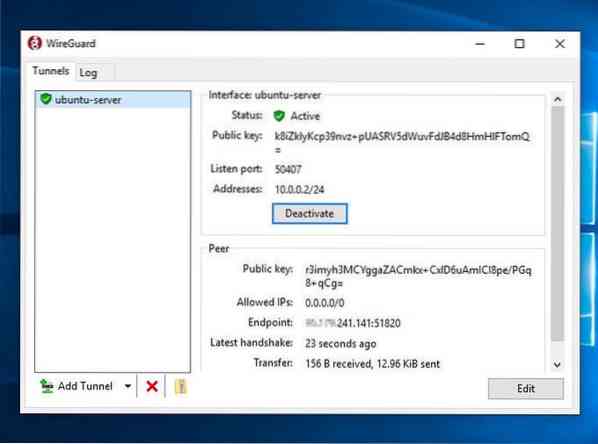

Kui installisite WireGuardi Windowsi, klõpsake nuppu „Aktiveeri“. Kui eakaaslased on ühendatud, muutub tunneli olek aktiivseks:

Järeldus #

Oleme teile näidanud, kuidas WireGuard Debian 10-sse installida ja VPN-serverina konfigureerida. See seadistus võimaldab teil veebis anonüümselt surfata, hoides liiklusandmeid privaatsena.

Kui teil on probleeme, jätke julgelt kommentaar.

Phenquestions

Phenquestions