Võimalus SSH-i loomiseks oma külalisoperatsioonisüsteemis võib olla kasulik, kui te ei soovi oma virtuaalse masina GUI-d kasutada. Käivitage lihtsalt oma VM peata režiimis ja SSH sisse ja välja, ilma et terminalis oleks mitu akent avatud.

Neile, kellele SSH idee on uus, tutvustame enne seadistusse sukeldumist lühikese sissejuhatuse SSH-i toimimisse. Samuti peaksime arutama teie VM-i võrguga seotud seadeid, et veenduda, et teil on juurdepääs sellele VM-ile kõikjal teie LAN-is.

Kuidas SSH-võtmed töötavad?

Siin on SSH töö lihtsustatud mudel. Loote oma kohalikus arvutis võtmepaari. Avalik ja privaatne võti. Avaliku võtme abil krüptitud kirju saab dekrüpteerida privaatvõtme abil ja vastupidi. Need võtmed salvestatakse tavaliselt teie kohalikus arvutis teele ~ /.ssh / id_rsa(isiklik võti) ja~ /.ssh / id_rsa.pem(avalik võti).

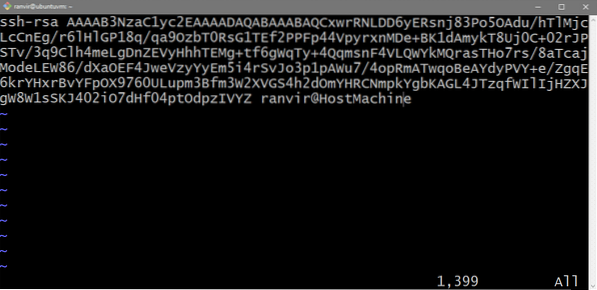

Seejärel lähete kaugserverisse, logite konsooli sisse tavalise või juurkasutajana, avate faili ~ /.ssh / volitatud_klahvidselle serveri. Siin sisestate oma avaliku võtme sisu sellisena, nagu see on. Kui see on tehtud, saate ssh olla selle kasutajana serveris, kelle .ssh kataloogis on teie kohaliku seadme autoriseeritud võtmed.

The .pem laiendus tähendab, et see fail on avalik võti, mida saate kõigiga jagada. The id_rsa osa lihtsalt tähistab, millist krüpteerimisšifrit kasutatakse (antud juhul juhtub see olema RSA). Privaatvõtit saab täiendavalt kaitsta parooliga, mille peate sisestama alati, kui soovite selle privaatvõtme abil kaugserverisse sisse logida.

Kui teil on kohalikuks arvutiks Mac, Linux või mõni muu UNIX-i sarnane süsteem, saate terminali abil võtmeid genereerida ja hallata ning saate sama terminali abil SSH-d ka kaugserveritesse. Windowsi kasutajatele soovitan kasutada PuTTY või Git Bash, viimane on minu isiklik eelistus. Kui teil on SSH-klient, on käsud peaaegu samad.

SSH-võtmete seadistamine

Kõigepealt veenduge, et kui teie kodukataloogis pole veel ssh-võtmeid. Kontrollige oma kodukataloogi sisu .ssh kausta. Kui teil on kahtlusi, varundage selle sisu enne järgmise käsu käivitamist. Programmid nagu Filezilla kasutavad SSH-võtmeid kogu aeg ilma kasutaja teadmata, nii et see samm on üsna oluline.

Teie kohalik masin, avage terminal ja sisestage käsk:

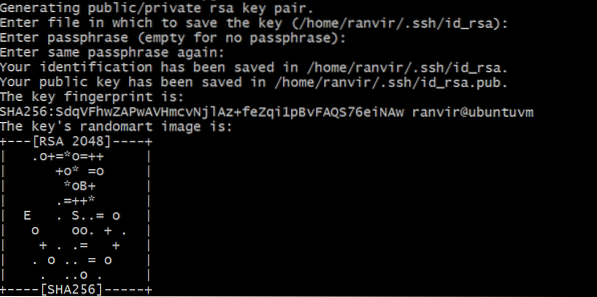

$ ssh-keygenSellele järgnevad järgmised viipad sulgudes olevate väärtustega, mis näitavad vaikeväärtusi. Jätkake viipadega ja andke oma võtmetele turvaline parool.

Kontrollige, kas võtmed on loodud, kontrollides teie sisu ~ /.ssh kausta.

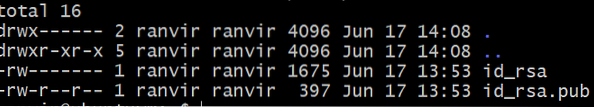

$ ls -al ~ /.sshKui näete failides vastavaid vaikeväärtustele vastavaid faile ssh-keygen kiire, siis on kõik hästi töötanud.

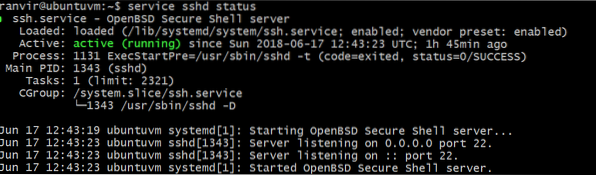

Nüüd avage oma konsool Virtuaalne masin. Kõigepealt kontrollige, kas teie VM-is töötab SSH-server või mitte.

teenuse $ sshd olek

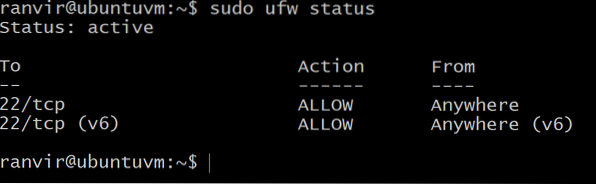

Kui seda pole installitud, kasutage OpenSSH-serveri otsimiseks ja installimiseks oma paketihaldurit. Kui see on tehtud, veenduge, et teie VM-i tulemüür on porti number 22 avatud. Näiteks kui kasutate Ubuntu kui VM-i, on see vaikimisi tulemüür ufw peaks olema kas keelatud või peaks võimaldama pordi 22 ühendusi:

$ sudo ufw olek

Kui port 22 pole avatud, kasutage järgmist käsku:

$ sudo ufw lubab ssh-iJärgmine avage fail ~ /.ssh / volitatud_klahvid oma VM-is, kasutades oma lemmiktekstiredaktorit. Selle järgmise toimingu jaoks võite lubada host-to-guest või kahesuunalise lõikelaua.

Selle faili sisse (faili alaossa, kui see pole tühi) kleepige oma sisu avalik võti. Viimane osa, kus öeldakse teie nimi ja kohalik host, kus võtmed loodi, pole nii oluline kui ülejäänud string.

(Valikuline) SSH-võtmeid ei kasutata

Kui usaldate oma kohalikku võrku, saate ssh-i oma VM-i kasutada vähem turvaliseks UNIX-parooli kasutamiseks. Avage fail / etc / ssh / sshd_config oma VM-is ja asendage rida:

#PasswordAuthentication nrTo

Parooli autentimine jah

Kui see on paigas, taaskäivitage oma SSH-server.

$ service sshd taaskäivitageNüüd saate kasutada tavalist parooli, mida kasutate oma VM-i sisselogimiseks, et ka sinna sisse logida.

Teie virtuaalne masin ja võrk

Kui soovite oma VM-i lisada, peaksid nii teie kohalik arvuti (isikliku võtmega arvuti) kui ka VM olema samas võrgus. Nii saate jõuda selle VM-i IP-aadressini. Näitame teile, kuidas lisada VM oma kohtvõrku.

Vaatleme näiteks tavalise ruuteri seadistamise näidet. Teie arvuti on koos teiste seadmetega ühendatud koduruuteriga. See ruuter toimib ka DHCP-serverina, see tähendab, et see määrab igale sellega ühendatud seadmele ainulaadse privaatse IP-aadressi. Teie töölauale antakse IP, nii saavad ka teie telefon ja sülearvuti. Ainult selle ruuteriga ühendatud seadmed saavad omavahel IP-aadresside kaudu suhelda.

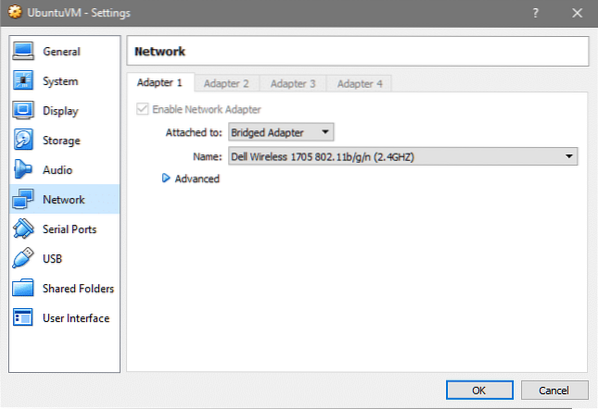

Luba oma VM-i seadetes sillatud võrgurežiim ja VM kuvatakse kui ühendatud teie koduse ruuteriga (või sarnase DHCP-serveriga) privaatse IP-ga. Kui teine seade on ühendatud sama võrguga (näiteks sama koduruuteriga), siis saab seda kasutada ssh-i sisestamiseks VM-i.

Avage VirtualBox Manager, valige oma siht-VM, avage Seaded → Võrk ja valige NAT-i asemel Bridge Networking.

Nagu näete, on minu host ühendatud traadita ühenduse abil, nii et ühendust jagab ka virtuaalne masin, kui kasutate Ethernetit, kuvatakse muu liidese nimi, mis on hea.

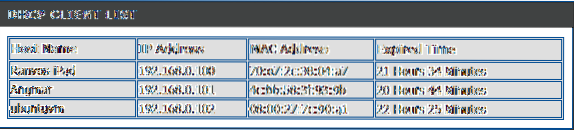

Nüüd minu VM, mille nimi on ubuntuvm, kuvatakse minu LAN-i seadistustes järgmiselt. Kontrollige ruuteri seadeid, et näha, kas sama töötab teie jaoks.

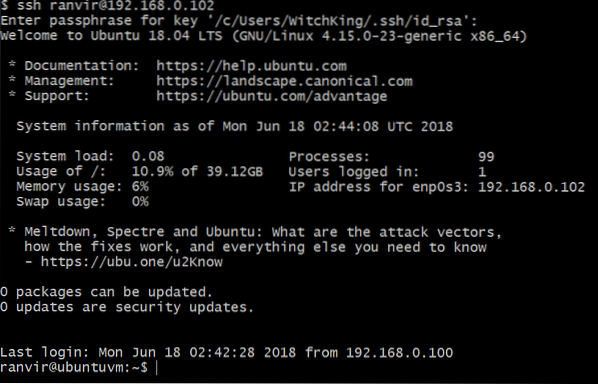

Kui teate oma VM-i IP-aadressi, saate selle SSH-i käivitada, käivitades käsu:

$ ssh

Kui olete ülaltoodud toimingutega sisestanud oma privaatvõtme parooli, palutakse teil see uuesti sisestada.

See selleks! Nüüd saate oma virtuaalmasinaid käivitada peata režiimis ja lihtsalt sisestada neid oma maja kõikjalt. Loodetavasti leidsite selle õpetuse huvitavaks. Andke meile teada, kui soovite mõnda teemat käsitleda.

Phenquestions

Phenquestions