Pärast mis tahes serveri seadistamist on turvalisusega seotud esimeste tavaliste sammude hulgas tulemüür, värskendused ja täiendused, ssh-võtmed, riistvaraseadmed. Kuid enamik süsteemiadministraatoreid ei otsi oma servereid, et avastada nõrku kohti, nagu on selgitatud OpenVase või Nessuse abil, samuti ei seadista meepotte ega sissetungimise tuvastamise süsteemi (IDS), mida on selgitatud allpool.

Turul on mitu IDS-i ja parimad on tasuta, Snort on kõige populaarsem, ma tean ainult Snorti ja OSSEC-i ning eelistan OSSEC-i Snortile, sest see sööb vähem ressursse, kuid arvan, et Snort on endiselt universaalne. Lisavõimalused on järgmised: Suricata, Bro IDS, turvasibul.

Kõige ametlikum IDS-i efektiivsuse uurimine on üsna vana, alates 1998. aastast, samal aastal, kui Snort algselt välja töötati, ja mille viis läbi DARPA, järeldati, et sellised süsteemid olid enne tänapäevaseid rünnakuid kasutud. Kahe aastakümne möödudes arenes IT geomeetriliselt, ka turvalisus ja kõik on peaaegu ajakohane.

Snort IDS

Snort IDS töötab kolmes erinevas režiimis, nuusutajana, pakettide logijana ja võrgu sissetungi tuvastamise süsteemina. Viimane on kõige mitmekülgsem, millele see artikkel on keskendunud.

Snorti installimine

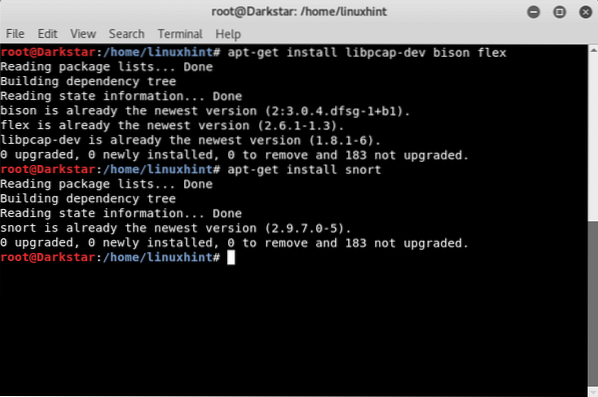

apt-get install libpcap-dev bison flexSiis jookseme:

apt-get install snortMinu puhul on tarkvara juba installitud, kuid see polnud vaikimisi, nii installiti see Kali (Debian).

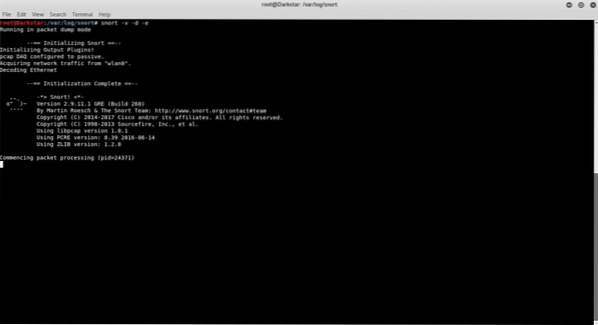

Snorti nuusutamisrežiimiga alustamine

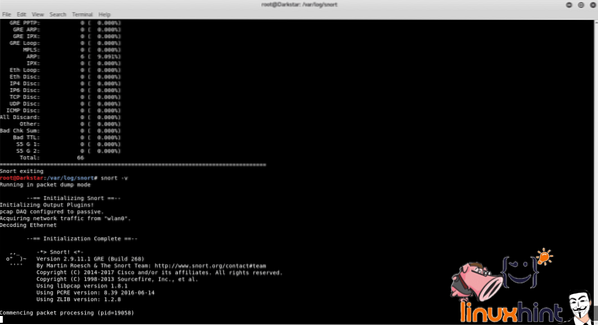

Nuusutamisrežiim loeb võrgu liiklust ja kuvab tõlke inimvaataja jaoks.

Selle tüübi testimiseks:

Seda suvandit ei tohiks tavapäraselt kasutada, liikluse kuvamine nõuab liiga palju ressursse ja seda rakendatakse ainult käsu väljundi kuvamiseks.

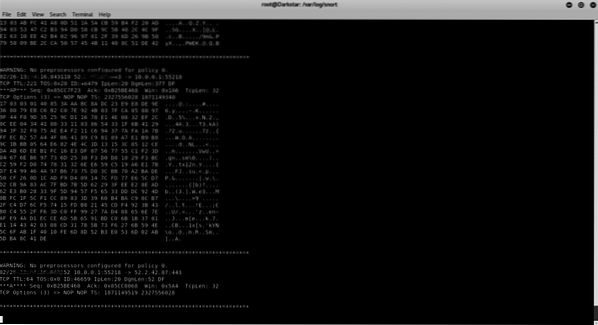

Terminalis näeme Snorti tuvastatud liikluse päiseid arvuti, ruuteri ja Interneti vahel. Snort teatab ka tuvastatud liiklusele reageerimise poliitikate puudumisest.

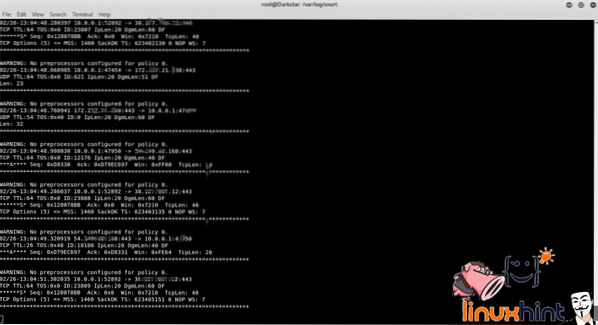

Kui tahame, et Snort näitaks ka andmete tüüpi:

2. kihi käitamise kuvamiseks tehke järgmist

# snort -v -d -eNii nagu parameeter „v”, tähistab ka „e” ressursside raiskamist, tuleks selle kasutamist tootmisel vältida.

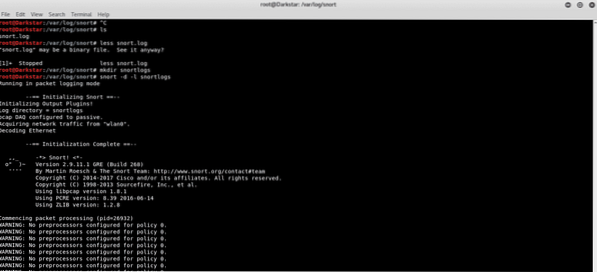

Snorti pakettide logija režiimi alustamine

Snorti aruannete salvestamiseks peame Snortile logikataloogi määrama, kui tahame, et Snort kuvaks ainult päiseid ja logiks liikluse kettatüübile:

# mkdir snortlogid# snort -d -l snortlogid

Logi salvestatakse snortlogide kataloogi.

Kui soovite logifailide tüüpi lugeda:

# snort -d -v -r logifailinimi.logi.xxxxxxx

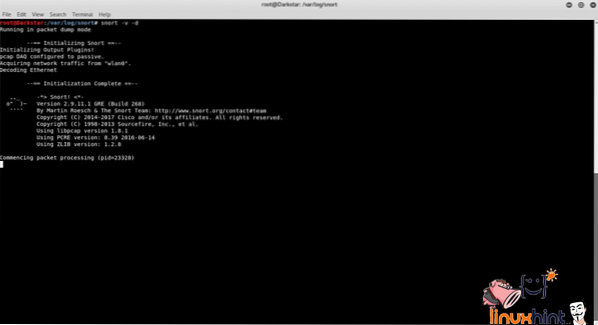

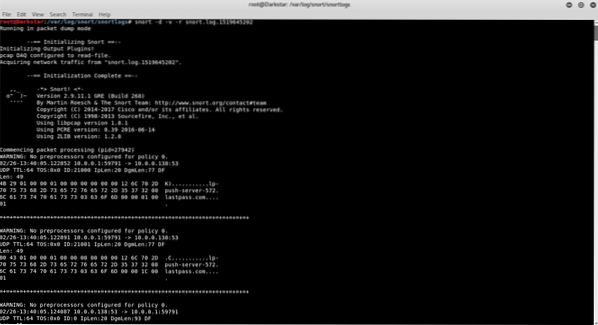

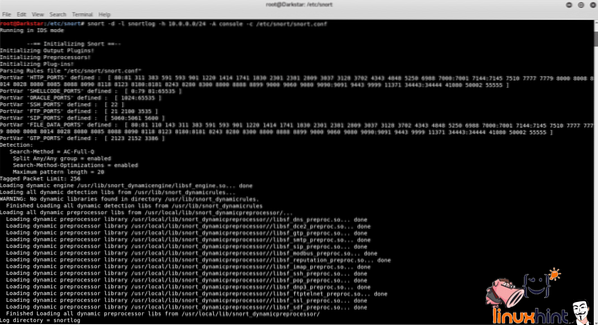

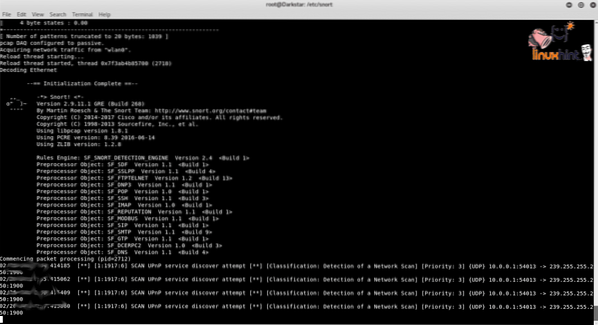

Snorti võrgu sissetungimise tuvastamise süsteemi (NIDS) režiimi alustamine

Järgmise käsuga loeb Snort failis / etc / snort / snort määratud reeglid.conf liikluse õigeks filtreerimiseks, vältides kogu liikluse lugemist ja keskendumist konkreetsetele juhtumitele

viidatud norskamises.konfigureeritav kohandatavate reeglite kaudu.

Parameeter „-A konsool“ annab käsu terminalil hoiatada.

# snort -d -l snortlog -h 10.0.0.0/24 -Konsool -c nurrumine.konf

Täname, et lugesite seda sissejuhatavat teksti Snorti kasutamiseks.

Phenquestions

Phenquestions