Üks näide sellistest rünnakutest on see, kus ohver logib sisse wifi-võrku ja sama võrgu ründaja paneb nad kalastajalehel oma kasutajatunnused ära andma. Räägime eelkõige sellest tehnikast, mida tuntakse ka kui andmepüüki.

Ehkki see on tuvastatav autentimise ja võltsimise tuvastamise kaudu, on see levinud taktika, mida kasutavad paljud häkkerid, kellel õnnestub see pahaaimamatu küljest lahti tõmmata. Seetõttu tasub teada, kuidas see töötab igal küberturvalisuse harrastajal.

Siin esitatava meeleavalduse täpsustamiseks kasutame keskmises rünnakus olevat inimest, suunates vastassuunavööndi liikluse meie sihtmärgilt valele veebilehele ning paljastades WiFI paroolid ja kasutajanimed.

Protseduur

Kuigi Kali Linuxis on rohkem tööriistu, mis sobivad hästi MITM-i rünnakute käivitamiseks, kasutame siin Wiresharki ja Ettercapit, mis mõlemad on Kali Linuxis eelinstallitud utiliitidena. Võiksime arutada teisi, mida oleksime selle asemel tulevikus saanud kasutada.

Samuti oleme otseülekandes demonstreerinud rünnakut Kali Linuxi vastu, mida soovitame ka meie lugejatele selle rünnaku sooritamisel kasutada. Kuigi on võimalik, et jõuate ViruBoxis Kali kasutades samade tulemusteni.

Tulekahju Kali Linux

Alustamiseks käivitage Kali Linuxi masin.

Seadistage Ettercapis DNS-i konfiguratsioonifail

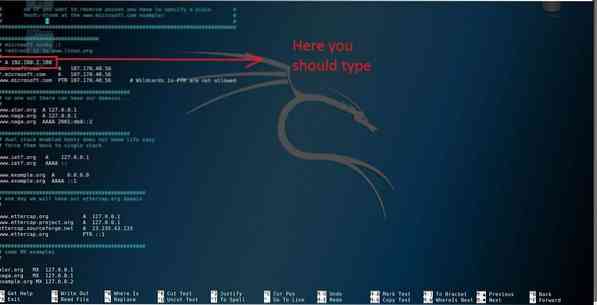

Seadistage käsuterminal ja muutke Ettercap'i DNS-i konfiguratsiooni, tippides järgmise süntaksit valitud redaktorisse.

$ gedit / etc / ettercap / etter.dnsTeile kuvatakse DNS-i konfiguratsioonifail.

Järgmisena peate terminali sisestama oma aadressi

> * a 10.0.2.15

Kontrollige oma IP-aadressi, tippides uude terminali ifconfig, kui te ei tea veel, mis see on.

Muudatuste salvestamiseks vajutage klahvikombinatsiooni Ctrl + x ja allapoole (y).

Valmistage ette Apache server

Nüüd kolime oma võltsturvalehe Apache serveris asuvasse asukohta ja käivitame selle. Peate oma võltslehe teisaldama sellesse apache'i kataloogi.

HTML-kataloogi vormindamiseks käivitage järgmine käsk:

$ Rm / Var / Www / Html / *Järgmisena peate salvestama oma võltsturvalehe ja laadima selle üles mainitud kataloogi. Sisestage üleslaadimise alustamiseks terminali järgmine tekst:

$ mv / root / töölaud / võlts.html / var / www / htmlNüüd käivitage Apache Server järgmise käsuga:

$ sudo teenuse apache2 startNäete, et server on edukalt käivitatud.

Ettercapi addoniga võltsimine

Nüüd näeme, kuidas Ettercap mängu tuleks. Me teeme Ettercapiga DNS-i võltsimist. Käivitage rakendus, tippides:

$ ettercap -G

Näete, et see on GUI utiliit, mis muudab navigeerimise palju lihtsamaks.

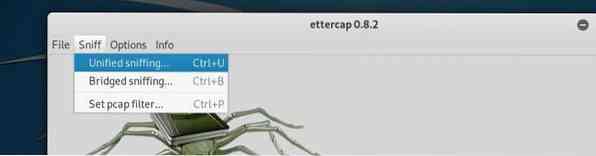

Kui addon on avatud, vajutate nuppu "nuusuta alt" ja valite Unitedi nuusutamise

Valige võrguliides, mis on teie kasutuses hetkel:

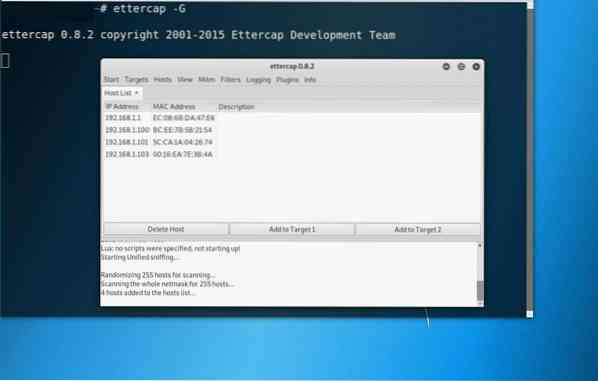

Selle komplektiga klõpsake hosti vahekaartidel ja valige üks loenditest. Kui sobivat hosti pole saadaval, võite muude valikute nägemiseks klõpsata skannimishostil.

Seejärel määrake ohver sihtima 2 ja teie IP-aadress sihtmärgiks 1. Ohvri saate määrata klõpsates nuppu sihtima kahte-nuppu ja siis edasi lisa sihtnupule.

Järgmiseks klõpsake vahekaarti mtbm ja valige ARP-i mürgitus.

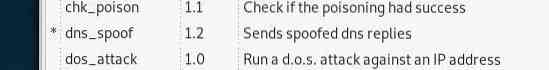

Nüüd navigeerige vahekaardile Pistikprogrammid, klõpsake jaotisel „Halda pistikprogramme” ja seejärel aktiveerige DNS-i võltsimine.

Seejärel liikuge menüüsse Start, kus võite lõpuks rünnakuga alustada.

Https-i liikluse püüdmine Wiresharkiga

Siin kulmineerub see kõik mõne rakendatava ja asjakohase tulemuse saavutamiseni.

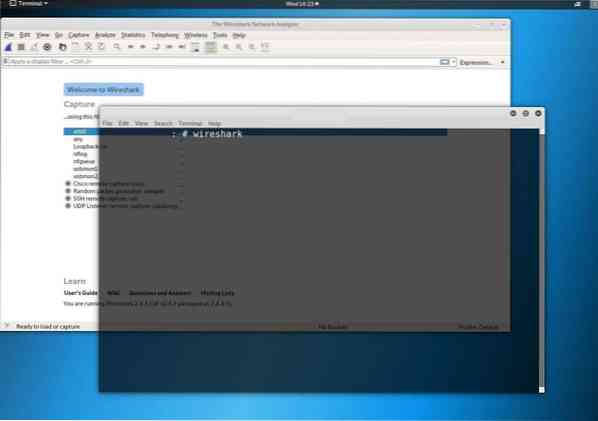

Kasutame Wiresharki, et meelitada https-liiklust ja proovida selle paroolid kätte saada.

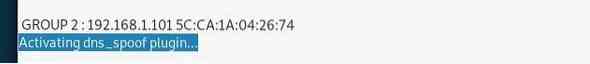

Wiresharki käivitamiseks kutsuge uus terminal ja sisenege Wiresharki.

Kui Wireshark töötab ja töötab, peate selle ülesandeks filtreerida kõik liikluspaketid, välja arvatud https-paketid, tippides HTTP filtrisse Rakenda kuva ja vajutades sisestusklahvi.

Nüüd ignoreerib Wireshark kõiki teisi pakette ja haarab ainult https-i pakette

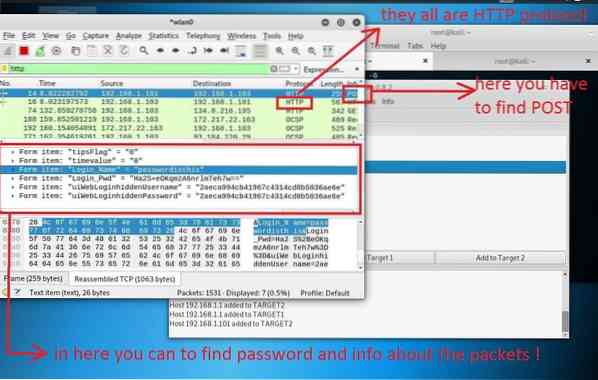

Vaadake nüüd kõiki ja kõiki pakette, mille kirjelduses on sõna „post”:

Järeldus

Kui me räägime häkkimisest, on MITM tohutu ekspertiisivaldkond. Ühel konkreetsel MITM-rünnaku tüübil on neile lähenemiseks mitu erinevat ainulaadset viisi ja sama kehtib ka andmepüügirünnakute kohta.

Oleme uurinud lihtsamat, kuid väga tõhusat viisi, kuidas saada kätte palju mahlast teavet, millel võib olla tulevikuväljavaateid. Kali Linux on alates 2013. aasta ilmumisest teinud sellist tüüpi asjad väga lihtsaks, sisseehitatud utiliidid teenivad üht või teist eesmärki.

Igatahes see on praegu umbes nii. Loodetavasti on see kiire õpetus teile kasulik olnud ja loodetavasti on see aidanud teil andmepüügirünnakutega alustada. Vaadake lisateavet MITM-i rünnakute kohta.

Phenquestions

Phenquestions