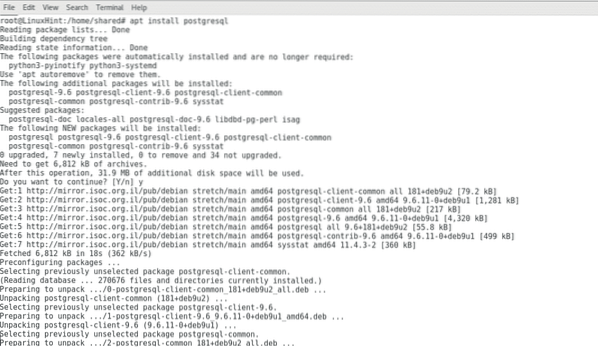

PostgreSQL-i installimine

Metasploit sõltub andmebaasiühenduse loomiseks PostgreSQL-ist, selle installimiseks töötavatesse Debiani / Ubuntu põhistesse süsteemidesse:

apt install postgresql

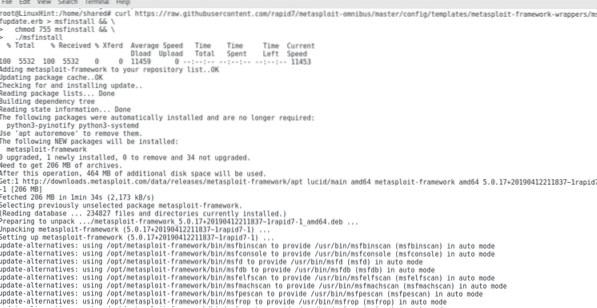

Metasploit-jooksu allalaadimine ja installimine:

lokkima https: // toores.githubusercontent.com / rapid7 / metasploit-omnibus / master / config /templates / metasploit-framework-wrappers / msfupdate.erb> msfinstall && \

chmod 755 msfinstall && \

./ msfinstall

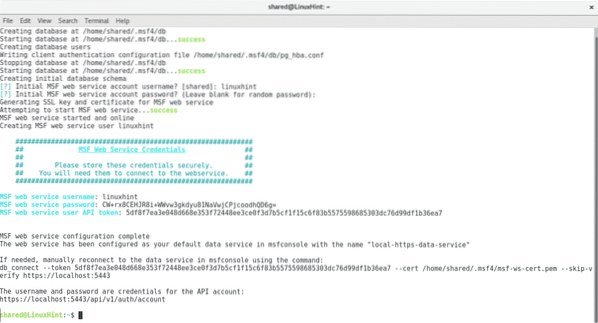

Pärast installi lõppu andmebaasi käivitamise loomiseks:

msfdb init

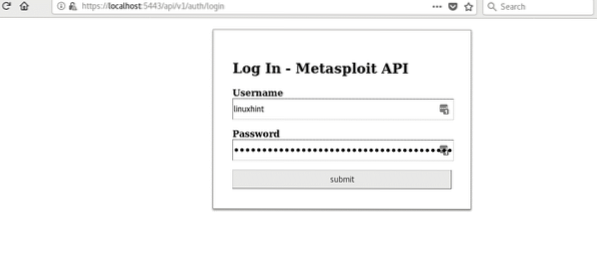

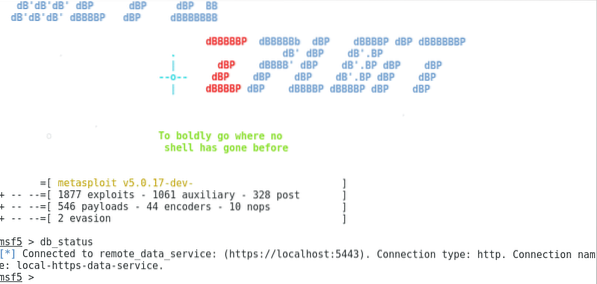

Protsessi käigus küsitakse teilt kasutajanime või parooli, võite parooli ignoreerida, lõpus näete andmebaasile määratud kasutajanime, parooli ja märki ning URL-i all https: // localhost: 5443 / api / v1 / auth / account, pääsete sellele juurde ja logige sisse kasutajanime ja parooliga.

Andmebaasi loomiseks ja seejärel käivitamiseks toimige järgmiselt

Pärast metasploit tüüpi käivitamistdb_status”Veendumaks, et ühendus töötab korralikult, nagu ülaltoodud pildil näidatud.

Märge: Kui leiate andmebaasiga probleeme, proovige järgmisi käske:

teenuse postgresql taaskäivitamineteenuse postgresql olek

msfdb uuesti

msfconsole

Oleku kontrollimisel veenduge, et postgresql töötab.

Metasploitiga alustamine, põhikäsklused:

abiotsing

kasutamine

tagasi

peremees

info

näita valikuid

seatud

väljumine

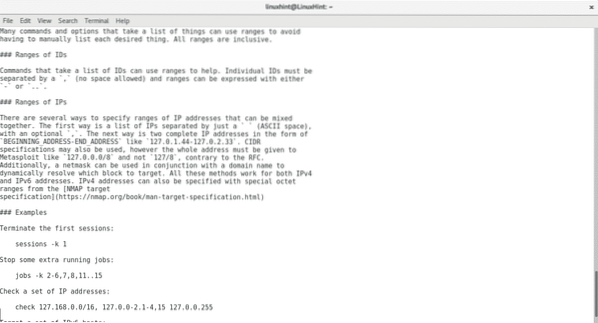

Käsk abi prindib manuslehe metasploiti jaoks, see käsk ei vaja kirjeldust.

Käsk otsing on kasulik ekspluateerimiste leidmiseks, otsigem Microsofti vastu, tippige “otsi ms”

See näitab Microsofti töötavate seadmete vastu abimoodulite ja -kasutuste loendit.

Metasploiti abimoodul on abivahend, see lisab metasploitile selliseid funktsioone nagu toore jõud, konkreetsete haavatavuste otsimine, sihtmärgi lokaliseerimine võrgus jne.

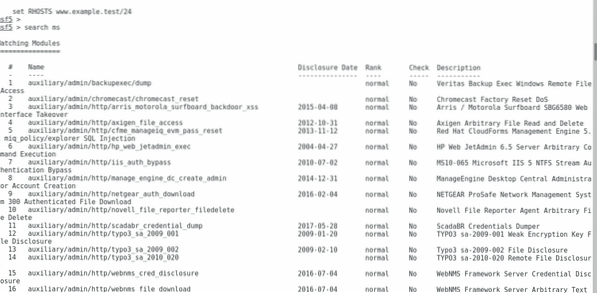

Selle õpetuse jaoks pole meil testimiseks tegelikku sihtmärki, kuid kaameraseadmete tuvastamiseks ja hetktõmmiste tegemiseks kasutame abimoodulit. Tüüp:

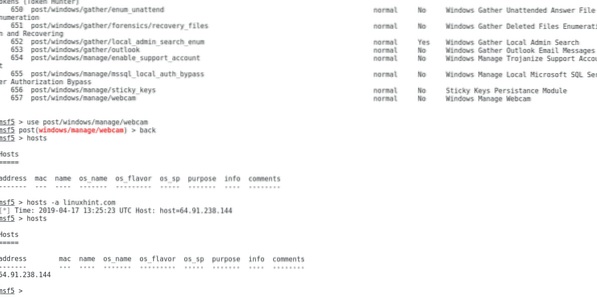

kasutage postitust / aknad / haldamine / veebikaamera

Nagu näete, valiti moodul, naaseme nüüd tippidestagasi"Ja tippige"võõrustajad”, Et näha saadaolevate sihtmärkide loendit.

Hostide loend on tühi, saate selle lisada, tippides:

võõrustab -a linuxhint.com

Asendage linuxhint.com hostile, mida soovite sihtida.

Tüüp võõrustajad uuesti ja näete uut sihtmärki.

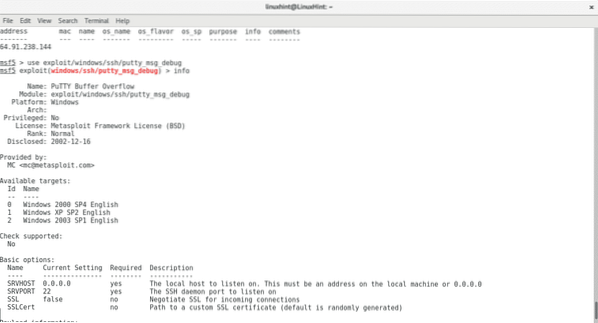

Kasutamise või mooduli kohta teabe saamiseks valige see ja tippige "info", käivitage järgmised käsud:

kasutage Exploit / windows / ssh / putty_msg_debuginfo

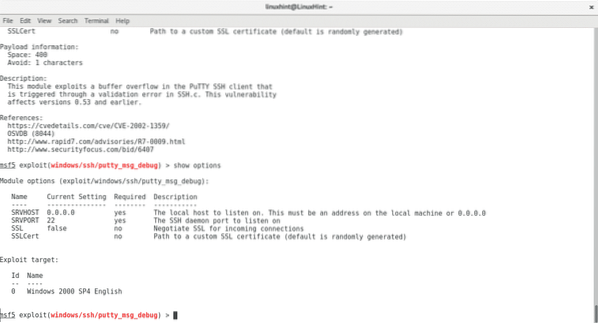

Teave käsu kohta annab teavet ekspluateerimise ja selle kasutamise kohta, lisaks saate käivitada käsu "näita valikuid”, Mis näitab ainult kasutusjuhiseid, käivitage:

näita valikuid

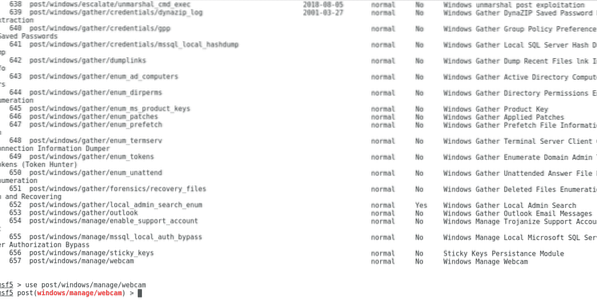

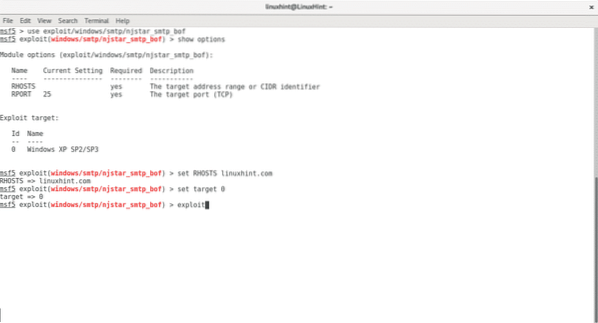

Tüüp tagasi ja valige kaugkasutus, käivitage:

kasutage faili exploit / windows / smtp / njstar_smtp_bofnäita valikuid

seatud RHOSTS linuxhint.com

seatud eesmärk 0

ära kasutada

Kasutage käsku seatud nagu pildil kaughostide (RHOSTS), kohalike hostide (LOCALHOSTS) ja sihtmärkide määratlemiseks, on igal ärakasutamisel ja moodulil erinevad infonõuded.

Tüüp väljumine terminalist tagasi saamise programmist lahkumiseks.

Ilmselgelt ei toimi ärakasutamine, kuna me ei sihi haavatavat serverit, kuid metasploit töötab rünnaku sooritamiseks just sel viisil. Järgides ülaltoodud samme saate aru, kuidas põhikäske kasutatakse.

Samuti saate Metasploiti ühendada haavatavuse skanneritega, näiteks OpenVas, Nessus, Nexpose ja Nmap. Lihtsalt eksportige nende skannerite taaskäivitused XML-i ja Metasploit-tüüpi kujul

db_import aruannetoimport.XMLTüüp “võõrustajad”Ja näete aruande hosti laadimist metasploiti.

See õpetus oli esimene sissejuhatus Metasploit konsooli kasutamisse ja selle põhikäskudesse. Loodan, et teil oli selle tugeva tarkvaraga alustamisel abi.

Järgige LinuxHinti, et saada rohkem näpunäiteid ja värskendusi Linuxi kohta.

Phenquestions

Phenquestions