See on algajate õpetus Metasploit raamistikku integreeritud WMAP-i pistikprogrammi kasutamiseks veebirakenduste haavatavuste otsimiseks. WAMP-i abil tehtud skannimisprotsessi näitamiseks kasutame sihtmärgina veebirakendust DVWA. DVWA on lühend "neetud haavatavast veebirakendusest" ja rakendus on spetsiaalselt loodud küberturvalisuse algajatele, et testida ja teravustada oma levitamisoskusi.

Metasploit raamistiku seadistamine Kali Linuxis

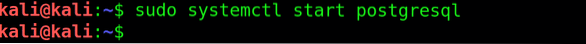

Alustame Metasploit raamistiku käivitamisest. Kõigepealt käivitage PostgreSQL-server, tippides:

$ sudo systemctl start postgresql

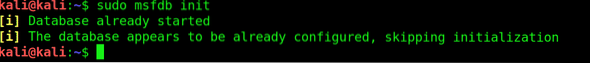

Seejärel lähtestage andmebaas msfdb init abil:

$ msfdb init

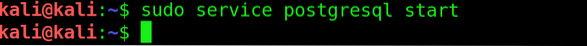

Seejärel käivitage teenus PostgreSQL teenusega postgresql start

$ sudo teenuse postgresql start

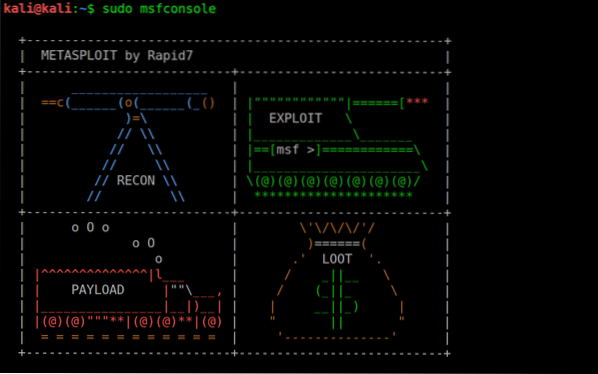

Seejärel tippige Metasploit andmebaasi käivitamiseks msfconsole

$ sudo msfconsole

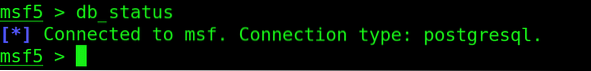

Andmebaas on nüüd laaditud. Võite veenduda, et andmebaas on korralikult laaditud, tippige:

$ msf> db_status

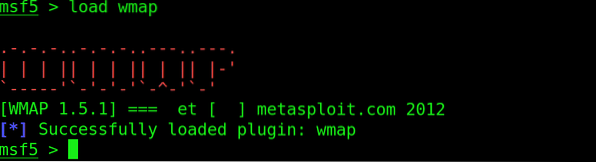

Laadige WMAP

Järgmisena käivitage WMAP järgmise käsu abil:

$ msf> laadige wmapKäsukest kuvab järgmise akna:

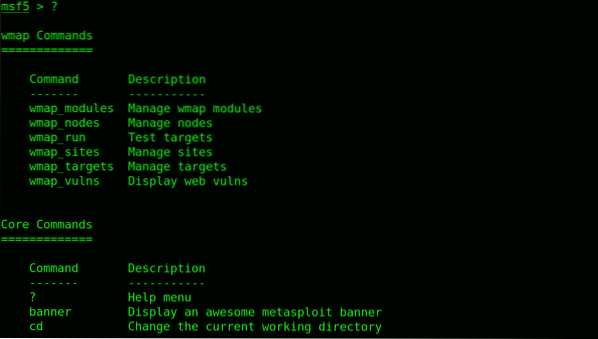

Tüüp “?”Ja Metasploit näitab abimenüüd, mis näeb tõenäoliselt välja selline:

$ msf> ?

Skannimise alustamiseks sisestage sihtsait

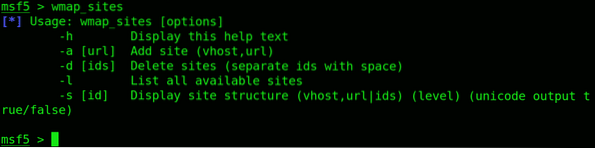

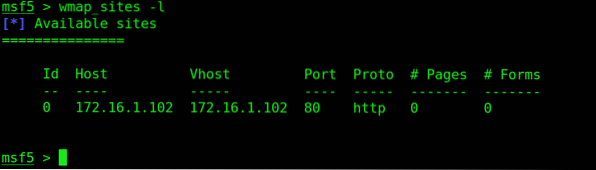

Skannitavate saitide haldamiseks kasutage wmap_sites.

$ msf> wmap_sites

Saidi lisamiseks sisestate järgmist

$ msf> wmap_sites -a http: // 172.16.1.102

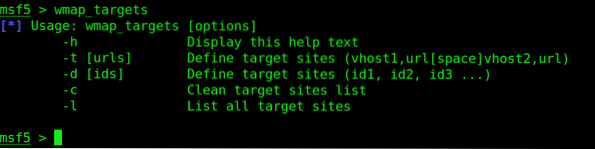

Nüüd peame suunama Metasploit ohvri saidile, pakkudes URL-i

$ msf> wmap_sihtmärgid

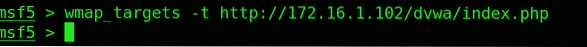

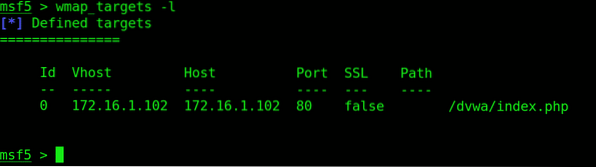

Sisestage sait wmap_targets -t, et saidile osutada:

$ msf> wmap_targets -t http: // 172.16.1.102 / dvwa / register.php

Modifikatsioonide laadimine

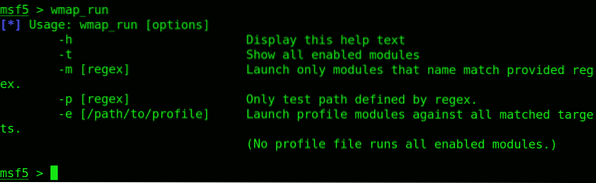

Enne skanneri käivitamist tippige wmap_run. Teile kuvatakse selle käsu valikud.

$ msf> wmap_run

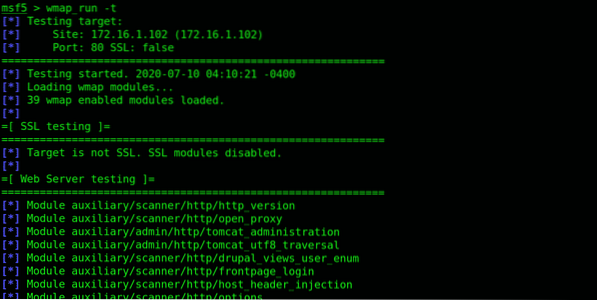

Pange sisse wmap-run, millele järgneb -t lipp.

$ msf> wmap_run -t

Nagu näete, on selles loetletud kõik lubatud moodulid, mida on igasuguseid. Seal on kamp, mis on samuti keelatud. Näete, et SSL-moodul on puuetega inimeste hulgas, sest ohvrisait seda ei kasuta.

Kui soovite üksikasjalikku teavet, tippige teave ja seejärel teave modi kohta.

Skanneri käitamine

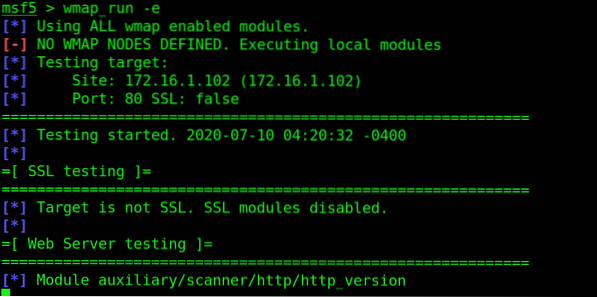

Skannimise alustamiseks tippige -m lipu wmap_run õnnestus. Skaneerimise lõpuleviimine võtab tavaliselt üsna kaua aega.

$ msf> wmap_run -e

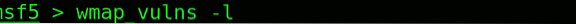

Skannimise tulemuste nägemiseks kasutage käsku wmap_vulns -l.

$ msf> wmap_vulns -l

Järeldus

See algaja ülevaade on olnud Metasploiti WAMP-mooduli kasutamine veebirakenduste skannimiseks ja haavatavuste kontrollimiseks. Oleme seadistanud, kuidas käivitada Metasploit andmebaas, kuidas käivitada lisandmoodul WAMP ja suunata see veebirakendusse skannimise alustamiseks. Pliiatsi testimise abil saate veebirakenduses kontrollida võimalikke rikkumispunkte, et need kõrvaldada, tugevdades seeläbi selle turvalisust.

Phenquestions

Phenquestions