Nikto üks eristavaid aspekte, mis eraldab seda teistest skanneritest ja seadustab selle rangelt penteriks, on see, et seda ei saa vargsi kasutada. Nii et selle kuritarvitamine on hõlpsasti tuvastatav. Ja see on meie jaoks väga õnnelik, kuna Nikto on muidu juggernaut, kes veebiskaneerimise osas ületab oma alternatiive kaugelt.

Erinevalt teistest veebiskanneritest, kus teave esitatakse keerulises ja peaaegu dešifreerimata vormingus, juhib Nikto üheselt tähelepanu kõigile haavatavustele ja selle esitatava aruande esimesele mustandile. Seetõttu peetakse seda kogu maailmas mitmete valgete kogukondade seas sageli tööstusharu standardiks.

Vaatame, kuidas saame Nikto abil pliiatsi testimise seadistada ja alustada.

1-Nikto seadistamine

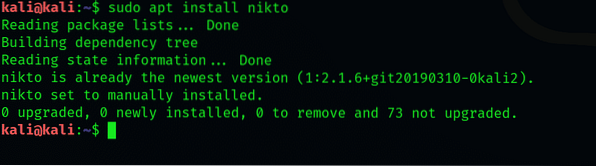

Kontrollige Kali Linuxi haavatavuse analüüsi kategooriat, kas see on olemas; muidu võite Nikto hankida oma GitHubist, kuna see on avatud lähtekoodiga, või kasutada Kali Linuxis käsku apt install:

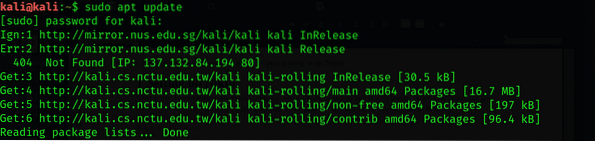

$ sudo apt värskendus

Maci kasutajad saavad Nikto installimiseks kasutada Homebrew'i:

$ brew install nikto2-Alustamine

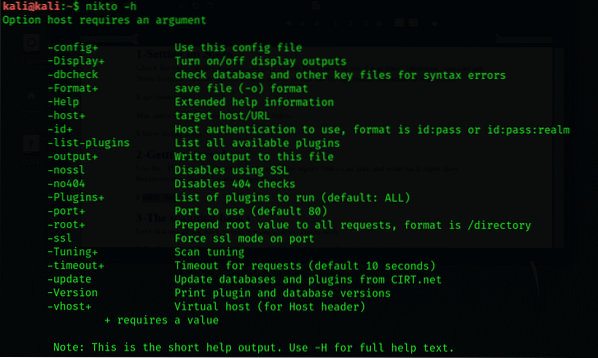

Kasutage jaotist -Help, et näha üksikasjalikku juhendit kõigi sisendite kohta, mida Nikto saab võtta ja mida iga sisend teeb. Soovitatav neile, kes on selles uudsed.

$ nikto -abiline

3 - skannimise põhitõed

Arutame läbi kogu põhisüntaks, millega Nikotot juhendada saame.

Asendage vaikimisi IP või hostinimi valitud hosti nimega:

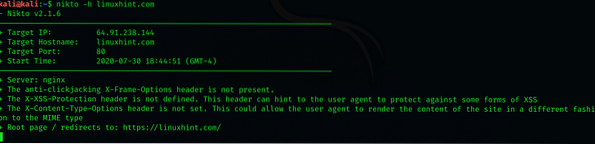

$ nikto -h linuxhint.com

Me saame sooritage põhiskaneerimine otsima port43 ja SSL-i, mida on HTTP-veebisaitidel laialdaselt kasutatud. Kuigi Nikto ei vaja teie tüübi täpsustamist, aitab see Nikto skannimisega aega kokku hoida.

To määrake SSL-i veebisait, kasutage järgmist süntaksit

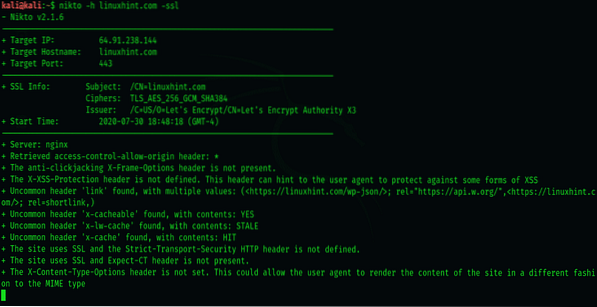

$ nikto -h linuxhint.com -ssl

4-skannimisega SSL-toega veebisaidid Nikto abil

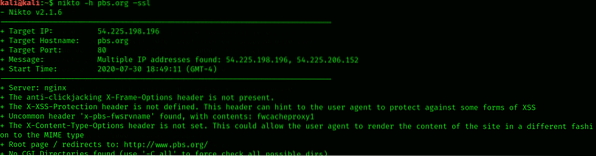

Siin me skaneerime pbs.org demonstratsiooniks. Selles jaotises õpime ka teavet, mida Nikto teatab, kui see on skannimisega lõppenud. Skannimise alustamiseks tippige:

$ nikto -h pbs.org -ssl

Oleme läbi viinud pbs-de kiire skannimise.org

Pordiga 443 ühenduse loomisel kuvatakse selles teavet krüpti kohta, mida saame uurida. Siinne teave ei ole eriti oluline selle jaoks, mida me proovime teha, seega läheme edasi keerukamate skannimiste sooritamisele.

5-IP-aadresside skannimine

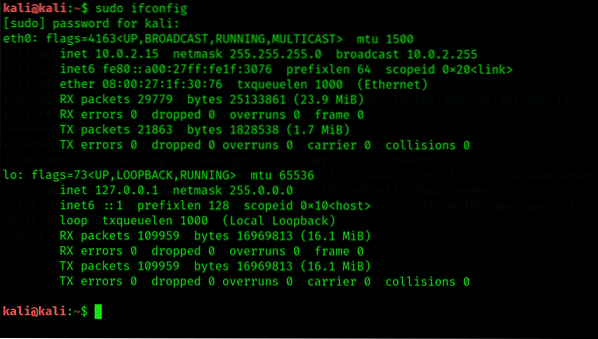

Nikotot saab kohalikus võrgus kasutada ka kõigi sisseehitatud serverite otsimiseks. Selleks peame teadma oma IP-aadressi. Sisestage käsuterminalis järgmine teave, et näha kohaliku masina kasutamise IP-aadressi.

$ sudo ifconfig

Me vajame IP-aadressi, millele järgneb "inet", nii et märkige see üles. Võrguulatuse saate välja töötada, käivitades sellel ipcalc-faili, mille saate hõlpsalt alla laadida ja installida apt install ipcalc-ga, kui te pole seda veel installinud.

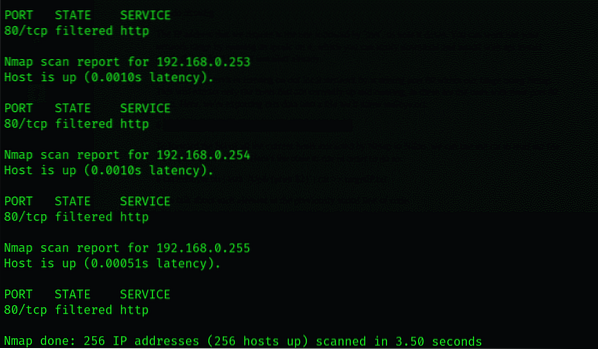

Otsime meie kohalikus võrgus töötavaid teenuseid, skannides Nmapi abil meie levialas olevat porti 80. See eraldab ainult praegu töötavad hostid, kuna nende port 80 on avatud. Ekspordime need andmed faili, millele paneme nimeks nullbye.txt:

$ sudo nmap -p 80 192.168.0.0/24 -oG linuxhint.txt

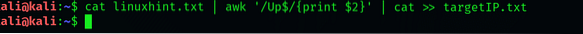

Nmapi kõigi praeguste hostide loendi edastamiseks Niktole saame kassi abil lugeda faili, kuhu me teabe eksportisime. Selleks käivitamiseks on vajalik kood:

$ kass linuxhint.txt | awk '/ Üles $ / print $ 2' | kass >> sihtmärkIP.txt

Räägime igast elemendist eelnevalt märgitud koodireas.

awk- otsib sihitud failis olevat mustrit, mis järgib süntaksit "kass"

Üles- selle kohta, et peremees on üleval

Prindi 2 dollarit- tähendab, et käskite välja printida teise sõna .txt-fail

targetIP.txt on lihtsalt fail, kuhu me oma andmed saadame, millele teie puhul saate selle panna, mida iganes soovite.

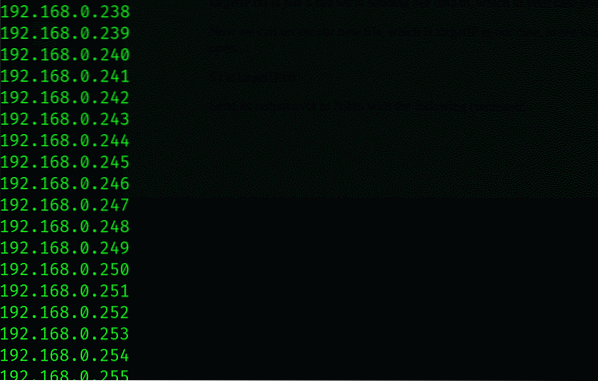

Nüüd pääseme juurde oma uuele failile, mis on meie puhul targetIP, et näha, millistel IP-aadressidel on port 80 avatud.

$ cat targetIP.txt

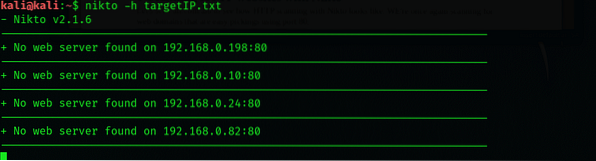

Saatke väljund Nikto käsule järgmise käsuga:

$ nikto -h targetIP.txt

Pange tähele, kui sarnased on siinsed tulemused võrreldes SSL-i veebiskaneerimisel saadud tulemustega.

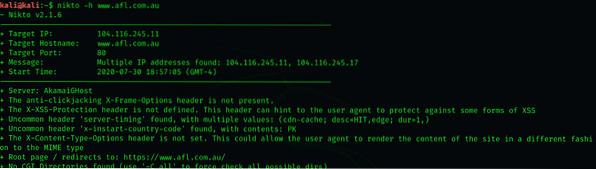

HTTP-veebisaitide 6-skannimine Nikto abil

Skaneerime afl.com.alu, et näha, kuidas HTTP-ga skannimine Nikto abil välja näeb. Otsime veel kord veebidomeene, mida on lihtne valida 80. pordi abil.

$ nikto -h www.afl.com.au

Siinkohal on meie kasutajatele kõige asjakohasem teave kataloogid, mida see on leidnud. Saame neid kasutada kõigi mandaatide hankimiseks, muuhulgas valesti konfigureeritud või tahtmatult ligipääsuks jäetud.

Nikto ühendamine Metasploitiga

Kui olete veebiskaneerimise lõpetanud, liigute lõpuks pliiatsi tegeliku testimise läbiviimiseks, eelistatavalt koos Metasploitiga. Seega on hea, et Nikto pakub funktsionaalsust, mis võimaldab teil teavet teistesse uuesti ühendamise tööriistadesse eksportida.

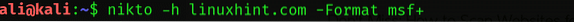

Teabe eksportimiseks Metasploiti loetavasse vormingusse võite skannida nii, nagu me eespool selgitasime, kuid koodi lisamiseks lisage -Format msf +, näiteks:

$ nikto -h linuxhint.com -Vormindage msf+

Asjade pakkimine:

See oli lühike juhend, mis aitab teil alustada pliiatestijate seas kõige kiidetud ja usaldusväärsema veebiskanneriga Nikto alustamist. Oleme uurinud viise pehmete kohtade määramiseks, et nikto abil haavatavusi testida ja kuidas neid täpsema ekspluateerimise eesmärgil Metasploiti eksportida. Võimaluse tõttu avastada üle 6700 ohtliku faili / CGI-d ning küpsiste ja väljatrükkide hõivamiseks soovitame algajatel seda keerukat tööriista uurida.

Jälgige värskendusi ja järeltulemisi ning lugege vahepeal mõnda muud õpetust pliiatsi testimise kohta.

Phenquestions

Phenquestions