Paigaldamine:

Kõigepealt käivitage oma Linuxi süsteemis järgmine käsk pakettide hoidlate värskendamiseks:

[meiliga kaitstud]: ~ $ sudo apt-get updateLahkamispaketi installimiseks käivitage nüüd järgmine käsk:

[meiliga kaitstud]: ~ $ sudo apt install lahangSee installitakse Sleuth Kit lahkamine oma Linuxi süsteemis.

Windowsipõhiste süsteemide jaoks laadige see lihtsalt alla Lahkamine oma ametlikul veebisaidil https: // www.sleuthkit.org / lahkamine /.

Kasutamine:

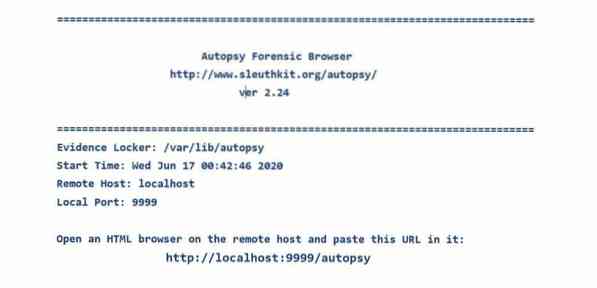

Käivitame lahkamise kirjutades lahang terminalis. See viib meid ekraanile, kus on teave tõendikapi asukoha, algusaja, kohaliku pordi ja kasutatava lahkamise versiooni kohta.

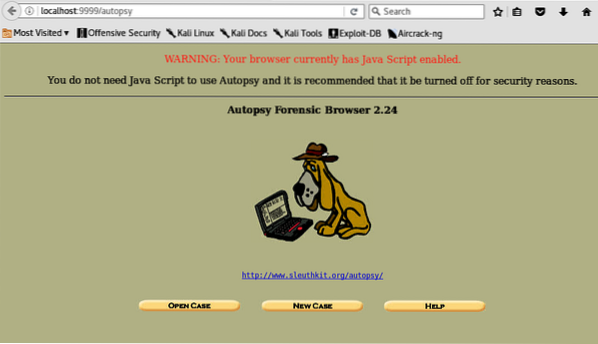

Siin näeme linki, kuhu meid juhtida võib lahkamine. Siit navigeerimise kohta http: // localhost: 9999 / lahkamine mis tahes veebibrauseris tervitab meid avaleht ja nüüd saame hakata kasutama Lahkamine.

Juhtumi loomine:

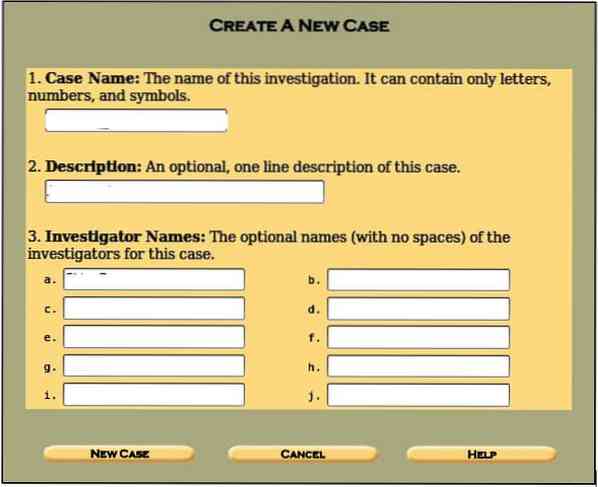

Esimene asi, mida peame tegema, on uue juhtumi loomine. Saame seda teha, klõpsates lahangu avalehel ühte kolmest võimalusest (Avatud juhtum, Uus juhtum, Abi). Pärast sellel klõpsamist näeme sellist ekraani:

Sisestage üksikasjad, nagu mainitud, st.e., juhtumi nimi, uurija nimed ja juhtumi kirjeldus, et korraldada meie teavet ja tõendeid selle uurimise jaoks. Enamasti on digitaalset kohtuekspertiisi analüüsi tegemas rohkem kui üks uurija; seetõttu tuleb täita mitu välja. Kui see on tehtud, saate klõpsata nuppu Uus juhtum nuppu.

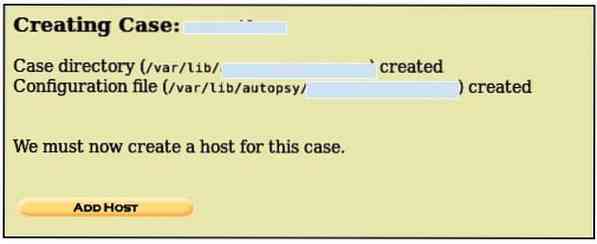

See loob antud teabega juhtumi ja näitab juhtumikataloogi loomise asukohta i.e./ var / lab / lahkamine /

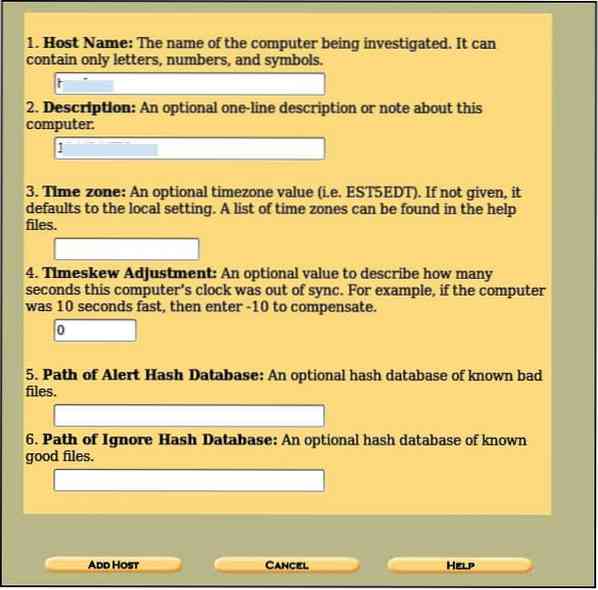

Siin ei pea me kõiki antud välju täitma. Peame lihtsalt täitma välja Hostname, kuhu sisestatakse uuritava süsteemi nimi ja selle lühikirjeldus. Muud valikud on valikulised, näiteks määrake teed, kuhu halvad räsihoidlad salvestatakse või need, kuhu teised lähevad, või määrake meie valitud ajavöönd. Pärast selle lõpetamist klõpsake nuppu Lisage host nuppu, et näha teie üksikasju.

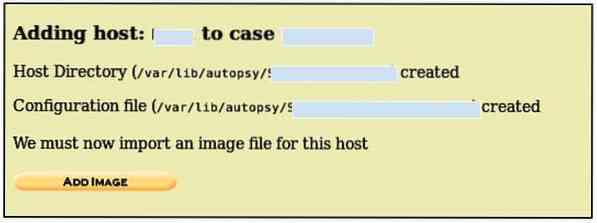

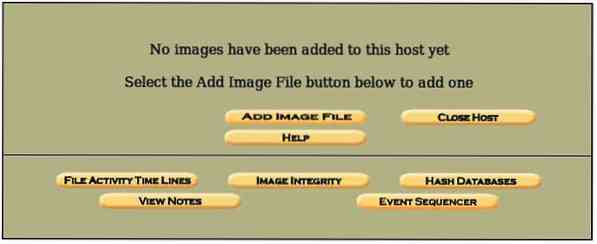

Nüüd lisatakse host ja meil on kõigi oluliste kataloogide asukoht, saame lisada pildi, mida analüüsitakse. Kliki Lisa pilt pildifaili lisamiseks ilmub selline ekraan:

Olukorras, kus peate pildistama selle konkreetse arvutisüsteemi mis tahes sektsiooni või draivi, saab pildi kettalt hankida dcfldd utiliit. Pildi saamiseks võite kasutada järgmist käsku,

[meiliga kaitstud]: ~ $ dcfldd if =bs = 512 loend = 1 räsi =

kui =draivi sihtkoht, millest soovite pilti saada

kohta =sihtkoht, kuhu kopeeritud pilt salvestatakse (võib olla ükskõik milline, nt.g., kõvaketas, USB jne)

bs = ploki suurus (korraga kopeeritavate baitide arv)

räsi =räsitüüp (nt.g md5, sha1, sha2 jne.) (valikuline)

Saame ka kasutada dd utiliidi abil draivi või sektsiooni pildi hõivamiseks

[meiliga kaitstud]: ~ $ dd kui =arv = 1 räsi =

On juhtumeid, kus meil on väärtuslikke andmeid oinas kohtuekspertiisi jaoks, seega peame mälu analüüsimiseks jäädvustama füüsilise rammi. Teeme seda järgmise käsu abil:

[meiliga kaitstud]: ~ $ dd if = / dev / fmem of =räsi =

Saame edasi vaadata dd utiliidi mitmesugused muud olulised valikud partitsiooni või füüsilise ram pildi hõivamiseks järgmise käsu abil:

[meiliga kaitstud]: ~ $ dd - abidd abivalikud

bs = BYTES loevad ja kirjutavad korraga kuni BYTES baiti (vaikimisi: 512);

alistab ibs ja obs

cbs = BYTES teisendavad BYTES baiti korraga

conv = CONVS teisendab faili komadega eraldatud sümboliloendi järgi

count = N ainult N sisendploki koopia

ibs = BYTES loevad korraga kuni BYTES baiti (vaikimisi: 512)

kui = FILE loetud failist FIND asemel stdin

iflag = LIPUD loetakse komadega eraldatud sümboliloendi järgi

obs = BYTES kirjutavad BYTES baiti korraga (vaikimisi: 512)

of = FILE kirjuta faili FILE asemel stdout

oflag = LIPUD kirjutage komadega eraldatud sümboliloendi järgi

seek = N jätke N obs-suurusega plokid väljundi alguses vahele

skip = N jäta N ibs-suurused plokid sisendi alguses vahele

status = LEVEL tasemele trükitava teabe TASE;

'none' pärsib kõike muud kui veateated,

'noxfer' pärsib lõpliku ülekande statistikat,

'progress' näitab perioodiliste ülekannete statistikat

N-le ja BYTES-ile võivad järgneda järgmised korrutavad sufiksid:

c = 1, w = 2, b = 512, kB = 1000, K = 1024, MB = 1000 * 1000, M = 1024 * 1024, xM = M,

GB = 1000 * 1000 * 1000, G = 1024 * 1024 * 1024 ja nii edasi T, P, E, Z, Y jaoks.

Iga CONV sümbol võib olla:

ascii EBCDIC-lt ASCII-le

ebcdic ASCII-st EBCDIC-ni

ibm ASCII-st alternatiivsele EBCDIC-le

blokeerige uue reaga lõpetatud kirjed tühikutega kuni cbs-suurusega

deblokeeri asenda cbs-suuruses kirjetes olevad tühikud uue reaga

muutke suurtähed väiketähtedeks

ucase vahetage väiketäht suurtäheks

hõre proovige otsida NUL-i sisendplokkide väljundit, mitte kirjutada seda

tampoon vahetage iga sisendbaiti paar

sünkroniseerib iga sisendploki NUL-iga ibs-suuruseks; kui seda kasutatakse

ploki või blokeeringu tühjendamise asemel lisage tühikutega tühimikud

veaga, kui väljundfail on juba olemas

nocreat ei loo väljundfaili

notrunc ei kärbi väljundfaili

noerror jätkub pärast lugemisvigu

fdatasync kirjutab väljundfaili andmed enne viimistlemist füüsiliselt

fsync samamoodi, aga kirjuta ka metaandmeid

Iga FLAG-i sümbol võib olla:

lisa liite režiim (on mõttekas ainult väljundi jaoks; conv = notrunc soovitatav)

otsekasutus otsene I / O andmete jaoks

kataloog ebaõnnestub, kui kataloogi pole

dsync kasutab andmete jaoks sünkroonitud I / O-d

samuti sünkroonida, aga ka metaandmeid

fullblock kogub sisendplokke (ainult iflag)

blokeerimata kasutamine blokeerimata I / O

noatime ei värskenda juurdepääsu aega

nocache Taotlus vahemälu tühistamiseks.

Kasutame pilti nimega 8-jpeg-otsing-dd oleme oma süsteemis kokku hoidnud. Selle pildi lõi testijuhtumite jaoks Brian Carrier, et seda lahanguga kasutada, ja see on testjuhtumite jaoks Internetis saadaval. Enne pildi lisamist peaksime kohe kontrollima selle pildi md5 räsi ja seda pärast tõendikappi jõudmist hiljem võrdlema ning mõlemad peaksid vastama. Saame genereerida oma pildi md5 summa, tippides meie terminali järgmise käsu:

[meiliga kaitstud]: ~ $ md5sum 8-jpeg-search-ddSee teeb asja ära. Pildifaili salvestamise koht on / ubuntu / Desktop / 8-jpeg-search-dd.

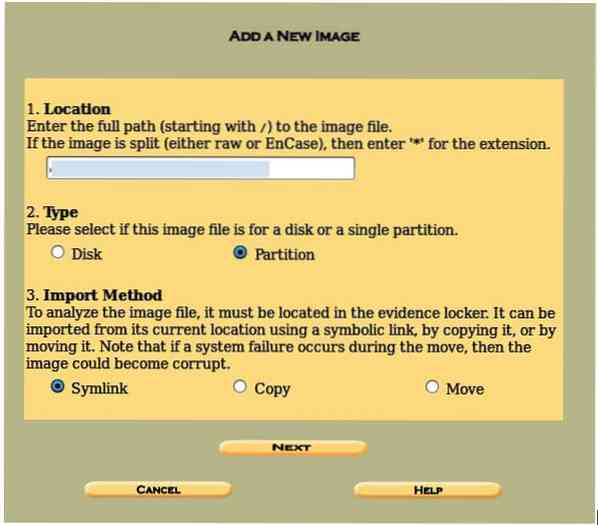

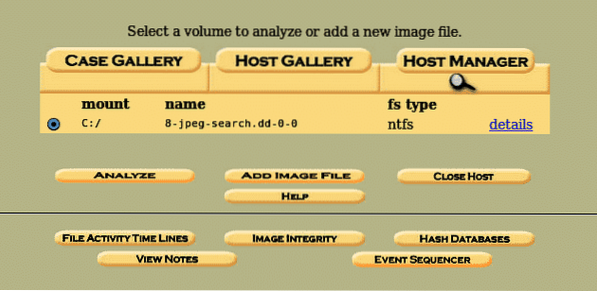

Oluline on see, et peame sisestama kogu tee, kus pilt asub, st.r / ubuntu / desktop / 8-jpeg-search-dd sel juhul. Symlink on valitud, mis muudab pildifaili failide kopeerimisega seotud probleemide suhtes haavamatuks. Mõnikord kuvatakse tõrge „kehtetu pilt“, kontrollige pildifaili teed ja veenduge, et kaldkriips „/ ” on seal. Kliki Järgmine näitab meile meie pildi üksikasju, mis sisaldab Failisüsteem tüüp, Paigaldage ajam, ja md5 meie pildifaili väärtus. Kliki Lisama pildifail tõendikappi paigutamiseks ja klõpsake nuppu Okei. Ilmub selline ekraan:

Siin saame pildi edukalt enda kätte Analüüsige digitaalse kohtuekspertiisi tähenduses väärtuslike andmete analüüsimiseks ja hankimiseks. Enne "analüüsi" osasse liikumist saame pildi üksikasju kontrollida, klõpsates suvandil Üksikasjad.

See annab meile pildifaili üksikasjad nagu kasutatud failisüsteem (NTFS antud juhul), mount partitsioon, pildi nimi ja võimaldab märksõnaotsinguid ning andmete taastamist kiirendada, eraldades tervete köidete stringid ja ka eraldamata tühikud. Pärast kõigi valikute läbimist klõpsake nuppu Tagasi. Nüüd, enne kui analüüsime oma pildifaili, peame kontrollima pildi terviklikkust, klõpsates nuppu Pildi terviklikkus ja genereerides oma pildi md5 räsi.

Oluline on märkida, et see räsi vastab protseduuri alguses md5 summa abil loodud räsile. Kui see on tehtud, klõpsake nuppu Sulge.

Analüüs:

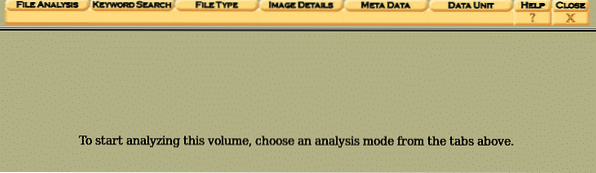

Nüüd, kui oleme oma juhtumi loonud, andnud sellele hosti nime, lisanud kirjelduse, teinud terviklikkuse kontrolli, saame analüüsivõimalust töödelda, klõpsates Analüüsige nuppu.

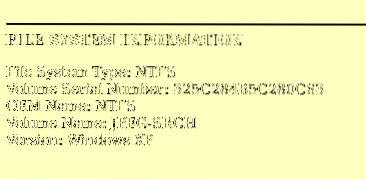

Näeme erinevaid analüüsirežiime, s.t.e., Failianalüüs, märksõnaotsing, failitüüp, pildi üksikasjad, andmeüksus. Kõigepealt klõpsake failiteabe saamiseks pildi üksikasju.

Näeme olulist teavet meie piltide kohta, näiteks failisüsteemi tüüp, operatsioonisüsteemi nimi ja kõige tähtsam seerianumber. Köite seerianumber on kohtus oluline, kuna see näitab, et teie analüüsitud pilt on sama või koopia.

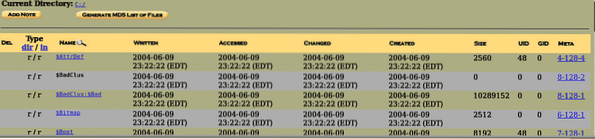

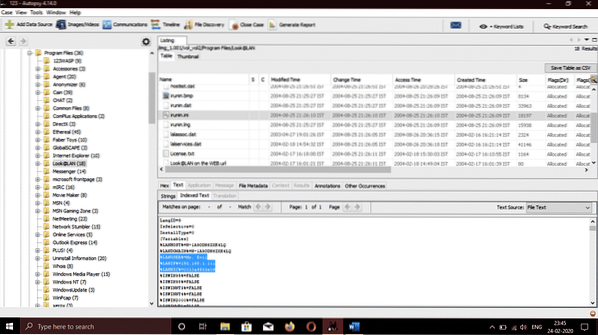

Vaatame Failide analüüs valik.

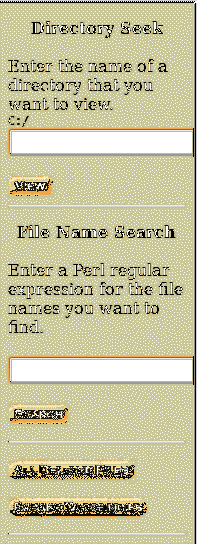

Pildilt leiame hulga katalooge ja faile. Need on loetletud vaikimisi järjestuses ja saame navigeerida failide sirvimisrežiimis. Vasakul küljel näeme praegust määratud kataloogi ja selle alaosas ala, kus saab otsida konkreetseid märksõnu.

Failinime ees on 4 välja kirjutatud, juurdepääsetav, muudetud, loodud. Kirjutatud tähendab kuupäeva ja kellaaega, millal fail viimati kirjutati, Juurdepääs tähendab faili viimast juurdepääsu (sel juhul on ainus kuupäev usaldusväärne), Muudetud tähendab faili kirjeldavate andmete viimast korda muutmist, Loodud tähendab faili loomise kuupäeva ja kellaaega ning MetaData kuvab muu faili kui üldise teabe.

Peal näeme valikut Md5 rässide genereerimine failidest. Ja see tagab jällegi kõigi failide terviklikkuse, luues kõigi kataloogis olevate failide md5 räsi.

Vasak külg Failide analüüs vahekaart sisaldab nelja peamist valikut, st.e., Kataloogide otsimine, failinime otsing, kõik kustutatud failid, kataloogide laiendamine. Kataloogi otsimine võimaldab kasutajatel otsida soovitud katalooge. Failinime otsing võimaldab otsida konkreetseid faile antud kataloogis,

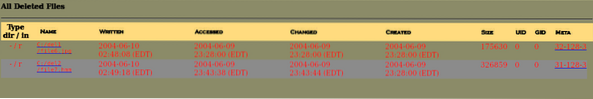

Kõik kustutatud failid sisaldavad kustutatud faile sama vorminguga pildilt, st.e., kirjutatud, juurdepääsetavad, loodud, metaandmed ja muudetud valikud ning need on punaselt näidatud allpool:

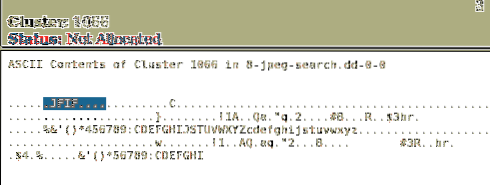

Näeme, et esimene fail on a jpeg fail, kuid teise faili laiend on "Hmm". Vaatame selle faili metaandmeid, klõpsates paremas servas oleval metaandmetel.

Oleme leidnud, et metaandmed sisaldavad a JFIF sisenemine, mis tähendab JPEG-failivahetuse vorming, nii saame aru, et see on lihtsalt pildifail laiendiga "hmm”. Laienda katalooge laiendab kõiki katalooge ja võimaldab suuremal alal kataloogide ja failidega töötamiseks antud kataloogides.

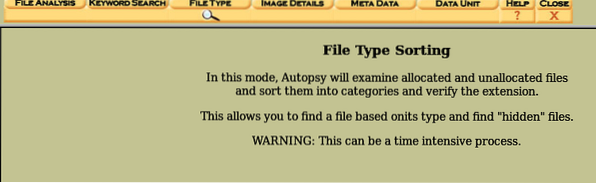

Failide sortimine:

Kõigi failide metaandmete analüüsimine pole võimalik, seega peame need sortima ja analüüsima, sorteerides olemasolevad, kustutatud ja jaotamata failid, kasutades Faili tüüp vaheleht."

Failikategooriate sortimiseks nii, et saaksime hõlpsalt kontrollida sama kategooria kategooriaid. Faili tüüp on võimalus sortida sama tüüpi failid ühte kategooriasse, s.t.e., Arhiivid, heli, video, pildid, metaandmed, täitefailid, tekstifailid, dokumendid, tihendatud failid, jne.

Sorteeritud failide vaatamise juures on oluline, et lahkamine ei võimalda siin faile vaadata; selle asemel peame sirvima koha, kus need on salvestatud, ja neid seal vaatama. Kui soovite teada, kus need on salvestatud, klõpsake nuppu Kuva sorteeritud failid ekraani vasakul küljel. Asukoht, mille ta meile annab, on sama, mis me määrasime juhtumi loomisel esimeses etapis i.e./ var / lib / lahkamine /

Juhtumi taasavamiseks avage lihtsalt lahang ja klõpsake ühel suvanditest „Avatud juhtum.”

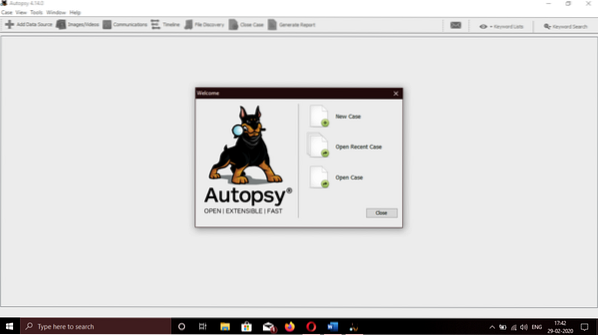

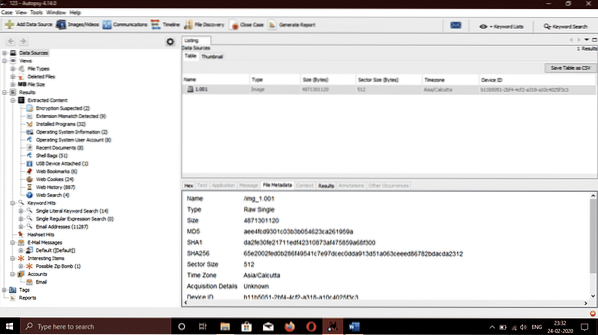

Juhtum: 2

Heidame pilgu teise pildi analüüsimisele Windowsi operatsioonisüsteemi lahangu abil ja saame teada, millist olulist teavet saame salvestusseadmest. Esimene asi, mida peame tegema, on uue juhtumi loomine. Saame seda teha, klõpsates lahkamise avalehel ühte kolmest võimalusest (Avatud juhtum, Uus juhtum, hiljutine Avatud juhtum). Pärast sellel klõpsamist näeme sellist ekraani:

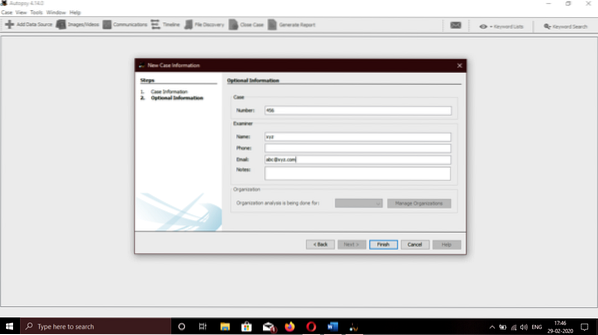

Sisestage juhtumi nimi ja failide salvestamise tee, seejärel sisestage üksikasjad, nagu mainitud, st.e., juhtumi nimi, eksamineerija nimed ja juhtumi kirjeldus, et korraldada meie teavet ja tõendeid selle uurimise jaoks. Enamasti tegeleb uurimisega rohkem kui üks eksamineerija.

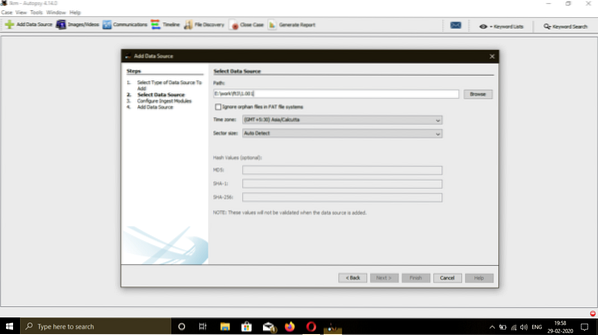

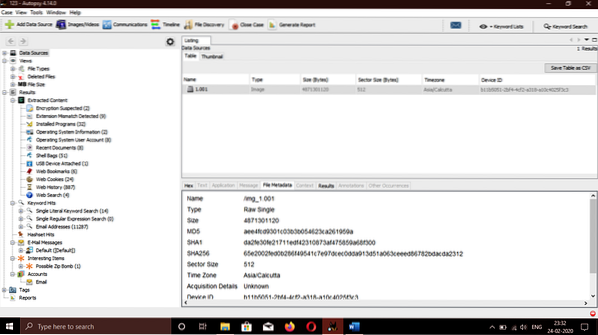

Esitage nüüd pilt, mida soovite uurida. E01(Eksperdi tunnistaja formaat), AFF(täiustatud kohtuekspertiisi vorming), toores vorming (DD) ja mäluekspertiisi pildid ühilduvad. Oleme salvestanud pildi oma süsteemist. Seda pilti kasutatakse selles uurimises. Peaksime esitama pildi asukoha täieliku tee.

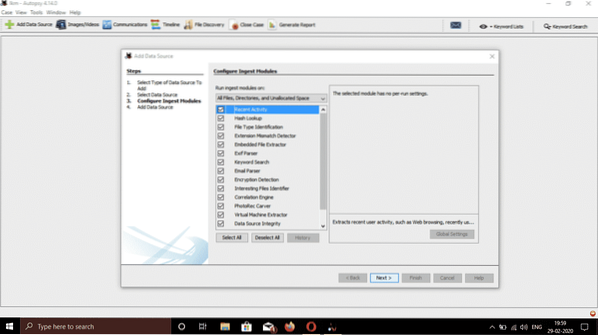

Ta palub valida mitmesuguseid valikuid, nagu ajaskaala analüüs, räsimiste filtreerimine, andmete nikerdamine, Exif-andmed, veebiartefaktide hankimine, märksõnaotsing, e-posti parser, manustatud failide väljavõtmine, hiljutiste tegevuste kontroll jne. Parima kogemuse saamiseks klõpsake valikul Kõik ja klõpsake järgmisel nupul.

Kui kõik on tehtud, klõpsake nuppu Lõpeta ja oodake, kuni protsess lõpeb.

Analüüs:

Analüüse on kahte tüüpi, Surnud analüüs, ja Otseanalüüs:

Surnud uurimine toimub siis, kui spekuleeritud raamistikust teabe vaatamiseks kasutatakse pühendunud uurimisraamistikku. Sel hetkel, kui see juhtub, Sleuthi komplekti lahkamine võib töötada piirkonnas, kus kahju tekkimise võimalus on likvideeritud. Lahkamine ja The Sleuth Kit pakuvad abi toores, Expert Witness ja AFF vormingus.

Otsejuurdlus toimub siis, kui eeldatav raamistik laguneb selle töötamise ajal. Sel juhul, Sleuthi komplekti lahkamine saab töötada mis tahes piirkonnas (midagi muud kui kinnine ruum). Seda kasutatakse sageli esinemisreaktsiooni ajal, kui episoodi kinnitatakse.

Nüüd, enne kui analüüsime oma pildifaili, peame kontrollima pildi terviklikkust, klõpsates nuppu Pildi terviklikkus ja genereerides oma pildi md5 räsi. Oluline on märkida, et see räsi sobib sellega, mis meil oli protseduuri alguses pildi jaoks. Pildi räsi on oluline, kuna see annab teada, kas antud pilt on rikkunud või mitte.

Vahepeal, Lahkamine on oma protseduuri lõpule viinud ja meil on kogu vajalik teave olemas.

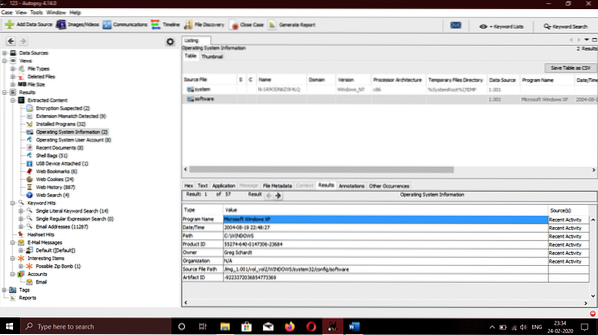

- Kõigepealt alustame põhiteavet nagu kasutatav operatsioonisüsteem, viimane kord, kui kasutaja sisse logis, ja viimane inimene, kes avanes arvuti ajal ebaõnnestumise ajal. Selle jaoks me läheme Tulemused> Väljatõmmatud sisu> Operatsioonisüsteemi teave akna vasakul küljel.

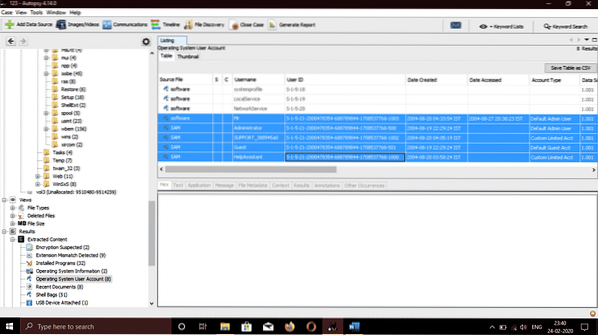

Kontode koguarvu ja kõigi seotud kontode vaatamiseks läheme Tulemused> Väljatõmmatud sisu> Operatsioonisüsteemi kasutajakontod. Näeme sellist ekraani:

Teave, nagu viimane inimene, kes süsteemi siseneb, ja kasutajanime ees on mõned väljad juurde pääsenud, muudetud, loodud. Juurdepääs tähendab viimast korda kontole juurde pääsemist (antud juhul on ainus kuupäev usaldusväärne) ja created tähendab konto loomise kuupäeva ja kellaaega. Näeme, et viimane kasutaja, kes süsteemi juurde pääses, sai nime härra. Paha.

Läheme Programmi failid kaust sisse C draiv, mis asub ekraani vasakul küljel, et avastada arvutisüsteemi füüsiline ja Interneti-aadress.

Me näeme IP (Interneti-protokoll) aadress ja MAC loetletud arvutisüsteemi aadress.

Läheme Tulemused> Väljatõmmatud sisu> Installitud programmid, näeme, et siin on järgmine tarkvara, mida kasutatakse rünnakuga seotud pahatahtlike ülesannete täitmiseks.

- Cain & abel: võimas pakettide nuusutamise tööriist ja pakettide nuusutamiseks kasutatav paroolipakkimise tööriist.

- Anonüümija: tööriist, mida kasutatakse pahatahtliku kasutaja jälgede ja tegevuste peitmiseks.

- Ethereal: tööriist, mida kasutatakse võrguliikluse jälgimiseks ja võrgus pakettide hõivamiseks.

- Armas FTP: FTP tarkvara.

- NetStumbler: tööriist, mida kasutatakse traadita pöörduspunkti avastamiseks

- WinPcap: tuntud tööriist, mida kasutatakse Windowsi operatsioonisüsteemides lingikihi võrgule juurdepääsuks. See pakub madalat juurdepääsu võrgule.

Aastal / Windows / süsteem32 asukoht, leiame kasutaja kasutatud e-posti aadressid. Me näeme MSN e-post, Hotmail, Outlooki e-posti aadressid. Näeme ka SMTP e-posti aadress siin.

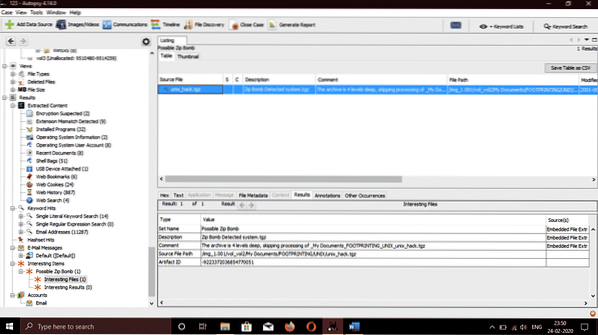

Läheme kohta, kus Lahkamine salvestab süsteemist võimalikud pahatahtlikud failid. Navigeerige Tulemused> Huvitavad esemed, ja näeme kohal olevat tõmblukuga pommi unix_hack.tgz.

Kui me navigeerisime / Uuskasutaja asukoha leidsime 4 kustutatud käivitatavat faili nimega DC1.exe, DC2.exe, DC3.exe ja DC4.exe.

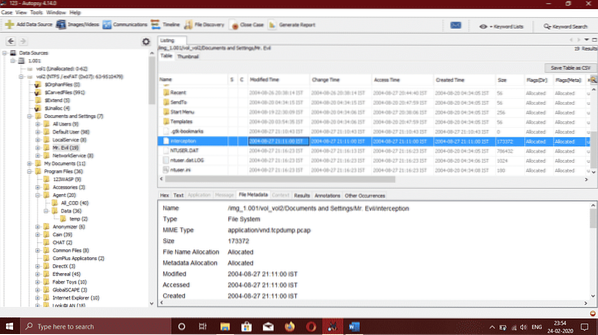

- Eeterlik, tuntud nuusutamine Samuti avastatakse tööriist, mida saab kasutada igasuguse traadiga ja traadita võrguliikluse jälgimiseks ja pealtkuulamiseks. Panime kinnipakkunud paketid uuesti kokku ja kataloog, kuhu need salvestatakse / Dokumendid, selle kausta failinimi on Kuulamine.

Selles failis näeme andmeid, mida brauseri ohver kasutas, ja traadita arvuti tüüpi ning saime teada, et see oli Windows CE-s Internet Explorer. Veebisaidid, kuhu ohver pääses, olid Jah ja MSN .com ja see leiti ka pealtkuulamise failist.

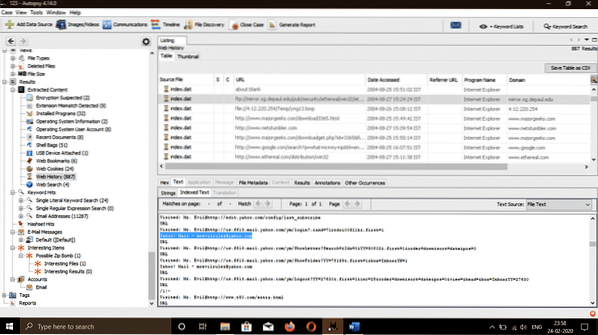

Sisu avastamisest Tulemused> Väljatõmmatud sisu> Veebiajalugu,

Saame näha, uurides antud failide metaandmeid, kasutaja ajalugu, külastatud veebisaite ja sisselogimiseks antud e-posti aadresse.

Kustutatud failide taastamine:

Artikli varasemas osas oleme avastanud, kuidas eraldada olulist teavet iga seadme pildilt, kuhu saab salvestada andmeid, näiteks mobiiltelefonid, kõvakettad, arvutisüsteemid jne. Kohtuekspertiisi jaoks kõige vajalikumate talentide hulgas on kustutatud dokumentide taastamine eeldatavasti kõige olulisem. Nagu te ilmselt teate, jäävad "kustutatud" dokumendid salvestusseadmesse, kui see pole üle kirjutatud. Nende kirjete kustutamine muudab seadme juurdepääsetavaks ja selle ülekirjutamiseks. See tähendab, et kui kahtlustatav kustutab tõendusdokumendid seni, kuni need on dokumendiraamistiku poolt üle kirjutatud, jäävad need meile hüvitamiseks kättesaadavaks.

Nüüd vaatame, kuidas kustutatud faile või kirjeid taastada Sleuthi komplekti lahkamine. Järgige kõiki ülaltoodud samme ja kui pilt on imporditud, näeme järgmist ekraani:

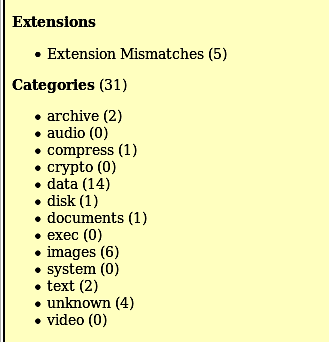

Kui laiendame veelgi akna vasakul küljel Failitüübid Valiku korral näeme hunnikut kategooriaid, mis on nimetatud Arhiivid, heli, video, pildid, metaandmed, exec-failid, tekstifailid, dokumendid (HTML, pdf, sõna, .ppx jne.), tihendatud failid. Kui klõpsame pilte, see näitab kõiki taastatud pilte.

Veidi allpool, alamkategoorias Failitüübid, näeme valiku nime Kustutatud failid. Sellel klõpsates näeme paremas alumises aknas mõningaid muid valikuid analüüsimiseks märgistatud vahelehtede kujul. Vahelehed on nimetatud Hex, Tulemus, Indekseeritud tekst, Stringid, ja Metaandmed. Vahekaardil Metaandmed näeme nelja nime kirjutatud, juurdepääsetav, muudetud, loodud. Kirjutatud tähendab kuupäeva ja kellaaega, millal fail viimati kirjutati, Juurdepääs tähendab faili viimast juurdepääsu (sel juhul on ainus kuupäev usaldusväärne), Muudetud tähendab faili kirjeldavate andmete viimast korda muutmist, Loodud tähendab faili loomise kuupäeva ja kellaaega. Nüüd soovitud kustutatud faili taastamiseks klõpsake kustutatud failil ja valige Eksport. Ta küsib faili salvestamise asukohta, valib asukoha ja klõpsab Okei. Kahtlusalused püüavad sageli oma jälgi kustutada, kustutades erinevad olulised failid. Kohtuekspertiisina teame, et seni, kuni failisüsteem need dokumendid üle kirjutab, saab neid tagasi teenida.

Järeldus:

Oleme uurinud protseduuri, kuidas kasulikku teavet meie sihtpildist välja võtta Sleuthi komplekti lahkamine üksikute tööriistade asemel. Lahkamine on valikuvõimalus kõigile kohtuekspertiisidele ning selle kiiruse ja usaldusväärsuse tõttu. Lahkamine kasutab mitut põhiprotsessorit, mis töötavad taustaprotsesse paralleelselt, mis suurendab selle kiirust ja annab meile vähem aega ning kuvab otsitud märksõnad kohe, kui need ekraanilt leitakse. Ajastul, kus kohtuekspertiisi vahendid on hädavajalikud, pakub lahkamine tasuta samu põhifunktsioone kui muud tasulised kohtuekspertiisi vahendid.

Lahkamine eelneb mõnede tasuliste tööriistade mainele ning pakub mõningaid lisafunktsioone, nagu registrianalüüs ja veebiartefaktide analüüs, mida teised tööriistad ei kasuta. Lahang on tuntud looduse intuitiivse kasutamise tõttu. Kiire paremklõps avab olulise dokumendi. See tähendab null-kestvusaega, et avastada, kas meie pildil, telefonis või arvutis on selged jälitustingimused, mida vaadatakse. Kasutajad saavad samamoodi tagasi pöörduda, kui sügavad otsingud muutuvad tupikpunktideks, kasutades tagasi- ja edasisaadetiste ajalugu, et aidata nende võimalusi. Videot saab näha ka ilma väliste rakendusteta, mis kiirendab kasutamist.

Pisipiltide vaatenurgad, kirjete ja dokumenditüüpide korraldamine heade failide välja filtreerimiseks ja kohutavateks märgistamine, kohandatud räsikomplekti eraldamise kasutamine on ainult osa erinevatest esiletõstetud kohtadest Sleuthi komplekti lahkamine versioon 3, mis pakub olulisi täiendusi versioonist 2.Basis Technology toetas üldiselt versiooni 3 tööd, kus Brian Carrier, kes esitas suure osa tööst Lahkamine, on CTO ja kõrgema kriminoloogia juht. Samuti vaadeldakse teda Linuxi meistrina ja ta on koostanud raamatuid mõõdetava teabe kaevandamise teemal ja Basis Technology loob Sleuth Kit. Seetõttu võivad kliendid tõenäoliselt olla tõesti kindlad, et nad saavad korraliku eseme, eseme, mis lähitulevikus ühelgi hetkel ei kao, ja sellise, mis on tõenäoliselt ümberringi toetatud tulevasele.

Phenquestions

Phenquestions