Nullpäeva arendamiseks on kaks võimalust, kas töötate välja ise või jäädvustate teiste välja töötatud nullpäeva. Nullpäeva iseseisev arendamine võib olla monotoonne ja pikk protsess. See nõuab suuri teadmisi. See võib võtta palju aega. Teiselt poolt saab nullpäeva kinni püüda teised ja seda saab uuesti kasutada. Paljud häkkerid kasutavad seda lähenemist. Selles programmis seadistasime meepoti, mis näib olevat ohtlik. Siis ootame, kuni ründajad seda köidavad, ja siis võetakse nende pahavara kinni, kui nad meie süsteemi tungisid. Häkker saab pahavara uuesti kasutada mis tahes muus süsteemis, seega on peamine eesmärk kõigepealt pahavara hõivata.

Dionaea:

Dionaea arendas Markus Koetter. Dionaea on peamiselt nimetatud taimse lihasööja Venuse kärbsepiirde järgi. Eelkõige on see madala koostoimega meepott. Dionaea koosneb teenustest, mida ründajad ründavad, näiteks HTTP, SMB jne., ja jäljendab kaitsmata aknasüsteemi. Dionaea kasutab Libemut koorekoodi tuvastamiseks ja võib meid shellikoodi suhtes valvsaks muuta ja siis selle jäädvustada. See saadab XMPP kaudu samaaegseid rünnakuteateid ja salvestab seejärel teabe SQ Lite andmebaasi.

Libemu:

Libemu on teek, mida kasutatakse shellkoodi ja x86-emuleerimise tuvastamiseks. Libemu saab dokumentidesse (nt RTF, PDF jne) tõmmata pahavara. saame seda kasutada vaenuliku käitumise jaoks heuristika abil. See on meepoti täiustatud vorm ja algajad ei tohiks seda proovida. Dionaea on ebaturvaline, kui häkker satub selle ohtu, teie kogu süsteem saab ohtu ja selleks tuleks kasutada lean-installi, eelistada Debiani ja Ubuntu süsteemi.

Soovitan seda mitte kasutada süsteemis, mida kasutatakse muudel eesmärkidel, kuna meie installitakse teegid ja koodid, mis võivad teie süsteemi muid osi kahjustada. Dionaea on seevastu ohtlik, kui see satub ohtu, kogu teie süsteem saab ohtu. Sel eesmärgil tuleks kasutada lean-installi; Eelistatud on Debiani ja Ubuntu süsteemid.

Installimissõltuvused:

Dionaea on koondtarkvara ja see nõuab paljusid sõltuvusi, mida pole installitud teistesse süsteemidesse nagu Ubuntu ja Debian. Nii et enne Dionaea installimist peame installima sõltuvused ja see võib olla tuim ülesanne.

Alustuseks peame näiteks alla laadima järgmised paketid.

$ sudo apt-get install libudns-dev libglib2.0-dev libssl-dev libcurl4-openssl-devlibreadline-dev libsqlite3-dev python-dev libtool automake autoconf

ehituse jaoks oluline alamversioon git-core flex bison pkg-config libnl-3-dev

libnl-genl-3-dev libnl-nf-3-dev libnl-route-3-dev sqlite3

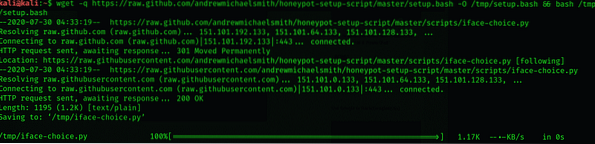

Andrew Michael Smithi skripti saab Wget-i abil Githubist alla laadida.

Kui see skript on alla laaditud, installib see rakendused (SQlite) ja sõltuvused, laadib alla ja konfigureerib Dionaea.

$ wget -q https: // toores.github.com / andremichaelsmith / honeypot-setup-script /master / setup.bash -O / tmp / seadistamine.bash && bash / tmp / seadistamine.bash

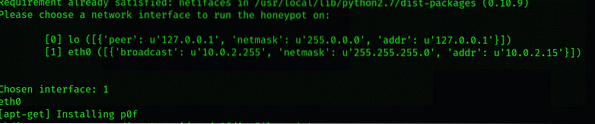

Valige liides:

Dionaea konfigureerib ennast ja palub teil valida võrguliides, mida soovite kärgpalli kuulata pärast sõltuvuste ja rakenduste allalaadimist.

Dionaea seadistamine:

Nüüd on meepott kõik valmis ja töötab. Järgmistes õpetustes näitan teile, kuidas ründajate esemeid tuvastada, kuidas Dionaea seadistada reaalsel rünnakuajal teid hoiatama,

Ja kuidas rünnaku koorekood üle vaadata ja tabada. Testime oma ründevahendeid ja Metasploiti, et kontrollida, kas suudame pahavara tabada, enne kui see veebis otseülekandesse pannakse.

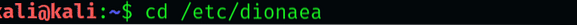

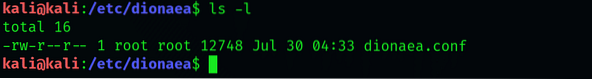

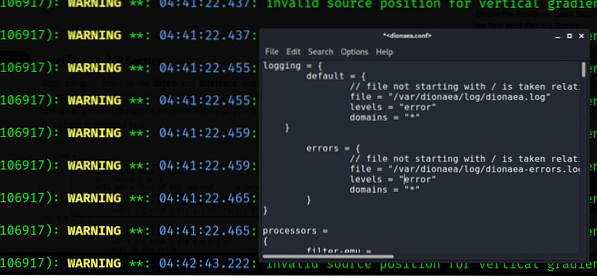

Avage Dionaea konfiguratsioonifail:

Selles etapis avage Dionaea konfiguratsioonifail.

$ cd / etc / dionaea

Vim või mõni muu tekstiredaktor peale selle võib töötada. Sellisel juhul kasutatakse Leafpad'i.

$ sudo leafpad dionaea.konfLogimise seadistamine:

Mitmel juhul on näha mitu gigabaiti logifaili. Logivigade prioriteedid peaksid olema konfigureeritud ja selleks kerige faili logimisjagu alla.

Liides ja IP-sektsioon:

Selles etapis kerige liidese alla ja kuulake osa konfiguratsioonifailist. Soovime, et liides oleks seatud käsitsi. Selle tulemusel hõivab Dionaea teie enda valitud liidese.

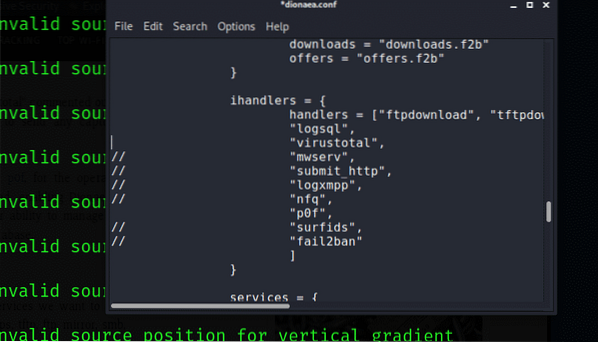

Moodulid:

Nüüd on järgmine samm moodulite seadistamine Dionaea tõhusaks toimimiseks. Kasutame p0f operatsioonisüsteemi sõrmejälgede võtmiseks. See aitab andmeid SQLite andmebaasi kanda.

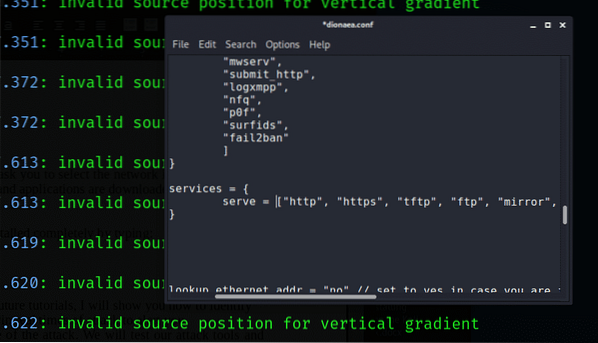

Teenused:

Dionaea on seadistatud käitama https, http, FTP, TFTP, smb, epmap, sip, mssql ja mysql

Keelake Http ja https, kuna häkkerid ei lase neil tõenäoliselt petta ja nad pole haavatavad. Jätke teised, sest need on ebaturvalised teenused ja häkkerid saavad neid kergesti rünnata.

Alustage dionaea testimiseks:

Uue konfiguratsiooni leidmiseks peame käivitama dionaea. Saame seda teha, tippides:

$ sudo dionaea -u mitte keegi -g nogrupp -w / opt / dionaea -p / opt / dionaea / run / dionaea.pid

Nüüd saame Dionaea abiga pahavara analüüsida ja hõivata, kuna see töötab edukalt.

Järeldus:

Nullpäeva ekspluateerimise abil võib häkkimine muutuda lihtsaks. See on arvutitarkvara haavatavus ja suurepärane viis ründajate ligimeelitamiseks ning sellesse võib meelitada kõiki. Saate hõlpsasti ära kasutada arvutiprogramme ja andmeid. Loodan, et see artikkel aitab teil lisateavet Zero-Day Exploit'i kohta.

Phenquestions

Phenquestions