Kasutamise tüübid

Kasutamise tüübid Metasploitis:

- Aktiivne

- Passiivne

Nende kahe kasutustüübi põhierinevus seisneb selles, et aktiivne tüüp kasutab konkreetset sihtmärki ära enne selle lõppemist, samas kui passiivne tüüp ootab enne kasutamist. See aitab neid eelnevalt teada, kuna erinevus mängib selgemat rolli, kui lõpetate keerukamate ekspluateerimiste kirjutamise.

Meie seadistamine

Selles õpetuses kasutatav tarkvara sisaldab järgmist:

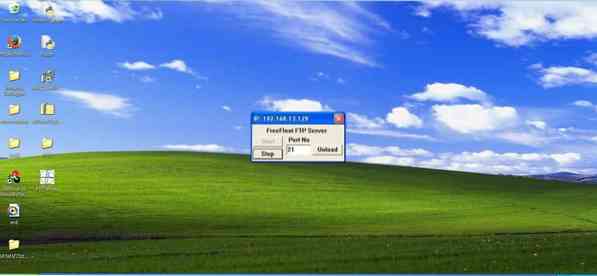

Kasutamine: Selle lühikese juhendi jaoks kasutame freeflat FTP-serveris juba eksisteerivat haavatavust.

Immuunsuse silur: Seda kasutatakse kahendfailide ekspluateerimise ja ümberpööramise jaoks. Võite lihtsalt tulla hea siluriga, mis on veebis tasuta saadaval.

Windows XP hoolduspakett 3 installitud

Kali Linux: Ilmselt on vaieldamatu juhtiv pliiatsi testimise abivahend.

Mona.py: Pythoni-põhine pistikprogramm, mis aitab puutumatuse silumisel. Laadige alla Mona.py ja teisaldage see puutumatuse siluri kataloogi (py käskude kaust).

Protsess

Jäljendage Fuzzingit

Teostame pseudofuzzing, mis tähendab süsteemi üleujutamist juhuslike andmetega. Meisterdame 1000 tähemärgiga mustri ja kasutame seda pordi 21 ületamiseks, kuna see on FTP-serveri käsupord.

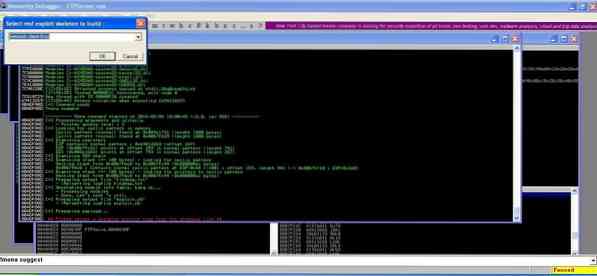

Kui moodul on täidetud, käivitage puutumatuse silur ja veenduge, et EIP oleks üle kirjutatud.

Tule Mona

Kui EIP on üle kirjutatud, saame immuniteedi siluriga edasi minna. Sisestage järgmised:

>!Mona soovitab

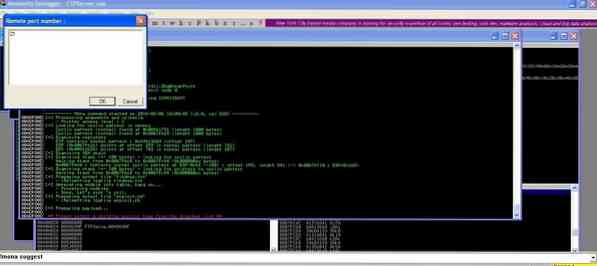

Jätkamiseks valige TCP klient ja port 21.

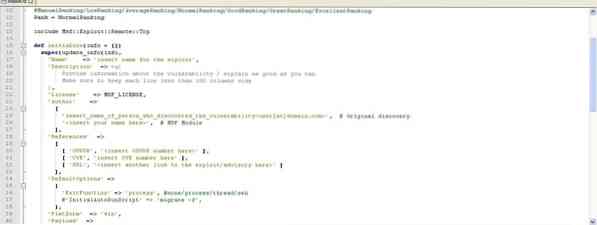

Kohandage Exploit

Näete selle tulemusena loodud rubiinipõhist faili. Saate seda muuta nii, nagu soovite. Siin nimetame selle ümber f-ks.rb.

Käivitage Exploit Metasploitis

Laadige fail Kali Linuxi ja kopeerige juur juurest Metasploit raamistikku:

Näete, et Metasploit tunnistab muudatusi ja ühildub.

Järeldus

See oli miniõpetus Metasploiti ekspluateerimise kirjutamiseks. Arutame keerulisemate ärakasutuste üle ja näeme, kuidas need tulevastes artiklites kirjutatakse.

Phenquestions

Phenquestions