See õpetus näitab, kuidas installida BurpSuite Debianisse, kuidas seadistada oma brauserit (selles õpetuses näitan ainult seda, kuidas seda Firefoxis seadistada) ja SSL-sertifikaati ning kuidas pakkida sihtmärgil ilma eelneva puhverserveri konfiguratsioonita pakette, kombineerides selle ArpSpoofiga ja seadistades nähtamatu puhverserveri kuulamiseks.

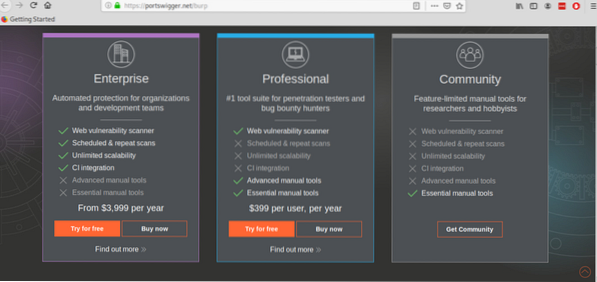

BurpSuite'i installimise alustamiseks külastage BurpSuite'i tasuta hankimiseks käsku Hangi kogukond (kolmas).

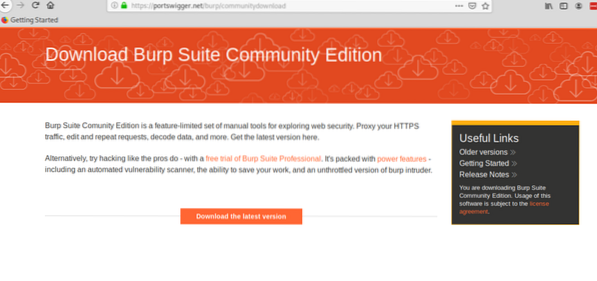

Järgmisel ekraanil klõpsake jätkamiseks oranžil nupul „Laadi alla uusim versioon”.

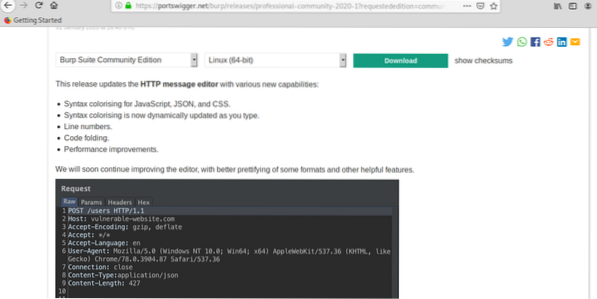

Klõpsake rohelist nuppu Laadi alla.

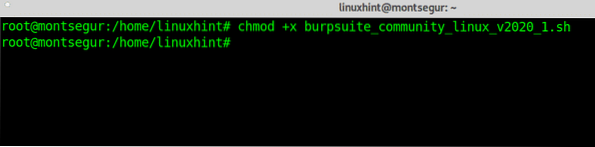

Salvestage .sh skript ja andke talle käivitamisõigused käivitades:

# chmod + xSel juhul töötan praegusel versioonil praegusel kuupäeval:

# chmod + x burpsuite_community_linux_v2020_1.sh

Kui täitmisõigused on antud, käivitage skript käivitades:

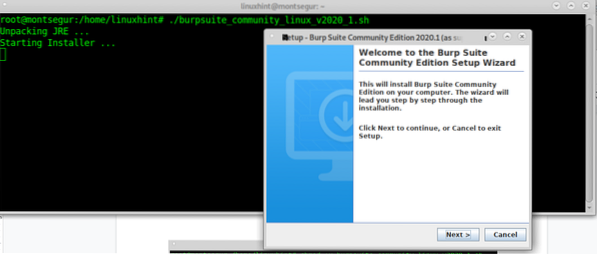

# ./ burpsuite_community_linux_v2020_1.shGUI installer küsib, vajutageJärgmine" jätkama.

Jätke installimise vaikekataloog (/ opt / BurpSuiteCommunity), kui te ei vaja muud asukohta ja vajutage Järgmine jätkama.

Otsige „Loo Symlink” valitud ja jätke vaikekataloog ning vajutage Järgmine.

Installiprotsess algab:

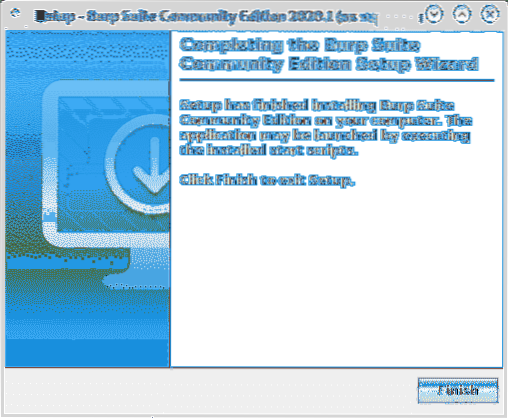

Kui protsess on lõppenud, klõpsake nuppu Lõpetama.

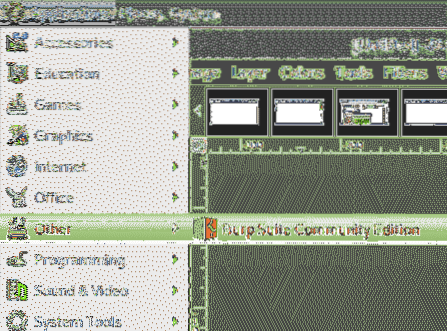

Valige oma X-Window manager rakenduste menüüst BurpSuite, minu puhul asus see kategoorias „Muu”.

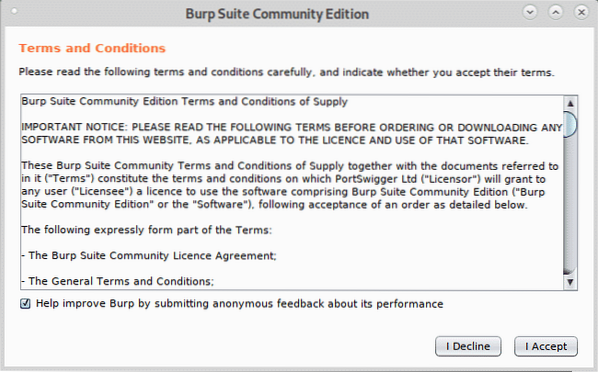

Otsustage, kas soovite oma BurpSuite'i kogemust jagada või mitte, klõpsake nuppu Ma keeldun, või Ma nõustun jätkama.

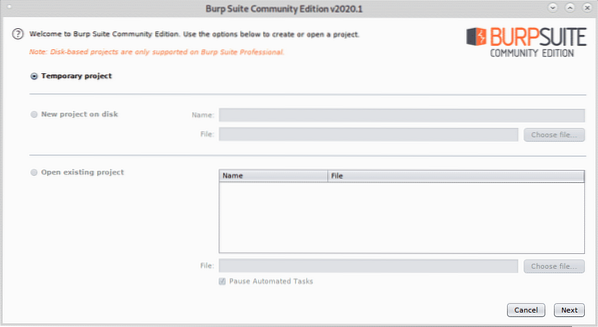

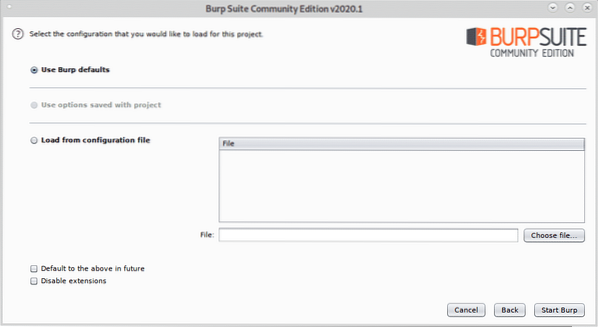

Lahku Ajutine projekt ja vajutage Järgmine.

Lahku Kasutage Burpi vaikeseadeid ja vajutage Käivitage Burp programmi käivitamiseks.

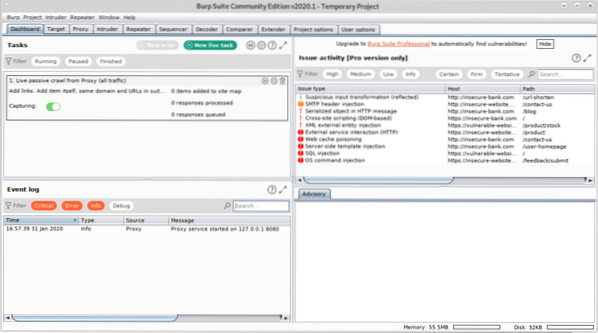

Näete BurpSuite'i põhiekraani:

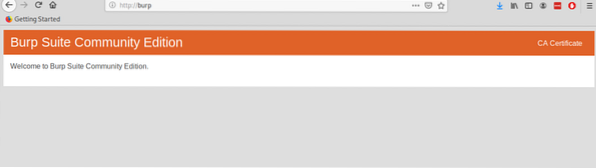

Enne jätkamist avage Firefox ja avage http: // röökima.

Ilmub allpool näidatuga sarnane ekraan, klõpsake paremas ülanurgas nuppu CA sertifikaat.

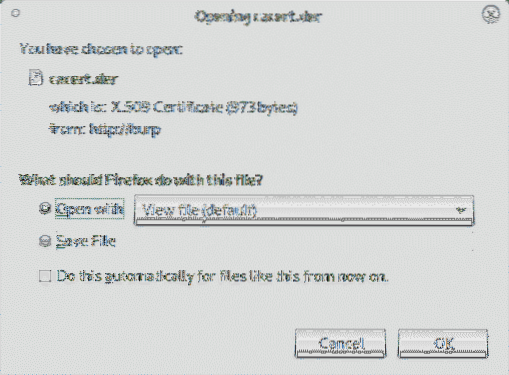

Laadige alla ja salvestage sertifikaat.

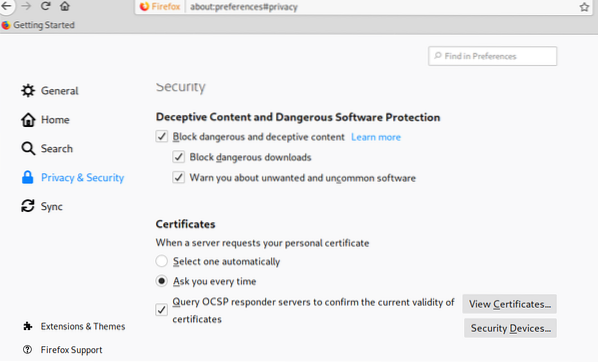

Klõpsake Firefoxi menüüs nuppu Eelistused, siis klõpsake nuppu Privaatsus ja turvalisus ja kerige allapoole, kuni leiate jaotise Sertifikaadid, seejärel klõpsake nuppu Kuva sertifikaadid nagu allpool näidatud:

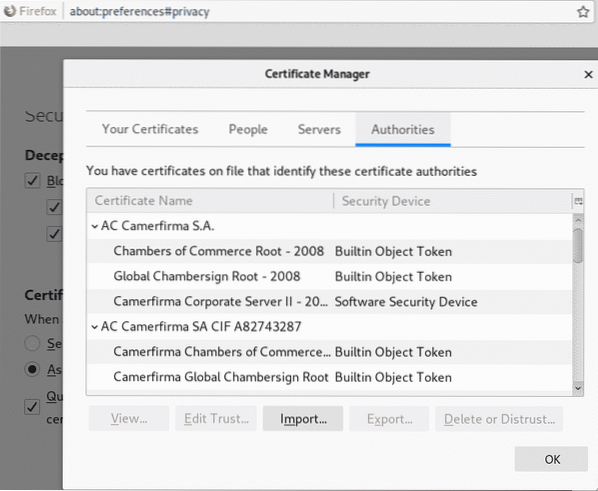

Kliki Impordi:

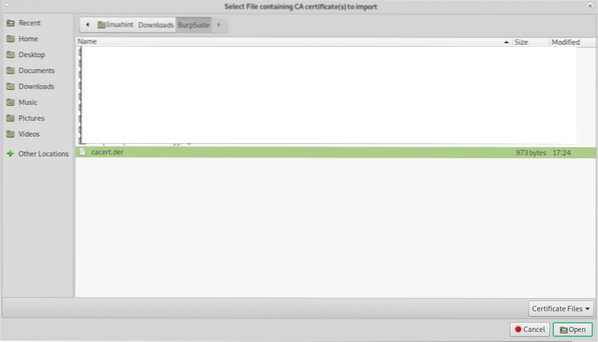

Valige varem saadud sertifikaat ja vajutage Avatud:

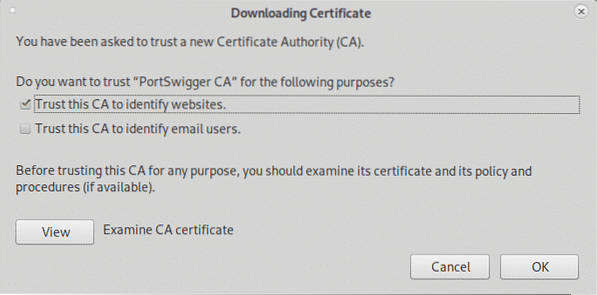

Kliki "Usaldage seda CA-d veebisaitide tuvastamiseks.“Ja vajutage Okei.

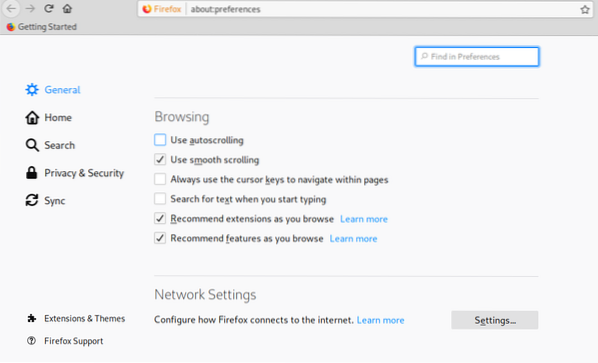

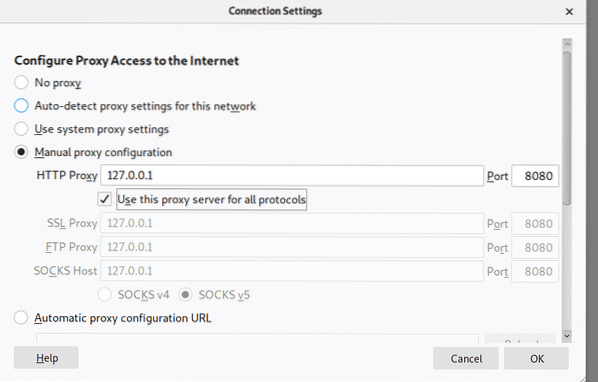

Klõpsake endiselt menüüs Firefoxi eelistused Kindral vasakpoolses menüüs ja kerige allapoole, kuni jõuate Võrgusätted, siis klõpsake nuppu Seaded.

Valige Puhverserveri käsitsi seadistamine ja HTTP puhverserver väljal määrake IP 127.0.0.1, märkige märkKasutage seda puhverserverit kõigi protokollide jaoks”, Seejärel klõpsake nuppu Okei.

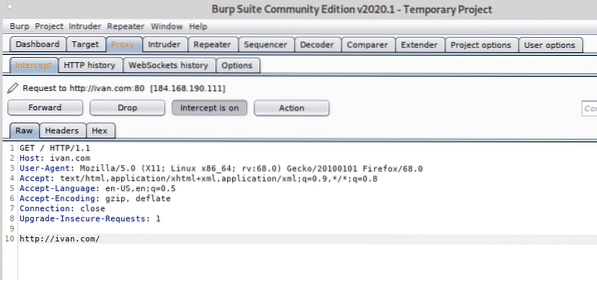

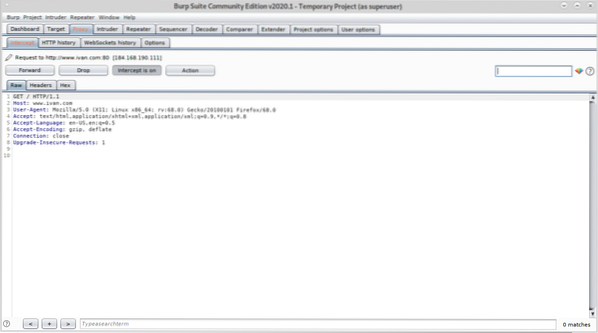

Nüüd on BurpSuite valmis näitama, kuidas ta suudab selle kaudu liiklust kinni pidada, kui see on määratletud puhverserverina. Klõpsake BurpSuite'is nuppu Puhverserver ja seejärel vahekaardil Kuulata alamvahekaart veendudes pealtkuulamine on sisse lülitatud ja külastage oma Firefoxi brauseri kaudu mis tahes veebisaiti.

Taotlus brauseri ja külastatud veebisaidi vahel läbib Burpsuite'i, mis võimaldab teil pakette muuta nagu rünnakus mees keskel.

Ülaltoodud näide on klassikaline Proxy funktsiooninäitus algajatele. Kuid te ei saa alati sihtmärgi puhverserverit konfigureerida, kui te seda teeksite, oleks klahvilogerist rohkem abi kui rünnakust Man In the Middle.

Nüüd kasutame DNS-i ja Nähtamatu puhverserver funktsioon liikluse hõivamiseks süsteemist, mida me ei saa puhverserverit konfigureerida.

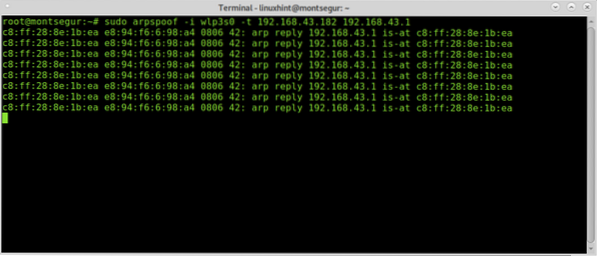

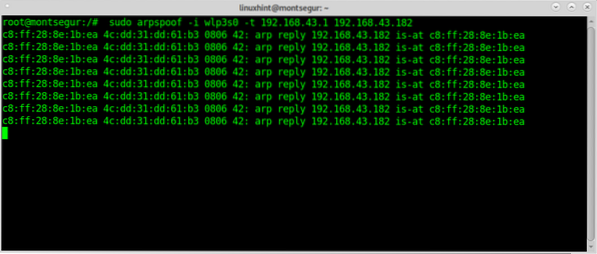

Arpspoofi käivitamise alustamiseks (Debiani ja Linuxi põhistes süsteemides, mille kaudu saate installida apt install dsniff) Pärast dsniffi installimist arpspoofiga pakettide püüdmiseks konsoolijooksu sihtmärgist ruuterisse:

# sudo arpspoof -i

Seejärel pakettide hõivamiseks ruuterist teises terminalis töötavasse sihtkohta:

# sudo arpspoof -i

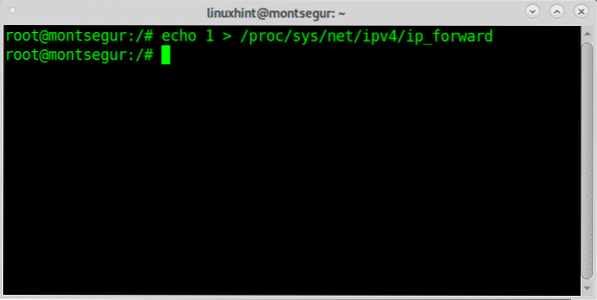

Ohvri blokeerimise vältimiseks lubage IP edastamine:

# kaja 1> / proc / sys / net / ipv4 / ip_forward

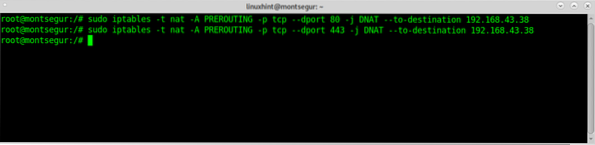

Suunage kogu liiklus oma seadmesse porti 80 ja 443, kasutades iptables, käivitades alltoodud käsud:

# sudo iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT - sihtkohta192.168.43.38

# sudo iptables -t nat -A PREROUTING -p tcp --dport 443 -j DNAT - sihtkohta

192.168.43.38

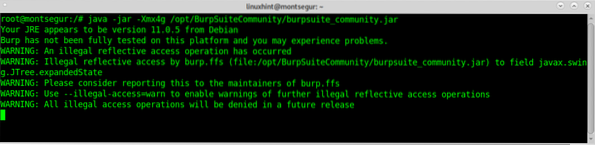

Käivitage BurpSuite juurkasutajana, muidu ei toimi mõned toimingud, näiteks uute puhverserverite lubamine konkreetsetes portides:

# java -jar -Xmx4g / opt / BurpSuiteCommunity / burpsuite_community.purk

Kui ilmub järgmine hoiatus, vajutage jätkamiseks OK.

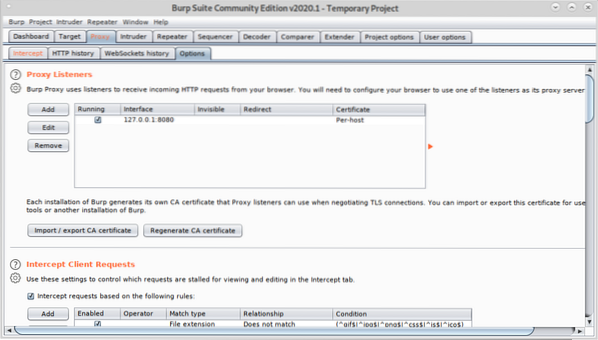

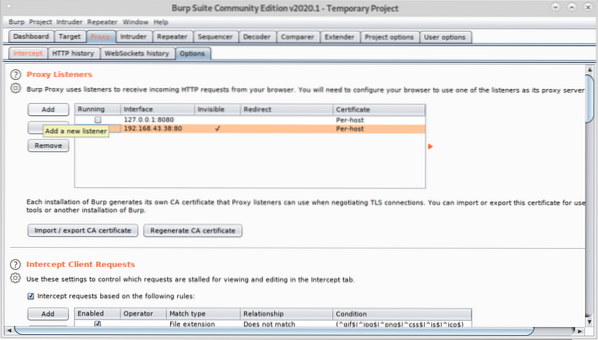

Kui BurpSuite on avatud, klõpsake nuppu Puhverserver>Valikud ja klõpsake nuppu Lisama nuppu.

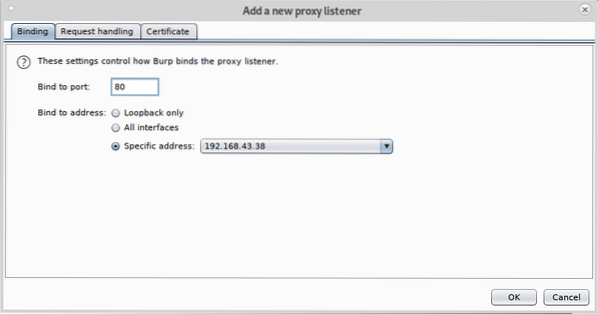

Valige 80 ja edasi Konkreetne aadress valige oma kohaliku võrgu IP-aadress:

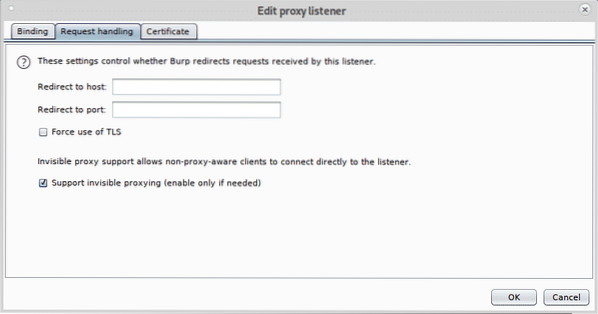

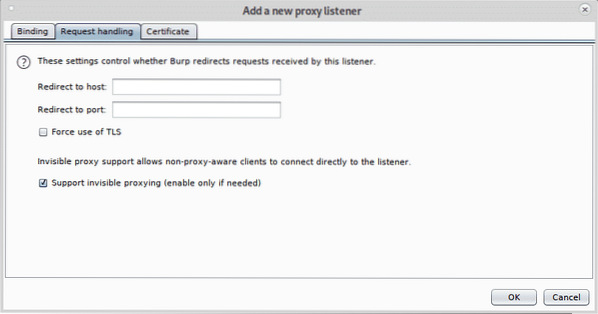

Seejärel klõpsake nuppu Taotle käitlemist vahekaart, märkeruut Toetage nähtamatut puhverserverit (lubage ainult vajadusel) ja vajutage Okei.

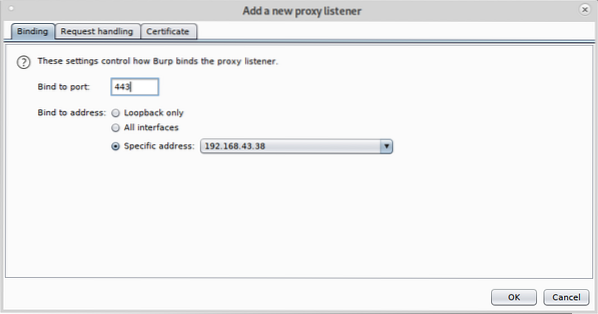

Korrake ülaltoodud samme nüüd porti 443, klõpsake nuppu Lisama.

Seadistage port 443 ja valige uuesti oma kohaliku võrgu IP-aadress.

Kliki Taotluse käitlemine, linnukese tugi nähtamatu puhverserver ja vajutage Okei.

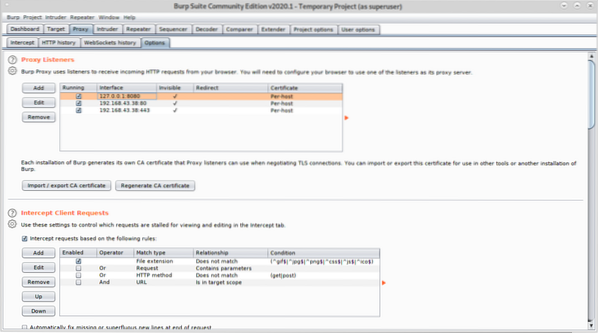

Märkige kõik volikirjad jooksvateks ja nähtamatuteks.

Nüüd külastage sihtseadmest mõnda veebisaiti, vahekaart Intercept näitab jäädvustust:

Nagu näete, õnnestus teil sihtmärgi brauseris paketid ilma eelneva puhverserveri konfiguratsioonita hõivata.

Loodan, et leidsite selle õpetuse BurpSuite'is kasulikuks. Järgige LinuxHinti, et saada rohkem näpunäiteid ja värskendusi Linuxi ja võrgu kohta.

Phenquestions

Phenquestions