Kui soovite oma Raspberry Pi (i.e., veebiserver, andmebaasiserver, Minecrafti server) ja muutke need Internetis avalikult kättesaadavaks (hostimine), siis on teie Raspberry Pi serveri turvamine tulemüüriprogrammiga väga oluline.

Raspberry Pi OS-is (Raspberry Pi üheplaadiga arvutite ametlik operatsioonisüsteem) on saadaval palju tasuta ja avatud lähtekoodiga tulemüüriprogramme. Nende programmide hulgas on UFW ja tulemüür levinumad tulemüüriprogrammid.

Selles artiklis kasutan UFW tulemüüri programmi, et näidata teile, kuidas oma Raspberry Pi turvata. Alustame siis.

Asjad, mida vajate:

Selle artikli järgimiseks vajate Raspberry Pi peata režiimis seadistamiseks järgmisi asju:

- Raspberry Pi 3 või Raspberry Pi 4 üheplaadiline arvuti.

- Mikro-USB (Raspberry Pi 3) või USB Type-C (Raspberry Pi 4) toiteadapter.

- Vilkus Raspberry Pi OS-ga 16 GB või 32 GB microSD-kaart.

- Raspberry Pi võrguühendus.

- Sülearvuti või lauaarvuti VNC kaugtöölaua juurdepääsuks või SSH-juurdepääsuks Raspberry Pi-le.

Kui te ei soovi oma Raspberry Pi 4 peata režiimis seadistada, vajate ka järgmist:

- Monitor

- HDMI- või mikro-HDMI-kaabel

- Klaviatuur

- Hiir.

Kui vajate abi Raspberry Pi OS-i pildi vilkumisel microSD-kaardil, vaadake minu artiklit Raspberry Pi Imageri installimine ja kasutamine.

Kui olete Raspberry Pi algaja ja vajate Raspberry Pi OS-i installimisel oma Raspberry Pi-le abi, vaadake minu artiklit Raspberry Pi OS installimine Raspberry Pi 4-le.

Kui vajate Raspberry Pi peata seadistamisel abi, vaadake minu artiklit Raspberry Pi OS installimine ja konfigureerimine Raspberry Pi 4-le ilma välise monitorita.

Raspberry Pi OS-i värskendamine:

Kuna proovime oma Raspberry Pi turvata, on mõistlik värskendada kõiki Raspberry Pi OS-i olemasolevaid pakette. See muudab teie Raspberry Pi OS turvalisemaks, kuna see installib kõik uusimad turbevärskendused ja veaparandused.

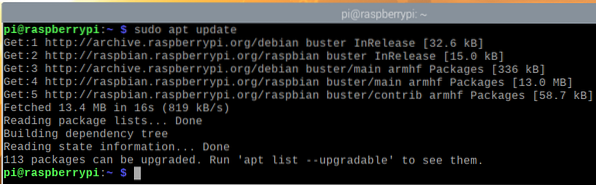

Kõigepealt värskendage APT paketi hoidla vahemälu järgmise käsuga:

$ sudo apt värskendus

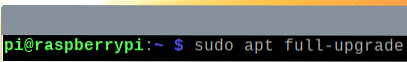

Raspberry Pi OS-i kõigi olemasolevate pakettide värskendamiseks käivitage järgmine käsk:

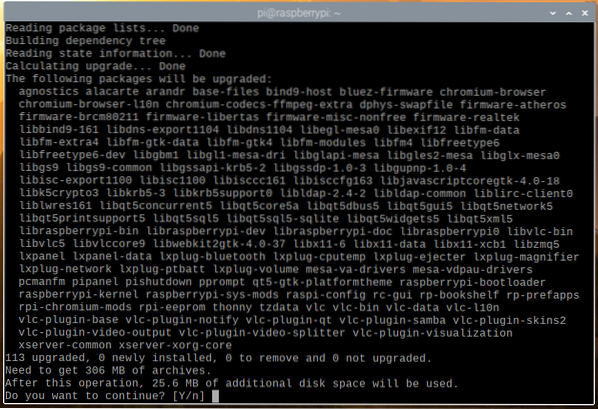

Värskenduste installimise kinnitamiseks vajutage Y ja seejärel vajutage <Sisenema>.

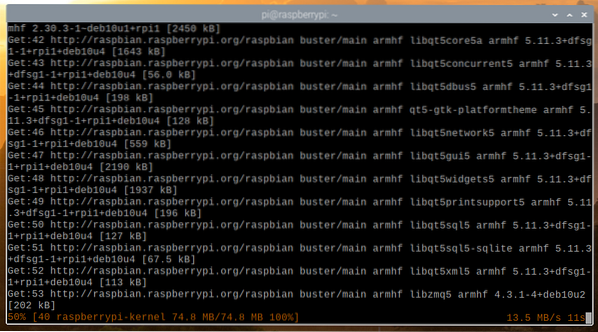

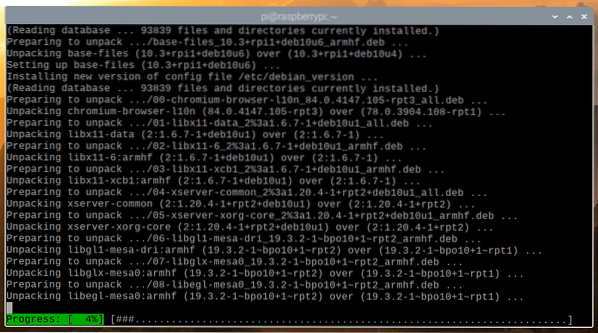

APT paketihaldur laadib kõik vajalikud paketid Internetist alla. Selle täitmine võib võtta mõnda aega.

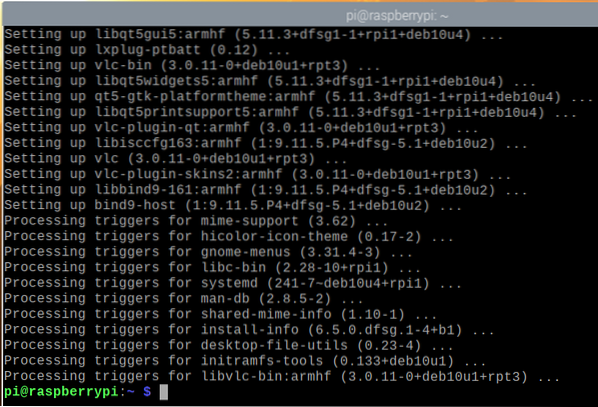

Kui paketid on alla laaditud, installib APT paketihaldur need ükshaaval. Selle täitmine võib võtta mõnda aega.

Siinkohal peaksid kõik värskendused olema installitud.

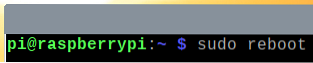

Muudatuste jõustumiseks taaskäivitage oma Raspberry Pi järgmise käsuga:

$ sudo taaskäivitage

UFW installimine - lihtne tulemüür:

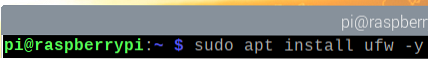

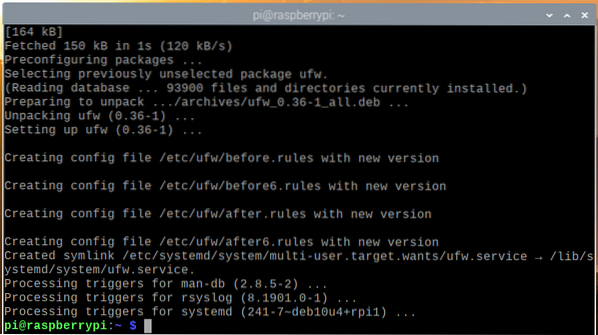

Kui teie Raspberry Pi on käivitunud, saate UFW tulemüüri programmi installida järgmise käsuga:

$ sudo apt install ufw -y

UFW tuleks installida.

Muudatuste jõustumiseks taaskäivitage oma Raspberry Pi järgmise käsuga:

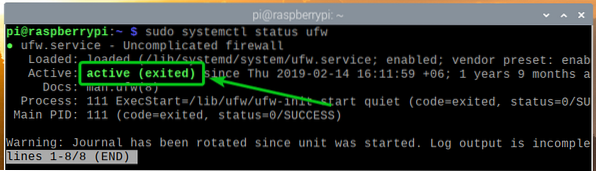

Kui teie Raspberry Pi saapad on, ufw teenus systemd peaks olema aktiivne, nagu näete alloleval ekraanipildil.

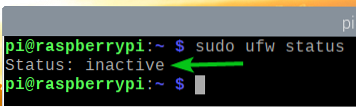

Järgmise käsuga saate kontrollida, kas UFW on lubatud

Nagu näete, pole UFW vaikimisi lubatud.

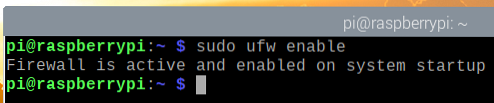

UFW lubamiseks käivitage järgmine käsk:

Nagu näete, on UFW nüüd lubatud.

Pordidele juurdepääsu lubamine rakenduse profiilide abil:

UFW-l on mõned rakenduste vaikeprofiilid. Igal rakenduse profiilil on mõned eelnevalt määratletud pordid, millele saate juurdepääsu lubada / keelata.

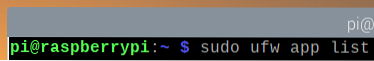

Kõigi saadaolevate rakenduseprofiilide loetlemiseks käivitage järgmine käsk:

$ sudo ufw rakenduste loend

Kõik installitud rakenduse profiilid peaksid olema loetletud.

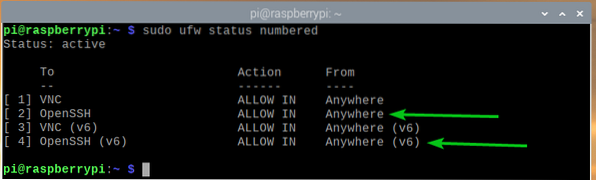

Kui olete oma Raspberry Pi-ga ühendatud SSH või VNC kaudu (nagu mina), peate lubama sellele juurdepääsu OpenSSH ja VNC rakenduse profiilid. Vastasel korral ei pääse järgmine kord, kui oma Raspberry Pi käivitate, sellele kaugjuurdepääsu, kuna tulemüür blokeerib kõik pordid, sealhulgas SSH ja VNC pordid. Nii et see on väga oluline.

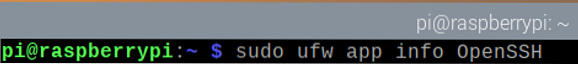

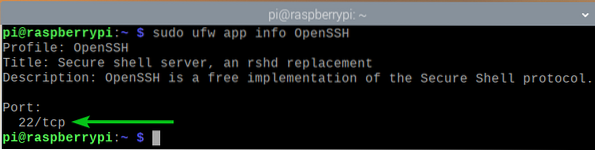

Näete, millised pordid on rakenduse profiilis määratletud (st.e., OpenSSH) järgmise käsuga:

Nagu sa näed, TCP port 22 on määratletud rakenduse profiilis OpenSSH.

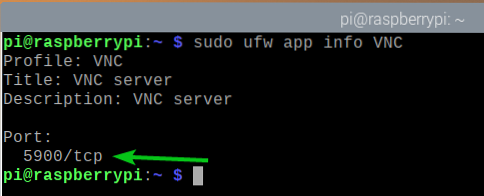

Samamoodi TCP port 5900 on määratletud VNC rakenduse profiil.

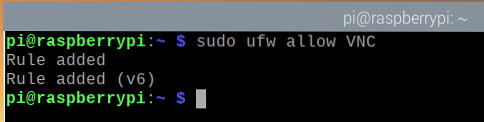

Juurdepääsu võimaldamiseks VNC rakenduse profiil, käivitage järgmine käsk:

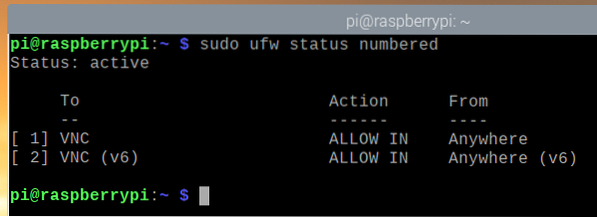

Nagu näete, VNC rakenduse profiil on lubatud tulemüüri kaudu.

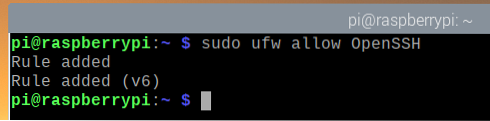

Samamoodi lubage juurdepääs jaotises määratletud sadamatele OpenSSH rakenduse profiil järgmise käsuga:

Nagu näete, OpenSSH rakenduse profiil on lubatud tulemüüri kaudu.

Sadamatele juurdepääsu lubamine pordinumbri abil:

Mõnikord pole porti, millele soovite juurdepääsu lubada / keelata, üheski saadaolevas rakenduse profiilis määratletud. Niisiis peate lubama / keelama juurdepääsu nendele pordidele, kasutades pordi numbrit.

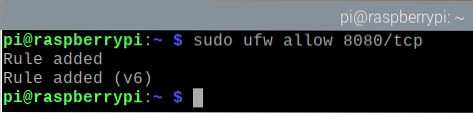

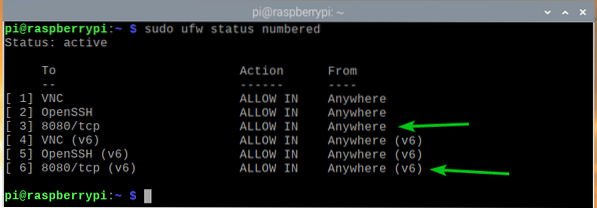

Näiteks saate lubada juurdepääsu TCP port 8080 järgmise käsuga:

$ sudo ufw lubab 8080 / tcp

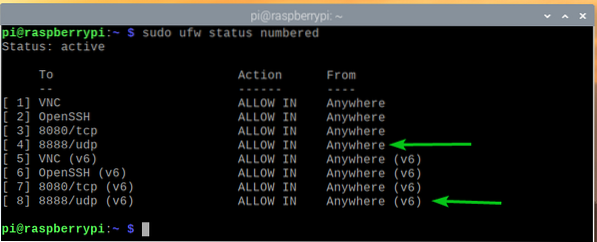

Nagu näete, TCP port 8080 on lubatud juurdepääs tulemüüri kaudu.

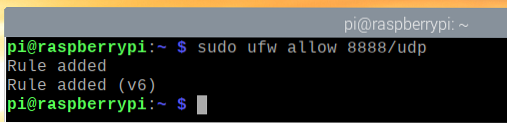

Samamoodi saate lubada juurdepääsu UDP port 8888 järgmise käsuga:

Nagu näete, UDP port 8888 on lubatud juurdepääs tulemüüri kaudu.

Sadamatele juurdepääsu keelamine:

UFW tulemüüri programmi vaikekäitumine on keelata kõik, mis pole lubatud. Niisiis, ühegi pordi juurdepääsu keelamiseks ei pea te midagi tegema.

Konkurentsi huvides näitan teile, kuidas UFW-s sadamaid ikkagi keelata.

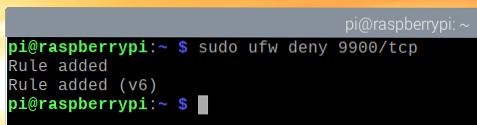

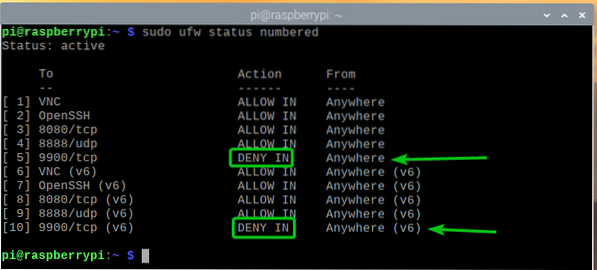

Näiteks juurdepääsu keelamine TCP port 9900, käivitage järgmine käsk:

$ sudo ufw eitab 9900 / tcp

Nagu näete, TCP port 9900 keelatakse juurdepääs tulemüüri kaudu.

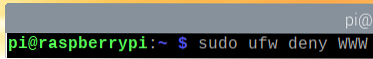

Samamoodi saate keelata rakenduse profiilis määratletud pordid (st.e., WWW) järgnevalt:

Konkreetsete IP-aadresside serverile juurdepääsu keelamine:

Mõnikord peate võib-olla keelama juurdepääsu konkreetsele IP-aadressile või IP-alamvõrgule, et kaitsta oma Raspberry Pi serverit DDoS (Distributed Denial of Service) rünnakute eest. UFW abil saate seda teha.

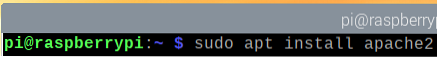

IP-aadresside keelamise katsetamiseks kasutan Apache veebiserverit.

Apache veebiserveri saate oma Raspberry Pi installida järgmise käsuga:

$ sudo apt install apache2

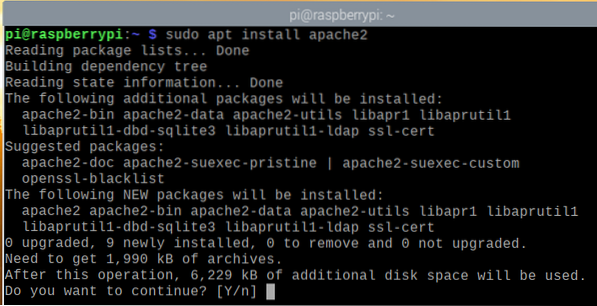

Installimise kinnitamiseks vajutage Y ja seejärel vajutage <Sisenema>.

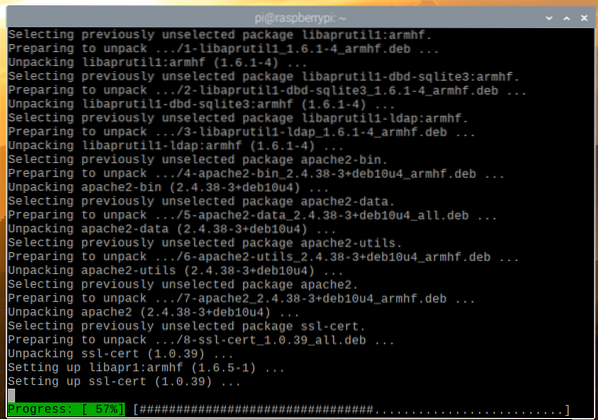

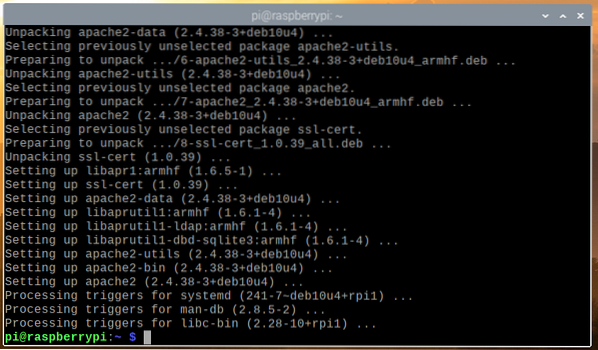

APT paketihaldur laadib kõik paketid Internetist alla ja installib need ükshaaval. Selle täitmine võib võtta mõnda aega.

Siinkohal peaks olema installitud Apache veebiserver.

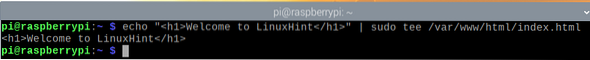

Kui Apache veebiserver on installitud, looge lihtne käsileht järgmise käsuga:

Tere tulemast LinuxHinti

"| sudo tee / var / www / html / index.HTML

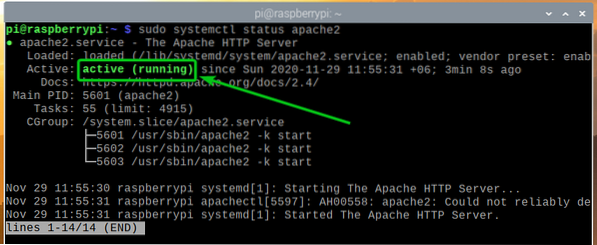

The apache2 teenus systemd peaks töötama, nagu näete alloleval ekraanipildil.

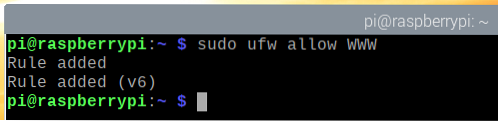

Luba juurdepääs Apache veebiserveri porti (TCP port 80) rakenduse profiili abil WWW järgnevalt:

Nagu näete, on rakenduse profiilis määratletud pordid WWW on lubatud juurdepääs tulemüüri kaudu.

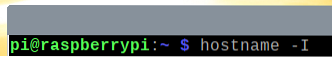

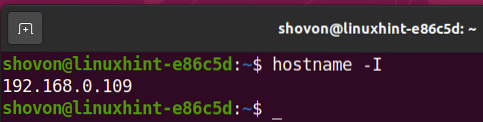

Leidke oma Raspberry Pi IP-aadress järgmise käsuga:

Nagu näete, on minu Raspberry Pi IP-aadress 192.168.0.106. Teie jaoks on see erinev. Niisiis, asendage see edaspidi kindlasti oma omaga.

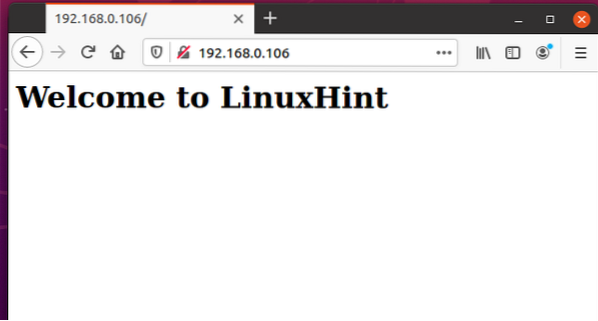

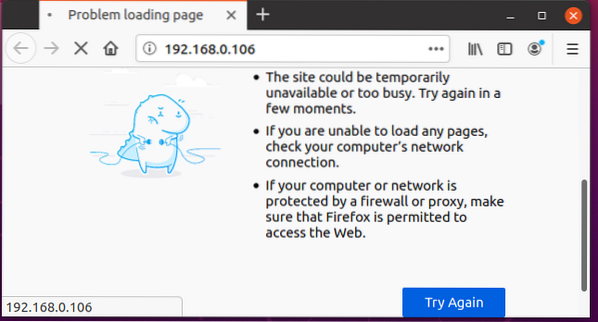

Peaksite Apache veebiserverile juurde pääsema teistest seadmetest, nagu näete alloleval ekraanipildil.

Arvutil, mida kasutan Apache veebiserveri juurde pääsemiseks, on IP-aadress 192.168.0.109.

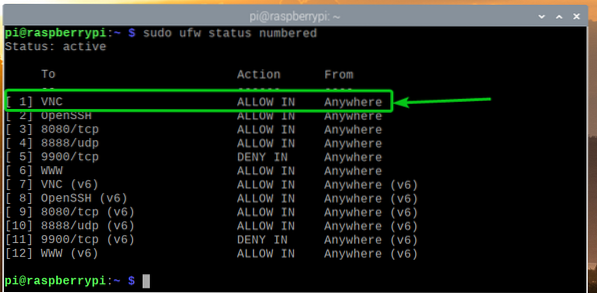

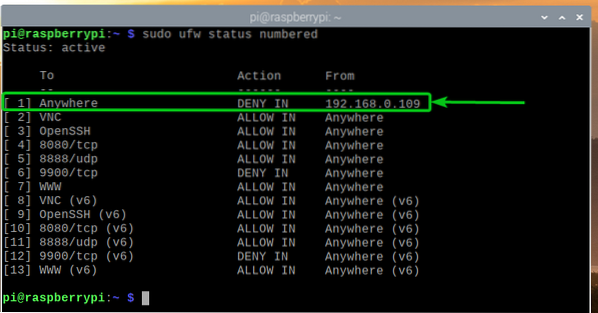

IP-aadressi keelamiseks 192.168.0.109 juurdepääsuks teie Raspberry Pi serverile, peate ülalt lisama tulemüüri reegli (1. positsioon). UFW reeglite järjekord loeb palju. Kõigepealt peaksid minema kõige piiravamad reeglid.

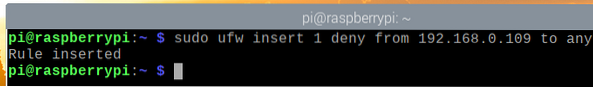

IP-aadressi keelamiseks 192.168.0.109 juurdepääsu Raspberry Pi serverile, käivitage järgmine käsk:

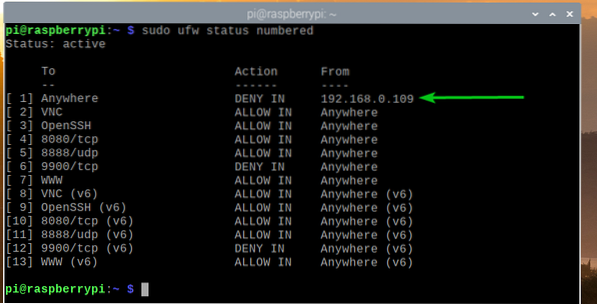

UFW-reegel IP-aadressi keelamiseks 192.168.0.109 juurdepääs Raspberry Pi serverile peaks olema ülim reegel, nagu on näidatud alloleval ekraanipildil.

Te ei pääse oma Raspberry Pi-s töötava Apache veebiserveri juurde IP-aadressiga arvutist 192.168.0.109 enam, nagu näete alloleval ekraanipildil.

Kuid Raspberry Pi-s töötavale Apache veebiserverile pääseb juurde teistest arvutitest.

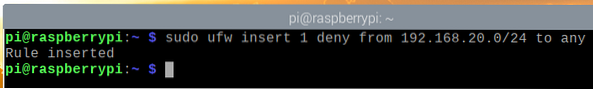

Kui soovite keelata juurdepääsu IP-alamvõrgule, peate enne varem lisatud reeglit lisama nõutava UFW-reegli, kuna see on piiravam reegel.

Näiteks keelata juurdepääs igale arvutile IP-alamvõrgus 192.168.20.0/24, käivitage järgmine käsk:

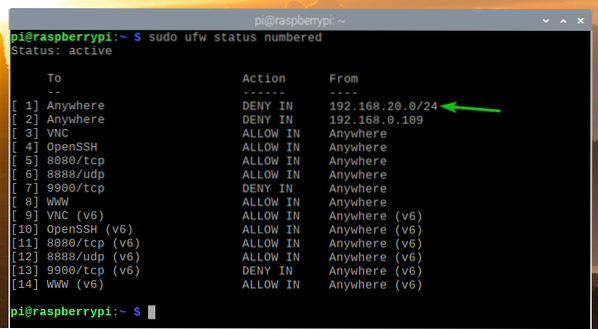

UFW reegel tuleks lisada õigesse kohta, nagu on näidatud alloleval ekraanipildil. Nüüd pole ühtegi arvutit IP-alamvõrgust 192.168.20.0/24 peaks olema juurdepääs teie Raspberry Pi serverile.

UFW-reeglite eemaldamine:

Mõnikord peate võib-olla mõned UFW-reeglid eemaldama. Seda on väga lihtne teha.

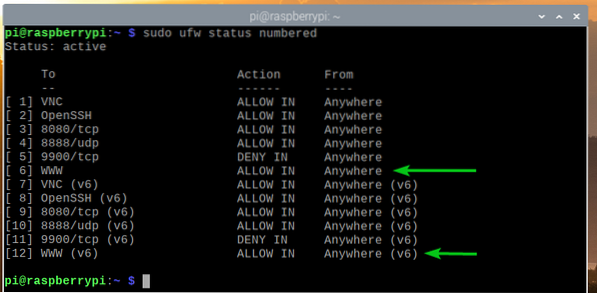

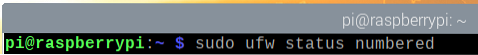

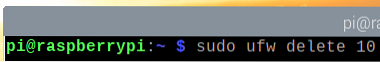

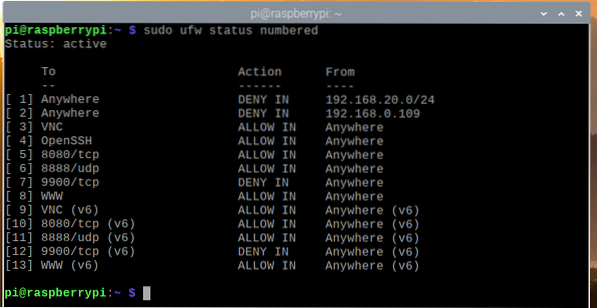

Kõigi saadaolevate UFW-reeglite saate loetleda järgmise käsuga:

$ sudo ufw olek nummerdatud

Kõik olemasolevad UFW reeglid peaksid olema loetletud. Oletame, et soovite eemaldada UFW reegli number 10 (reegel 10. positsioonil).

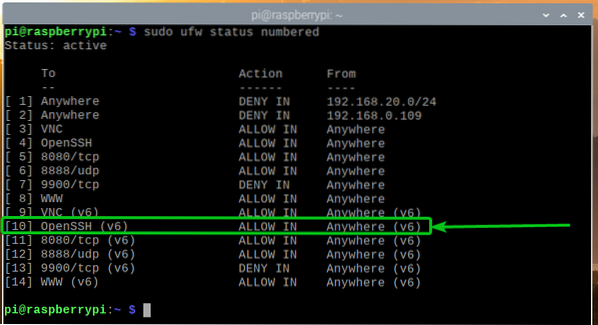

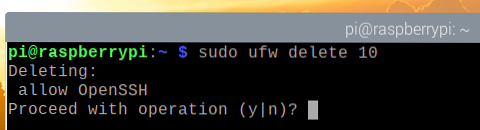

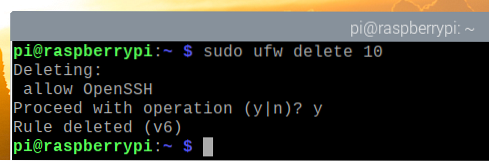

UFW-reegli number 10 eemaldamiseks käivitage järgmine käsk:

Eemaldamistoimingu kinnitamiseks vajutage Y ja seejärel vajutage <Sisenema>.

UFW reegel number 10 tuleks eemaldada.

Nagu näete, eemaldatakse UFW reegel ja reeglid järjestatakse ümber (11. positsioonil olnud UFW reegel on nüüd positsioonil 10).

Järeldus:

Selles artiklis olen näidanud, kuidas installida UFW tulemüüriprogramm oma Raspberry Pi-le (töötab Raspberry Pi OS-ga). Samuti olen teile näidanud, kuidas lubada / keelata porte UFW tulemüüri programmi abil. Olen teile näidanud, kuidas keelata konkreetsele IP-aadressile või IP-alamvõrgule juurdepääs Raspberry Pi-le ka UFW tulemüüri programmi abil.

Phenquestions

Phenquestions