Metasploit raamistik:

Metasploit raamistik on levitamise testimise tööriist, mis võimaldab haavatavusi ära kasutada ja valideerida. See sisaldab põhitaristu, spetsiifilist sisu ja tööriistu, mis on vajalikud läbitungimise testimiseks ja ulatuslikuks turvalisuse hindamiseks. See on üks kuulsamaid ekspluateerimise raamistikke ja seda ajakohastatakse regulaarselt; uusi ekspluateid värskendatakse kohe pärast nende avaldamist. Sellel on palju tööriistu, mida kasutatakse turvaaukude loomiseks haavatavuse testimiseks ja läbitungimissüsteemide jaoks.

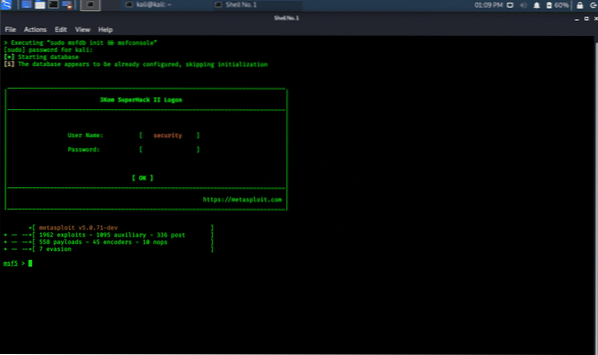

Metasploit Frameworkile pääseb juurde nii Kali viskimenüüs kui ka käivitada otse terminalist.

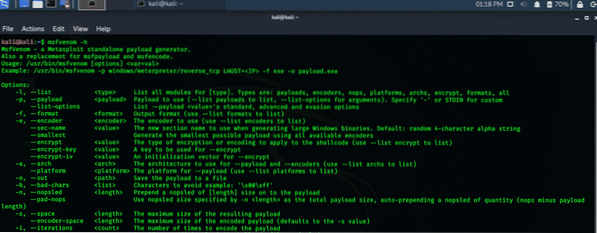

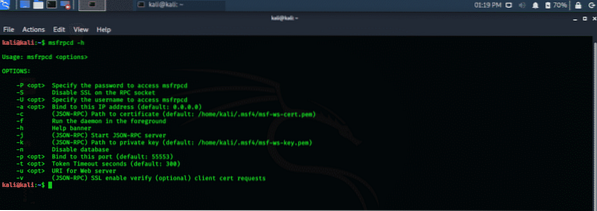

$ msfconsole -h

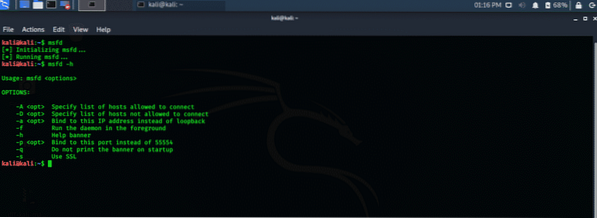

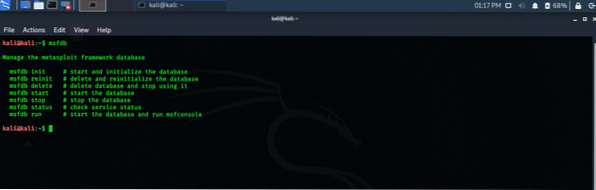

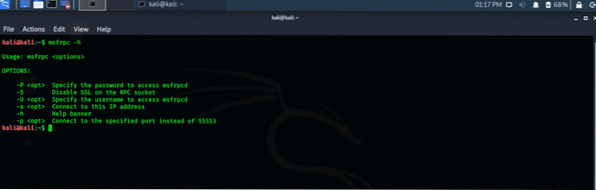

Kontrollige Metasploit Frameworkis sisalduvate erinevate tööriistade järgmisi käske.

$ msfd -h

Metasploit on ekspluateerimise seisukohast väga võimas raamistik ja sisaldab suuremat arvu kasutusi erinevate platvormide ja seadmete jaoks.

Nmapi tööriist (võrgukaardistaja):

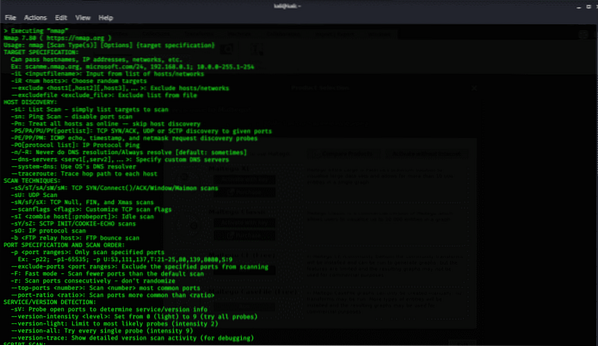

Nmap short for network mapper on avatud lähtekoodiga utiliit, mida kasutatakse võrgu haavatavuste skannimiseks ja avastamiseks. Nmap-i kasutavad Pentesters ja teised turvatöötajad oma võrgus töötavate seadmete avastamiseks. Samuti kuvatakse iga hostmasina teenused ja pordid, paljastades potentsiaalsed ohud.

Nmap on väga paindlik, alates ühe hostmasina jälgimisest kuni laia võrguni, mis koosneb enam kui sajast seadmest. Nmapi tuum sisaldab pordiskaneerimise tööriista, mis kogub teavet pakettide abil hostimasinasse. Nmap kogub nende pakettide vastused ja näitab, kas port on suletud, avatud või filtreeritud.

Nmap-põhiskaneerimise teostamine:

Nmap suudab skannida ja avastada ühte IP-d, IP-aadresside vahemikku, DNS-i nime ja skannida sisu tekstidokumentidest. Näitan, kuidas teha Nmapil põhiskannimist, kasutades localhost IP-d.

Esimene samm: Ava terminaliaken Kali viskimenüüst

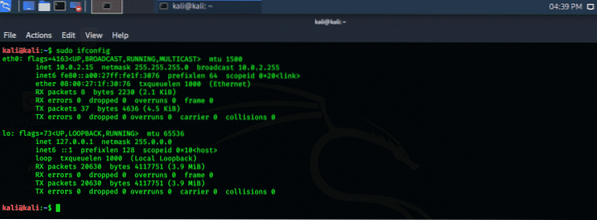

Teine etapp: Localhost IP kuvamiseks sisestage järgmine käsk. Teie IP-aadress kuvatakse jaotises „eth0"Kui"inet xx.x.x.xx,”Minu puhul 10.0.2.15, nagu allpool näidatud.

$ sudo ifconfig

Kolmas etapp: Pange see IP-aadress üles ja kirjutage terminali järgmine käsk. See skannib localhost-masina esimesed 1000 porti ja tagastab tulemuse.

$ sudo nmap 10.0.2.15Neljas etapp: Analüüsige tulemusi.

Nmap kontrollib vaikimisi ainult esimesi 1000 pordi, kuid seda saab muuta erinevate käskude abil.

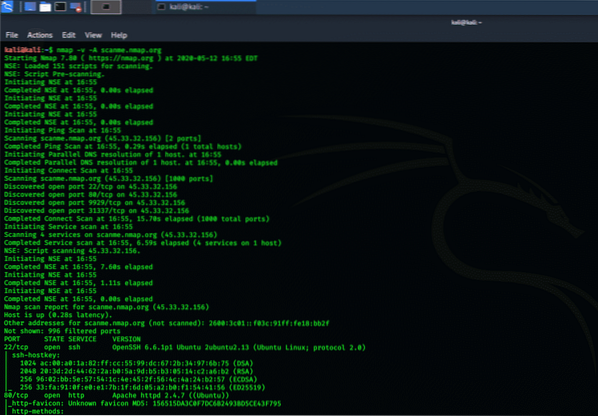

„Scanme” skannimine Nmapiga:

Nmap saab skannida Nmapi „scanme” domeeni ja kuvada kõik avatud, suletud ja filtreeritud pordid. See näitab ka nende pordidega seotud krüpteerimisalgoritme.

Esimene samm: Avage terminaliaken ja käivitage järgmine käsk.

$ nmap -v -A scanme.nmap.org

Teine etapp: Analüüsige tulemusi. Kontrollige ülaltoodud terminaliaknas osa PORT, STATE, SERVICE ja VERSION. Näete avatud ssh-porti ja ka OS-i teave. Allpool näete ssh-hostkey ja selle krüpteerimisalgoritm.

Nmapi ja Metasploiti kasutamine rakenduses Kali Linux 2020.1 õpetus:

Nüüd, kui olete saanud põhivaate Metasploit raamistikust ja Nmapist, näitan teile, kuidas Nmapi ja Metasploiti kasutada, ja nende kahe kombinatsioon on teie võrgu turvalisuse jaoks väga vajalik. Nmapi saab kasutada Metasploit raamistikus.

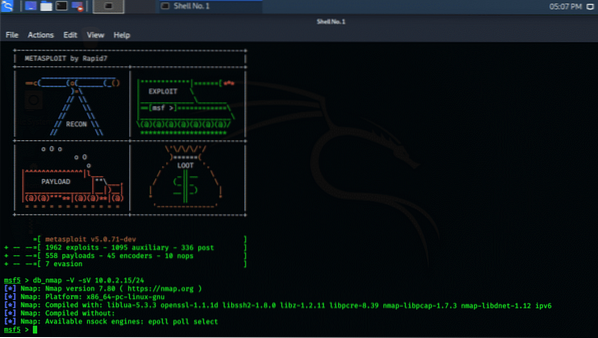

Esimene samm: Avage Kali viski menüü ja vajutage otsinguriba tüübile Metasploit sisestusklahvi ning Metasploit avaneb terminaliaknas.

Teine etapp: Allpool kirjutatud Metasploit akna tüübi käsus asendage praegune IP-aadress oma kohaliku hosti IP-ga. Järgmine terminaliaken näitab teile tulemusi.

$ db_nmap -V -sV 10.0.2.15/24DB tähistab andmebaasi, -V tähistab verbose režiimi ja -SV tähistab teenuse versiooni tuvastamist.

Kolmas etapp: Analüüsige kõiki tulemusi. Ülaltoodud käsk näitab versiooni numbrit, platvormi ja tuuma teavet, kasutatud teeke. Neid andmeid kasutatakse täiendavalt Metasploit raamistikku kasutades.

Järeldus:

Nmapi ja Metasploit raamistiku abil saate oma IT-infrastruktuuri turvata. Mõlemad kasulikud rakendused on saadaval paljudel platvormidel, kuid Kali Linux pakub eelinstallitud konfiguratsiooni võrgu turvalisuse testimiseks.

Phenquestions

Phenquestions