Märge: selle õpetuse jaoks võrguliides enp2s0 ja IP-aadress 192.168.0.2/7 kasutati näitena, asendage need õigete vastu.

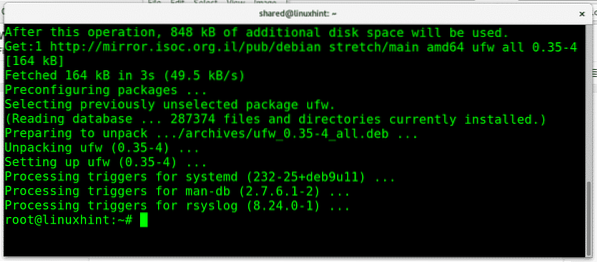

Ufw installimine:

Ufw installimine Debiani käivitamisel:

apt install ufw

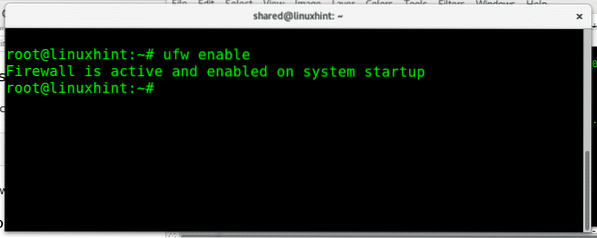

UFW käitamise lubamiseks toimige järgmiselt

ufw lubage

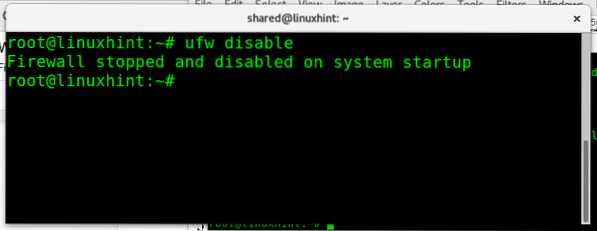

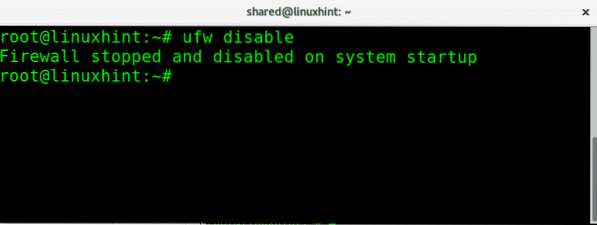

UFW käitamise keelamiseks tehke järgmist

ufw keelata

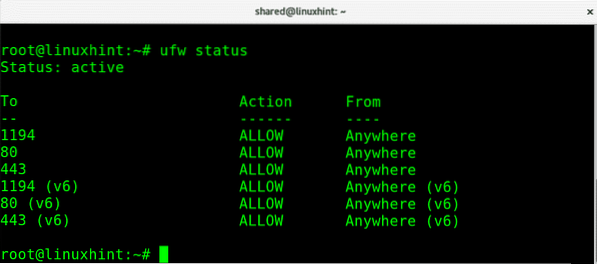

Kui soovite tulemüüri olekujooksu kiiresti kontrollida, toimige järgmiselt

ufw staatus

Kus:

Staatus: teavitab, kui tulemüür on aktiivne.

To: näitab sadamat või teenust

Tegevus: näitab poliitikat

Alates: näitab võimalikke liiklusallikaid.

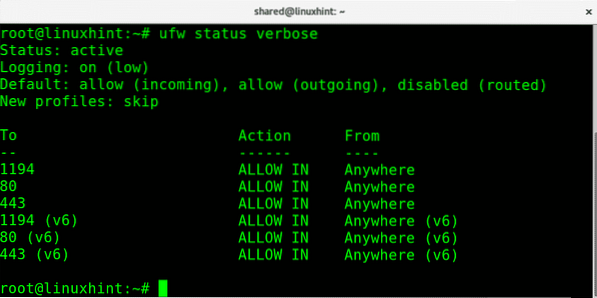

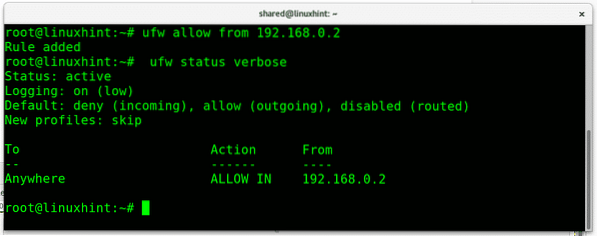

Samuti saame tulemüüri olekut paljusõnaliselt kontrollida, käivitades:

ufw olek verbose

See tulemüüri oleku kuvamise teine käsk kuvab ka vaikepoliitikad ja liiklussuuna.

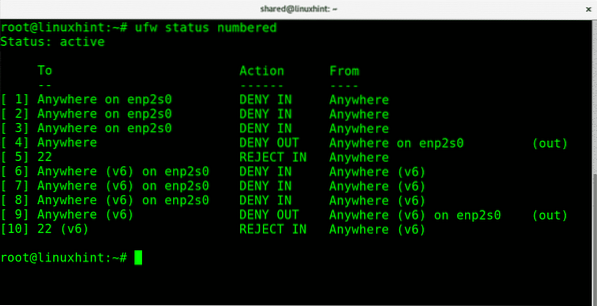

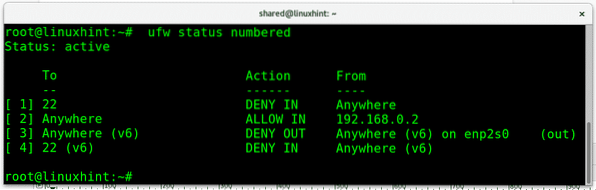

Lisaks informatiivsetele ekraanidele, millel on „ufw status” või „ufw status verbose”, saame kõik reeglid nummerdada, kui see aitab neid hallata, nagu näete hiljem. Teie tulemüüri reeglite nummerdatud loendi saamiseks toimige järgmiselt

ufw olek nummerdatud

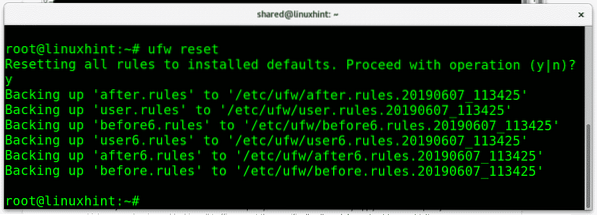

Igal etapil saame UFW seaded vaikekonfiguratsiooni lähtestada, käivitades:

ufw lähtestamine

Ufw reeglite lähtestamisel küsib see kinnitust. Vajutage Y kinnitada.

Lühitutvustus tulemüüride poliitikast:

Iga tulemüüriga saame määrata vaikepoliitika, tundlikud võrgud võivad rakendada piiravat poliitikat, mis tähendab kogu liikluse keelamist või blokeerimist, välja arvatud spetsiaalselt lubatud. Erinevalt piiravast poliitikast aktsepteerib lubav tulemüür kogu liikluse, välja arvatud spetsiaalselt blokeeritud.

Näiteks kui meil on veebiserver ja me ei soovi, et see server teeniks rohkem kui lihtsat veebisaiti, võime rakendada piiravat poliitikat, mis blokeerib kõik sadamad, välja arvatud pordid 80 (http) ja 443 (https), see oleks piirav poliitika sest vaikimisi on kõik pordid blokeeritud, kui te konkreetset ei blokeeri. Lubatav tulemüüri näide oleks kaitsmata server, milles blokeerime ainult sisselogimisporti, näiteks 443 ja 22 Pleski serverite jaoks kui ainult blokeeritud pordid. Lisaks saame edastamise lubamiseks või keelamiseks kasutada ufw-d.

Piiravate ja lubavate poliitikate rakendamine ufw-ga:

Kogu sissetuleva liikluse piiramiseks vaikimisi ufw run abil:

ufw vaikimisi keelab sissetuleku

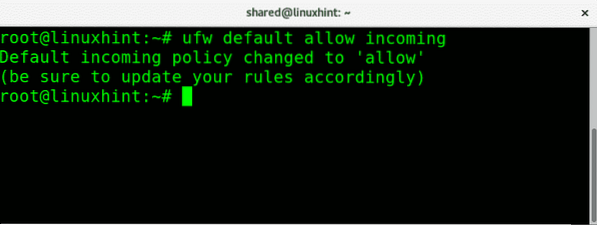

Kogu sissetuleva liikluse käitamise lubamiseks tehke järgmist

ufw lubab vaikimisi sissetulevad

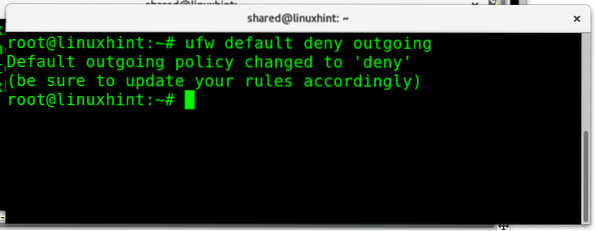

Kogu võrgu väljuva liikluse blokeerimiseks on süntaks sarnane, et seda käivitada:

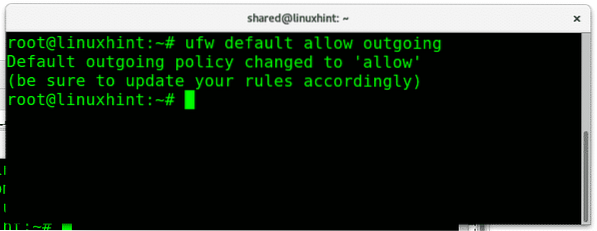

Kogu väljamineva liikluse lubamiseks asendame lihtsalteitada”lubama”, Et väljuvat liiklust saaks tingimusteta juhtida:

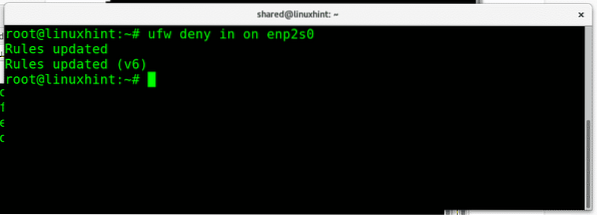

Samuti võime lubada või keelata teatud võrguliideste liikluse, hoides iga liidese jaoks erinevaid reegleid, et blokeerida kogu sissetulev liiklus minu käitatud Ethernet-kaardilt:

ufw eitab enp2s0-s

Kus:

ufw= kutsub programmi

eitada= määratleb poliitika

aastal= sissetulev liiklus

enp2s0= minu Etherneti liides

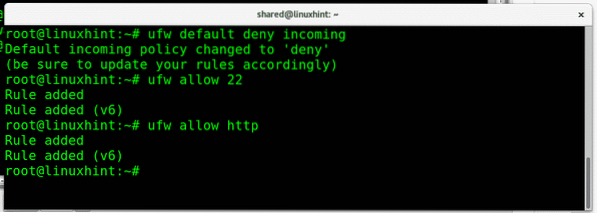

Nüüd rakendan sissetuleva liikluse korral vaikepiirangupoliitikat ja luban siis ainult pordid 80 ja 22:

ufw vaikimisi keelab sissetulekuufw luba 22

ufw lubage http

Kus:

Esimene käsk blokeerib kogu sissetuleva liikluse, teine lubab sissetulevad ühendused porti 22 ja kolmas käsk lubab sissetulevad ühendused porti 80. Pange tähele, et ufw võimaldab meil teenusele helistada vaikepordi või teenuse nime järgi. Saame aktsepteerida või keelata ühendused porti 22 või ssh, porti 80 või http.

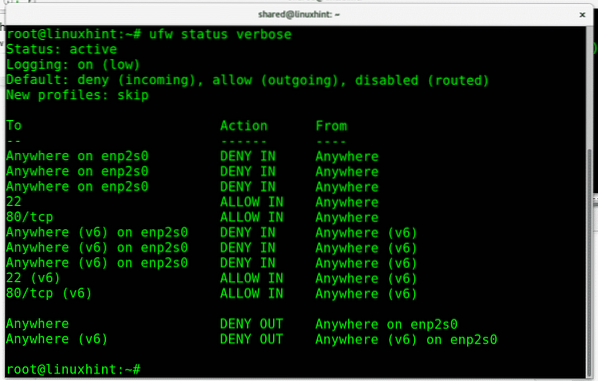

Käsk “ufw staatus paljusõnaline”Näitab tulemust:

Kogu sissetulev liiklus keelatakse, kui kaks lubatud teenust (22 ja http) on saadaval.

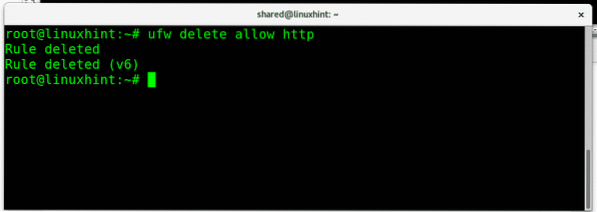

Kui soovime konkreetse reegli eemaldada, saame seda teha parameetriga „kustuta”. Meie viimase reegli eemaldamiseks, mis lubab sissetulevat liiklust sadama http-käivitamiseks, toimige järgmiselt

ufw kustutamine luba http

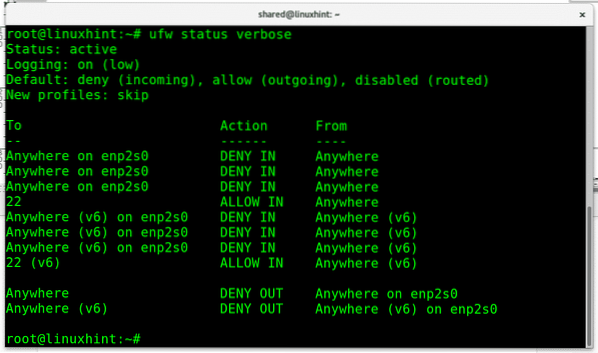

Kontrollime, kas http-teenused on käitusega jätkuvalt saadaval või blokeeritud ufw staatus verbose:

Sadamat 80 ei kuvata enam erandina, vaid sadam 22 on ainus.

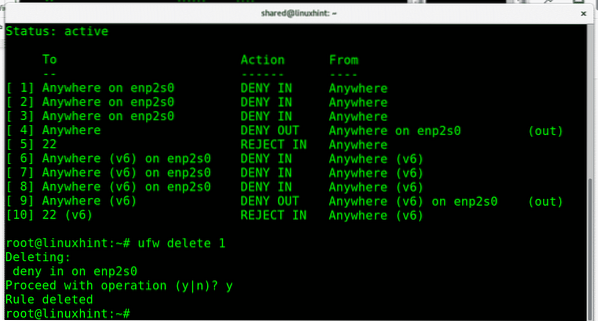

Samuti saate reegli kustutada, kasutades selleks lihtsalt käsu „ufw olek nummerdatud”Mainitud, eemaldan antud juhul KEELA Ethernet-kaardi enp2s0 sissetuleva liikluse poliitika:

ufw kustuta 1

Ta küsib kinnitust ja jätkab, kui see kinnitatakse.

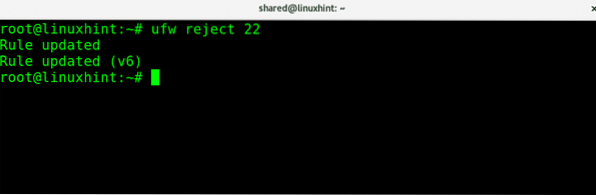

Lisaks KEELA saame kasutada parameetrit KEELDA mis teavitab teist poolt ühendusest keeldumisest KEELDA ühendusi ssh-iga saame käivitada:

ufw lükka tagasi 22

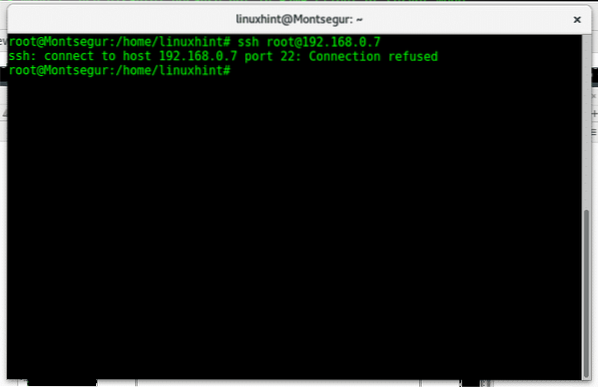

Siis, kui keegi üritab meie porti 22 juurde pääseda, teavitatakse teda ühendusest keeldumisest, nagu alloleval pildil.

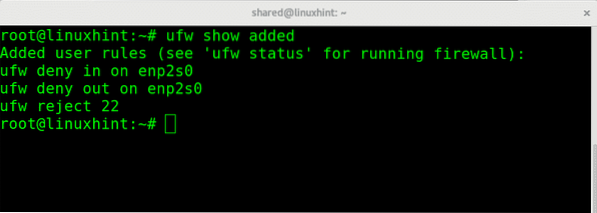

Igal etapil saame kontrollida vaikekonfiguratsiooni lisatud reegleid, käivitades:

ufw saade lisatud

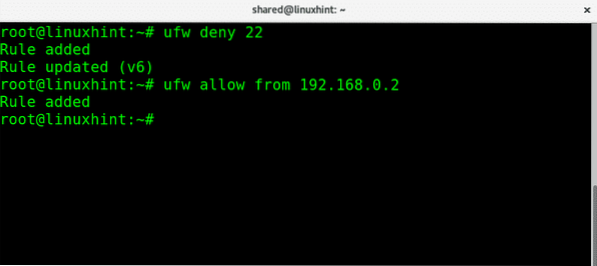

Võime keelata kõik ühendused, lubades samal ajal konkreetseid IP-aadresse, järgmises näites lükkan tagasi kõik ühendused porti 22, välja arvatud IP 192.168.0.2, mis on ainus võimalus ühendada:

ufw eita 22ufw luba alates 192.168.0.2

Kui kontrollime ufw olekut, näete, et kogu sissetulev liiklus porti 22 on keelatud (reegel 1), kui see on lubatud määratud IP-le (reegel 2)

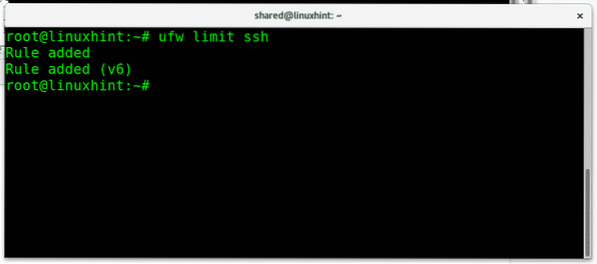

Saame piirata sisselogimiskatseid toore jõu rünnakute vältimiseks, seades töötava piiri:

ufw limiit ssh

Selle õpetuse lõpetamiseks ja ufw helduse hindamiseks õppige meeles pidama viisi, kuidas saaksime iptablesi abil keelata kogu liikluse, välja arvatud üks IP

iptables -A VÄLJUND -d 192.168.0.2 -j VASTU

iptables -P INPUT DROP

iptables -P VÄLJUNDI LÕPP

Sama saab teha vaid kolme lühema ja lihtsama joonega, kasutades ufw:

ufw vaikimisi keelab sissetulekuufw vaikimisi keelab väljamineku

ufw luba alates 192.168.0.2

Loodan, et leiate selle ufw sissejuhatuse kasulikuks. Enne UFW-d puudutavaid päringuid või Linuxiga seotud küsimusi võtke meiega kindlasti ühendust meie tugikanali kaudu aadressil https: // support.linuxhint.com.

Seotud artiklid

Iptables algajatele

Konfigureerige Snort IDS ja reeglite loomine

Phenquestions

Phenquestions